Esta página proporciona información específica sobre cómo funcionan la autenticación y la autorización enCXone Mpower. Si es la primera vez que trabaja con estos conceptos, deberíaobtener una comprensión básica de ideas y terminología de autenticación y autorización primero.

Una vez que haya revisado este material, estará listo para:

- ConfigurarCXone Mpower Autenticación mediante el proveedor de identidad incorporado

- Configurar CXone Mpower Autenticación mediante un proveedor de identidad externo

Cuando los usuarios inician sesión en cualquier paquete de aplicaciones, incluidos CXone Mpower, estos dos pasos suelen ocurrir en el orden que se muestra:

- Autenticación: ¿El usuario es quien dice ser?

- Autorización: ¿El usuario autenticado debe tener el acceso que solicitó?

Todos los usuarios deben estar autenticados y autorizados antes de poder acceder CXone Mpower.

Los usuarios pueden ser personas o aplicaciones. Por ejemplo, los chatbots y los asistentes virtuales a menudo se ejecutan mediante una cuenta de usuario. La mayoría de los conjuntos de aplicaciones utilizan los mismos procesos para usuarios humanos y virtuales. En estas páginas de ayuda en línea sobre autenticación y autorización, hemos utilizado el términousuario para aplicar tanto a las personas como a las aplicaciones. Si hay diferencias, se explican claramente.

La autenticación puede ser complicada de configurar y difícil de probar y validar. Para configurar la autenticación enCXone Mpower, necesitas entender:

-

Cómo funciona la autenticación enCXone Mpower

-

el incorporadoCXone Mpower proveedor de identidad

-

Proveedores de identidad externos

-

Diferencias entre la autenticación de usuarios humanos y usuarios de aplicaciones

También necesita saber cómo funciona la autorización en elCXone Mpower plataforma.

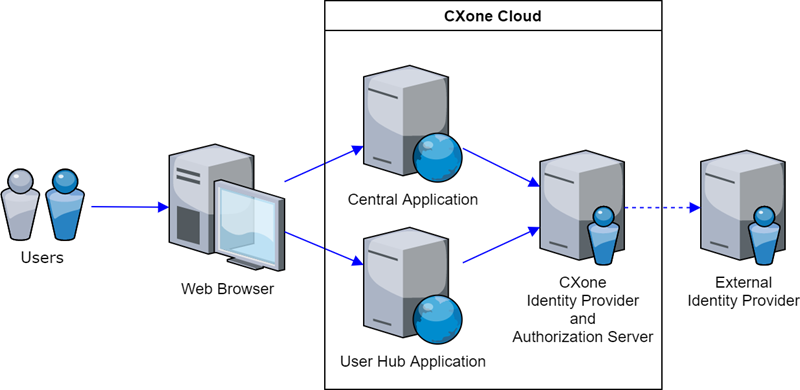

Esta ilustración muestra cómoCXone Mpower autentica y autoriza a los usuarios:

-

Un usuario accedeCXone Mpower a través de un navegador web compatible.

-

CXone Mpowerpide las credenciales de inicio de sesión del usuario.

-

El usuario proporciona las credenciales.

-

CXone Mpowerlos verifica con un proveedor de identidad (IdP). CXone Mpowertiene su propio IdP integrado, pero también puede funcionar con unproveedor de identidad externo.

-

Una vez autenticado el usuario, elCXone Mpower El servidor de autorización proporciona acceso a laCXone Mpower plataforma. CXone Mpowerno admite sistemas de autorización externos.

Autenticación mediante el proveedor de identidad integrado

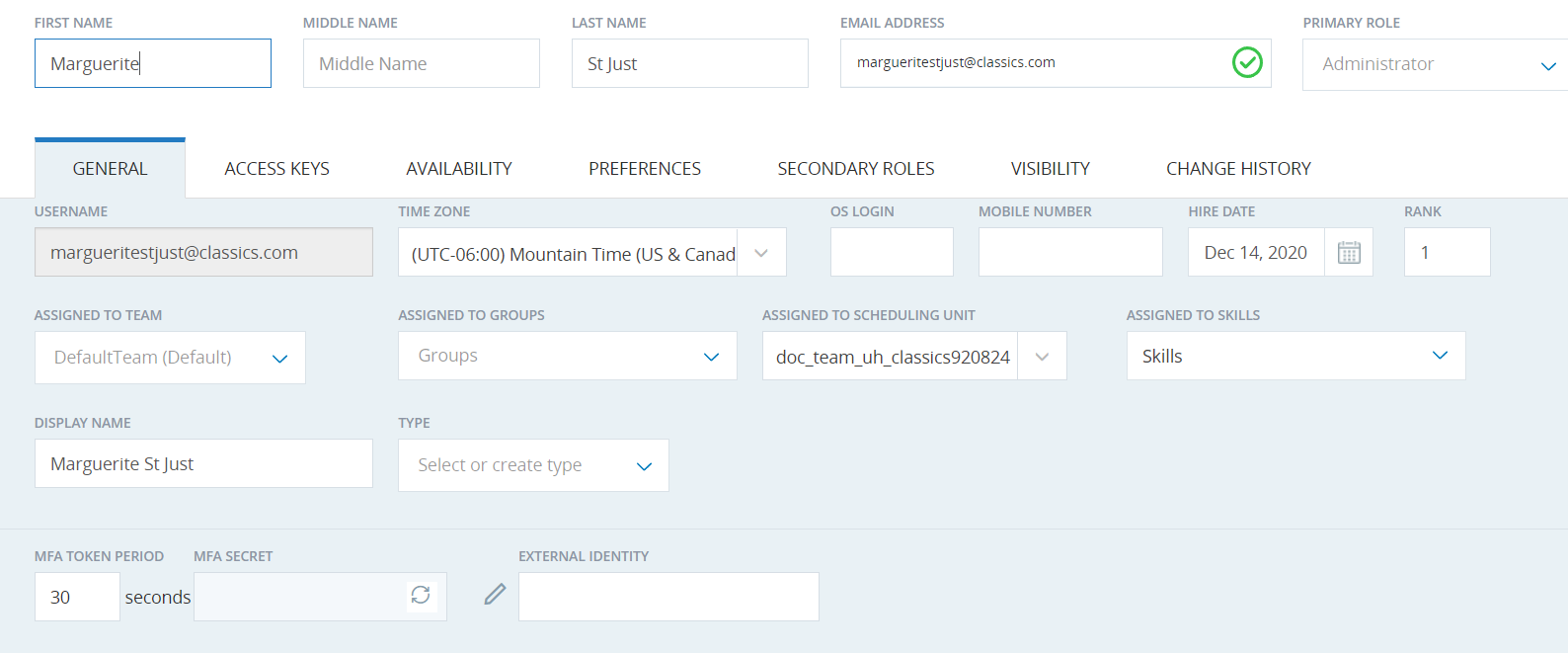

el incorporadoCXone Mpower IdP autentica a los usuarios con un nombre de usuario y una contraseña. Cada nombre de usuario debe ser único para su organización. Opcionalmente, puede agregar autenticación multifactor (MFA) para una capa de seguridad adicional.

Usuarios de la aplicación

A veces, las aplicaciones necesitan acceso aCXone Mpower características y funcionalidad. CXone Mpowertrata estas aplicaciones, como bots y asistentes virtuales interactivos (IVA), como usuarios. Los usuarios de la aplicación solo son compatibles con la autenticación integrada. Además, los usuarios de la aplicación no utilizan autenticadores de inicio de sesión. En su lugar, utilizan claves de acceso.

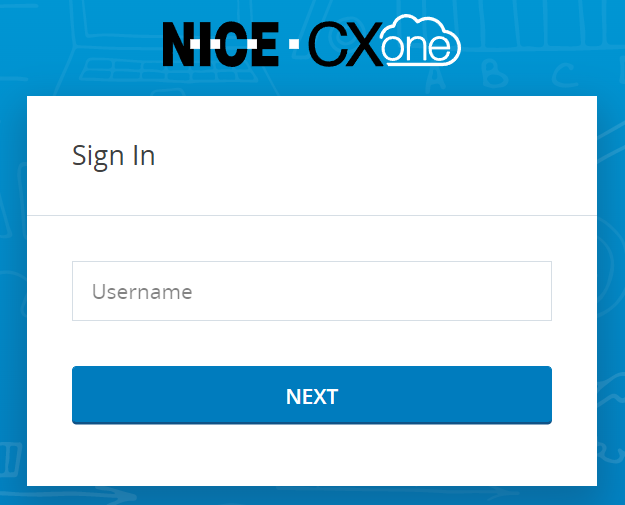

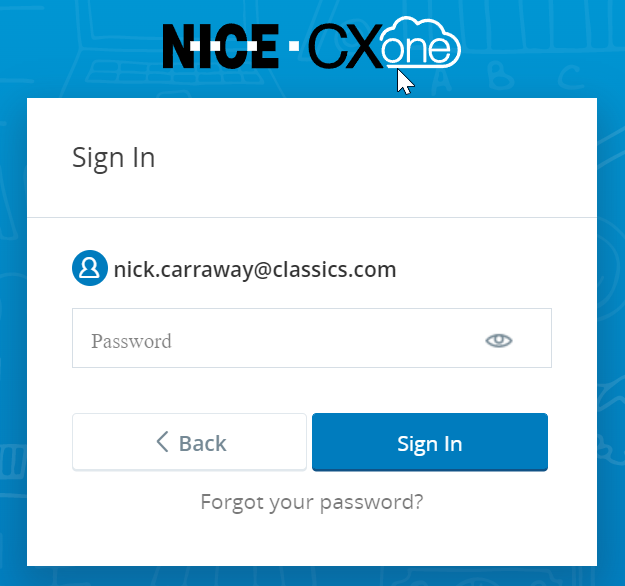

Inicio de sesión de usuario con la autenticación integrada

Los usuarios primero ven una pantalla que solicita su nombre de usuario. Hasta queCXone Mpower conoce el nombre de usuario, no puede solicitar credenciales adicionales. CXone Mpowersolo puede solicitar contraseñas o tokens MFA una vez que sabe qué usuario está iniciando sesión.

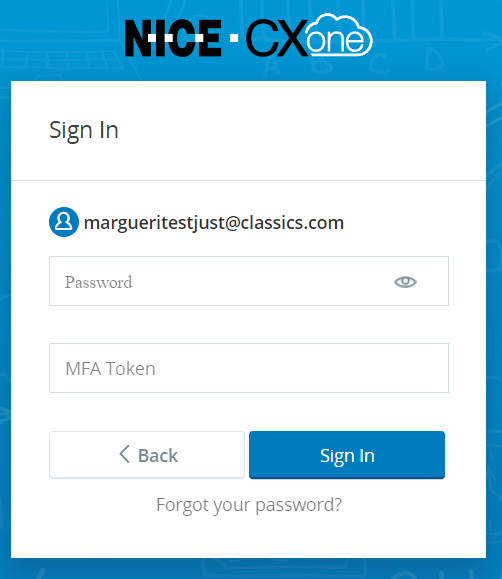

Después de que el usuario ingrese su nombre de usuario y haga clicSIGUIENTE, una nueva ventana solicita la contraseña del usuario. Una vez que el usuario ingresa su contraseña correcta y hace clicRegistrarse,CXone Mpower autentica al usuario y le otorga acceso al sistema.

Esta ventana se ve ligeramente diferente para

Gestión de contraseñas con autenticación integrada

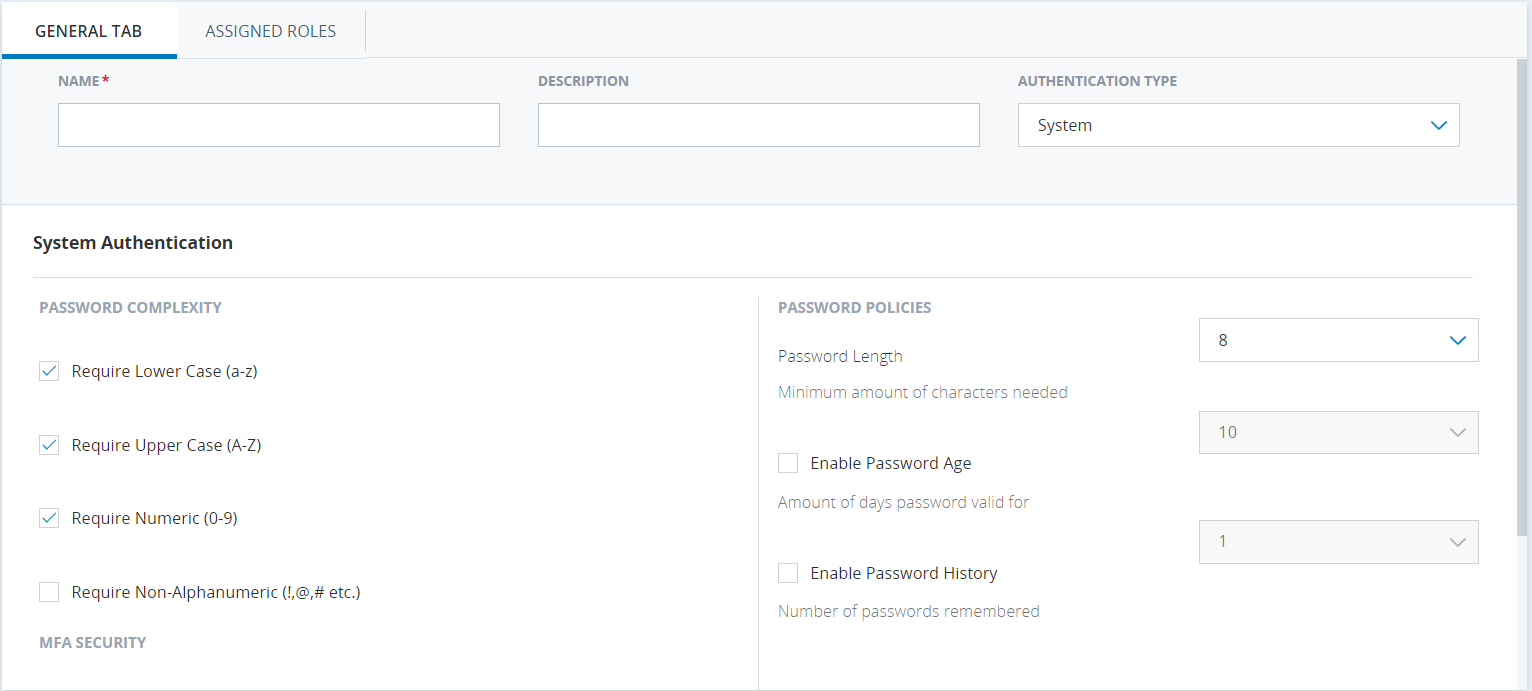

Los criterios de contraseña se pueden personalizar con autenticadores de inicio de sesión. Con un autenticador de inicio de sesión, puede controlar:

-

Número de caracteres requeridos en una contraseña

-

Tipos de caracteres requeridos en una contraseña

-

Número de días antes de que el usuario tenga que restablecer su contraseña

-

Número de intentos de contraseña incorrectos permitidos antes de que se bloquee la cuenta

-

Número de contraseñas queCXone Mpower recuerda, lo que evita que los usuarios reutilicen esas contraseñas

Las contraseñas no son visibles enCXone Mpower. Por motivos de privacidad y seguridad, las contraseñas se mantienen internamente y solo se pueden cambiar mediante un flujo de contraseña olvidada o de reenvío de contraseña. Los usuarios pueden utilizar elenlace en la pantalla de inicio de sesión de contraseña y siga las instrucciones en pantalla. Los usuarios recibirán un correo electrónico que indicará si su contraseña ha cambiado.

CXone Mpowerviene con un autenticador de inicio de sesión predeterminado que puede usar si no necesita autenticadores de inicio de sesión personalizados. Todavía debe asignar este autenticador predeterminado al

Puede configurar tantos autenticadores de inicio de sesión personalizados como desee. Por ejemplo, puede requerir contraseñas más complejas para los usuarios que tienen acceso a información valiosa. Cada vez que desee hacer un requisito de autenticación diferente para una cuenta de usuario, deberá crear un nuevo autenticador de inicio de sesión. Los cambios en los autenticadores se aplican a los usuarios asignados la próxima vez que inicien sesión.

También puede configurarautenticación multifactor (MFA) con autenticadores de inicio de sesión personalizados. MFA aumenta su seguridad al agregar otra capa de autenticación. Por ejemplo, puede hacer que sus usuarios se autentiquen con un nombre de usuario y una contraseña. Luego, puede hacer que se autentiquen nuevamente con un código enviado a sus dispositivos móviles. Estos códigos se conocen normalmente como tokens MFA, incluso cuando no se trata de un token físico.

CXone Mpoweradmite los dos tipos principales de MFA:

- Basado en tiempo: normalmente utilizado por autenticadores de software como Google

- Basado en contadores: generalmente utilizado por tokens de hardware

Puede habilitar MFA para autenticadores de inicio de sesión con una sola casilla de verificación. Sin embargo, la información específica sobre los usuarios, su configuración de MFA y sus identidades se mantiene en la cuenta de empleado individual.

Los autenticadores de inicio de sesión se asignan a roles. Esto significa que el método de autenticación de un empleado depende del rol que se le asigne.

Autenticación mediante un proveedor de identidad externo

Cuando inicia sesión en un sistema con una cuenta de otro sitio, está utilizando autenticación externa. Por ejemplo, puede iniciar sesión en una aplicación en su teléfono con su cuenta de Google.

La autenticación externa, a veces denominada federación, utiliza un proveedor de identidad (IdP) externo para ayudar a autenticar a los usuarios. losIdP externo trabaja con elCXone Mpower proveedor de identidad para autenticar al usuario. Para trabajar juntos, ambos IdP se basan enprotocolos de autenticación.

IdP externos

CXone Mpoweres compatible con proveedores de identidad de servicios alojados y en la nube.

Debe estar familiarizado con su proveedor de identidad. De lo contrario, trabaje con el equipo de su empresa que gestiona la autenticación. Establecer una federación puede ser difícil si no se involucran las personas adecuadas. Su organización puede haber establecido procesos para integrar sistemas comoCXone Mpower con su proveedor de identidad. Seguir estos procesos y satisfacer sus necesidades específicas de seguridad es su responsabilidad. El equipo NiCE de CXone Mpower está aquí para apoyarte en el camino.

Protocolos de autenticación

Los flujos iniciados por IdP son válidos para aplicaciones individuales, no para todo el paquete de CXone Mpower. Por ejemplo, puede usar este flujo para iniciar las aplicaciones de la interfaz de usuario principal, pero no puede usarlo para iniciar otras aplicaciones como Studio. Para que todo el paquete funcione sin problemas, se necesita el flujo iniciado por el SP.

Los protocolos de autenticación establecen comunicación y confianza entre diferentes IdP. CXone Mpowersoporta un protocolo de autenticación llamadoSAML 2.0.

SAML 2.0es una tecnología establecida y es ampliamente utilizada que las tecnologías más nuevas comoConexión OpenID. Es compatible con el flujo de autenticación iniciado por el proveedor de servicios (SP). Este es un flujo familiar y el modelo utilizado por muchas aplicaciones y sitios web. La experiencia de usuario es:

- Los usuarios ingresan sus credenciales enCXone Mpower (es decir, inician sesión).

- CXone Mpowerutiliza su IdP incorporado para comunicarse con su IdP externo para verificar la identidad del usuario.

- CXone Mpowerutiliza su autorización integrada para verificar los niveles de acceso del usuario autenticado.

- CXone Mpowerproporciona acceso correcto al usuario autenticado y autorizado.

SAML 2.0también admite un flujo iniciado por IdP menos común. En este flujo, su usuario ingresa sus credenciales con su IdP. Entonces, el IdP lanzaCXone Mpower.

Para SAML 2.0, CXone Mpower solo admite firmar el mensaje/respuesta, no la afirmación.

Sus usuarios pueden estar familiarizados con uno o ambos de estos flujos de autenticación. Si utilizaSAML 2.0, sea consciente de las limitaciones que presenta cada flujo. Estos se discuten más en la siguiente sección.

CXone Mpowerno admite el cifrado adicional que ofrecen algunos protocolos de autenticación.

Evaluar la combinación

losCXone Mpower suite no admite todas las combinaciones de aplicación, IdP externo y protocolo de autenticación. En algunos casos, el soporte no existe. En otros casos, existen limitaciones con soluciones alternativas. Es difícil mostrar problemas potenciales para cada combinación y escenario, por lo que debe realizar una configuración de prueba con su proveedor de identidad. Su prueba debe tener en cuenta sus diferentes casos de uso y flujos de usuarios. La siguiente tabla puede ayudar a guiar su evaluación.

| CXone Mpower Solicitud | desplazado interno externo | Protocolo de autenticación | Limitaciones y soluciones |

|---|---|---|---|

| CXone MpowerPlataforma y todas las aplicaciones | Todas | Todas | No admite el cifrado de reclamaciones. |

| CXone MpowerPlataforma y todas las aplicaciones | Todas | SAML 2.0 | Solo se admite la firma de mensajes. El certificado público debe incluirse en la respuesta. |

| CXone Mpower Plataforma | Todas | Conexión OpenID | No admitido. |

Solo las aplicaciones web principales admiten el flujo de SAML 2.0 iniciado por IdP. Los usuarios que necesiten acceso a Studio o a las diversas aplicaciones de agente deben usar la autenticación integrada o un flujo iniciado por el SP.

Establecer confianza

Los proveedores de identidad deben confiar entre sí antes de poder comunicarse. Cada proveedor debe tener información sobre el otro. La información que se requiere depende del protocolo de autenticación. La forma en que se obtiene la información depende del IdP.

Hay varios parámetros de configuración que se utilizan para establecer la confianza conSAML 2.0. Hable con su Representante de cuenta para usar estos parámetros y crear una relación de confianza entre su CXone Mpower abonado![]() Agrupación organizativa de alto nivel utilizado para administrar el soporte técnico, facturación y configuración global para su sistema CXone Mpower. de y su IdP externo.

Agrupación organizativa de alto nivel utilizado para administrar el soporte técnico, facturación y configuración global para su sistema CXone Mpower. de y su IdP externo.

|

Campo |

Detalles |

|---|---|

| ID de entidad |

Una ID única global no editable precargada que su IdP externo puede requerir que ingrese en su lado al usar elSAML 2.0 protocolo. El IdP lo incluye como ID de entidad del emisor en elSAML 2.0 mensaje de solicitud Para algunos IdP, así como Okta y OneLogin, no es necesario configurar el identificador de entidad de su lado. Otros, como Salesforce, lo hacen. |

|

URL de punto final |

La URL del punto final proporcionada por su IdP. |

| URL de afirmación |

Una URL no editable precargada que su IdP requiere para configurar cualquierSAML 2.0 caudal. Sirve como una URL de punto final para recibir y analizar una aserción de autenticación. Debe ingresar esta ID en la configuración de su IdP, generalmente en el campo URL de ACS. Algunos IdP lo llaman de otra manera que ACS. Por ejemplo, en la plantilla de Okta SAML 2.0, puede ingresar esta URL en el campo URL de inicio de sesión único. |

| Certificado | Su IdP le proporcionará un certificado de seguridad. |

Autenticación de Aplicaciones

Los usuarios y las aplicaciones se autentican de manera muy similar. La principal diferencia es que las aplicaciones se autentican con una clave de acceso mientras que los usuarios se autentican con un nombre de usuario y una contraseña. A diferencia de los usuarios, no se requiere que las aplicaciones interactúen a través de un navegador. Pueden funcionar en un entorno de back-office.

puedes crear

Autorización enCXone Mpower

La autorización es el proceso de verificar a qué recursos puede acceder un usuario. Los recursos pueden incluir aplicaciones, archivos y datos. Puede definir el acceso de los usuarios a los recursos con

El método de autenticación de un usuario no afecta la autorización. CXone Mpower utiliza el mismo proceso de autorización para todos los usuarios. No importa si están autenticados con claves de acceso o contraseñas.