Cette page fournit des informations spécifiques sur le fonctionnement de l’authentification et de l’autorisation dans CXone Mpower. Si c'est la première fois que vous travaillez avec ces concepts, vous devriez acquérir une compréhension de base des idées d'authentification et d'autorisation et de la terminologie d'abord.

Une fois que vous avez examiné ce matériel, vous êtes prêt à :

- Installez CXone Mpower Authentification à l'aide du fournisseur d'identité intégré

- Installez CXone Mpower Authentification à l'aide d'un fournisseur d'identité externe

Lorsque les utilisateurs se connectent à n'importe quelle suite d'applications, y compris CXone Mpower, ces deux étapes se produisent généralement dans l'ordre indiqué :

- Authentification-L’utilisateur est-il bien celui qu’il prétend être ?

- Autorisation-L'utilisateur authentifié doit-il disposer de l'accès qu'il a demandé ?

Tous les utilisateurs doivent être authentifiés et autorisés avant de pouvoir accéder à CXone Mpower.

Les utilisateurs peuvent être des personnes ou des applications. Par exemple, les chatbots et les assistants virtuels fonctionnent souvent au moyen d'un compte d'utilisateur. La plupart des suites d'applications utilisent les mêmes processus pour les utilisateurs humains et virtuels. Dans ces pages d'aide en ligne sur l'authentification et l'autorisation, nous avons utilisé le termeutilisateur à appliquer à la fois aux personnes et aux applications. S'il y a des différences, elles sont clairement expliquées.

L'authentification peut être compliquée à configurer et difficile à tester et à valider. Pour configurer l'authentification dans CXone Mpower, vous devez comprendre :

-

Fonctionnement de l'authentification dans CXone Mpower

-

Le fournisseur d'identité intégré CXone Mpower

-

Fournisseurs d'identité externes

-

Différences entre l'authentification des utilisateurs humains et des utilisateurs d'application

Vous devez également savoir comment fonctionne l'autorisation dans la CXone Mpower Plate-forme.

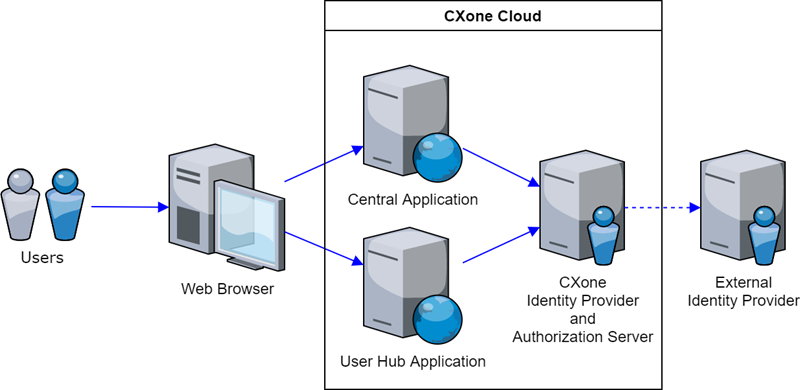

Cette illustration montre comment CXone Mpower authentifie et autorise les utilisateurs :

-

Un utilisateur accède CXone Mpower via un navigateur Web pris en charge.

-

CXone Mpower demande les identifiants de connexion de l'utilisateur.

-

L'utilisateur fournit des informations d'identification.

-

CXone Mpower les vérifie auprès d'un fournisseur d'identité (IdP). CXone Mpower a son propre fournisseur d'identité intégré, mais il peut également fonctionner avec un fournisseur d'identité externe.

-

Une fois l'utilisateur authentifié, le CXone Mpower serveur d'autorisation permet d'accéder à la CXone Mpower Plate-forme. CXone Mpower ne prend pas en charge les systèmes d'autorisation externes.

Authentification à l’aide du fournisseur d’identité intégré

Le CXone Mpower IdP authentifie intégré les utilisateurs avec un nom d'utilisateur et un mot de passe. Chaque nom d'utilisateur doit être unique pour votre organisation. Vous pouvez éventuellement ajouter une authentification multifacteur (MFA) pour une couche de sécurité supplémentaire.

Utilisateurs d'applications

Parfois, les applications ont besoin d'accéder à CXone Mpower caractéristiques et fonctionnalités. CXone Mpower traite ces applications, comme les bots et les assistants virtuels interactifs (IVA), comme des utilisateurs. Les utilisateurs d'application ne sont pris en charge qu'avec l'authentification intégrée. De plus, les utilisateurs de l'application n'utilisent pas d'authentificateurs de connexion. Au lieu de cela, ils utilisent des clés d'accès.

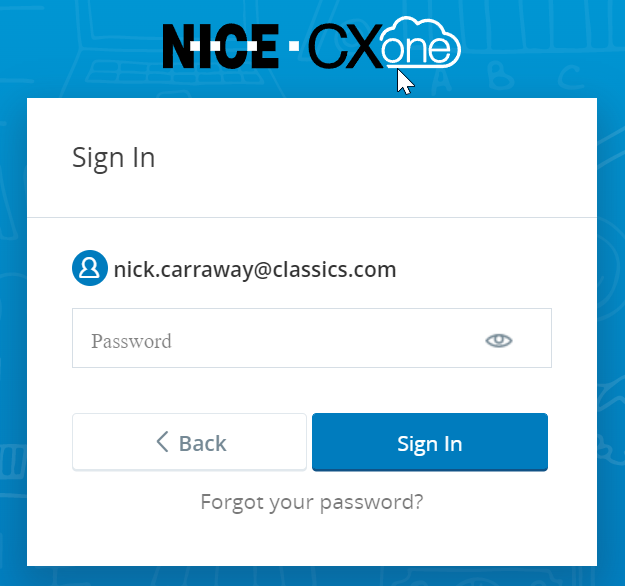

Connexion utilisateur avec authentification intégrée

Les utilisateurs voient d'abord un écran qui leur demande leur nom d'utilisateur. Jusqu'à CXone Mpower connaît le nom d'utilisateur, il ne peut pas demander d'informations d'identification supplémentaires. CXone Mpower ne peut demander des mots de passe ou des jetons MFA qu'une fois qu'il sait quel utilisateur se connecte.

Une fois que l'utilisateur a saisi son nom d'utilisateur et cliqué sur SUIVANT, une nouvelle fenêtre demande le mot de passe de l'utilisateur. Une fois que l'utilisateur a entré son mot de passe correct et cliqué sur S'identifier, CXone Mpower authentifie l'utilisateur et lui accorde l'accès au système.

Cette fenêtre est légèrement différente pour

Gestion des mots de passe avec authentification intégrée

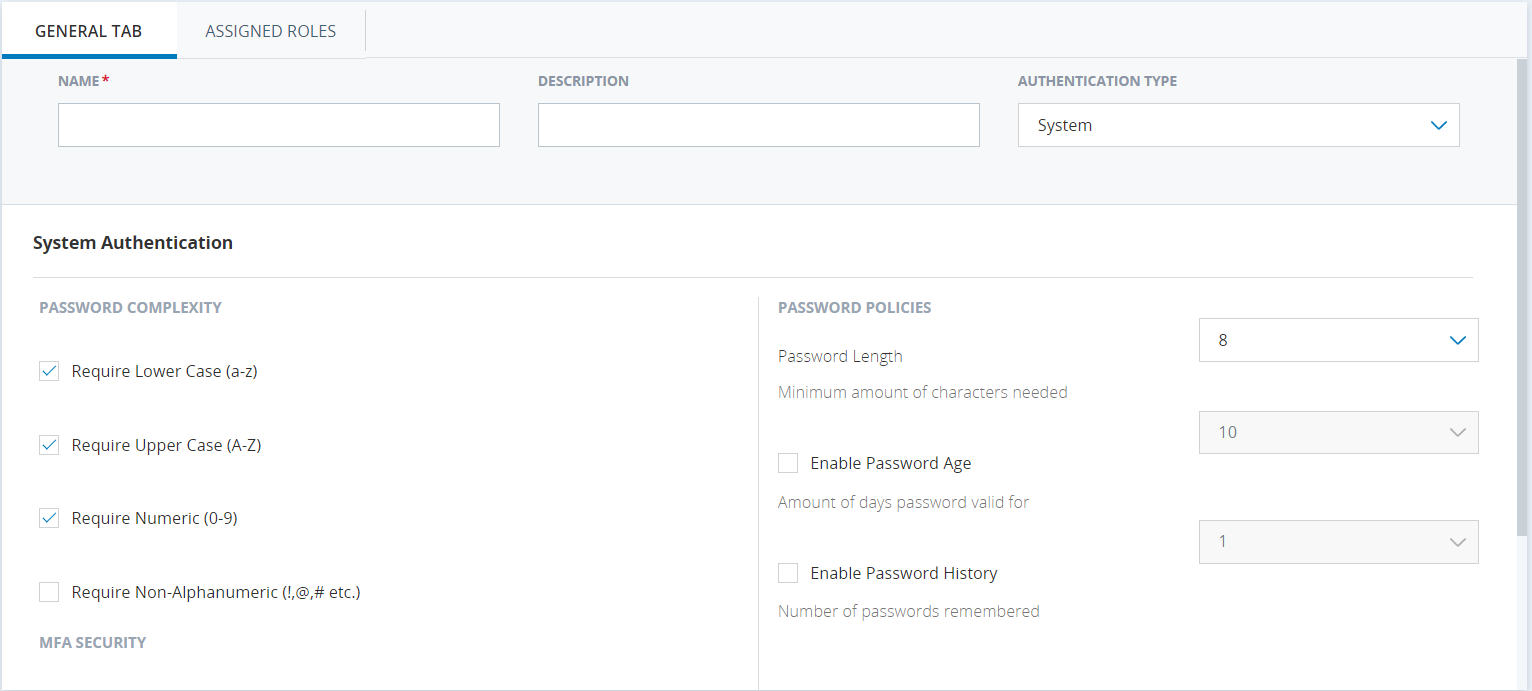

Les critères de mot de passe peuvent être personnalisés avec les authentificateurs de connexion. Avec un authentificateur de connexion, vous pouvez contrôler :

-

Nombre de caractères requis dans un mot de passe

-

Types de caractères requis dans un mot de passe

-

Nombre de jours avant que l'utilisateur doive réinitialiser son mot de passe

-

Nombre de tentatives de mot de passe erronées autorisées avant que le compte ne soit verrouillé

-

Nombre de mots de passe qui CXone Mpower se souvient, ce qui empêche les utilisateurs de réutiliser ces mots de passe

Les mots de passe ne sont pas visibles dans CXone Mpower. Pour des raisons de confidentialité et de sécurité, les mots de passe sont conservés en interne et ne peuvent être modifiés qu'à l'aide d'un mot de passe oublié ou d'un flux de mot de passe renvoyé. Les utilisateurs peuvent utiliser le lien sur l'écran de connexion par mot de passe et suivez les instructions à l'écran. Les utilisateurs reçoivent un e-mail qui leur signale la modification de leur mot de passe.

CXone Mpower est livré avec un authentificateur de connexion par défaut que vous pouvez utiliser si vous n'avez pas besoin d'authentificateurs de connexion personnalisés. Vous devez toujours attribuer cet authentificateur par défaut aux

Vous pouvez configurer autant d'authentificateurs de connexion personnalisés que vous le souhaitez. Par exemple, vous pouvez exiger des mots de passe plus complexes pour les utilisateurs qui ont accès à des informations précieuses. Chaque fois que vous souhaitez modifier une exigence d'authentification pour un compte d'utilisateur, vous devez créer un nouvel authentificateur de connexion. Les modifications apportées aux authentificateurs s'appliquent aux utilisateurs affectés lors de leur prochaine connexion.

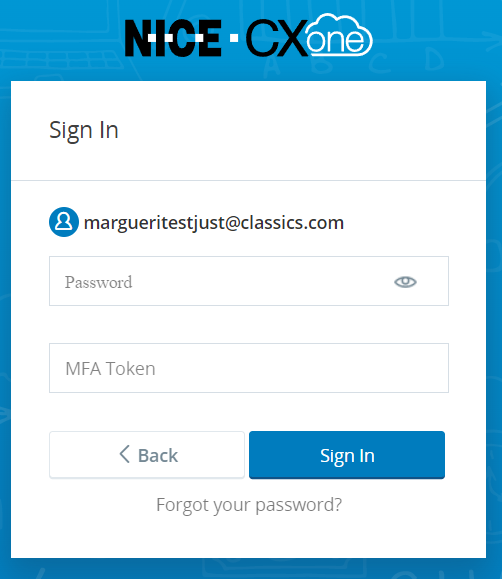

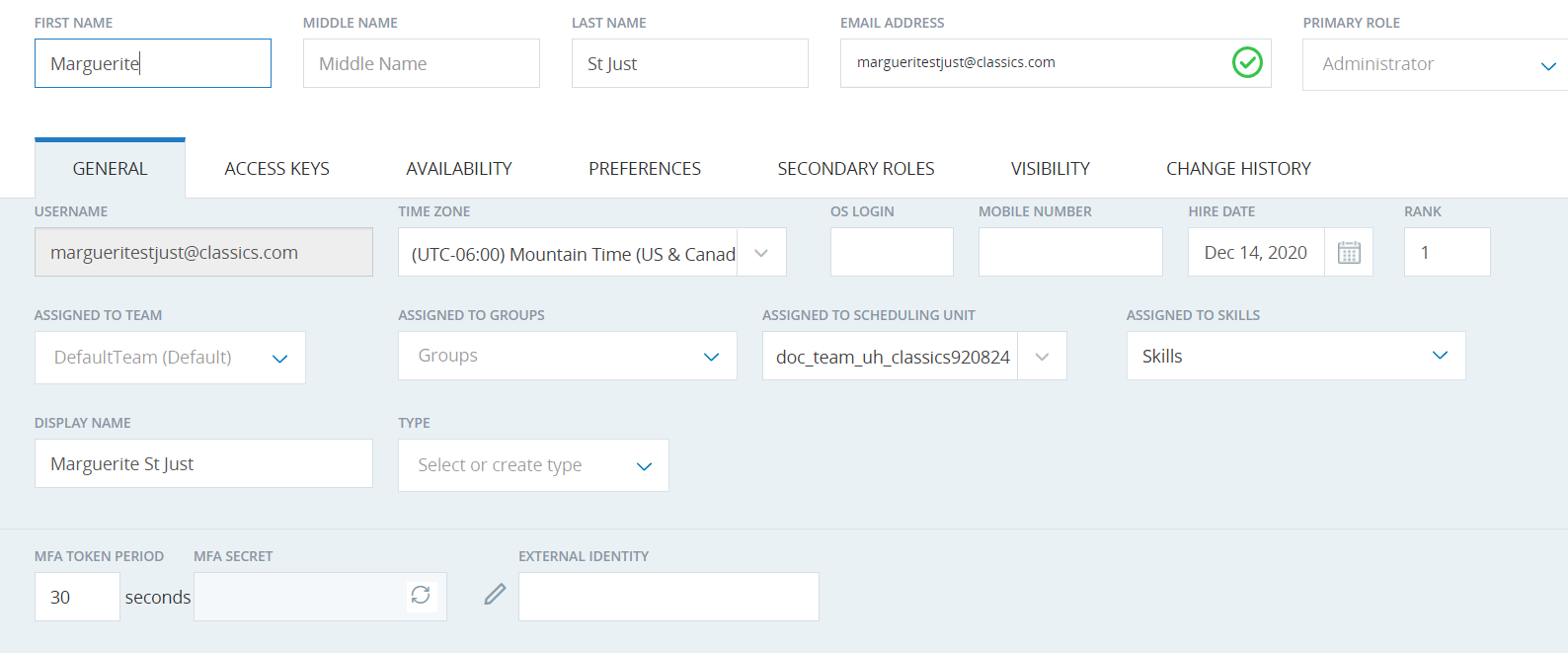

Vous pouvez également configurer authentification multifacteur (MFA) avec des authentificateurs de connexion personnalisés. MFA augmente votre sécurité en ajoutant une autre couche d'authentification. Par exemple, vous pouvez demander à vos utilisateurs de s'authentifier avec un nom d'utilisateur et un mot de passe. Ensuite, vous pouvez les faire s'authentifier à nouveau avec un code envoyé à leurs appareils mobiles. Ces codes sont généralement connus sous le nom de jetons MFA, même lorsqu'un jeton physique n'est pas impliqué.

CXone Mpower prend en charge les deux principaux types de MFA :

- Basé sur le temps : généralement utilisé par les authentificateurs de logiciels comme Google

- Basé sur un compteur : généralement utilisé par les jetons matériels

Vous pouvez activer MFA pour les authentificateurs de connexion avec une seule case à cocher. Cependant, les informations spécifiques sur les utilisateurs, leurs paramètres MFA et leurs identités sont conservées dans le compte individuel de l'employé.

Les authentificateurs de connexion sont affectés à des rôles. Cela signifie que la méthode d'authentification d'un employé dépend du rôle qui lui est attribué.

Authentification à l'aide d'un fournisseur d'identité externe

Lorsque vous vous connectez à un système avec un compte d'un autre site, vous utilisez une authentification externe. Par exemple, vous pouvez vous connecter à une application sur votre téléphone avec votre compte Google.

L'authentification externe, parfois appelée fédération, utilise un fournisseur d'identité externe (IdP) pour aider à authentifier les utilisateurs. Le IdP externe fonctionne avec le fournisseur d'identité CXone Mpower pour authentifier l'utilisateur. Pour travailler ensemble, les deux IdP s'appuient surprotocoles d'authentification.

Fournisseurs d'identité externes

CXone Mpower prend en charge les fournisseurs d'identité de services hébergés et cloud.

Vous devez connaître votre fournisseur d'identité. Si ce n'est pas le cas, travaillez avec l'équipe de votre entreprise qui gère l'authentification. La création d'une fédération peut être difficile si les bonnes personnes ne sont pas impliquées. Votre organisation peut avoir établi des processus pour intégrer des systèmes tels que CXone Mpower avec votre fournisseur d'identité. Il est de votre responsabilité de suivre ces processus et de répondre à vos besoins spécifiques en matière de sécurité. L'équipe NiCE pour CXone Mpower est là pour vous accompagner tout au long du parcours.

Protocoles d'authentification

Les flux initiés par l’IdP concernent les applications individuelles, pas la totalité de la suite CXone Mpower. Par exemple, vous pouvez utiliser ce flux pour lancer les applications de l’interface utilisateur principale, mais vous ne pouvez pas l’utiliser pour lancer d’autres applications comme Studio. Pour que la suite intégrale fonctionne sans accroc, le flux initié par le SP est requis.

Les protocoles d'authentification établissent la communication et la confiance entre les différents IdP. CXone Mpower prend en charge un protocole d'authentification appelé SAML 2.0.

SAML 2.0 est une technologie établie et largement utilisée que les technologies plus récentes telles que OpenID Connect. Il prend en charge le flux d'authentification initié par le fournisseur de services (SP). Il s'agit d'un flux familier et du modèle utilisé par de nombreuses applications et sites Web. L'expérience utilisateur est :

- Les utilisateurs entrent leurs informations d'identification dans CXone Mpower (c'est-à-dire qu'ils se connectent).

- CXone Mpower utilise son IdP intégré pour communiquer avec votre IdP externe afin de vérifier l'identité de l'utilisateur.

- CXone Mpower utilise son autorisation intégrée pour vérifier les niveaux d'accès de l'utilisateur authentifié.

- CXone Mpower fournit un accès correct à l'utilisateur authentifié et autorisé.

SAML 2.0 prend également en charge un flux initié par IdP moins courant. Dans ce flux, votre utilisateur saisit ses identifiants auprès de votre IdP. Ensuite, l'IdP lance CXone Mpower.

Pour SAML 2.0, CXone Mpower prend uniquement en charge la signature du message ou de la réponse, pas de l’assertion.

Vos utilisateurs connaissent peut-être l'un ou l'autre de ces flux d'authentification ou les deux. Si vous utilisez SAML 2.0, soyez conscient des limitations présentées par chaque flux. Ceux-ci sont discutés plus en détail dans la section suivante.

CXone Mpower ne prend pas en charge le cryptage supplémentaire offert par certains protocoles d'authentification.

Évaluer la combinaison

La suite CXone Mpower ne prend pas en charge toutes les combinaisons d'application, d'IdP externe et de protocole d'authentification. Dans certains cas, le support n'existe pas. Dans d'autres cas, il existe des limitations avec des solutions de contournement. Il est difficile de montrer les problèmes potentiels pour chaque combinaison et scénario, vous devez donc effectuer une configuration de test avec votre fournisseur d'identité. Votre test doit tenir compte de vos différents cas d'utilisation et flux d'utilisateurs. Le tableau suivant peut vous guider dans votre évaluation.

| Application CXone Mpower | IDP externe | Protocole d'authentification | Limitations et solutions de contournement |

|---|---|---|---|

| CXone Mpower Plate-forme et toutes les applications | Tout | Tout | Ne prend pas en charge le chiffrement des revendications. |

| CXone Mpower Plate-forme et toutes les applications | Tout | SAML 2.0 | Seule la signature de message est prise en charge. Le certificat public doit être inclus dans la réponse. |

| CXone Mpower Plateforme | Tout | OpenID Connect | Non pris en charge. |

Seules les principales applications Web prennent en charge le flux SAML 2.0 initié par l’IdP. Les utilisateurs qui doivent accéder à Studio ou aux diverses applications d’agent doivent utiliser l’authentification intégrée ou un flux initié par le SP.

Établir la confiance

Les fournisseurs d'identité doivent se faire confiance avant de pouvoir communiquer. Chaque fournisseur doit avoir des informations sur l'autre. Les informations requises dépendent du protocole d'authentification. La façon dont les informations sont obtenues dépend de l'IdP.

Plusieurs paramètres de configuration sont utilisés pour établir la confiance avec SAML 2.0. Rapprochez-vous de votre Représentant de compte afin d’utiliser ces paramètres pour créer une relation de confiance entre votre locataire![]() Regroupement organisationnel de haut niveau utilisé pour gérer le support technique, la facturation et les paramètres globaux de votre système CXone Mpower. CXone Mpower et votre fournisseur d’identité externe.

Regroupement organisationnel de haut niveau utilisé pour gérer le support technique, la facturation et les paramètres globaux de votre système CXone Mpower. CXone Mpower et votre fournisseur d’identité externe.

|

Champ |

Détails |

|---|---|

| ID d'entité |

Un ID unique global pré-rempli et non modifiable que votre fournisseur d'identité externe peut vous demander de saisir de son côté lors de l'utilisation duSAML 2.0 protocole. L'IdP l'inclut comme ID d'entité de l'émetteur dans leSAML 2.0 message de demande. Certains IdP, dont Okta et OneLogin, ne vous obligent pas à configurer l’ID d’entité de leur côté. D'autres, y compris Salesforce, le font. |

|

URL du point de terminaison |

L'URL du point de terminaison fournie par votre IdP. |

| URL d'assertion |

Une URL préremplie et non modifiable dont votre fournisseur d'identité a besoin pour configurer SAML 2.0 couler. Il sert d'URL de point de terminaison pour recevoir et analyser une assertion d'authentification. Vous devez entrer cet ID dans votre configuration IdP, généralement dans le champ URL ACS. Certains IdP l'appellent autre chose qu'ACS. Par exemple, dans le modèle Okta SAML 2.0, vous entrez cette URL dans le champ URL d’authentification unique. |

| Certificat de fournisseur d'identité | Votre fournisseur d'identité vous fournira un certificat de sécurité. |

Authentification des candidatures

Les utilisateurs et les applications sont authentifiés de manière très similaire. La principale différence est que les applications sont authentifiées avec une clé d'accès tandis que les utilisateurs sont authentifiés avec un nom d'utilisateur et un mot de passe. Contrairement aux utilisateurs, les applications ne sont pas obligées d'interagir via un navigateur. Ils peuvent fonctionner dans un environnement de back-office.

Vous pouvez créer

Autorisation en CXone Mpower

L'autorisation est le processus de vérification des ressources auxquelles un utilisateur est autorisé à accéder. Les ressources peuvent inclure des applications, des fichiers et des données. Vous pouvez définir l'accès des utilisateurs aux ressources avec les

La méthode d'authentification d'un utilisateur n'a pas d'incidence sur l'autorisation. CXone Mpower utilise le même processus d'autorisation pour tous les utilisateurs. Peu importe qu'ils soient authentifiés avec des clés d'accès ou des mots de passe.