Dit onderwerp bevat richtlijnen voor het configureren van de Avaya TSAPI-interface met SIPREC en DMCC voor CXone Mpower Real-Time Third Party Telephony Recording (Multi-ACD).

De ondersteunde Avaya AES TSAPI-versies zijn 8.1.3, 10.1, 10.2.

Een Avaya site-engineer is verantwoordelijk voor alle procedures in de Avaya-omgeving. De procedures die hier worden beschreven, dienen uitsluitend als advies!

Volg deze stappen om de Avaya TSAPI-interface te configureren met SIPREC en DMCC.

Stap 1: Bereid de Avaya AES TSAPI-omgeving voor.

Stap 2: Bereid de Avaya AES DMCC-omgeving voor.

Stap 3: Bereid Session Border Controllers (SBC's) voor op integratie met Real-Time Third Party Telephony Recording (Multi-ACD):

Stap 4: Download en sla de Essentiële gegevens voor de connectiviteitsconfiguratie van derden op in het CXone Mpower Excel-bestand. Naarmate u doorgaat, zal u gevraagd worden om essentiële informatie in te vullen. Zodra u alle benodigde gegevens hebt ingevoerd en uw omgeving hebt voorbereid voor Real-Time Third Party Telephony Recording (Multi-ACD), moet u het Excel-bestand indienen bij uw NiCE Professional Services-vertegenwoordiger.

Bereid de Avaya AES TSAPI-omgeving voor.

U moet de Avaya AES TSAPI-server configureren voordat u Real-Time Third Party Telephony Recording (Multi-ACD) configureert.

De ondersteunde Avaya AES TSAPI-versies zijn 8.1.3, 10.1, 10.2.

Voer deze stappen uit om de Avaya AES TSAPI-omgeving voor te bereiden:

Stap 1: De TSAPI-licentie en -status verifiëren

Stap 2: De AES-omgeving voorbereiden

Stap 3: Een gebruiker toevoegen

Stap 5: Een veilige verbinding maken met VPN

Stap 1: De TSAPI-licentie en -status verifiëren

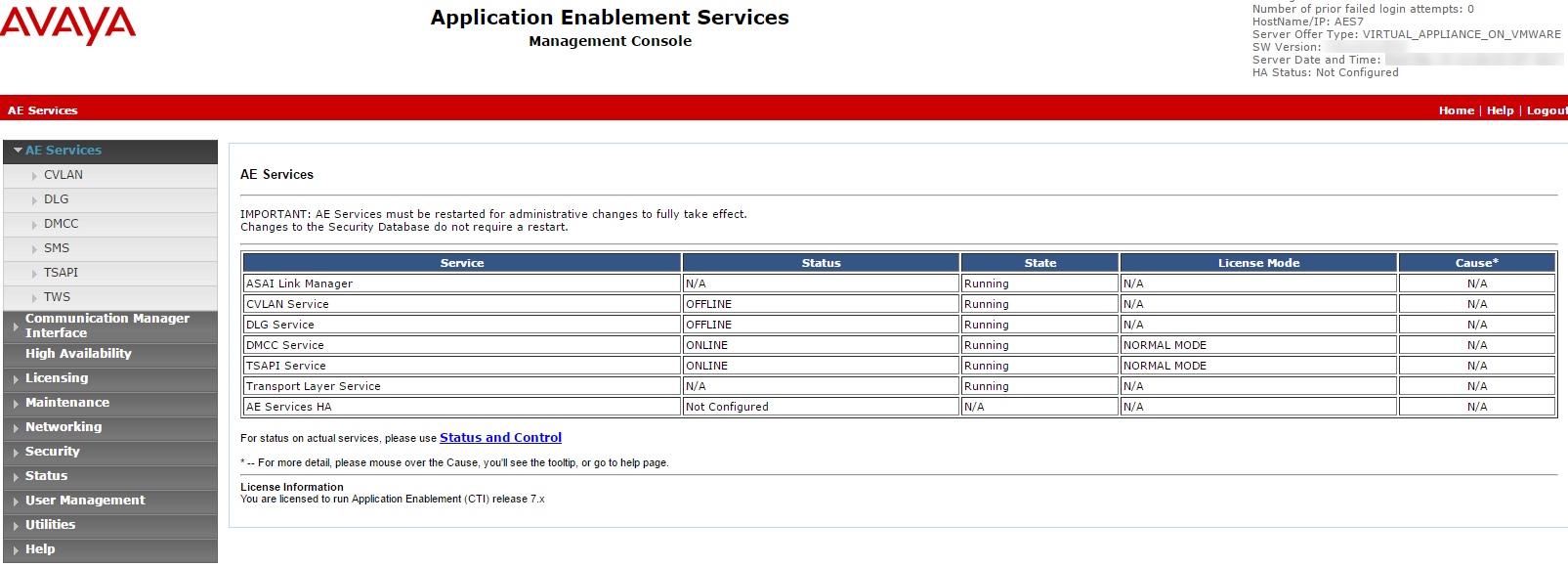

Verifieer voordat u de Avaya TSAPI-interface configureert, of de Avaya TSAPI-service wordt uitgevoerd en of de licentie nog geldig is.

Zo verifieert u de TSAPI-service en -status:

-

Log in bij de AES-server. De pagina Application Enablement Services wordt weergegeven.

-

Selecteer AE-services in het menu.

-

Verifieer of:

-

de Status-kolom van de TSAPI-service op Online staat en dat de Status wordt Uitgevoerd.

-

de kolom Gelicentieerde modus op Normale Modus staat.

-

Stap 2: De AES-omgeving voorbereiden

Een Avaya site-engineer is verantwoordelijk voor alle procedures in de Avaya-omgeving. Deze procedures fungeren slechts als richtlijnen en aanbevelingen!

In een AES-omgeving moet de AES-beheerder de verbindingen tussen AES en CTI voorbereiden.

Zo configureert u de wisselaar op de AES (algemene richtlijn):

-

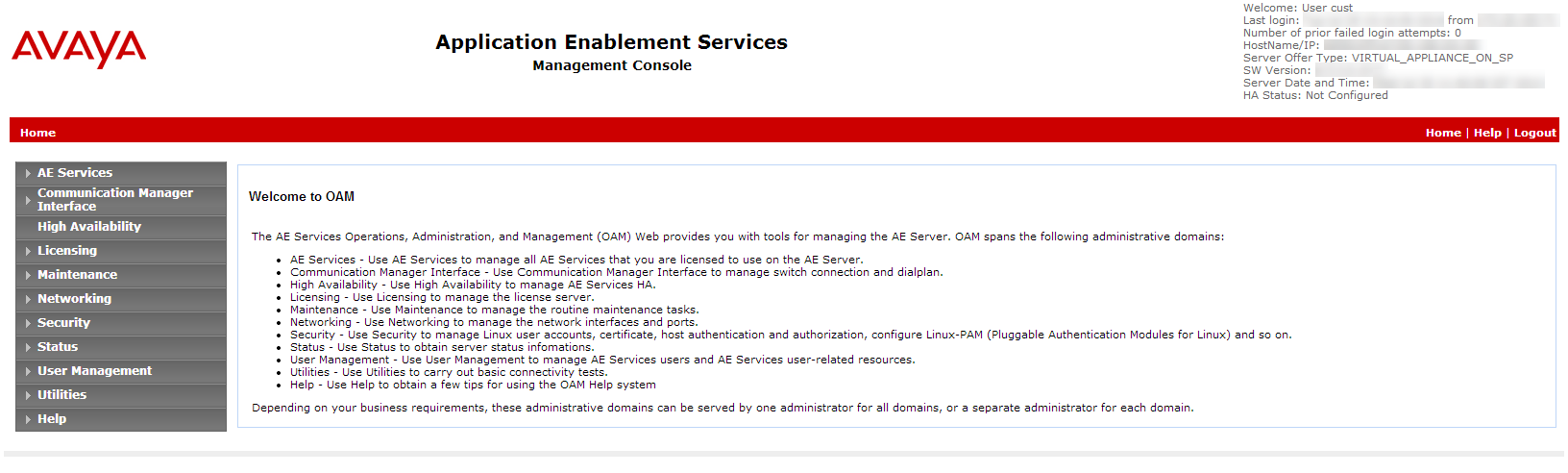

Ga naar de AES-webpagina en log in.

-

Voer uw Gebruikersnaam en Wachtwoord in. Klik op Inloggen. De Homepagina wordt weergegeven.

-

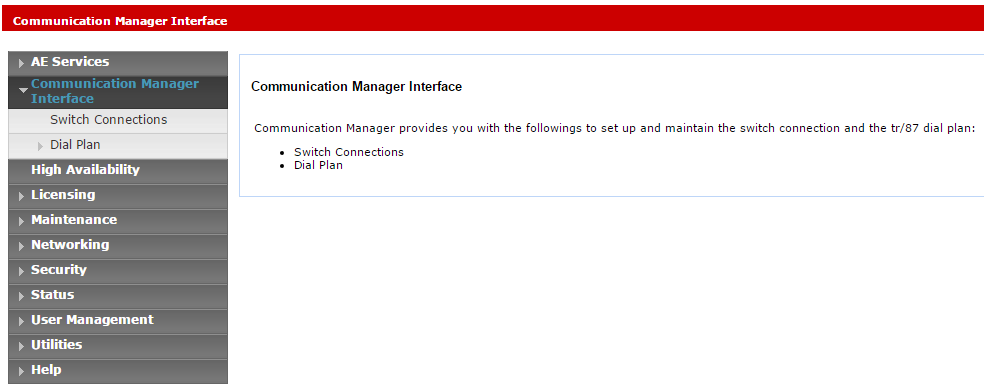

Klik op Interface communicatiemanager in het menu.

-

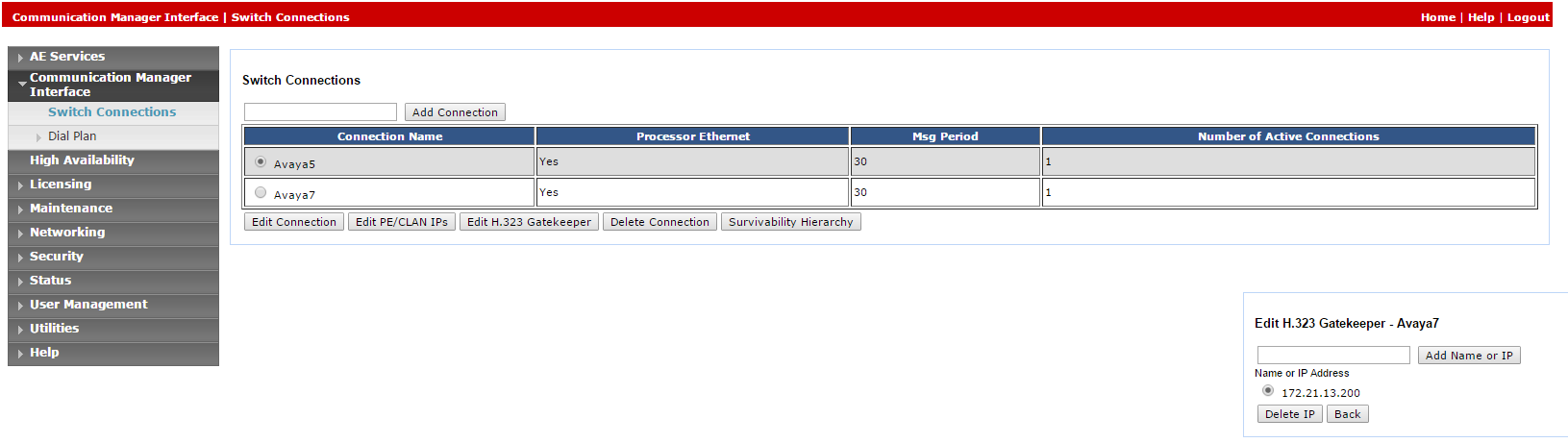

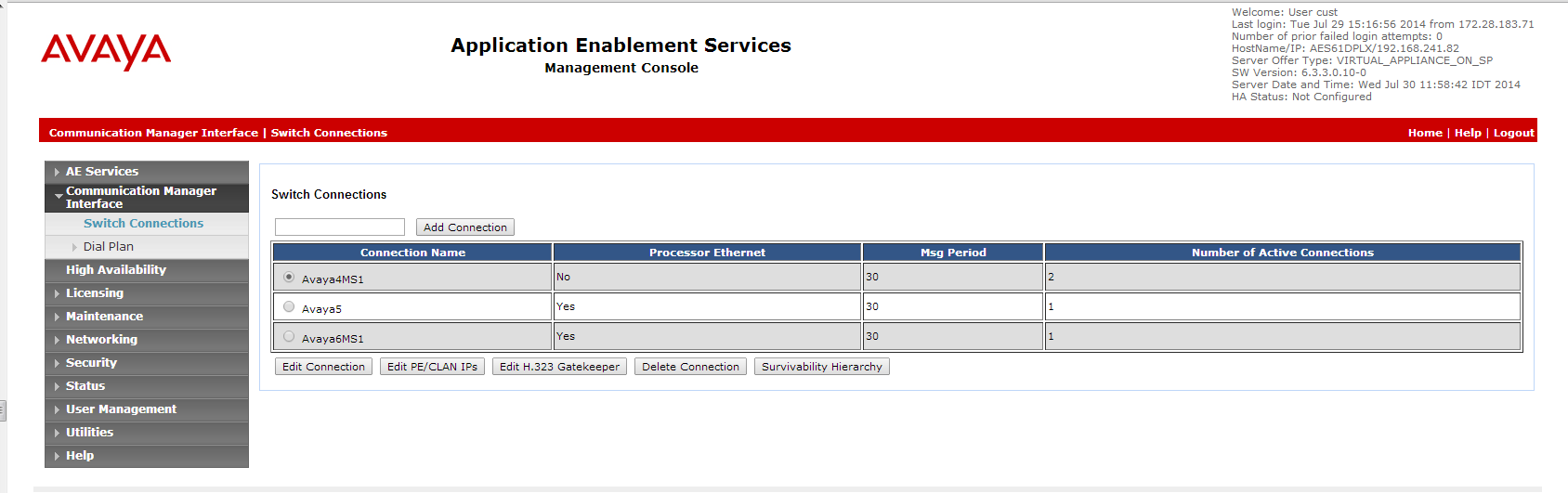

Selecteer Verbindingen wisselen.

-

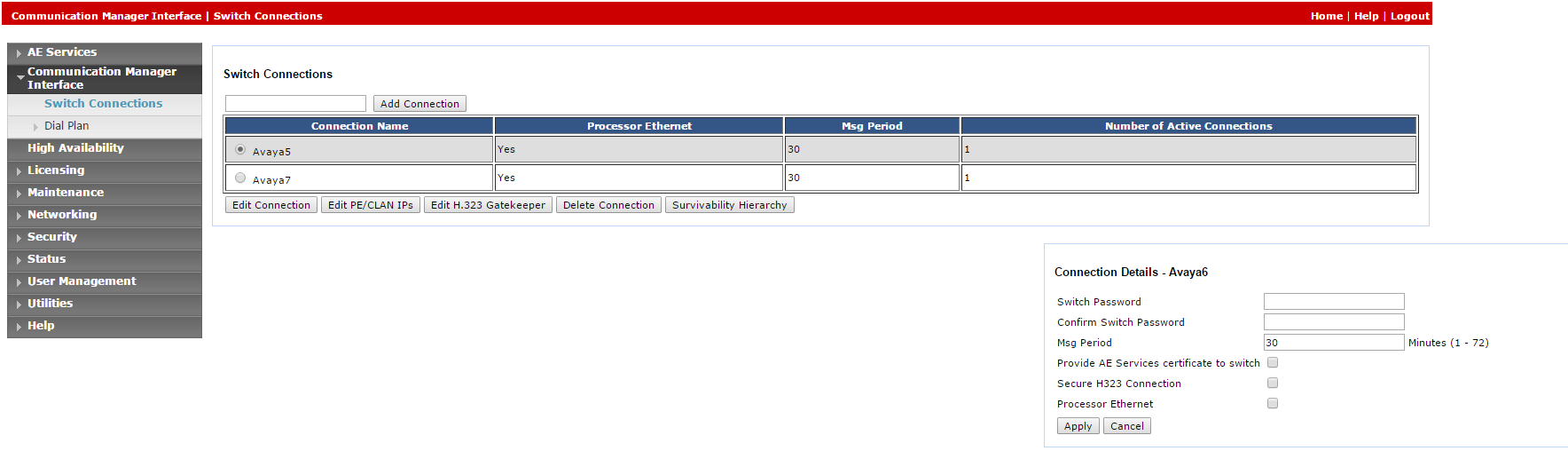

Voeg in het venster Verbindingen wisselen in het veld de naam van de wisselaar in en klik op Verbinding toevoegen. Het venster Details van verbinding voor de nieuwe wisselaar verschijnt.

-

Voer in het veld Wachtwoord wisselaar het wachtwoord voor de wisselaar in. Het wachtwoord voor de wisselaar moet tussen de 12 – 16 alfanumerieke tekens bevatten en overeenkomen met het wachtwoord dat is toegewezen aan de AES-service in de Communicatiemanager.

-

Voer in het veld Wachtwoord wisselaar bevestigen het wachtwoord voor de wisselaar opnieuw in.

-

Als uw Communicatiemanager Processorethernet ondersteunt, selecteer dan Processorethernet.

-

Klik op Toepassen. Het venster Verbindingen wisselen wordt opnieuw weergegeven.

-

-

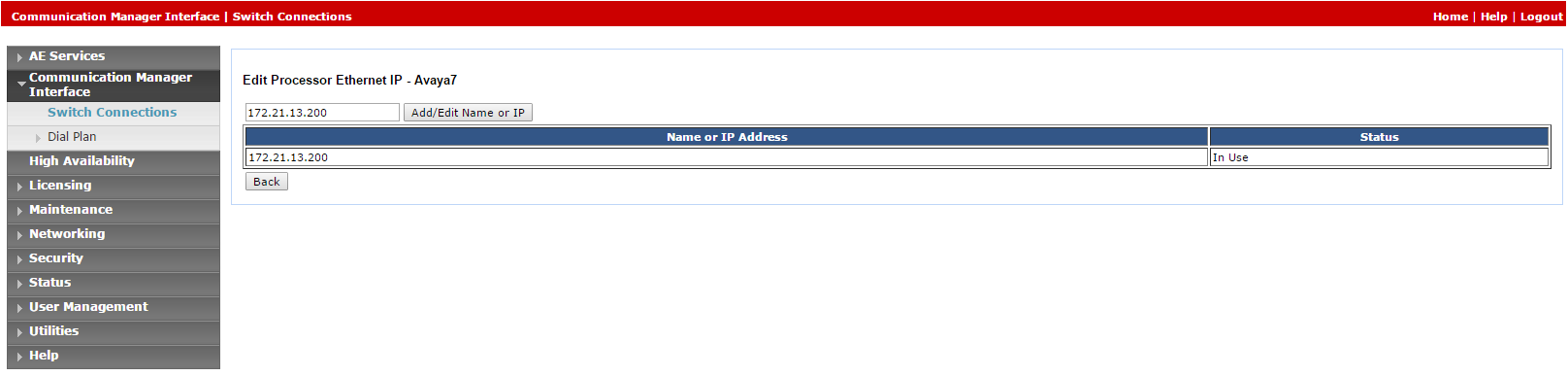

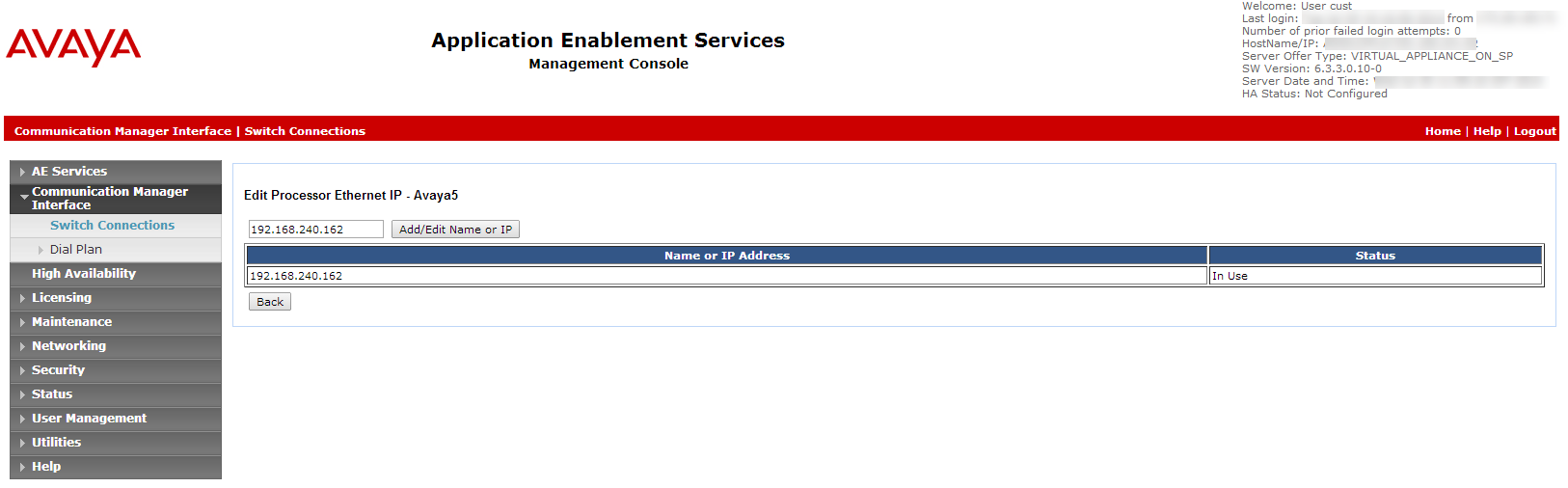

Klik op PE/CLAN IP's bewerken. Het venster IP-adres processorethernet bewerken verschijnt.

-

Voeg in het aangeboden veld het IP-adres van het processorethernet/CLAN board toe en klik op Naam of IP-adres toevoegen/bewerken.

-

Klik in het AES-menu op Verbindingen wisselen om terug te gaan naar het venster Verbindingen wisselen.

-

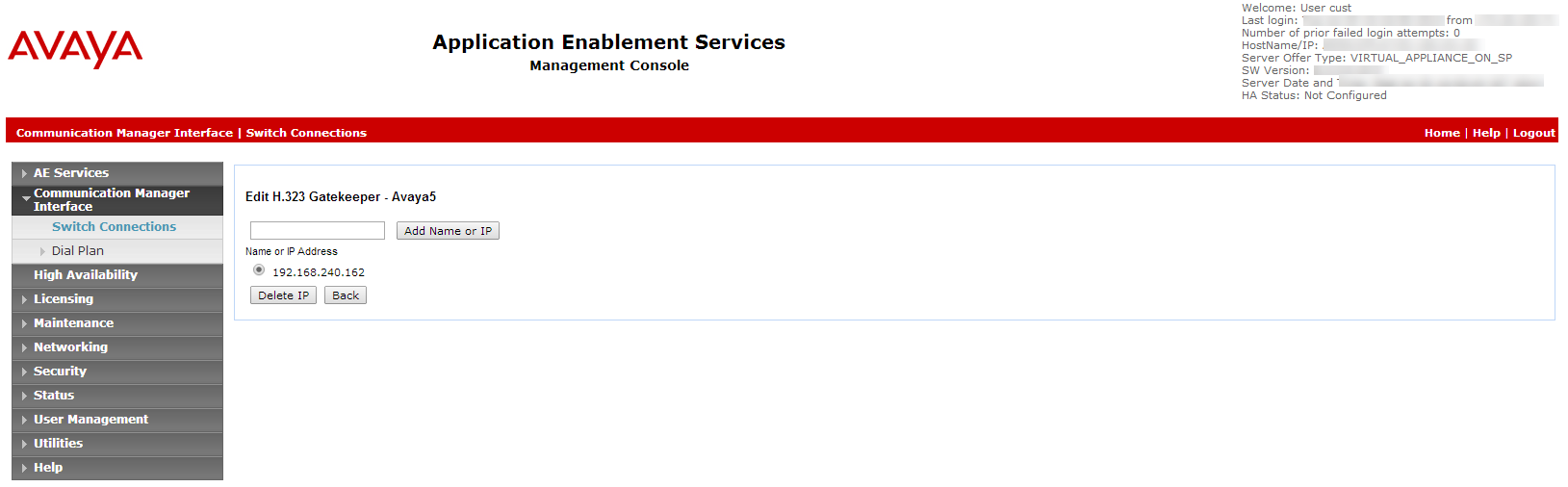

Klik op H.323 gatekeeper bewerken. Het venster H.323 gatekeep bewerken verschijnt.

-

Voer in het aangeboden veld het IP-adres in van een van de processorethernet/CLAN boards en klik op Naam of IP-adres toevoegen. Herhaal deze stap voor alle processorethernet/CLAN boards.

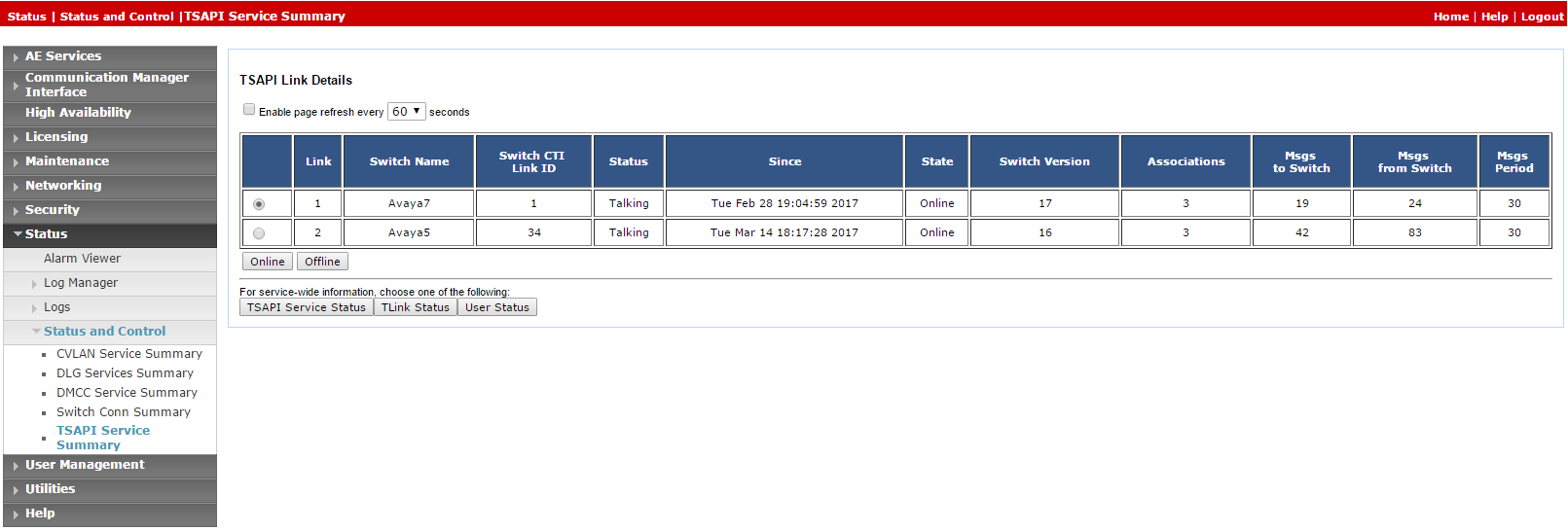

Nadat de CTI-link is geconfigureerd, moet de beheerder verifiëren dat de AES-CTI-linkverbinding actief is en de status Praten heeft.

Zo configureert u de CTI-link:

-

Selecteer op de AES-webpagina Status > Status en controle > TSAPI-serviceoverzicht.

-

Controleer of de Status ingesteld is op Praten voor de relevante AES-CTI-linkverbinding.

Stap 3: Een gebruiker toevoegen

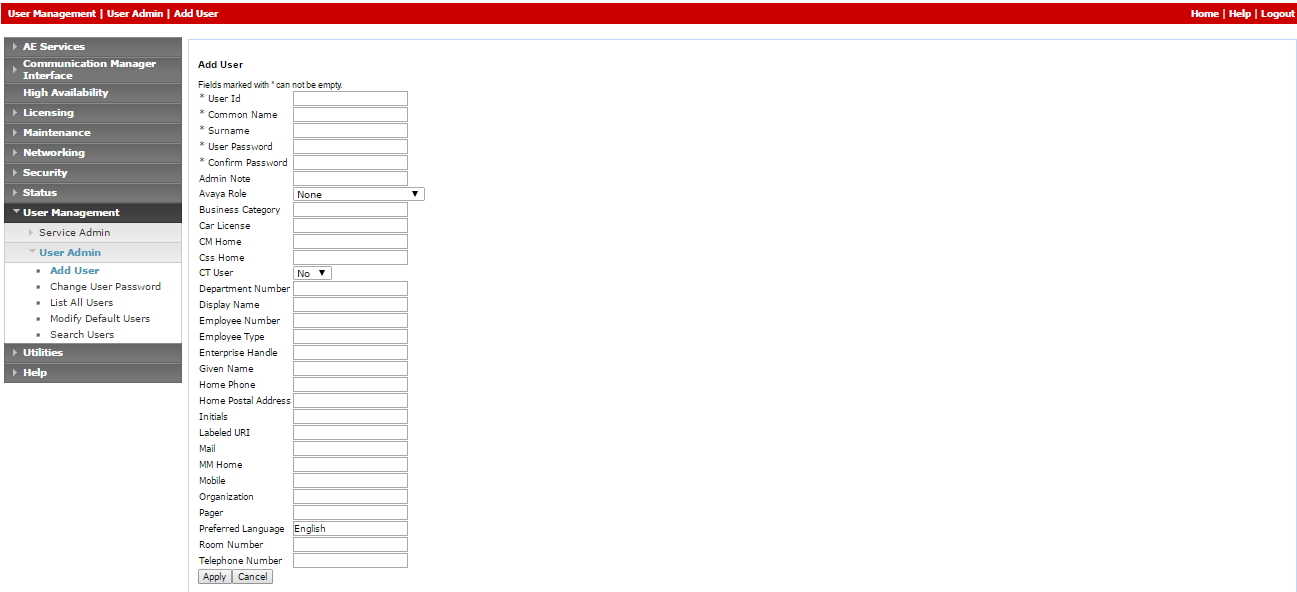

De gebruiker moet via de webpagina aan het systeem toegevoegd worden.

Deze procedure moet samen met een Avaya-beheerder uitgevoerd worden. De AES-beheerder moet eerst de AES-CTI-linkverbinding voorbereiden.

Aan het einde van deze stap moet u NiCE Professional Services leveren:

-

Inloggegevens.

Zo voegt u een gebruiker toe:

-

Navigeer in het menu AE-services naar Gebruikersbeheer > Gebruikersadmin en klik op Gebruiker toevoegen.

-

Configureer in het venster Gebruiker toevoegen de verplichte velden:

-

Gebruikers-ID

-

Voornaam

-

Achternaam

-

Gebruikerswachtwoord

-

Wachtwoord bevestigen

-

Wijzig de instelling CT-gebruiker naar Ja.

-

-

Klik op Toepassen om de informatie op te slaan.

-

Sla deze gebruikersgegevens op in het Excel-bestand. Zodra u alle benodigde gegevens hebt ingevoerd en uw omgeving hebt voorbereid, verstuurt u het Excel-bestand naar NiCE Professional Services.

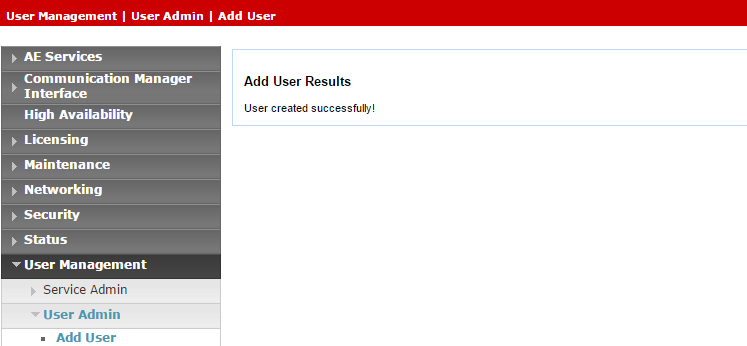

-

Verifieer dat het bericht Gebruiker is aangemaakt! verschijnt in het venster Resultaten gebruiker toevoegen.

-

Onbeperkte monitoring voor alle apparaten toewijzen aan gebruiker:

-

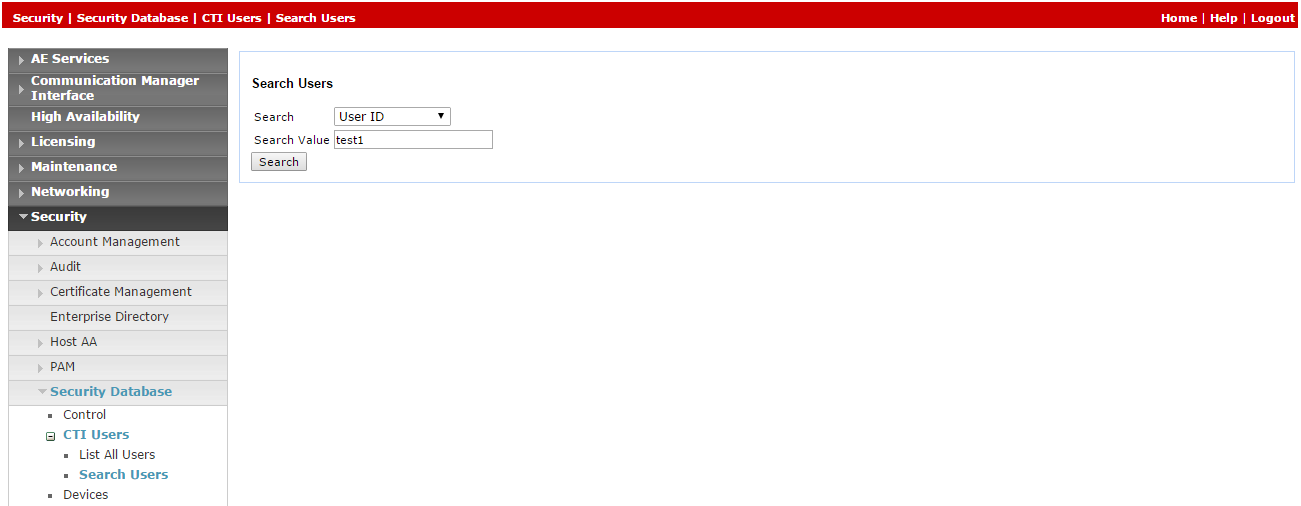

Vouw in het menu AE-services Beveiliging > Beveiligingsdatabase > CTI-gebruikers uit en klik op Gebruikers zoeken.

-

Zoek in het venster Gebruikers zoeken naar de gebruiker die u voorheen hebt gemaakt.

-

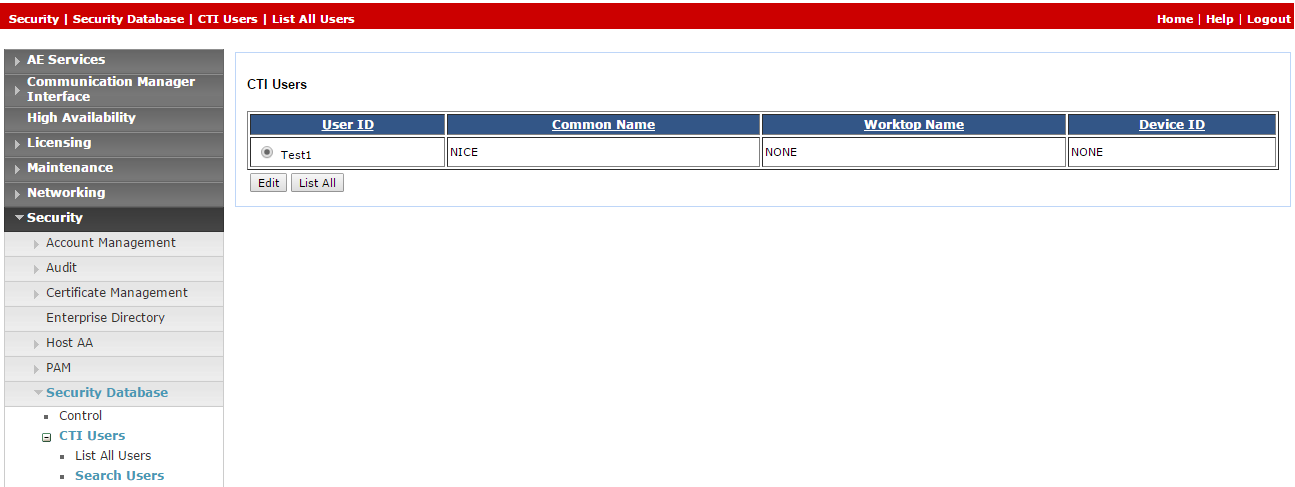

Klik op Zoeken. De nieuwe gebruiker wordt weergegeven.

-

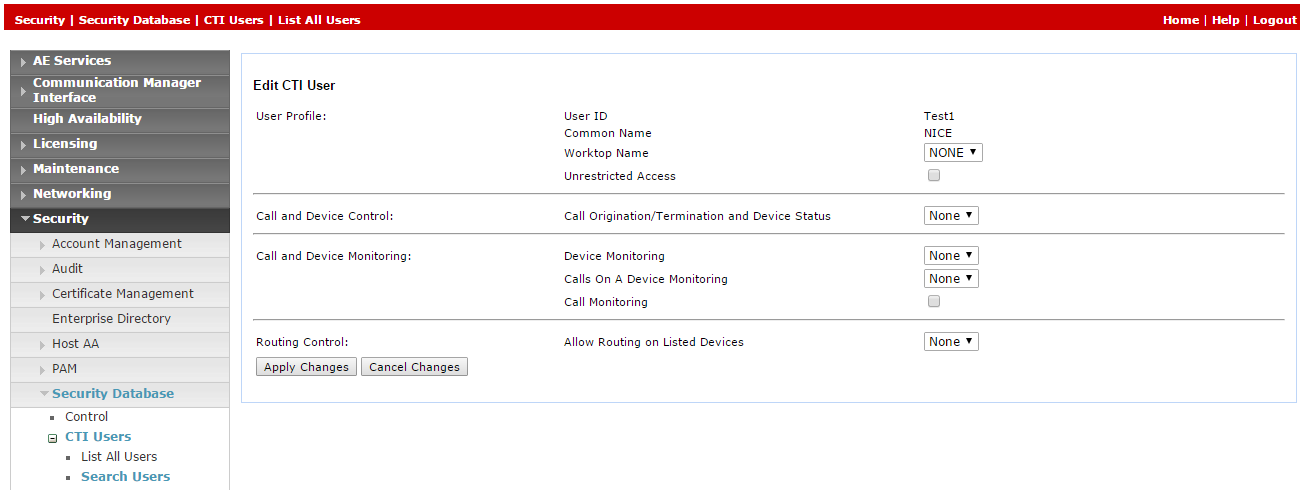

Klik op Bewerken.

-

Selecteer in het venster CTI-gebruiker bewerken in het gebied Gebruikersprofiel Onbeperkte toegang.

-

Klik op Wijzigingen opslaan.

-

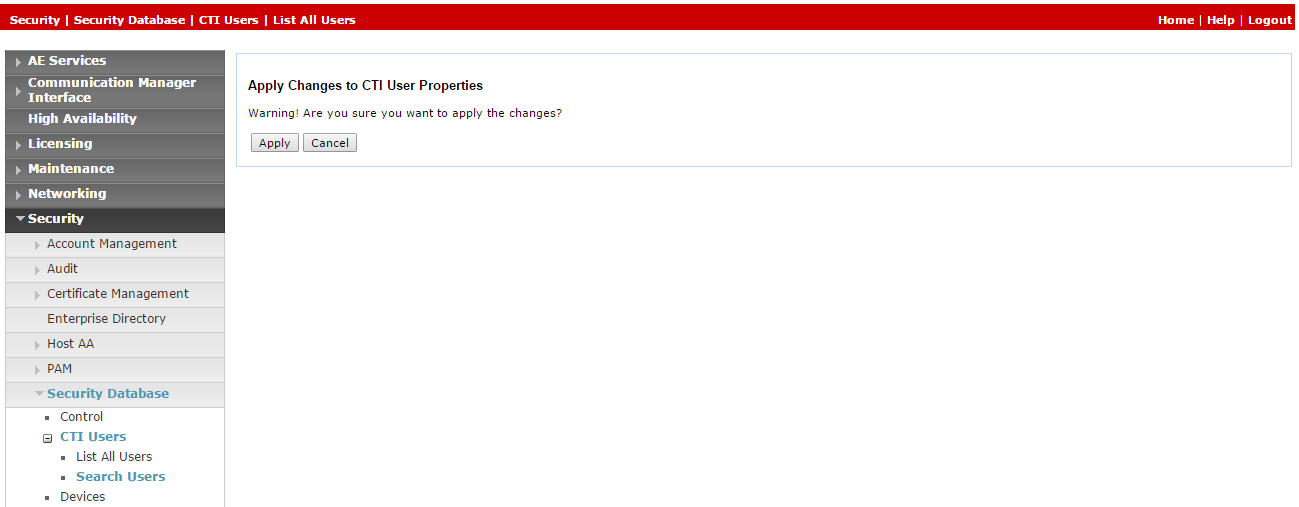

Klik in Wijzigingen in eigenschappen CTI-gebruiker toepassen op Toepassen.

-

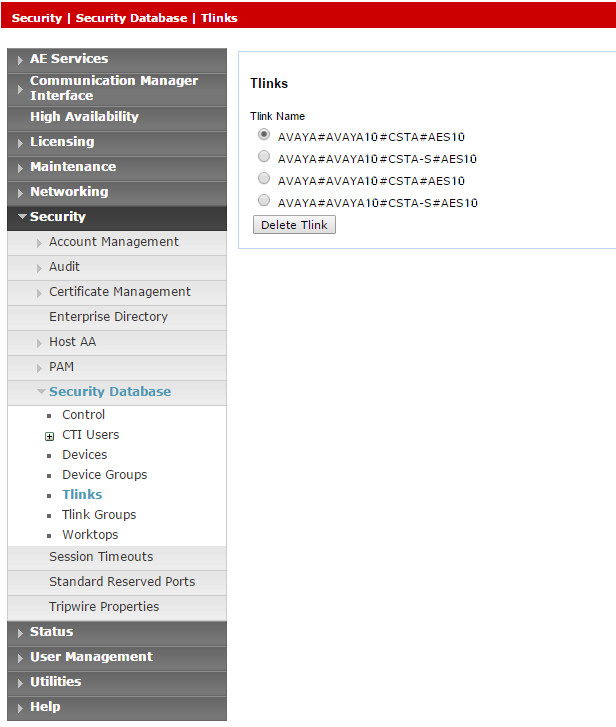

Stap 4: De Tlink verifiëren

In de TSAPI-configuratie voor de CTI-verbinding maakt de parameter Servernaam gebruik van de waarde Tlink.

Aan het einde van deze stap moet u NiCE Professional Services leveren:

-

Naam Tlink

Zo verifieert u de Tlink:

-

Selecteer in de AES-webpagina Beveiliging > Beveiligingsdatabase > Tlinks.

De lijst met Tlinks verschijnt in de kolom Naam Tlink. Als uw site meer dan één Tlink gebruikt, zorg er dan voor dat u de juiste Tlink kiest op basis van de naam van de wisselaar.

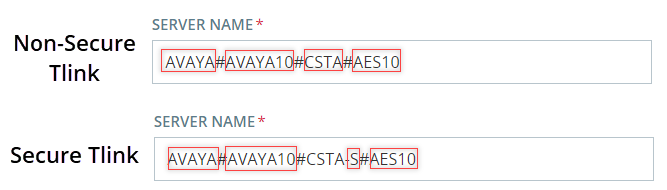

De Tlink bestaat uit deze segmenten:

-

AVAYA – Leverancier

-

# – Scheider

-

AVAYA10 – Naam wisselaar/verbinding (zoals gedefinieerd in Interface Communicatiemanager > Switchverbindingen)

-

CSTA/CSTA-S – Niet-beveiligd/beveiligd portaal

-

AES10 – Naam AES-server

-

-

Sla de juiste Tlink-naam op in het Excel-bestand. Zodra u alle benodigde gegevens hebt ingevoerd en uw omgeving hebt voorbereid, verstuurt u het Excel-bestand naar NiCE Professional Services.

-

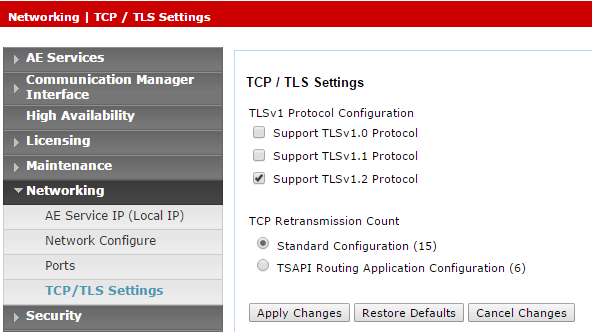

Als u de beveiligde Tlink gebruikt, moet u verifiëren of de TLS-versie is geconfigureerd in de AES-server. Ga naar Netwerken > TCP-/TLS-instellingen.

-

Standaard is alleen TLSv1.2-protocol ondersteunen ingeschakeld. TLSv1.2-protocol wordt ondersteund als enig beveiligingsprotocol.

-

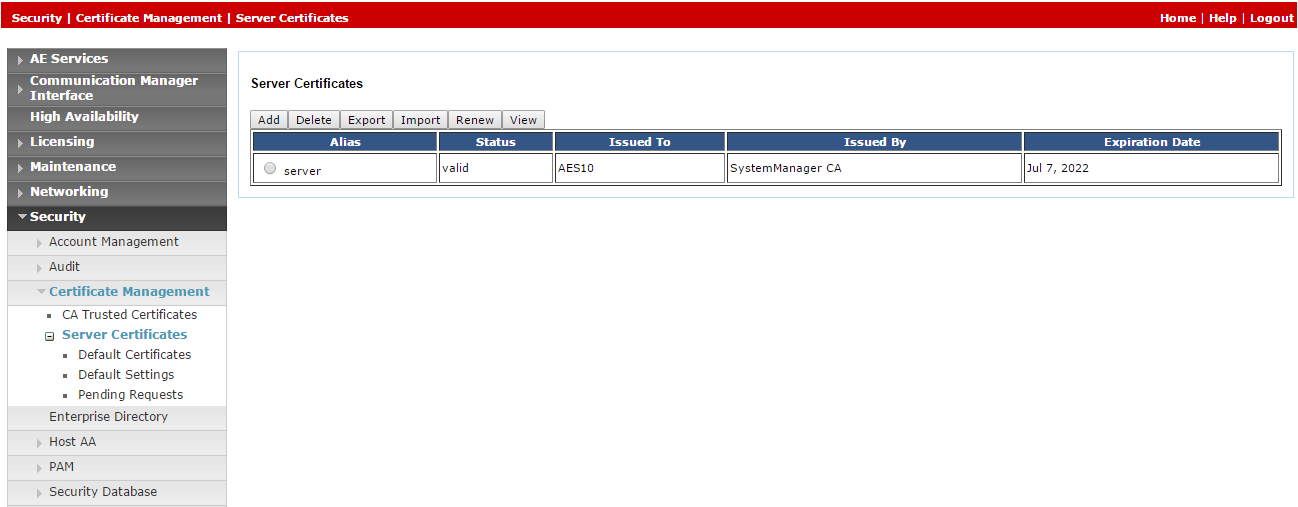

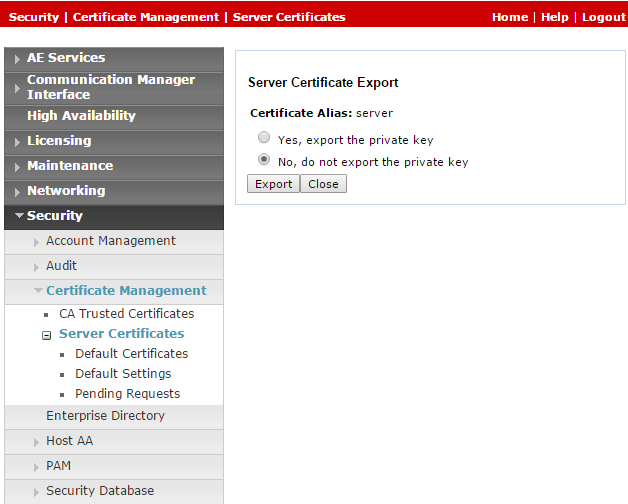

Omdat er geen standaardcertificaten meer worden verstrekt, moet de Avaya-sitetechnicus het relevante certificaat genereren en uploaden naar het Avaya-telefoniesysteem in CXone Mpower. Ga naar Beveiliging > Certificaatbeheer > Servercertificaten.

-

Ga in het venster Servercertificaten naar de kolom Alias. Selecteer het certificaat en klik op Export.

-

Verifieer in het venster Servercertificaat exporteren dat Nee, de persoonlijke sleutel niet exporteren is geselecteerd en klik op Exporteren.

-

Upload dit geëxporteerde certificaat naar het Avaya-telefoniesysteem in CXone Mpower.

Stap 5: Een veilige verbinding maken met VPN

Deze stap mag alleen worden uitgevoerd in samenwerking met NiCE Professional Services.

Aan het einde van deze stap vult u het formulier in het Excel-bestand Essentiële gegevens voor connectiviteitsconfiguratie van derden in CXone Mpower in. U verstrekt de benodigde gegevens aan NiCE Professional Services, die u zal helpen bij het tot stand brengen van een beveiligde VPN-verbinding met CXone Mpower.

Alleen voor SIPREC-omgevingen moet u aanvullende informatie op het formulier invullen, zodat de SBC een verbinding tussen SIPREC en CXone Mpower tot stand kan brengen.

-

NiCE Professional Services zal u het VPN-verbindingsformulier verstrekken.

-

Vul het aangeleverde formulier in met de gegevens van uw klant en de nodige informatie voor Real-Time Third Party Telephony Recording (Multi-ACD).

-

NiCE Professional Services werkt samen met CXone Mpower-teams om ervoor te zorgen dat alle velden correct worden ingevuld.

-

Beide partijen moeten akkoord gaan met het formulier en de gegevens.

-

-

NiCE Professional Services plant een samenwerkingsgesprek in:

- Om overeen te komen wat betreft het formulier en opgegeven gegevens met Real-Time Third Party Telephony Recording (Multi-ACD).

-

Met de CXone Mpower-teams voor het inrichten van een VPN-verbinding.

-

U configureert twee VPN's: één voor stabiliteit en één voor failover.

-

Configureer routering door BGP over VPN te configureren met Real-Time Third Party Telephony Recording (Multi-ACD)-firewalls of maak statische routes naar de opgegeven IP-adressen.

-

Configureer NAT. NAT uw eindpunt achter een openbaar IP-adres dat wordt geadverteerd via BGP of gebruikmaakt van statische routering.

-

Firewall configureren:

-

Geef inbound verkeer van de opgegeven IP-adressen (2) toegang tot het CTI-eindpunt.

-

Open de vereiste poorten. Zie Poorten en protocollen per applicatie voor meer informatie.

-

Voor omgevingen met hoge beschikbaarheid moeten de hierboven in stap b genoemde poorten openstaan voor alle servers en actief en stand-by zijn.

-

-

NiCE Professional Services zal samenwerken met CXone Mpower teams om:

-

Ervoor te zorgen dat het VPN-formulier juist is ingevuld.

-

Een tijd met CXone Mpower-teams in te plannen voor het inrichten van de VPN-verbindingen en het configureren van de routering.

-

De VPN-tunnel, routering en connectiviteit te testen.

-

Bereid de Avaya AES DMCC-omgeving voor.

Deze sectie beschrijft hoe u de Avaya DMCC-omgeving (Device Media Call Control) moet voorbereiden voor Real-Time Third Party Telephony Recording (Multi-ACD).

De ondersteunde Avaya AES DMCC-versies zijn 8.1.3, 10.1 en 10.2.

Een Avaya site-engineer is verantwoordelijk voor alle procedures in de Avaya-omgeving. De procedures die hier worden beschreven, dienen uitsluitend als advies!

Raadpleeg de Avaya-documentatie voor uitgebreide informatie over het configureren van de Avaya-wisselaar.

Workflow

Gebruik deze workflow om actieve Avaya DMCC-opname met Real-Time Third Party Telephony Recording (Multi-ACD) in te stellen.

Voordat u met deze workflow begint, moet u ervoor zorgen dat alle onderdelen van de site geconfigureerd zijn.

Stap 1: De virtuele extensies voor audio-opname configureren

Stap 2: SRTP configureren

Stap 3: Optioneel: Configureer twee DMCC-observatoren op één tenant.

Stap 4: Informatie voorbereiden voor NiCE Professionele diensten

Voordat u begint

Voordat u de Avaya DMCC-omgeving integreert met Multi-ACD (Open), verzamelt u de vereiste informatie en voert u deze in het gedownloade Excel-bestand Essential Data for 3rd Party Connectivity Config in CXone Mpower in. Zodra u alle benodigde gegevens hebt ingevoerd en uw omgeving hebt voorbereid, verstuurt u het Excel-bestand naar NiCE Professional Services.

De virtuele extensies voor audio-opname configureren

Volg deze procedures om de Avaya-communicatiemanager voor te bereiden voor een site voor met virtuele extensies voor audio-opname.

Wanneer u virtuele extensies gebruikt om uw audio vast te leggen, controleer dan of u voldoende licenties hebt voor de NiCE CTI.

-

Log in bij de AES-server. De pagina Application Enablement Services wordt weergegeven.

-

Selecteer in het menu Licenties > Toegang WebLM-server.

-

Log in bij de WebLM-server.

-

Selecteer Gelicentieerde producten > Inschakelen applicatie in het paneel links en verifieer of er genoeg licenties gedefinieerd zijn voor DMCC DMC.

Voordat de DMCC-server de geëmuleerde (virtuele) extensies kan registreren op de Media Gateway, moet u eerst de extensies op de wisselaar gedefinieerd hebben.

Elke virtuele extensie moet apart worden gedefinieerd en vereist een DMCC-licentie. Zorg dat het totaal aantal DMCC-licenties overeenkomt met het maximum aantal agents dat gelijktijdig werkt. Het verdient echter aanbeveling om het aantal DMCC-licenties minstens 20% boven het maximale aantal telefoontjes te houden.

Indien uw site geconfigureerd is voor Eenstapsconferentie, moet u de virtuele extensies op de AES definiëren in dezelfde groep als de extensies die via Eenstapsconferentie worden geobserveerd. Als u dit niet doet, krijgt de gebruiker onbeperkte toegang tot de beveiligingsdatabase.

Definieer de virtuele extensies voor opnames op de wisselaar:

-

Open een consolevenster op de wisselaar en voer het volgende in:

-

Extensietype: 4624

Extensietype 4624 vertegenwoordigt alle softphones.

-

IP Softphone: J (Ja)

-

Beveiligingscode: Dit is het wachtwoord voor de extensie. Het wordt gebruikt in het veld Apparaatwachtwoord bij het configureren van de Avaya DMCC-interface onder Telefonie van derden in CXone Mpower. De beveiligingscode moet consistent zijn voor alle virtuele extensies.

-

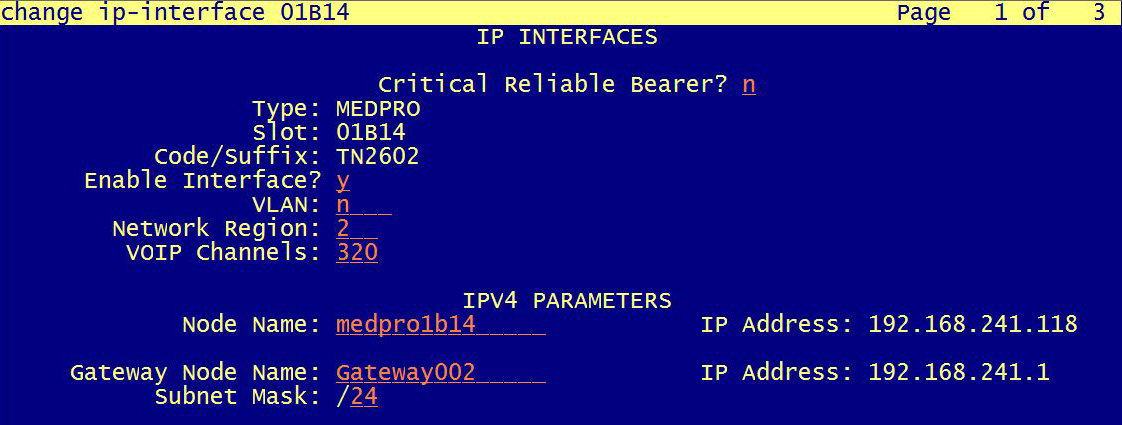

De Avaya AES-server ondersteunt tot 16 gelijktijdige C-LAN-verbindingen. Hierdoor kan de AES-server load balancing bieden voor meerdere verbindingen, samen met een C-LAN-failovermechanisme.

U kunt de symbolische naam, ook wel de Verbindingsnaam genoemd, configureren op de Avaya AES-server. Deze symbolische naam vertegenwoordigt meerdere C-LANs op de Avaya Media Gateways. Hierdoor kan het opnamesysteem redundantie en load sharing implementeren over meerdere C-LANs door te communiceren met de symbolische naam. Meerdere C-LANs zijn vereist bij implementaties van meer dan Avaya DMCC-kanalen.

De symbolische naam is de Verbindingsnaam op de AES en is Hoofdlettergevoelig.

De symbolische naam configureren:

-

Selecteer op de AES-webpagina Interface Communicatiemanager > Verbindingen wisselen.

-

Selecteer de vereiste Verbindingsnaam en klik op PE/CLAN IP-adressen bewerken.

-

Voer de hostnaam of het IP-adres van de C-LAN en/of PE voor AES-connectiviteit in en klik op Naam of IP-adres toevoegen/bewerken. Herhaal deze stap voor elke C-LAN of PE die gekoppeld is aan deze verbinding.

-

Klik in het venster Verbindingen wisselen op H.323 gatekeeper bewerken.

De H.323 gatekeeper moet opgegeven worden om de symbolische naam te gebruiken. De configuratie van de C-LAN is op zichzelf niet genoeg. De H.323 IP-lijst kan verschillen van de C-LAN IP-lijst.

-

Selecteer de vereiste Naam of het vereiste IP-adres of voer de hostnaam of het IP-adres van de H.323 gatekeeper in en klik op Naam of IP-adres toevoegen.

-

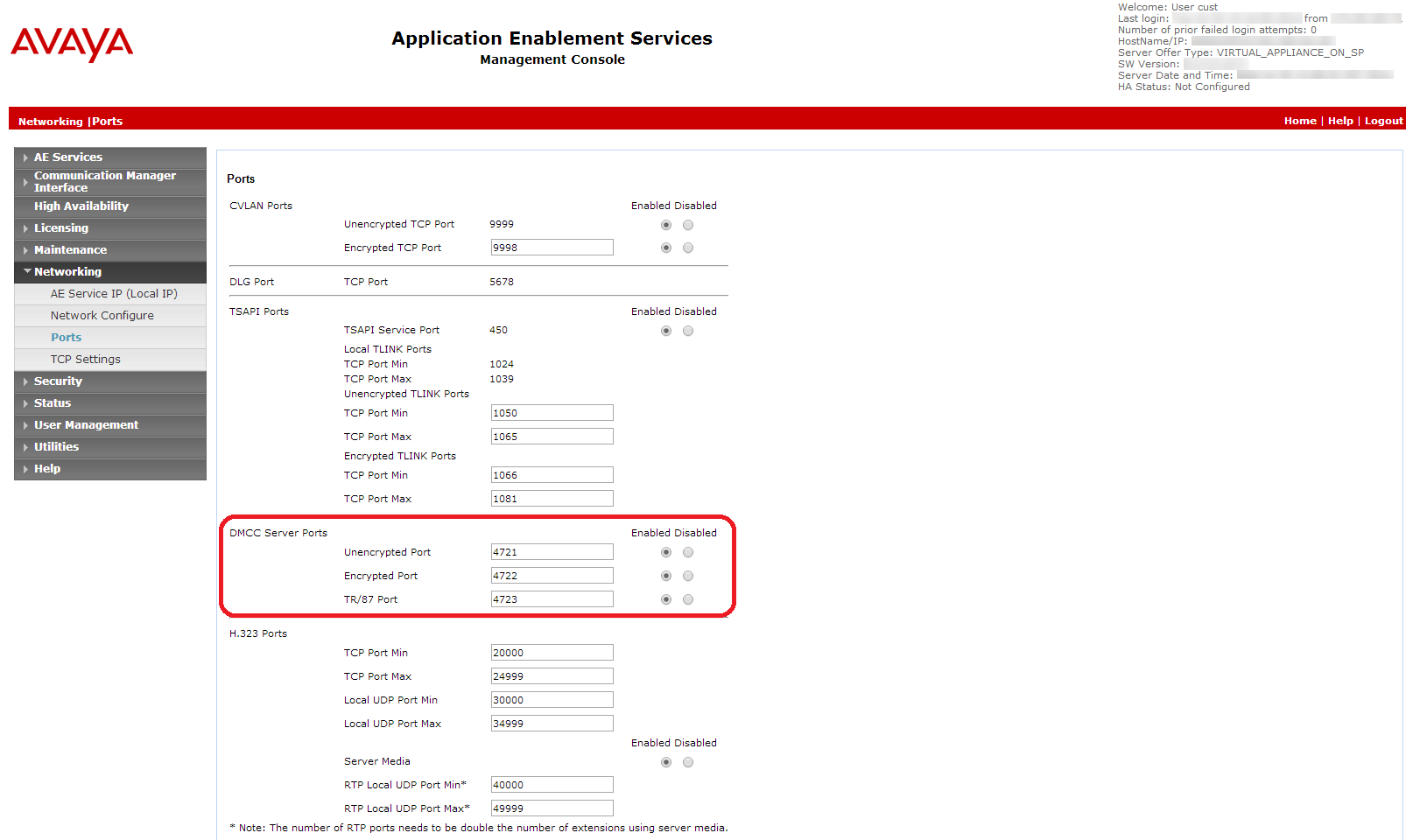

Selecteer Netwerken > Poorten.

-

Zorg ervoor dat de DMCC-serverpoort is ingeschakeld.

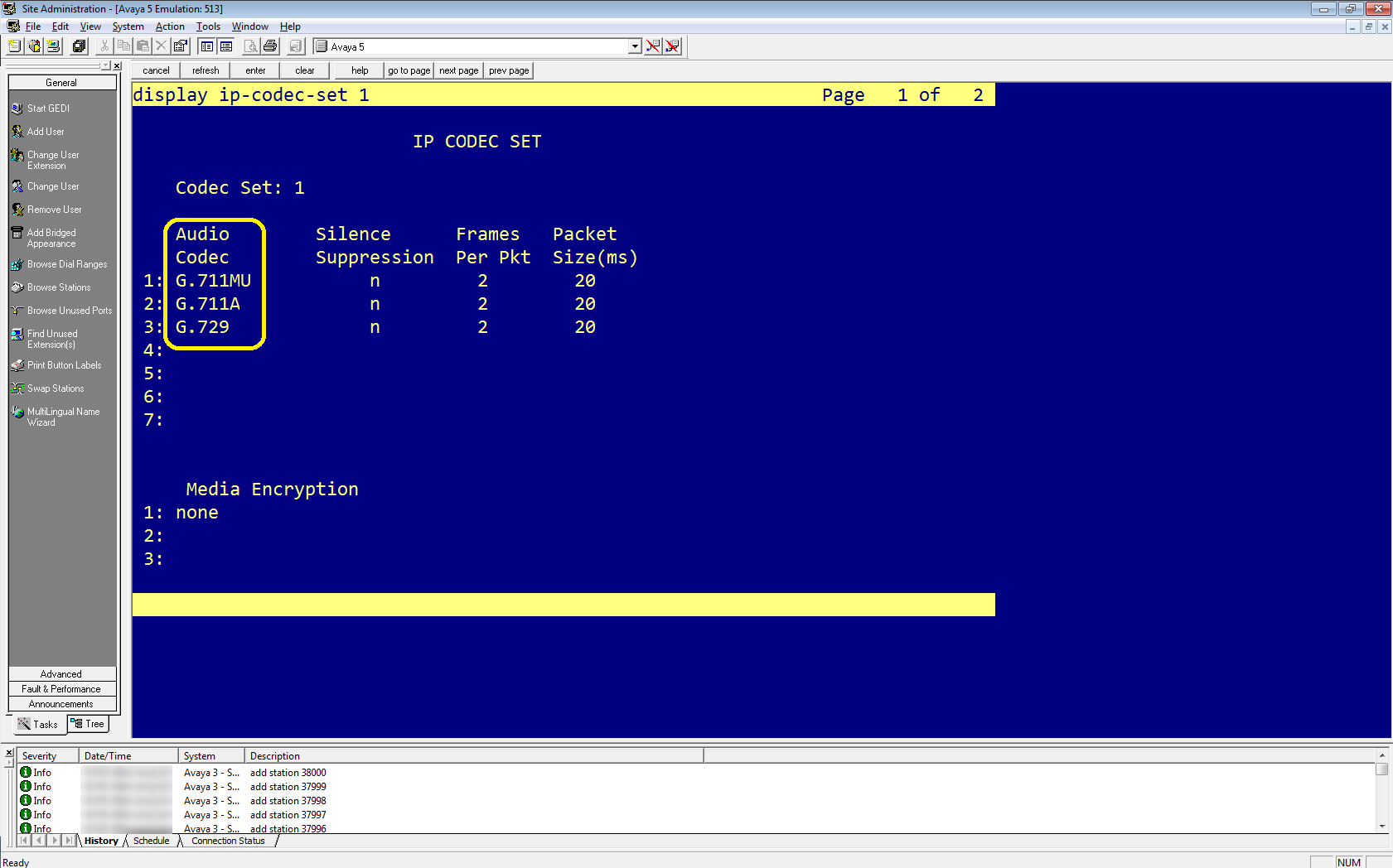

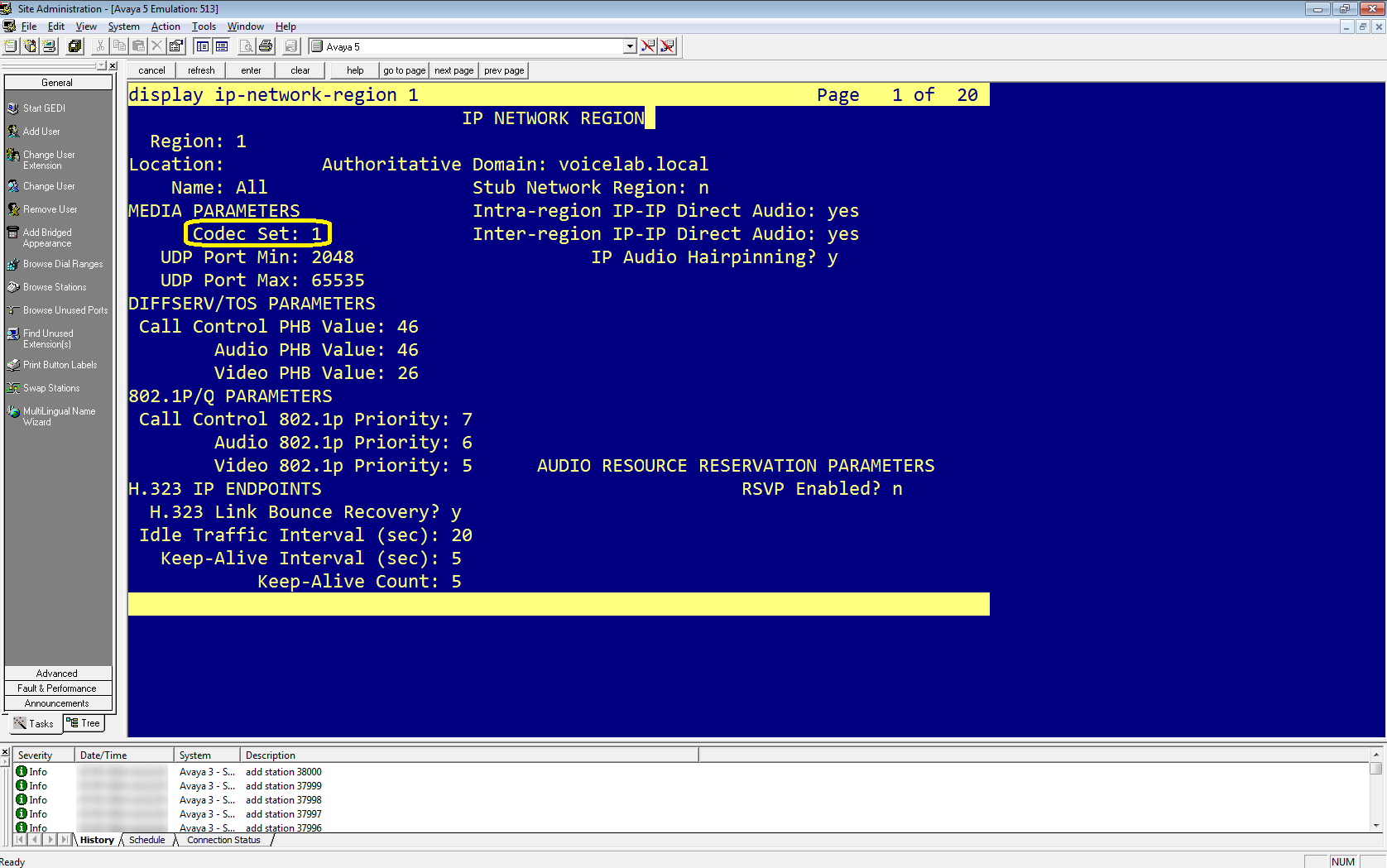

De codec-set die is gedefinieerd in Real-Time Third Party Telephony Recording (Multi-ACD), moet overeenkomen met de codec-set die is gedefinieerd bij de switch.

-

Voer in Beheer Avaya-site in: ip-codec-set <n> weergeven. Hierin is <n> de codec-set die geassocieerd is met de IP-netwerkregio van de extensies die u moet observeren.

-

Controleer de lijst met compressietypen in de kolom Audio-codec. Dit zijn de codecs die zijn toegestaan door de wisselaar.

Zorg ervoor dat de CodecList die u definieert in Real-Time Third Party Telephony Recording (Multi-ACD) ten minste één van de gedefinieerde compressietypen bevat.

-

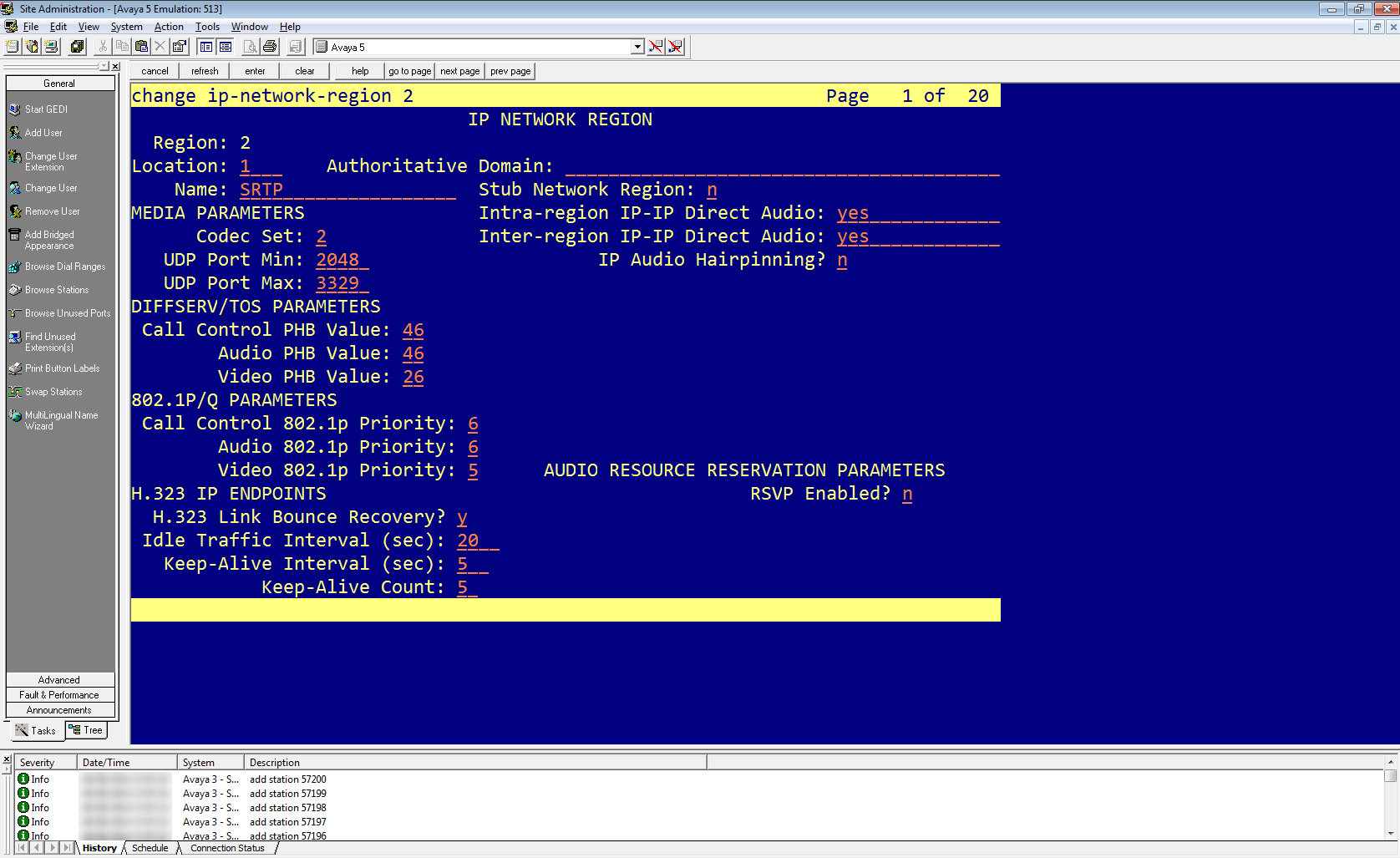

Voer ip-netwerk-regio <n> weergeven in. Hierin is <n> de netwerkregio van de extensie die u moet observeren.

-

Verifieer dat de gedefinieerde Codec-set hetzelfde is als de ip-codec-set die u hierboven hebt bevestigd.

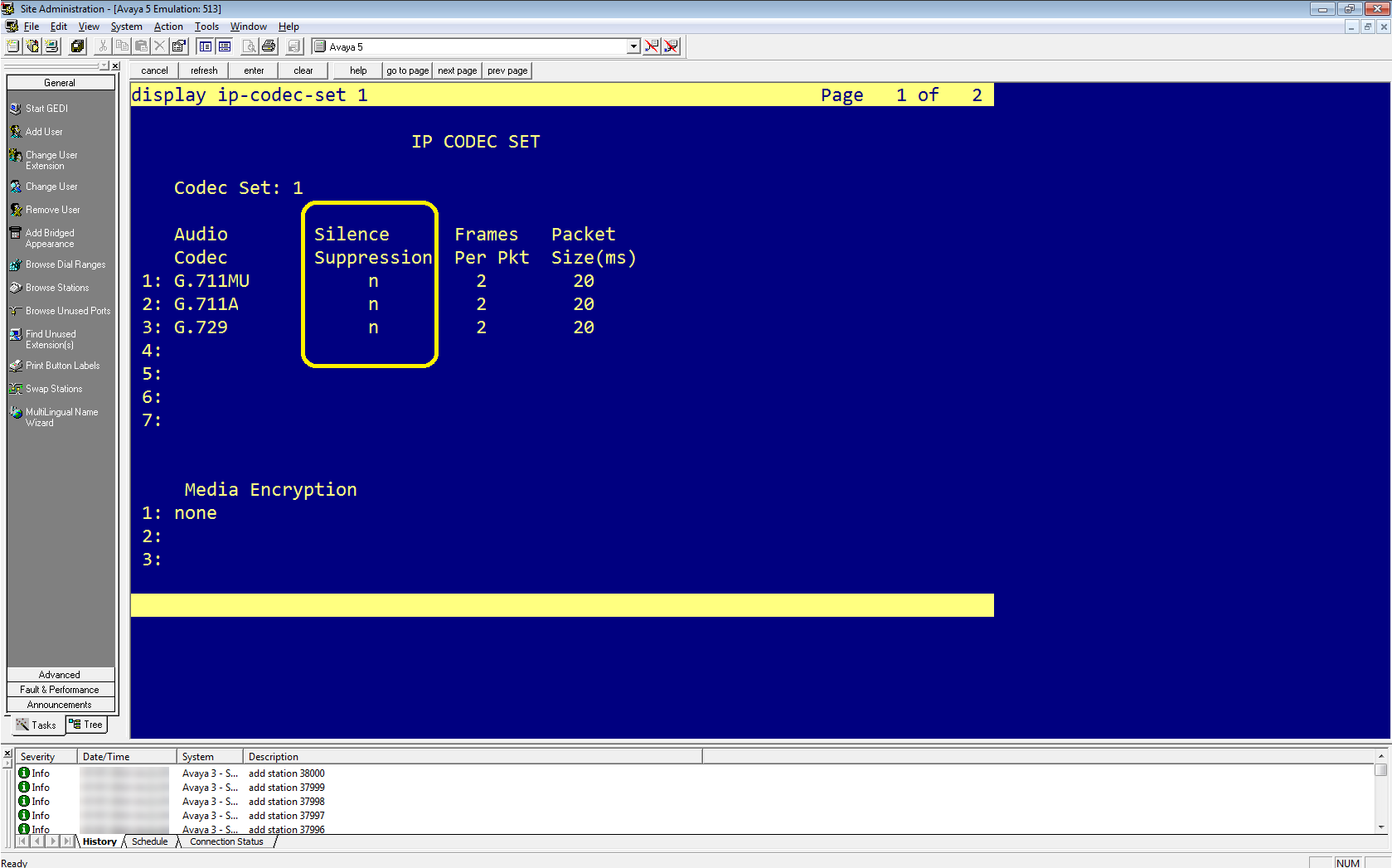

Verifieer of de functie voor stilteonderdrukking voor audiocodecs is ingeschakeld op Avaya Media Server. Dit bespaart bandbreedte door geen audiopakketten te verzenden tijdens perioden van stilte. Stilteonderdrukking kan audio clipping veroorzaken.

-

Voer in het sitebeheer van Avaya de opdracht display ip-codec-set <n> in. Hierin is <n> het nummer van de codec-set die geassocieerd is met de IP-netwerkregio van de extensies die u wilt observeren.

-

In het venster IP-codec-set kunt u in de sectie Codec-set voor elke vermelde codec de kolom Stilteonderdrukking instellen:

-

Als u stilteonderdrukking wilt inschakelen, stelt u Stilteonderdrukking in op y.

-

Als u stilteonderdrukking wilt uitschakelen, stelt u Stilteonderdrukking in op n.

-

-

Druk op Esc en vervolgens op e om uw wijzigingen op te slaan.

SRTP configureren

Gebruik deze procedures wanneer uw site een SRTP-configuratie vereist.

-

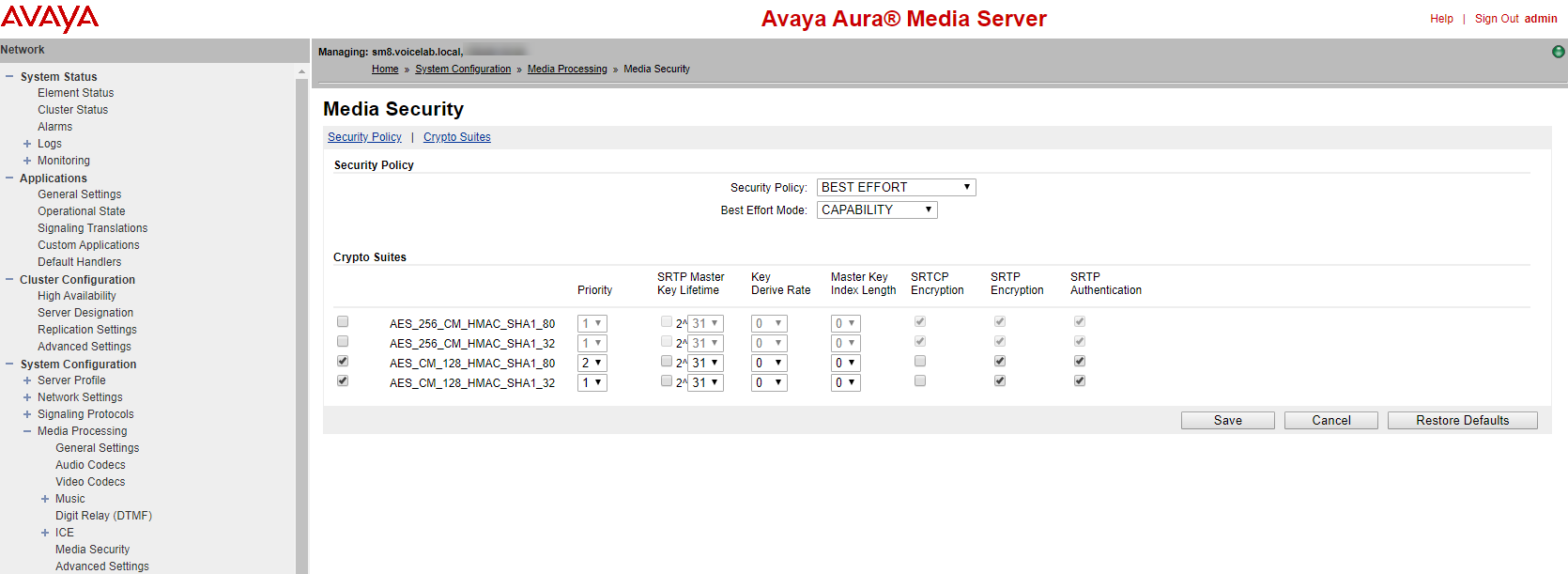

Log in bij de Avaya Aura Mediaserver.

-

Ga onder het menu Systeemconfiguratie naar Mediaverwerking > Mediabeveiliging.

-

Verifieer dat:

-

Beveiligingsbeleid is ingesteld op BESTE INZET.

-

Modus Beste Inzet is ingesteld op MOGELIJKHEID.

-

-

Schakel onder Cryptosuites het volgende in:

-

AES_CM_128_HMAC_SHA1_80

-

AES_CM_128_HMAC_SHA1_32

-

-

Selecteer voor beide SRTP-versleuteling en SRTP-authenticatie.

-

Ga naar Versleuteling Avaya-wisselaar voor de IP-netwerkregio configureren.

SRTP-versleuteling wordt op twee niveaus geconfigureerd: het signaleringsniveau (H.323) en het mediastroomniveau (SRTP).

Deze sectie omschrijft hoe u SRTP moet inschakelen en versleuteling moet signaleren op Avaya-communicatiemanager.

Aan het einde van deze procedure moet u NiCE Professional Services leveren:

-

Gebruikte versleuteling op locatie: HMAC32 of HMAC80.

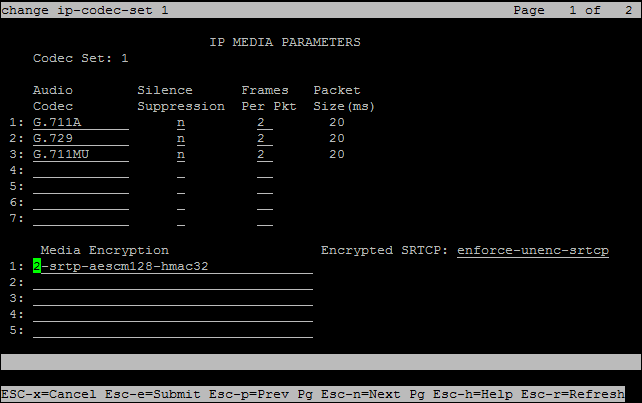

Versleuteling configureren:

-

Voer in Beheer Avaya-site de opdracht ip-codec-set <n> weergeven in. Hierin is <n> de codec-set die geassocieerd is met de IP-netwerkregio van de extensies die u moet observeren.

-

Verifieer of de site beschikt over:

-

Avaya-mediaservers met G Series gateway(s). aes kan alleen worden ondersteund met gateways uit de G-serie.

-

Avaya-mediaservers gebruiken 2-srtp-aescm128-hmac32 of 1-srtp-aescm128-hmac80.

-

-

Ga in het venster IP-codec-set naar de sectie Mediaversleuteling en voer een of meer typen mediaversleuteling in:

-

2-srtp-aescm128-hmac32

-

1-srtp-aescm128-hmac80

-

aes – niet ondersteund bij gebruik van Avaya Mediaserver

De Avaya-sitetechnicus moet NiCE Professional Services laten weten welke encryptie op de site wordt gebruikt: HMAC32 of HMAC80.

Sla de versleutelingsinformatie op in het Excel-bestand. Zodra u alle benodigde gegevens hebt ingevoerd en uw omgeving hebt voorbereid, verstuurt u het Excel-bestand naar NiCE Professional Services.

-

-

Voer in Beheer Avaya-site de opdracht ip-netwerk-regio <n> weergeven in. Hierin is <n> de netwerkregio die geassocieerd is met de IP-netwerkregio van de extensies die u moet observeren.

-

Voer in de netwerkregio de IP-codec-set in die u voorheen hebt bewerkt.

-

Wanneer u CLAN/Medpro configureert: voer in de netwerkregio in welke regio u hebt geconfigureerd voor versleuteling. In het voorbeeld van deze procedure: voer in de netwerkregio 2 in om SRTP in te schakelen.

Optioneel: Configureer twee DMCC-observatoren op één tenant.

CXone Mpower ondersteunt het gebruik van twee DMCC Observers in één tenant![]() Een organisatorische eenheid op hoog niveau die wordt gebruikt om technische ondersteuning, facturering en globale instellingen voor uw CXone Mpower-systeem te beheren.. Gebruik deze configuratie wanneer u meer schaalbaarheid of redundantie nodig hebt tussen twee afzonderlijke Avaya-systemen.

Een organisatorische eenheid op hoog niveau die wordt gebruikt om technische ondersteuning, facturering en globale instellingen voor uw CXone Mpower-systeem te beheren.. Gebruik deze configuratie wanneer u meer schaalbaarheid of redundantie nodig hebt tussen twee afzonderlijke Avaya-systemen.

Om twee DMCC Observers op één CXone Mpower tenant te ondersteunen, moet de omgeving worden gemodelleerd als twee volledig onafhankelijke Avaya-telefoniesystemen:

-

Telefoonsysteem A

-

AES-server A verbonden met communicatiemanager A (CM A)

-

Speciaal virtueel uitbreidingsbereik (VE Set A)

-

-

Telefoonsysteem B

-

AES-server B verbonden met communicatiemanager B (CM B)

-

Speciaal virtueel uitbreidingsbereik (VE Set B)

-

Beide systemen moeten gebruikmaken van verschillende AES-servers, verschillende communicatiemanagers en niet-overlappende virtuele DMCC-extensiebereiken. Elke AES-server kan gebruikmaken van lokale HA (Active-Standby).

-

Voltooi alle stappen die nodig zijn om de Avaya AES DMCC-omgeving voor te bereiden voor één telefoniesysteem.

-

Zorg ervoor dat u beschikt over:

-

Twee onafhankelijke communicatiemanagers (CM A en CM B)

-

Twee AES-servers (AES A en AES B) met:

-

Geldige DMCC-licenties

-

CTI-gebruiker en Tlink

-

DMCC-poorten ingeschakeld (beveiligd, niet-beveiligd of beide)

-

-

Twee unieke virtuele uitbreidingsbereiken (één per telefoonsysteem)

-

-

Controleer of de netwerk- of beveiligingsteams, of beide, klaar zijn om de configuratie uit te voeren:

-

VPN en routering naar beide AES-servers

-

SBC-instellingen voor beide waarnemers

-

DNS (bijvoorbeeld Route 53) voor Observer FQDN's

-

Voor elk AES/CM-paar zal NiCE Professional Services twee overeenkomende Avaya DMCC-telefonie-ingangen in CXone Mpower instellen.

Voer de workflow Avaya AES DMCC-omgeving voorbereiden tweemaal uit, eenmaal voor elk telefoniesysteem, met de volgende beperkingen:

-

Configureer AES A en AES B onafhankelijk van elkaar:

-

Aparte Tlinks (één per AES).

-

Gebruik aparte CTI-gebruikers (of afzonderlijke inloggegevens) indien uw beveiligingsbeleid dit vereist.

-

Controleer de DMCC-poorten op elke AES (beveiligd en/of niet-beveiligd).

-

-

Definieer de virtuele extensies voor opname:

-

Maak op CM A een VE-bereik aan dat specifiek bestemd is voor telefoniesysteem A.

-

Maak op CM B een aparte VE-reeks aan die specifiek bestemd is voor telefoniesysteem B.

-

Gebruik niet dezelfde VE-nummers voor CM A en CM B.

-

-

Controleer en documenteer de codec-set en de versleutelingsdetails.

De SBC maakt via SIP verbinding met de DMCC-waarnemers. Standaard worden de volgende poorten gebruikt aan de CXone Mpower-zijde:

-

Niet-beveiligd (TCP):

-

Waarnemer 1: 5060

-

Waarnemer 2: 5062

-

-

Beveiligd (TLS):

-

Waarnemer 1: 5061

-

Waarnemer 2: 5063

-

-

Definieer twee afzonderlijke SIP-bestemmingen (of IP-groepen of sessie-opnameservers) die overeenkomen met de twee DMCC-waarnemers, waaronder:

-

Observer FQDN of IP-adres

-

Poort (5060/5062 of 5061/5063, afhankelijk van de beveiliging)

-

Transport (TCP of TLS)

-

-

Voor elke opnameregel of sessie-opnameconfiguratie op de SBC:

-

De recorder, SRS of opnameserver verwijst naar de juiste FQDN en poort van de waarnemer voor het betreffende telefoniesysteem.

-

Als u gebruikmaakt van beveiligde SIP (TLS), worden de juiste TLS-context en certificaten geconfigureerd zoals beschreven in de SBC-secties in dit onderwerp.

-

Elke DMCC-waarnemer moet via DNS bereikbaar zijn en een eigen DNS-record hebben. Gebruik niet dezelfde FQDN voor beide Observers.

-

Maak een DNS-record aan voor Observer 1:

-

Type: A of CNAME

-

FQDN: bijvoorbeeld,

observer1.<your-domain> -

Doel: het IP-adres van Observer 1.

-

-

Maak een DNS-record aan voor Observer 2:

-

Type: A of CNAME

-

FQDN: bijvoorbeeld,

observer2.<your-domain> -

Doel: het IP-adres van Observer 2.

-

-

Als u AWS Route 53 voor DNS gebruikt, maak dan daar de bijbehorende records aan.

NiCE Professionele Services zal naar deze FQDN's verwijzen in de CXone Mpower configuratie.

Omdat u twee AES-servers en twee DMCC-observatoren gebruikt, moeten de netwerkpaden alle combinaties van AES-verkeer van de observers toelaten.

-

Configureer de VPN-routering aan de klantzijde als volgt:

-

Waarnemer 1 kan AES A en AES B bereiken.

-

Waarnemer 2 kan AES A en AES B bereiken.

-

-

Configureer de volgende firewallregels:

-

Sta inkomend en uitgaand SIP- en RTP/SRTP-verkeer toe tussen:

-

Elk Observer IP-adres (of subnet gebruikt door CXone Mpower).

-

Elk AES-server-IP-adres.

-

-

Open de benodigde DMCC- en SIP-poorten:

-

DMCC-poorten zoals geconfigureerd op AES A en AES B.

-

SIP-poorten 5060/5062 (niet-beveiligd) of 5061/5063 (beveiligd).

-

-

Informatie voorbereiden voor NiCE Professionele diensten

Voordat u met de configuratie van CXone Mpower CTI kunt beginnen, hebt u specifieke informatie nodig.

Vraag de Avaya-site-engineer om te verifiëren of de onderstaande informatie is ingevoerd in het Excel-bestand. Dien het Excel-bestand in bij NiCE Professional Services.

Bij gebruik van twee DMCC Observers op één tenant dient u één volledige set switchinformatie per telefoniesysteem (telefoniesysteem A en telefoniesysteem B) te verstrekken.

|

stap |

parameter |

Waar wordt dit geconfigureerd? |

|---|---|---|

| 1 | DMCC Multi-Telephony Support - biedt aparte switchinformatie voor elk Avaya-telefoniesysteem (A en B). | Avaya AES / Communicatiemanager-omgeving |

| 2 | Poortnummer Avaya DMCC: controleer het poortnummer van Avaya DMCC voor een veilige verbinding en een onveilige verbinding. | Op de AES-server. |

| 3 | Verifieer op de DMCC-poorten zijn ingeschakeld. | Op de AES-server. |

| 4 | Verifieer de Real-Time Third Party Telephony Recording (Multi-ACD)-gebruikersnaam en het bijbehorende wachtwoord voor Avaya DMCC, zoals gedefinieerd op de AES-server. | Op de AES-server. |

|

Voor virtuele extensies:

|

||

| 5 | Verifieer de symbolische naam van de Avaya DMCC. |

Op de AES-server. Verifieer de Verbindingsnaam in de Wisselaarverbindingen. De Verbindingsnaam is ook bekend als de Symboolnaam. |

| 6 | Verifieer de Observatiecode in het veld Serviceobservatie Alleen luisteren Toegangscode. | Op de Communicatiemanager (CM). |

| 7 | Verifieer de lijst met ondersteunde codecs. | Verifieer op de Communicatiemanager (CM) welke codecs de organisatie gebruikt. |

| 8 | Verifieer de lijst met ondersteunde versleutelingsalgoritmen (AES_128_ Counter (aes)/ Geen versleuteling / AES_128_ HMAC). Als AES_128_ HMAC wordt ondersteund, moet de Real-Time Third Party Telephony Recording (Multi-ACD)-engineer weten of HMAC32 of HMAC80 gebruikt moet worden. | Op de Communicatiemanager (CM). |

| De Avaya-site-engineer moet de Real-Time Third Party Telephony Recording (Multi-ACD)-engineer op de hoogte stellen van het type versleuteling dat op de site wordt gebruikt: HMAC32/HMAC80. |

Bereid Oracle (Acme Packet) SBC voor.

In deze sectie leest u hoe u de Oracle (Acme Packet) Session Border Controller (SBC) moet voorbereiden voor integratie met Real-Time Third Party Telephony Recording (Multi-ACD).

De procedures die hier worden beschreven zijn uitsluitend op aanbeveling. Deze procedures moeten uitgevoerd worden door de Oracle-site-engineer.

De SBC moet over een geldig TLS-certificaat beschikken. Het certificaat moet worden ondertekend door een vertrouwde certificeringsinstantie (CA) die wordt vermeld in het gedeelte Ondersteunde certificeringsinstanties voor SIPREC.

Workflow

Gebruik deze workflow om uw Oracle (Acme Packet) SBC voor te bereiden op Real-Time Third Party Telephony Recording (Multi-ACD). Voordat u met deze workflow begint, moet u ervoor zorgen dat alle onderdelen van de site geconfigureerd zijn.

Fase 1: Sitevoorbereiding: Versleutelingsvereisten

Fase 2: Oracle SBC instellen:

Stap 1: De licentie verifiëren is geldig en omvat de functie Sessieopname. SRTP vereist Software TLS

Stap 2: Configureer het opnamegebied.

Stap 3: De verbinding met de sessieopnameserver (SRS) configureren

Stap 4: (Optioneel) Configureer de Sessieopnamegroep (SRG) voor meer dan één recorder

Stap 5: SIP-interfaces, Gebieden en Sessieagents voor de SRS en SRG configureren

Stap 6: Het genereren van universele oproep-ID's voor inbound oproepen configureren

Het genereren van universele oproep-ID's voor inbound oproepen configureren

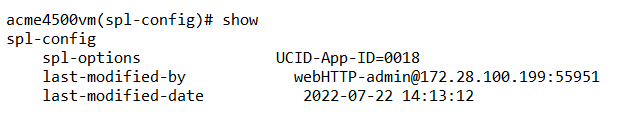

De SPL-plugin (sessieplugintaal universele oproep-ID) voor een Oracle SBC kan geconfigureerd worden om een universele oproep-ID te genereren of te bewaren op basis van de configuratie. Zodra een universele oproep-ID gegenereerd of bewaard is, voegt het systeem de waarde to aan alle volgende egress-gerelateerde SIP-aanvragen binnen de sessie. U kunt de plugin ook configureren om ongewenste headers van universele oproep-ID's te verwijderen om dubbelhartigheid in Egress-gerelateerde SIP-aanvragen te voorkomen. Avaya UCID kan toegevoegd worden als uitbreidingsgegevens voor het element session in de metadata van een opname, in het geval dat er gebruik wordt gemaakt van SIPREC.

Nadat u de stappen hebt uitgevoerd om de SPL-plugin te configureren voor het genereren van een Avaya UCID voor elke inkomende oproep, kunt u de configuratie verifiëren.

-

Typ bij de openingsprompt in de CLI van het Acme Packet:

configure terminal -

Druk op Enter.

De prompt verandert naar

YourSBC(configure)#. -

Type:

system -

Druk op Enter.

De prompt verandert naar

YourSBC(system)#. -

Typ het volgende en druk op Enter:

spl-configDe prompt verandert naar

YourSBC(spl-config)#. -

Typ het volgende en druk op Enter:

select -

Typ het volgende en druk op Enter:

showDe configuratie van de SPL-plugin voor het genereren van een Avaya UCID voor elke inkomende oproep wordt weergegeven.

-

Typ het volgende en druk op Enter:

exitDe prompt verandert naar

YourSBC(system)#. -

Typ het volgende en druk op Enter:

exitDe prompt verandert naar

YourSBC(configure)#. -

Typ het volgende en druk op Enter:

exitDe prompt verandert naar

YourSBC#.

(Optioneel) Vereisten versleuteling

-

Om te verifiëren of een oproeplink is versleuteld:

Verifieer voor de versleuteling van de opnameoproeplink dat een van de andere SBC-oproeplinks die in/uit de SBC komt versleuteld is.

-

Volg de documentatie van Oracle om certificaten te configureren.

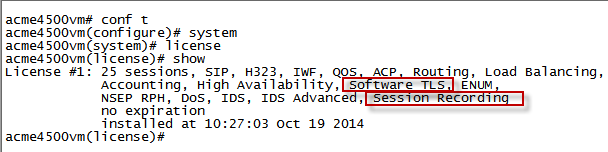

De licentie verifiëren

Verifieer of de licentie geldig is en de functie Sessieopname bevat.

-

Maak verbinding met de CLI van het Acme Packet en typ het gebruikerswachtwoord.

-

Typ het volgende en druk op Enter:

enable -

Typ het wachtwoord van de rootgebruiker en druk op Enter:

-

Typ het volgende en druk op Enter:

configure terminal -

Typ het volgende en druk op Enter:

system -

Typ het volgende en druk op Enter:

license -

Typ het volgende en druk op Enter:

show -

Verifieer of de licentie geldig is (niet verlopen).

-

Verifieer dat de licentie de functie Sessieopname bevat.

-

Verifieer voor SRTP dat de licentie de functie Software TLS bevat.

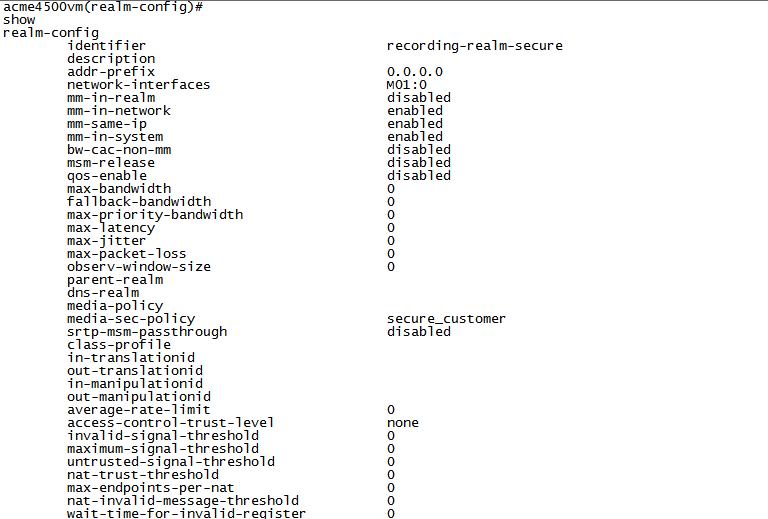

Configureer het opnamegebied.

-

Maak verbinding met de CLI van het Acme Packet en typ het gebruikerswachtwoord.

-

Typ het volgende en druk op Enter:

enable -

Typ de rootgebruiker en druk op Enter:

-

Typ het volgende en druk op Enter:

configure terminal -

Typ het volgende en druk op Enter:

media-manager -

Typ het volgende en druk op Enter:

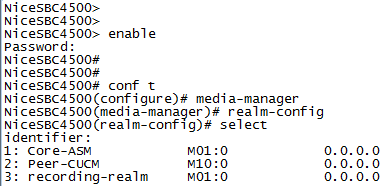

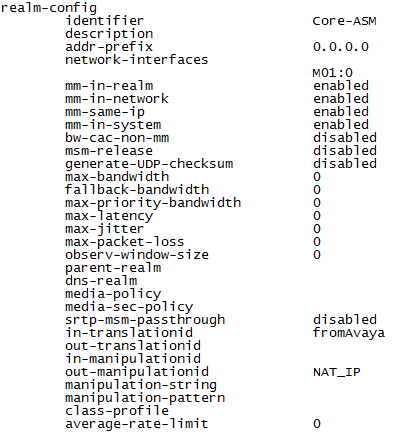

realm-config -

Configureer de naam van het gebied door het volgende te typen:

identifier <Name of the realm>Dit moet hetzelfde zijn als het opnamegebied dat u definieert in De verbinding met de sessieopnameserver (SRS) configureren of (Optioneel) De sessieopnamegroep (SRG) configureren.

-

Configureer de interface, typ het volgende en druk op Enter:

network-interfaces <interface>Bijvoorbeeld:

network-interfaces M01:0 -

Configureer de RTCP Mux-functie, typ het volgende en druk op Enter:

rtcp-mux enable -

Configureer de functie 'Verberg uitgaande media-update', typ het volgende en druk op Enter:

hide-egress-media-update enable -

Typ het volgende en druk op Enter:

doneDe afbeelding hierboven dient alleen als voorbeeld. In een niet-beveiligde omgeving blijft de media-sec-policy blanco.

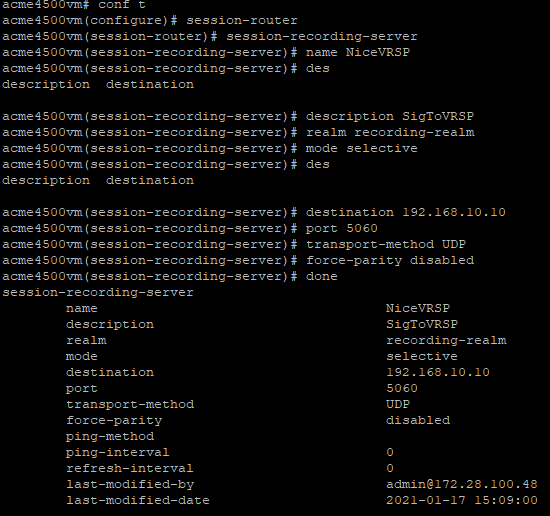

De verbinding met de sessieopnameserver (SRS) configureren

De SRS is de VRSP.

-

Zorg ervoor dat u het opnamegebied geconfigureerd hebt.

-

Maak verbinding met de CLI van het Acme Packet en typ het gebruikerswachtwoord.

-

Typ het volgende en druk op Enter:

enable -

Typ het wachtwoord van de rootgebruiker en druk op Enter.

-

Typ het volgende en druk op Enter:

configure terminal -

Typ het volgende en druk op Enter:

session-router -

Typ het volgende en druk op Enter:

session-recording-server -

Configureer de SRS-naam, typ het volgende en druk op Enter:

name <name of the SRS>Bijvoorbeeld:

name NiceVRSP -

(Optioneel) Configureer de SRS-omschrijving, typ het volgende en druk op Enter:

description <description of the SRS>Bijvoorbeeld:

description SignalingToVRSP -

Configureer het SRS-gebied, typ het volgende en druk op Enter:

realm <Name of the realm>Bijvoorbeeld:

realm recording-realm -

Configureer de SRS-modus, typ het volgende en druk op Enter:

mode selective -

Configureer het IP-adres van de bestemming, typ het volgende en druk op Enter:

destination <IP address of the VRSP>Bijvoorbeeld:

destination 192.168.10.10 -

Configureer de bestemmingspoort:

-

Typ

port 5060in een niet-beveiligde omgeving en druk op Enter -

Typ

port 5061in een beveiligde omgeving en druk op Enter

-

-

Configureer het transportlaagprotocol:

-

Voor TCP als het transportlaagprotocol, typ

transport-method TCPin een niet-beveiligde omgeving en druk op Enter -

Typ

DynamicTLSin een beveiligde omgeving en druk op Enter

-

-

Typ het volgende en druk op Enter:

done -

Voeg de SRS toe aan een SIP-interface, Gebied of Agentsessie. Raadpleeg SIP-interface, Gebieden en Sessieagent configureren voor de SRS en SRG.

U kunt de SRS aan alle drie de opnameopties toevoegen, maar het systeem prioriteert uw selectie automatisch in deze volgorde: eerst Agentsessie, dan Gebied en daarna SIP-interface.

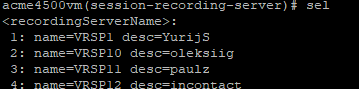

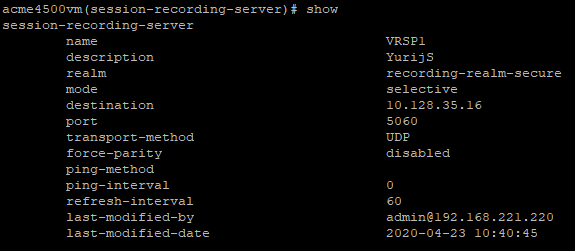

-

U moet gedwongen gelijkheid uitschakelen om opnames te maken met recorders die RTP verwachten op opeenvolgende poorten (VoIP (Voice over Internet Protocol)-loggers). De gedwongen gelijkheid wordt standaard uitgeschakeld met de parameter gedwongen gelijkheid. Om te verifiëren dat gedwongen gelijkheid uitgeschakeld is, typt u:

configure terminalsession-routersession-recording-serverselect [choose the recording server name by number]showDe configuratie van de Sessieopnameserver verschijnt.

-

Controleer of gedwongen gelijkheid uitgeschakeld is.

-

Als gedwongen gelijkheid ingeschakeld is, typ dan het volgende en druk op Enter:

force-parity disableddone -

Sla de configuratie op en activeer haar.

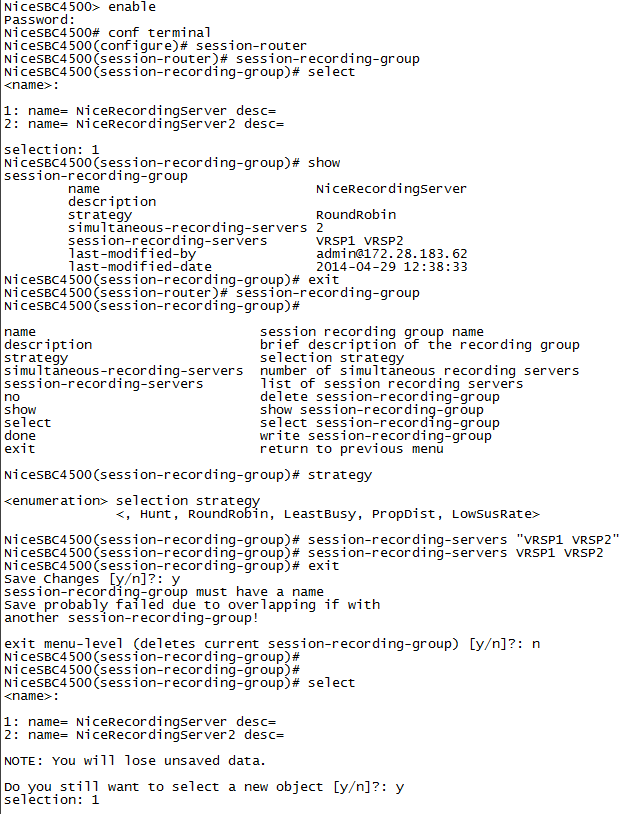

(Optioneel) Configureer de Sessieopnamegroep (SRG)

Configureer deze als u meer dan één recorder hebt.

-

Verifieer of u de configuratie van het Opnamegebied hebt voltooid.

-

Maak verbinding met de CLI van het Acme Packet en typ het gebruikerswachtwoord.

-

Typ het volgende en druk op Enter:

enable -

Typ het wachtwoord van de rootgebruiker en druk op Enter.

-

Typ het volgende en druk op Enter:

configure terminal -

Typ het volgende en druk op Enter:

session-router -

Typ het volgende en druk op Enter:

session-recording-group -

Configureer de SRG-naam, typ het volgende en druk op Enter:

name SRG:<name of the session recording group>Bijvoorbeeld:

name SRG:NiceRecordingServer -

(Optioneel) Voeg de SRG-omschrijving toe, typ het volgende en druk op Enter:

description <description of the SRG>Bijvoorbeeld:

description SignalingToRecGroup -

Configureer de strategie van de SRG, zoals Round-Robin (zie hieronder). Typ de strategienaam en druk op Enter:

strategy RoundRobinHoud er rekening mee dat een NiCE VRSP-paar geen load balancing ondersteunt.

-

Als u extra strategieopties wilt weergeven (zoals Hunt, LeastBusy, PropDist en LowSusRate), typ dan het volgende en druk op Enter:

strategy? -

Configureer het aantal sessieopnameservers die toegewezen worden aan de SRG, typ het volgende en druk op Enter:

simultaneous-recording-serversgevolgd door het aantal server.

Voor een NiCE VRSP-paar is het getal 2.

-

Typ

exiten herhaal deze actie totdat u de eerste rootgebruikerprompt bereikt (#), zoals:NiceSBC4500(configure)# session-router

NiceSBC4500(session-router)# session-recording-group

NiceSBC4500(session-recording-group)# exit

NiceSBC4500(session-router)# exit

NiceSBC4500(configure)# exit

NiceSBC4500#

-

Geef op welke sessieopnameservers opgenomen moet worden in de groep. Typ de namen van de sessieopnameservers in aanhalingstekens, met een spatie tussen elke naam en druk op Enter:

"<servername1> <servername2>"Dit moet hetzelfde zijn als het opnamegebied dat u definieert in De verbinding met de sessieopnameserver (SRS) configureren.

-

Typ het volgende en druk op Enter:

done -

Typ het volgende en druk op Enter:

verify-config -

Als u een bericht ontvangt dat de Verificatie geslaagd is, typ dan het volgende en druk op Enter:

save-config -

Typ het volgende en druk op Enter:

activate-config

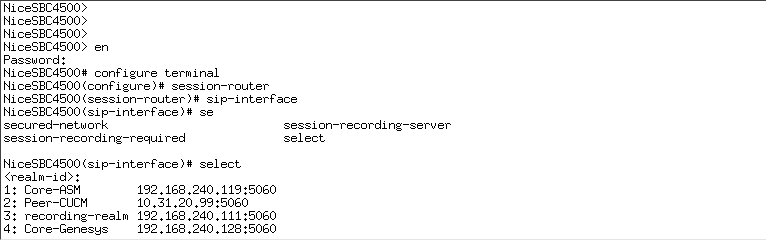

SIP-interfaces, Gebieden en Sessieagents voor de SRS en SRG configureren

U kunt al deze interfaces selecteren voor de bovenstaande onderdelen, maar het systeem prioriteert altijd de selectie in deze volgorde: eerst sessieagent, dan gebied en dan SIP-interface.

-

Verifieer of u de configuratie van het Opnamegebied hebt voltooid.

-

Maak verbinding met de CLI van het Acme Packet en typ het gebruikerswachtwoord.

-

Typ het volgende en druk op Enter:

enable -

Typ het wachtwoord van de rootgebruiker en druk op Enter:

-

Typ het volgende en druk op Enter:

configure terminal -

Typ het volgende en druk op Enter:

session-router -

Typ het volgende en druk op Enter:

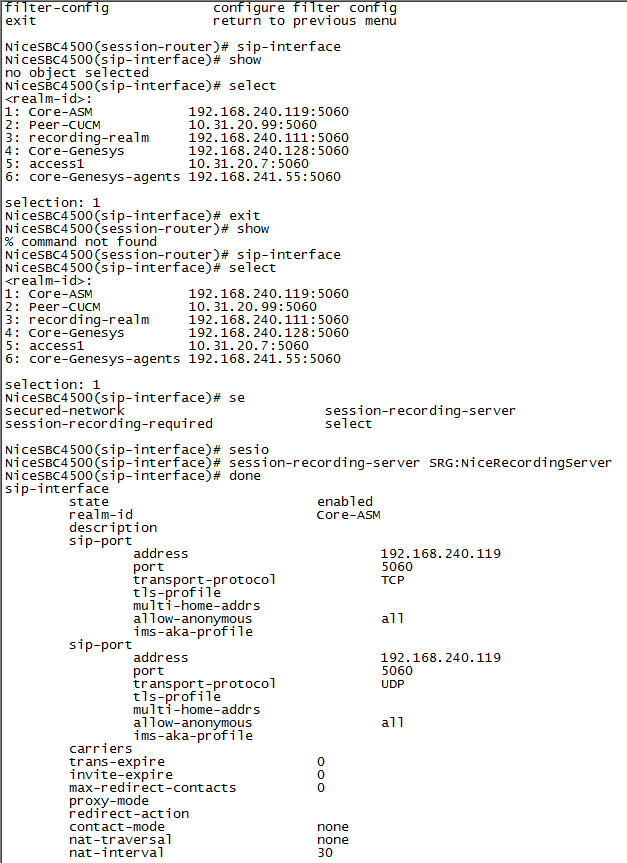

sip-interface -

Typ het volgende en druk op Enter:

select -

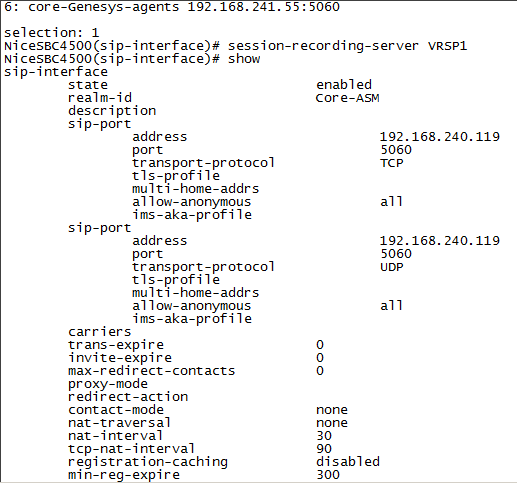

Selecteer de SIP-interface en typ het nummer voor die interface.

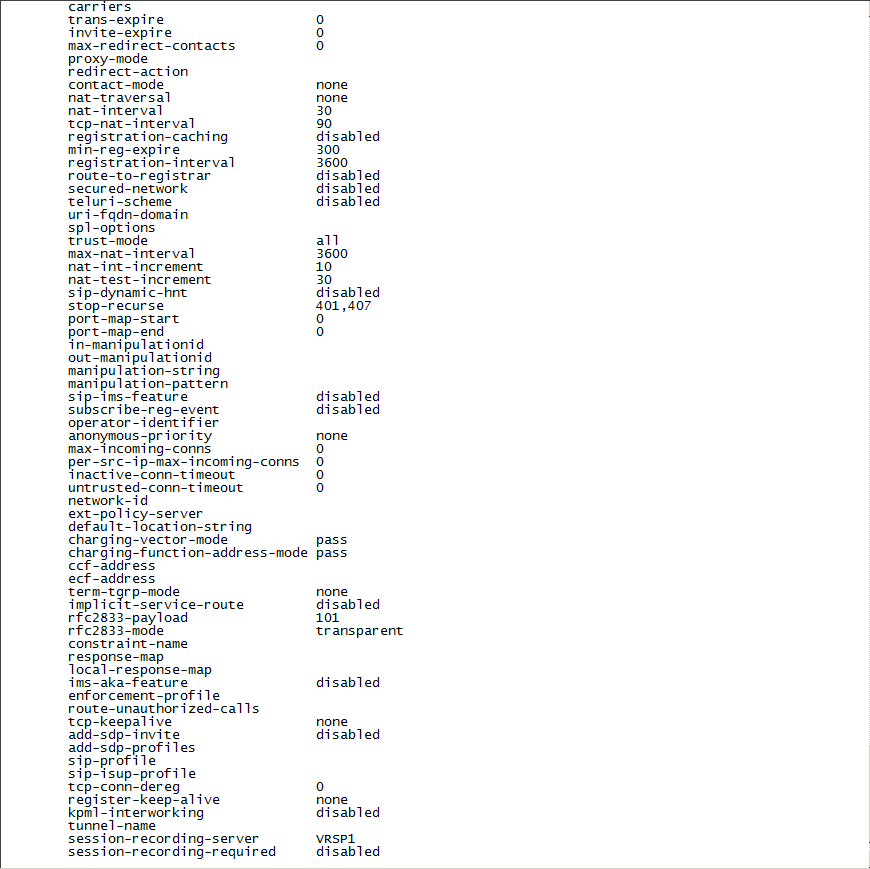

Als u bijvoorbeeld de SIP-interface Core-ASM wilt opnemen, zoals in bovenstaand voorbeeld, typ dan 1.

-

Definieer de SRS die de geselecteerde SIP-interface opneemt, typ het volgende en druk op Enter:

session-recording-server <name of the SRS>Dit moet dezelfde SRS-naam zijn die u hebt gedefinieerd in De verbinding met de sessieopnameserver (SRS) configureren.

Bijvoorbeeld:

name NiceVRSP -

Typ het volgende en druk op Enter:

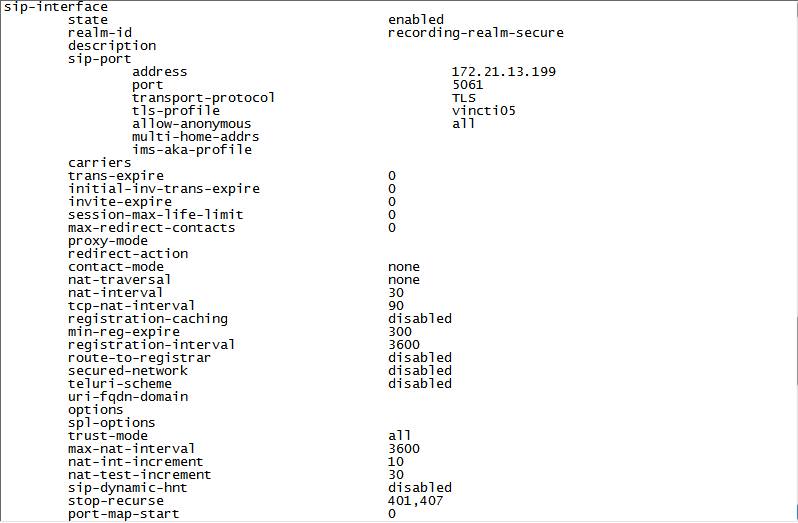

doneVoorbeeld (niet-beveiligd):

Voorbeeld (beveiligd):

-

Blader omlaag naar het veld sessieopnameserver.

-

Typ meerdere keren

exittotdat u het niveau van de rootgebruikerprompt (#) bereikt. -

Typ het volgende en druk op Enter:

verify-config -

Als u het bericht ontvangt dat de Verificatie geslaagd is, typ dan het volgende en druk op Enter:

save-config -

Typ het volgende en druk op Enter:

activate-config

-

Maak verbinding met de CLI van het Acme Packet en typ het gebruikerswachtwoord.

-

Typ het volgende en druk op Enter:

enable -

Typ het wachtwoord van de rootgebruiker en druk op Enter:

-

Typ het volgende en druk op Enter:

configure terminal -

Typ het volgende en druk op Enter:

session-router -

Ga naar de SIP-interface, typ het volgende en druk op Enter:

sip-interface -

Typ het volgende en druk op Enter:

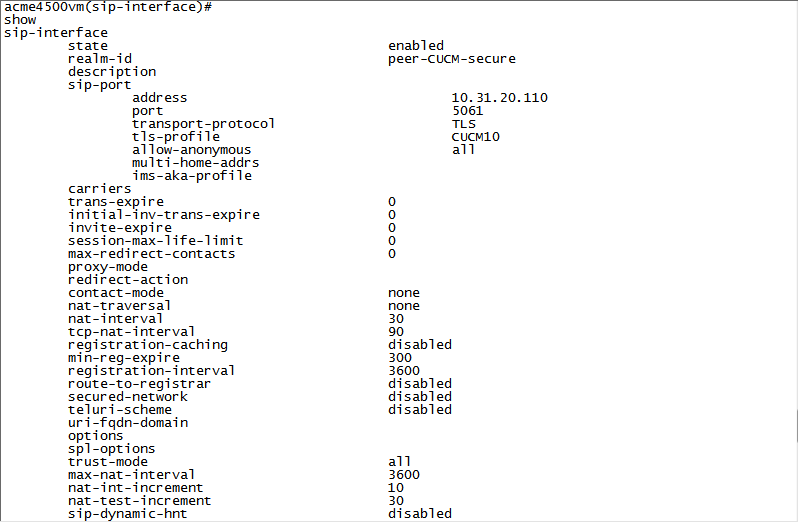

selectIn dit voorbeeld is de opname niet versleuteld.

-

Selecteer de SIP-interface en typ het nummer voor die interface.

Als u bijvoorbeeld de SIP-interface Core-ASM wilt opnemen, zoals in bovenstaand voorbeeld, typ dan 1.

-

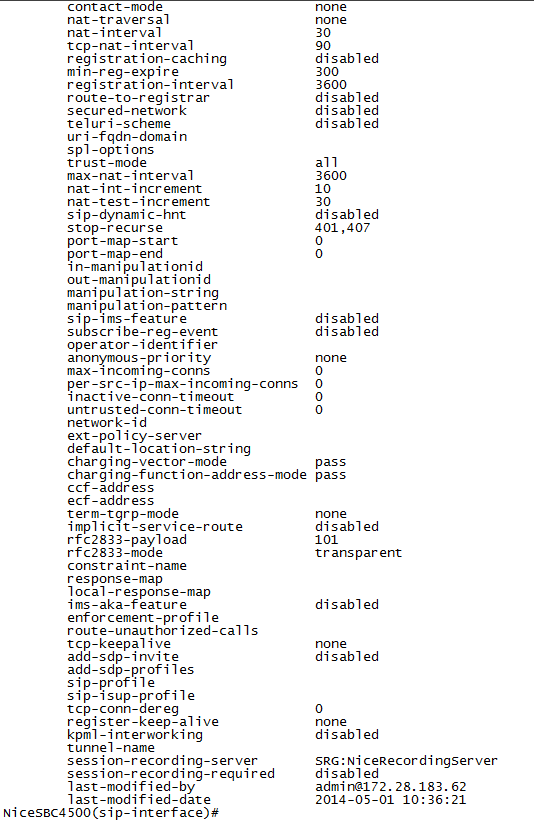

Definieer de SRG die de geselecteerde SIP-interface opneemt, typ het volgende en druk op Enter:

session-recording-group SRG:<name of the session recording group>Dit moet dezelfde SRG-naam zijn die u hebt gedefinieerd in (Optioneel) De sessieopnamegroep (SRG) configureren.

Bijvoorbeeld:

name SRG:NiceRecordingServerVergeet niet omSRG:op te nemen voor de naam van de sessieopnamegroep. -

Typ het volgende en druk op Enter:

done -

Typ meerdere keren

exittotdat u het niveau van de rootgebruikerprompt (#) bereikt. -

Typ het volgende en druk op Enter:

verify-config -

Als u het bericht ontvangt dat de Verificatie geslaagd is, typ dan het volgende en druk op Enter:

save-config -

Typ het volgende en druk op Enter:

activate-config

-

Maak verbinding met de CLI van het Acme Packet en typ het gebruikerswachtwoord.

-

Typ het volgende en druk op Enter:

enable -

Typ het wachtwoord van de rootgebruiker en druk op Enter:

-

Typ het volgende en druk op Enter:

configure terminal -

Typ het volgende en druk op Enter:

media-manager -

Ga naar de SIP-interface, typ het volgende en druk op Enter:

realm-config -

Typ het volgende en druk op Enter:

selectDe lijst met beschikbare gebieden wordt weergegeven met een nummer naast elk gebied.

-

Typ in de regel die gemarkeerd is met

selectionhet nummer van het Ingress- of Egress-gebied dat u wilt configureren.Als u bijvoorbeeld het gebied Core-ASM wilt weergeven, typ dan 1.

-

Typ het volgende in de

(realm-config)#-regel en druk op Enter:showHier worden de details van het geselecteerde gebied weergegeven.

-

Voer de naam van sessieopnameserver in de

(realm-config)# session-recording-server-regel in als u de SRS aan het configureren bent. -

Voer de naam van sessieopnamegroep in de

(realm-config)# session-recording-group-regel in als u de SRG aan het configureren bent.Bijvoorbeeld:

name SRG:NiceRecordingServerVergeet niet omSRG:op te nemen voor de naam van de sessieopnamegroep. -

Typ het volgende en druk op Enter:

done -

Typ meerdere keren

exittotdat u het niveau van de rootgebruikerprompt (#) bereikt. -

Typ het volgende en druk op Enter:

verify-config -

Als u het bericht ontvangt dat de Verificatie geslaagd is, typ dan het volgende en druk op Enter:

save-config -

Typ het volgende en druk op Enter:

activate-config

-

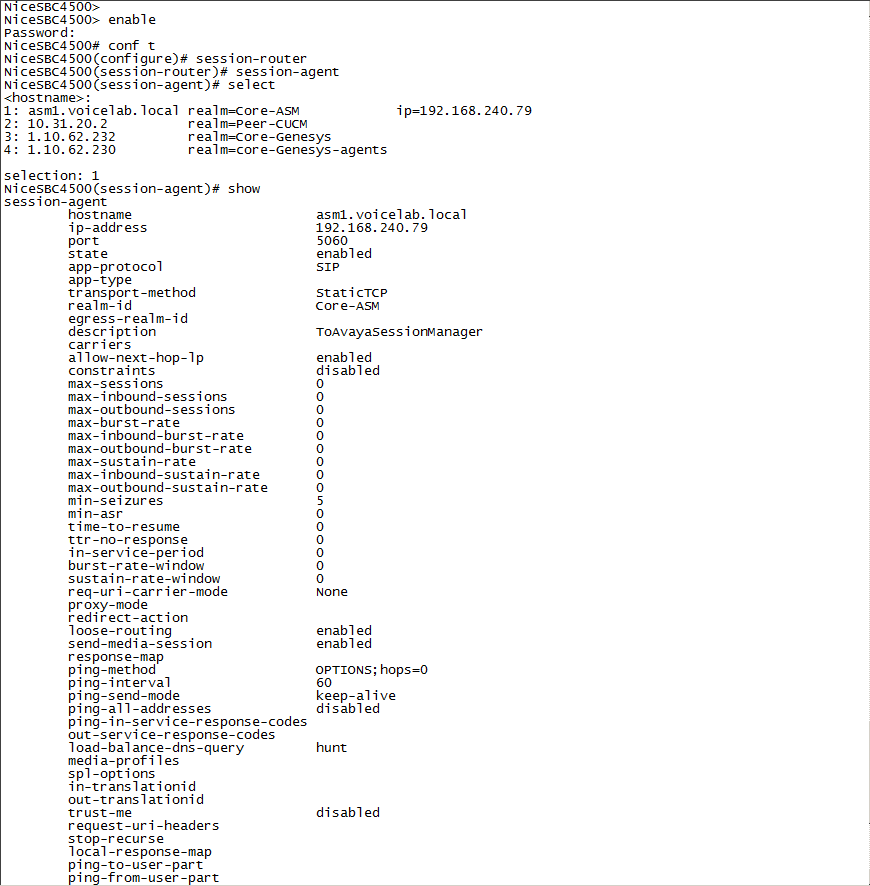

Maak verbinding met de CLI van het Acme Packet en typ het gebruikerswachtwoord.

-

Typ het volgende en druk op Enter:

enable -

Typ het inschakelwachtwoord in en druk op Enter:

-

Typ het volgende en druk op Enter:

configure terminal -

Typ het volgende en druk op Enter:

session-router -

Typ het volgende en druk op Enter:

session-agent -

Typ het volgende en druk op Enter:

selectEr verschijnt een lijst met geconfigureerde sessieagents.

-

Typ het nummer van de agent die u wilt opnemen.

Als u bijvoorbeeld de Sessieagent wilt opnemen, typ dan 1.

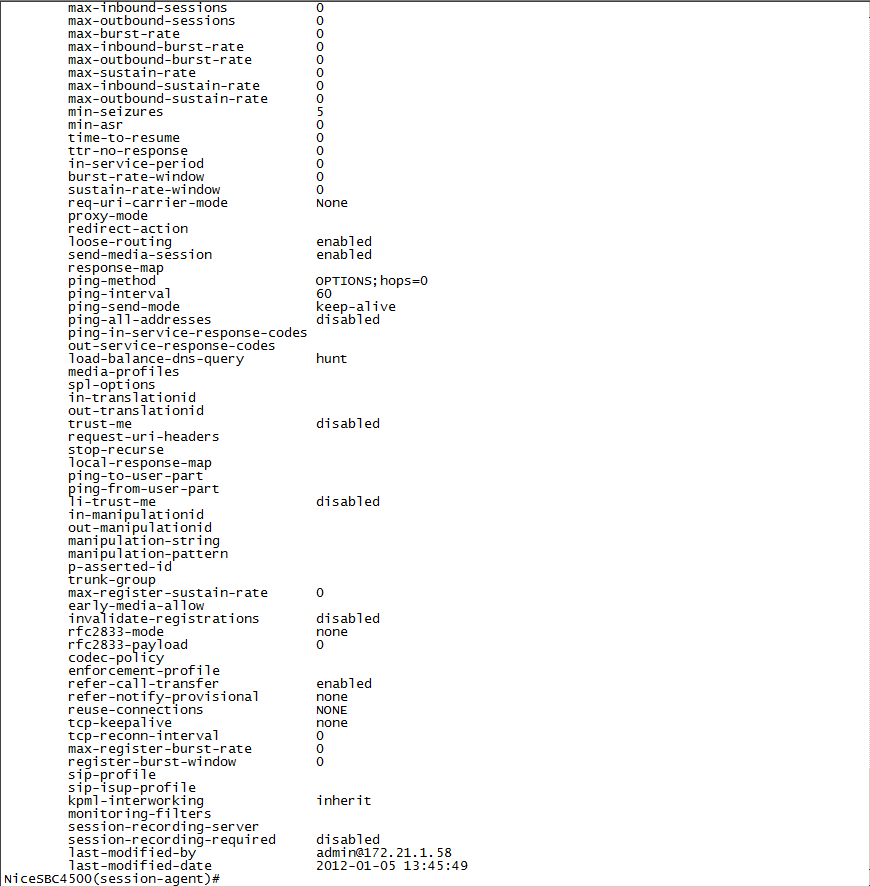

-

Definieer de sessieopnameserver die de geselecteerde sessieagent gaat opnemen. Typ het volgende en druk op Enter:

session-recording-server <name of the session recording server>Dit moet dezelfde SRS-naam zijn als u hebt gedefinieerd in De verbinding met de sessieopnameserver (SRS) configureren.

Bijvoorbeeld:

name NiceVRSP -

Typ het volgende en druk op Enter:

doneDe geconfigureerde informatie voor de sessieagent die opgenomen gaat worden verschijnt.

-

Blader omlaag naar het veld sessieopnameserver.

-

Typ meerdere keren

exittotdat u het niveau van de inschakelprompt (#) bereikt. -

Typ het volgende en druk op Enter:

verify-config -

Als u het bericht ontvangt dat de Verificatie geslaagd is, typ dan het volgende en druk op Enter:

save-config -

Typ het volgende en druk op Enter:

activate-config

-

Maak verbinding met de CLI van het Acme Packet en typ het gebruikerswachtwoord.

-

Typ het volgende en druk op Enter:

enable -

Typ het inschakelwachtwoord in en druk op Enter:

-

Typ het volgende en druk op Enter:

configure terminal -

Typ het volgende en druk op Enter:

session-router -

Typ het volgende en druk op Enter:

session-agent -

Typ het volgende en druk op Enter:

selectEr verschijnt een lijst met geconfigureerde sessieagents.

-

Typ het nummer van de agent die u wilt opnemen.

Als u bijvoorbeeld de sessieagent Core-ASM wilt opnemen, typ dan 1.

-

Definieer de sessieopnamegroep (SRG) die de geselecteerde sessieagent gaat opnemen. Typ het volgende en druk op Enter:

session-recording-group SRG:<name of the session recording group>Dit moet dezelfde SRG-naam zijn die u hebt gedefinieerd in (Optioneel) De sessieopnamegroep (SRG) configureren.

Bijvoorbeeld:

name NiceVRSP -

Typ het volgende en druk op Enter:

doneDe geconfigureerde informatie voor de sessieagent die opgenomen gaat worden verschijnt.

-

Blader omlaag naar het veld sessieopnameserver.

-

Typ meerdere keren

exittotdat u het niveau van de inschakelprompt (#) bereikt. -

Typ het volgende en druk op Enter:

verify-config -

Als u het bericht ontvangt dat de Verificatie geslaagd is, typ dan het volgende en druk op Enter:

save-config -

Typ het volgende en druk op Enter:

activate-config

Bereid AudioCodes SBC voor.

In deze sectie leest u hoe u de AudioCodes Session Border Controller (SBC) moet voorbereiden en configureren voor integratie met Real-Time Third Party Telephony Recording (Multi-ACD).

De ondersteunde AudioCodes SBC-versie is 7.4.

De procedures die hier worden beschreven zijn uitsluitend op aanbeveling. De site-engineer voor AudioCodes moet AudioCodes voorbereiden en configureren.

De SBC moet over een geldig TLS-certificaat beschikken. Het certificaat moet worden ondertekend door een vertrouwde certificeringsinstantie (CA) die wordt vermeld in het gedeelte Ondersteunde certificeringsinstanties voor SIPREC.

Workflow

Gebruik deze workflow om uw AudioCodes SBC-systeem voor te bereiden voor Real-Time Third Party Telephony Recording (Multi-ACD).

Stap 1: De licentie verifiëren

Stap 2: Configureer de proxyset voor de CXone Mpoweromgeving

Stap 3: Configureer de IP-groep voor de CXone Mpower AudioCodes SBC

Stap 4: (Beveiligde/niet-beveiligde omgevingen) SIP-opname configureren

Stap 5: Stuur een UCID naar de CXone Mpower AudioCodes SBC

Workflow voor Secure SIPREC

Gebruik deze workflow om uw AudioCodes SBC-systeem voor te bereiden voor Secure SIPREC met Real-Time Third Party Telephony Recording (Multi-ACD).

Stap 1: De licentie verifiëren

Stap 2: (Alleen beveiligde omgevingen) De proxyset configureren

Stap 3: Een Secure IP-profile configureren

Stap 4: (Alleen beveiligde omgevingen) De IP-groep configureren

Stap 5: (Alleen beveiligde omgevingen) Certificaten voor SIP-opname importeren en exporteren

Stap 6: (Beveiligde/niet-beveiligde omgevingen) SIP-opname configureren

Stap 7: Stuur een UCID naar de CXone Mpower AudioCodes SBC

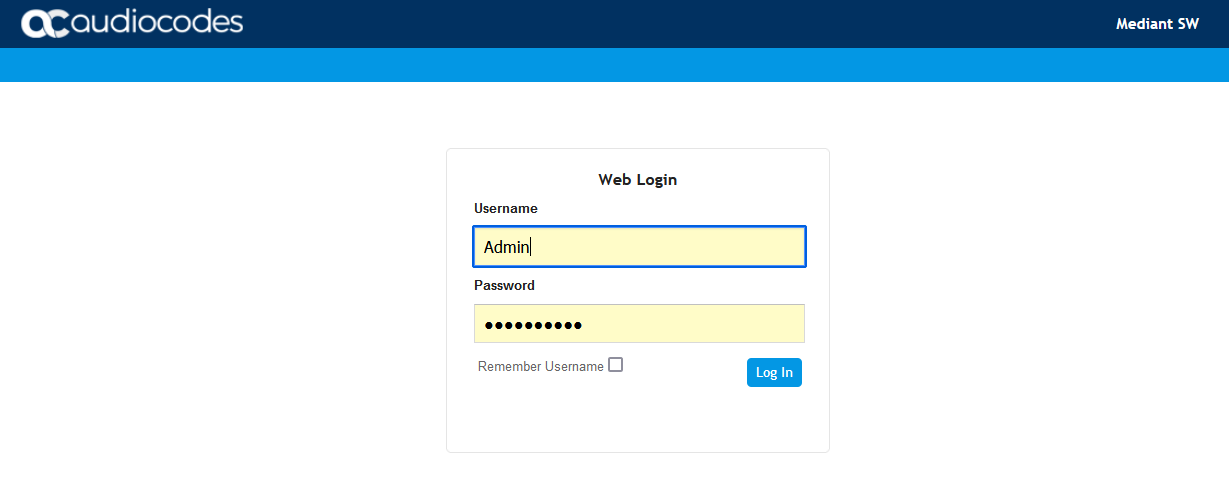

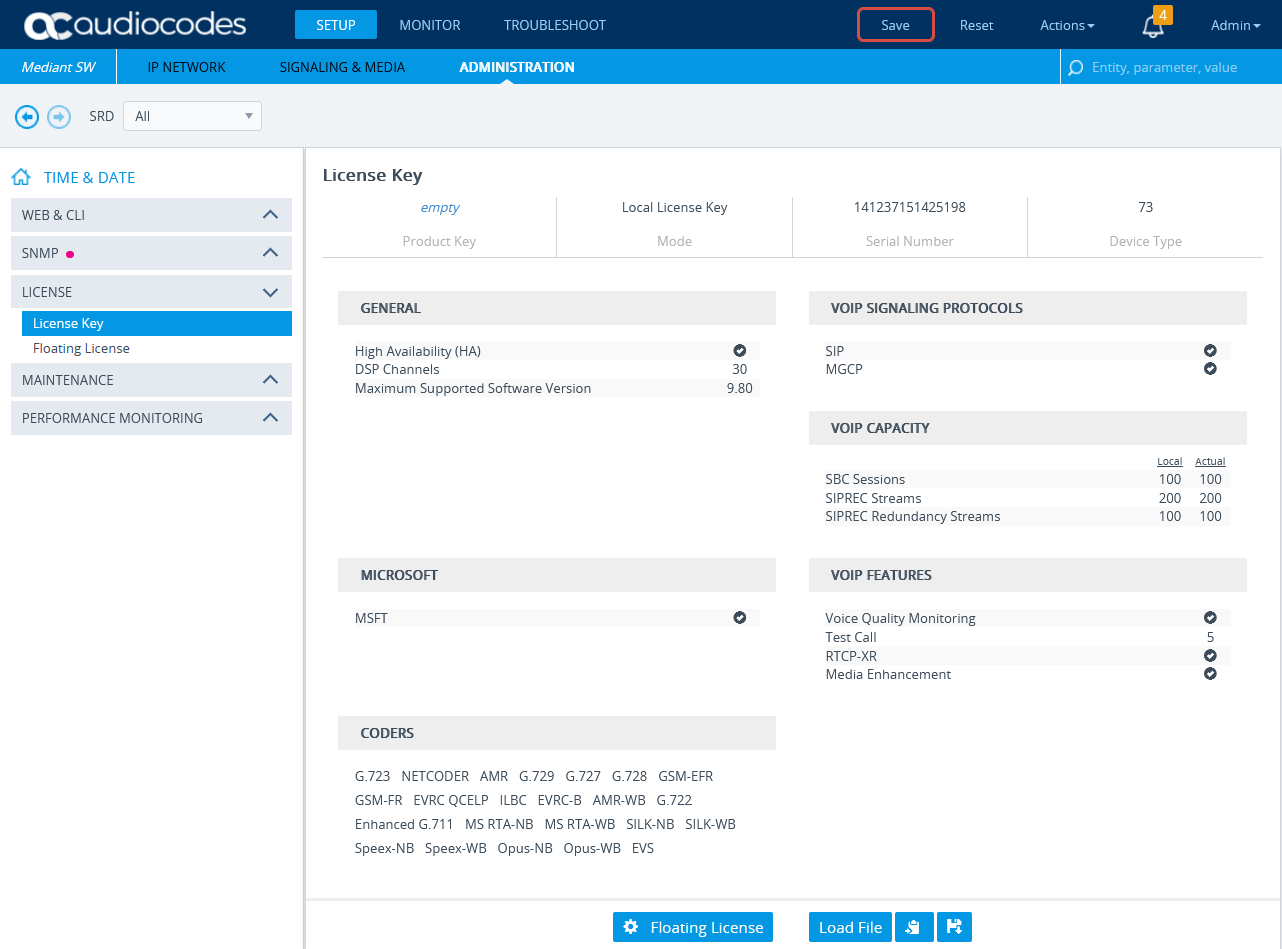

De licentie verifiëren

Verifieer of de licentie geldig is en of de SBC-SIPREC-functie wordt ondersteund.

-

Maak via het web verbinding met de AudioCodes SBC.

-

Klik op het menu BEHEER.

-

Ga naar TIJD EN DATUM, vouw de tab ONDERHOUD uit en selecteer Licentiesleutel.

-

Ga naar VOIP-FUNCTIES en controleer of de licentie SIPRec Sessions ondersteunt.

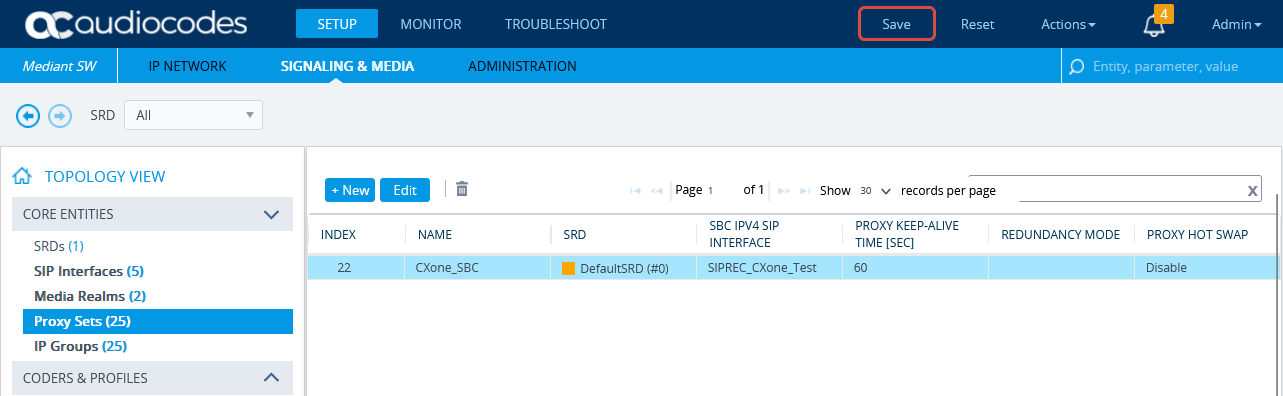

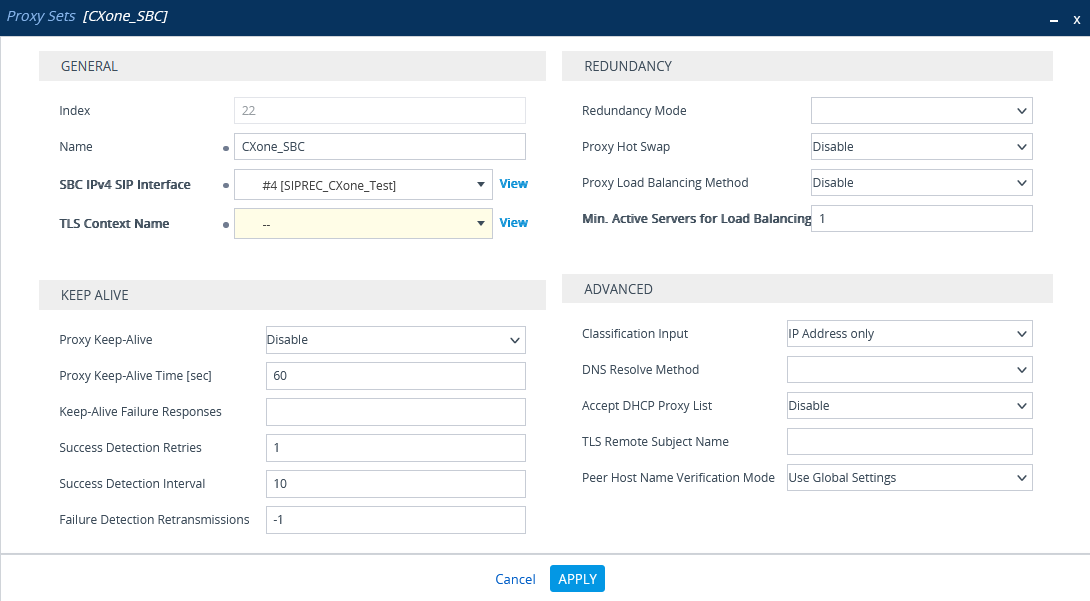

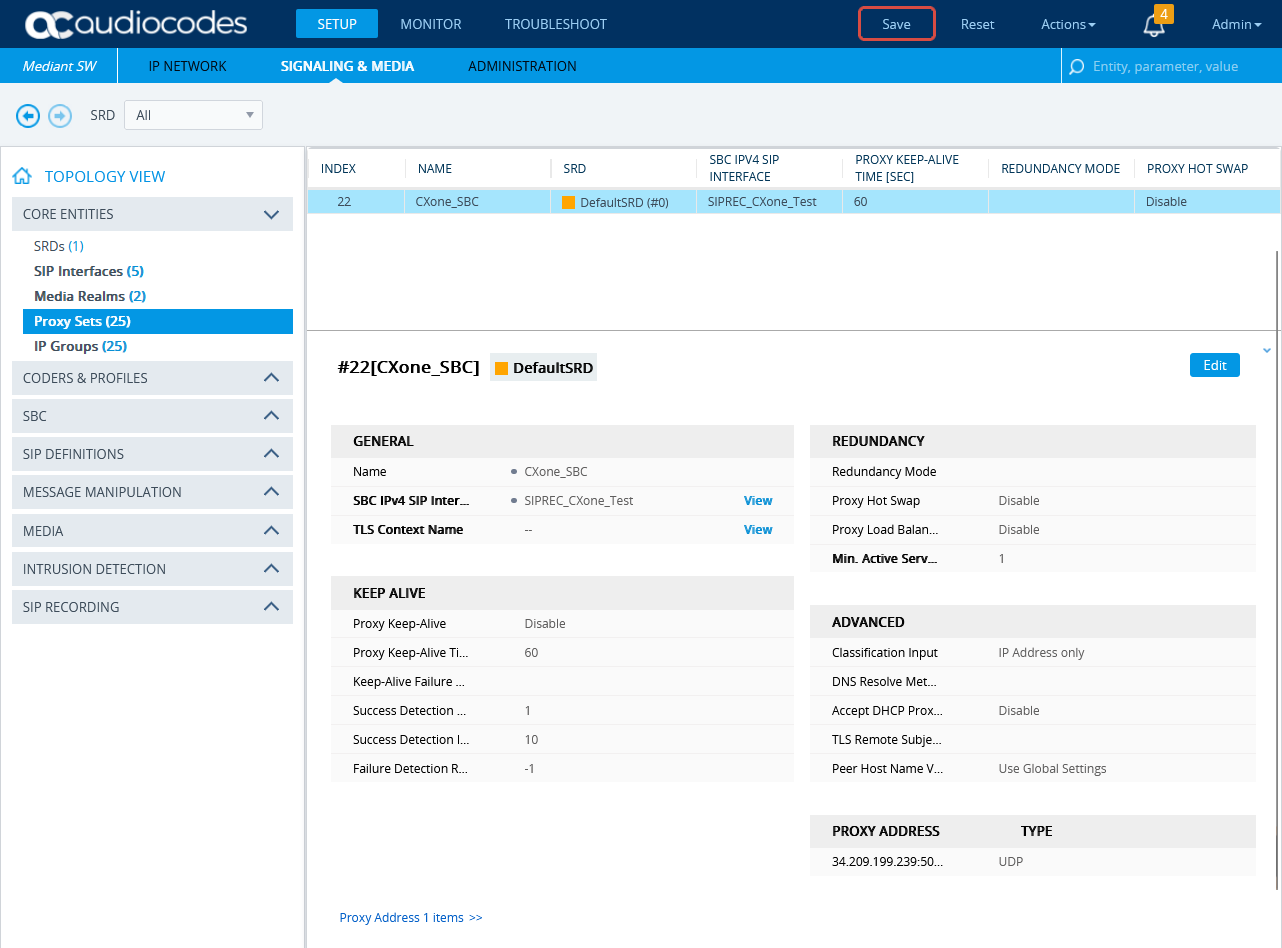

Configureer de proxyset voor de CXone Mpower-omgeving

Deze procedure biedt richtlijnen voor het configureren van de SBC voor de CXone Mpower AudioCodes SBC, inclusief het IP-adres van de CXone Mpower AudioCodes SBC.

-

Klik in het menu op SIGNALERING EN MEDIA.

-

Ga naar TOPOLOGIEWEERGAVE, vouw CORE-ENTITEITEN uit en selecteer Proxysets.

-

Klik in de lijst met proxysets op Nieuw.

-

In het venster Proxyset, onder ALGEMEEN:

-

Typ een naam in het veld Naam.

-

Open de vervolgkeuzelijst SBC IPv4 SIP-interface en selecteer de SIP-interface.

-

Klik op TOEPASSEN.

-

-

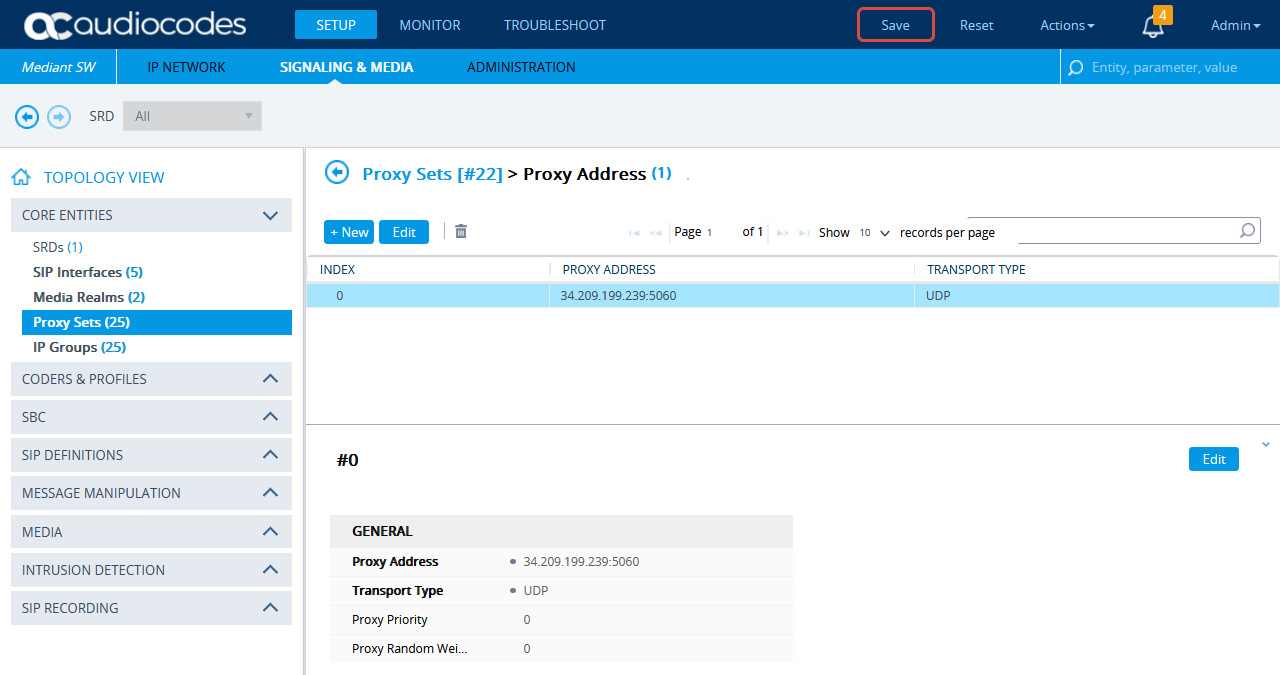

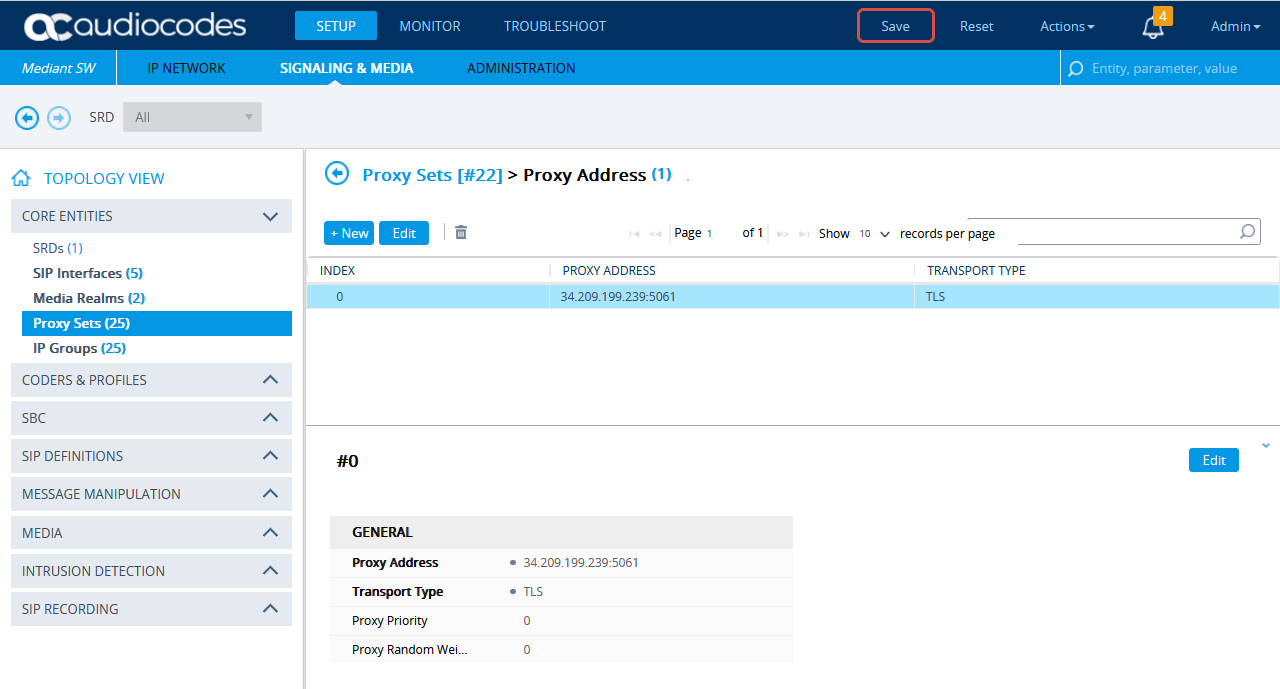

Blader omlaag en klik op de link Proxyadres.

-

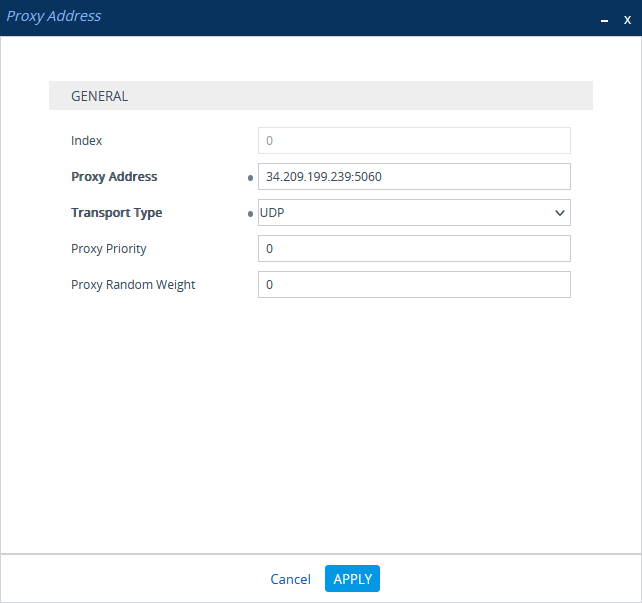

Klik in het venster Proxysets > Proxyadres op Nieuw en voeg een IP-adres toe voor CXone Mpower AudioCodes SBC.

-

Voer in het venster Proxyadres, onder ALGEMEEN, in het veld Proxyadres het IP-adres van AudioCodes SBC in CXone Mpower.

-

Klik op TOEPASSEN.

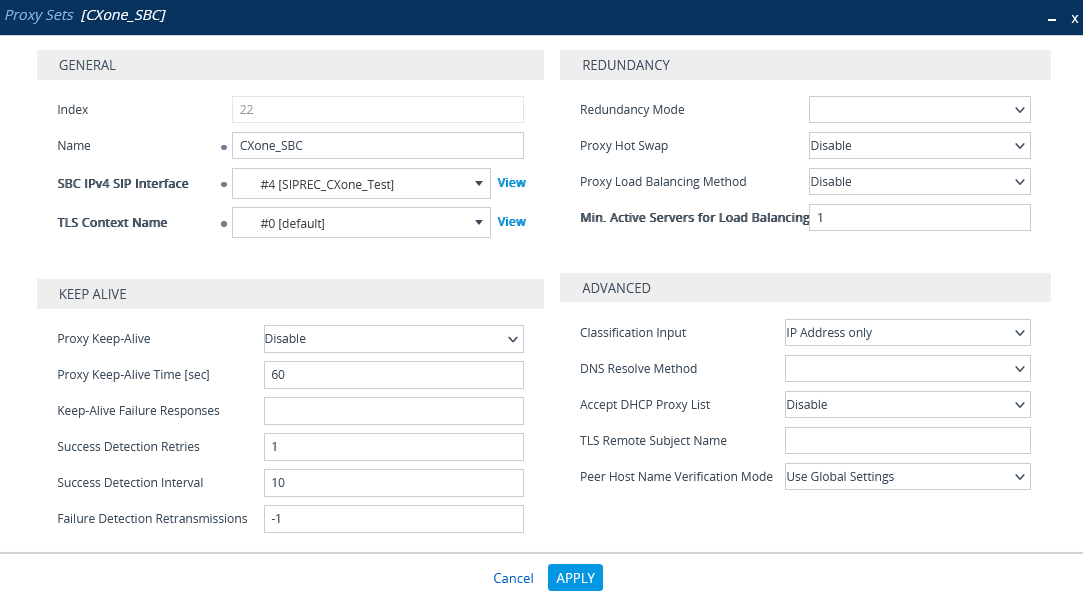

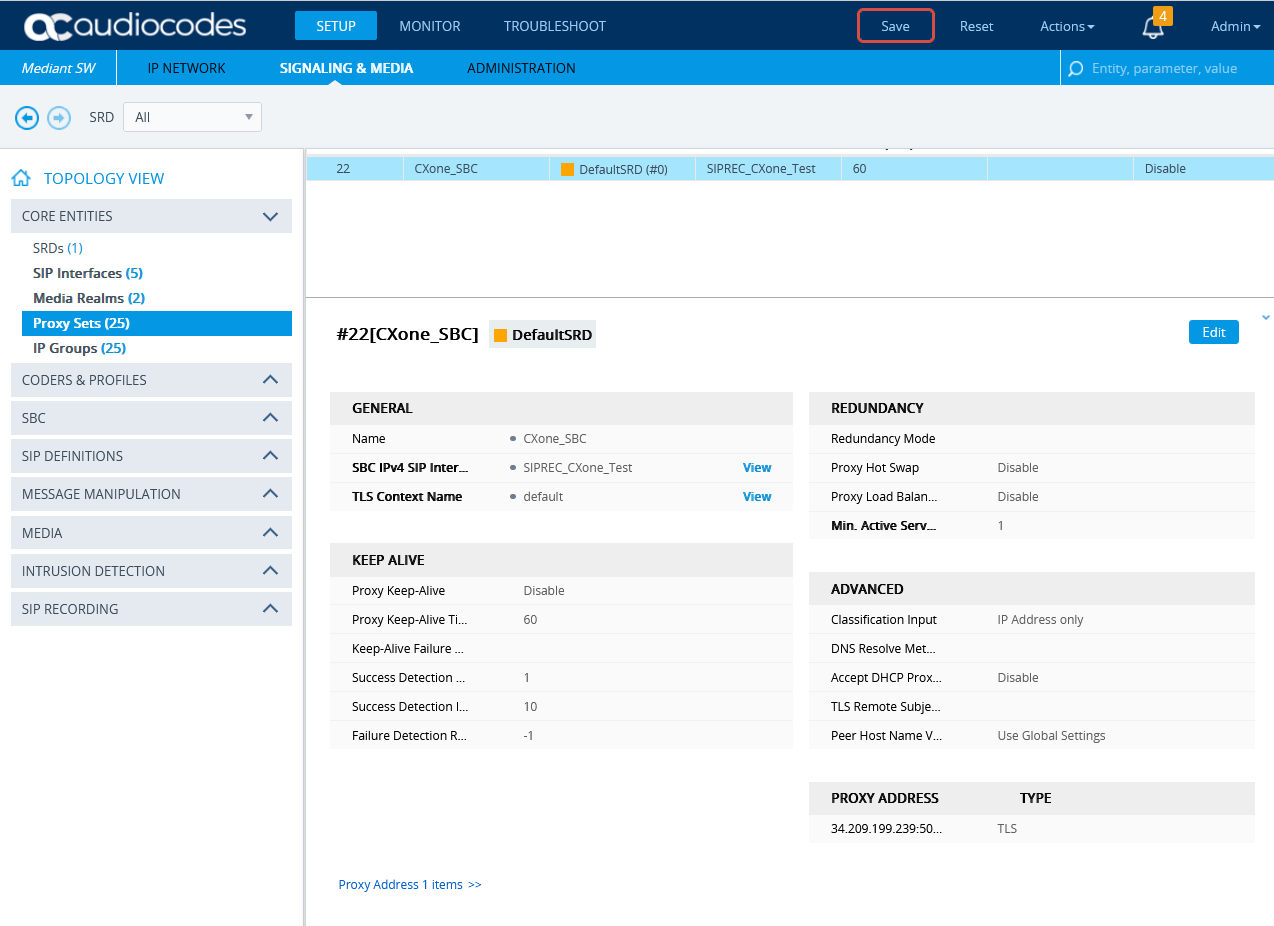

(Alleen beveiligde omgevingen) De proxyset configureren

Deze procedure biedt richtlijnen voor het configureren van de SBC-proxyset en het proxy-IP-adres voor de CXone Mpower AudioCodes SBC voor een beveiligde verbinding.

-

Klik in het menu op SIGNALERING EN MEDIA.

-

Ga naar TOPOLOGIEWEERGAVE, vouw CORE-ENTITEITEN uit en selecteer Proxysets.

-

Klik in de lijst met proxysets op Nieuw.

-

In het venster Proxyset, onder ALGEMEEN:

-

Typ een naam in het veld Naam.

-

Open de vervolgkeuzelijst SBC IPv4 SIP-interface en selecteer de SIP-interface.

-

Open de vervolgkeuzelijst Naam TLS-context en selecteer de TLS-context voor het SBC-certificaat.

-

-

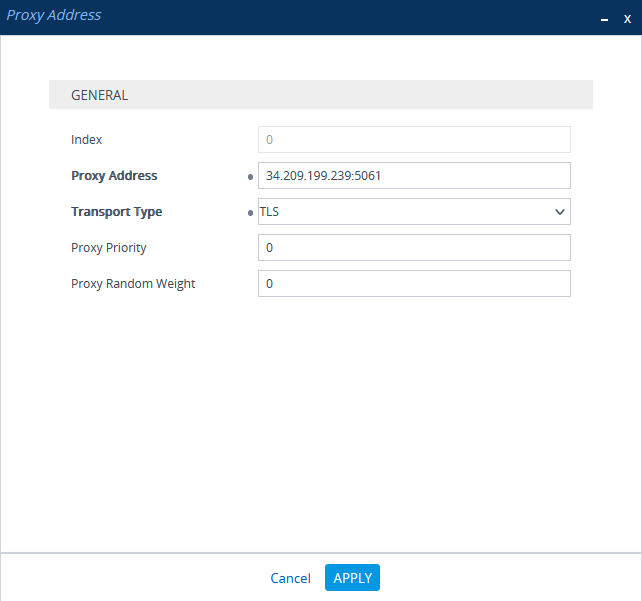

Blader omlaag en klik op de link Proxyadres.

-

Klik in het venster Proxysets > Proxyadres op Nieuw en voeg het IP-adres toe voor CXone Mpower AudioCodes SBC.

-

Voer in het venster Proxyadres onder ALGEMEEN in het veld Proxyadres het CXone Mpower AudioCodes SBC IP-adres in en stel het Transporttype in op TLS.

-

Klik op TOEPASSEN.

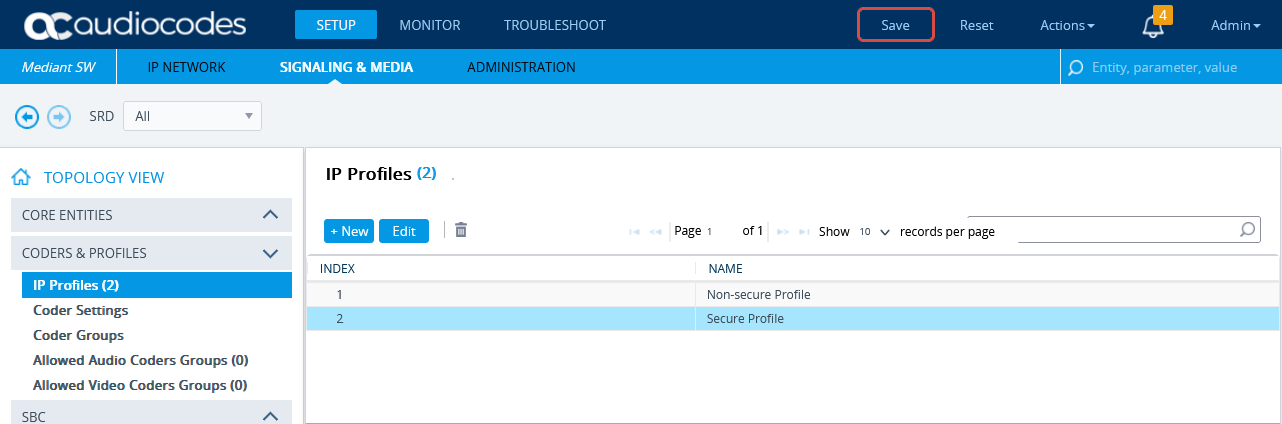

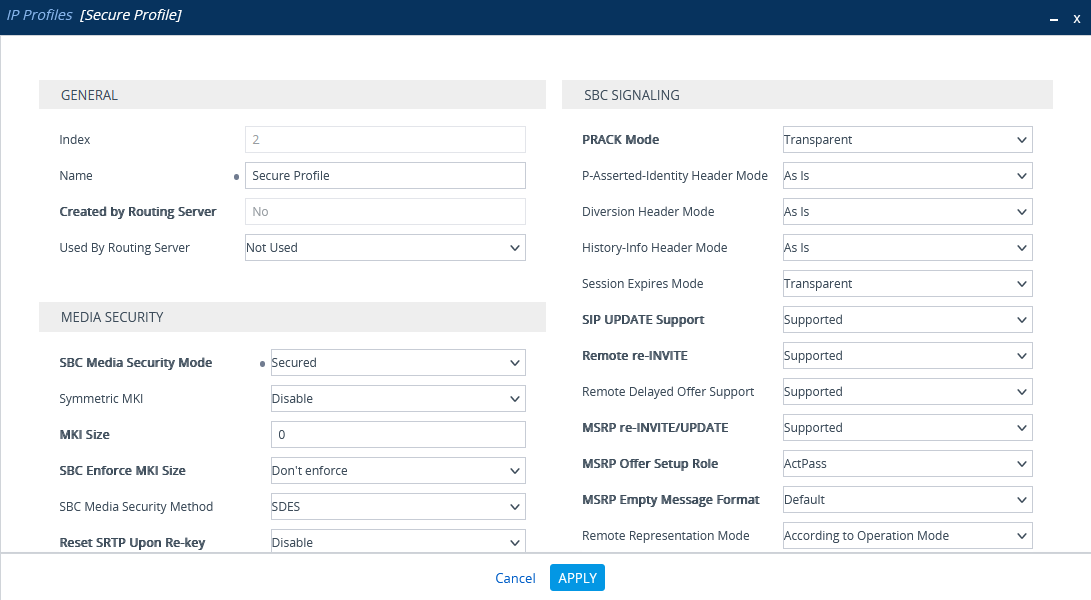

Een Secure IP-profile configureren

-

Open het menu Configuratie en ga naar SIGNALERING EN MEDIA. Ga naar TOPOLOGIEWEERGAVE, vouw ENCODERS EN PROFIELEN uit en selecteer IP-profielen.

-

Ga naar de lijst met IP-profielen en klik op Nieuw.

-

Ga in het venster met de lijst IP-profielen naar MEDIABEVEILIGING en controleer of de SBC-mediabeveiligingsmodus is ingesteld op Beveiligd.

-

Klik op TOEPASSEN.

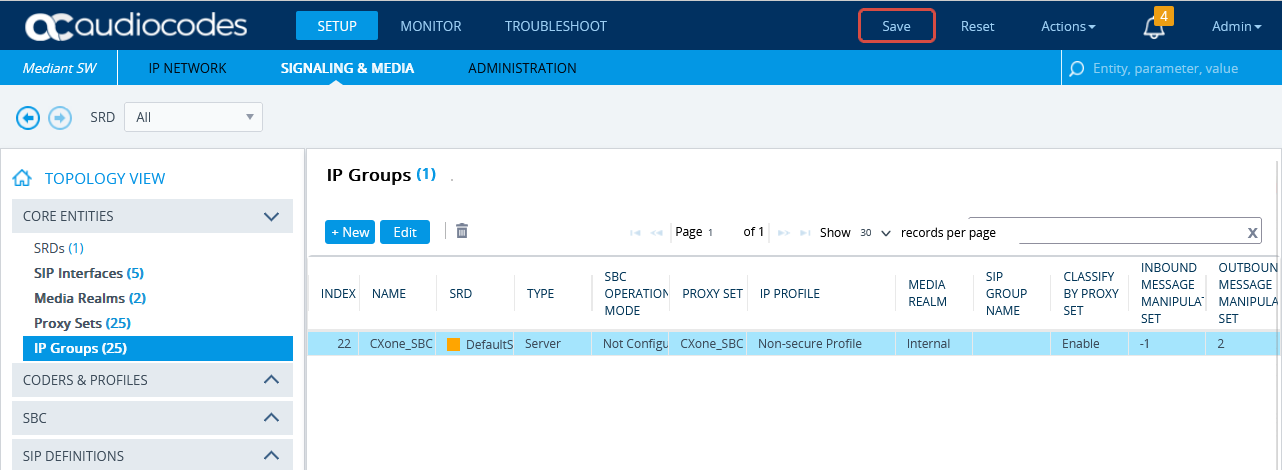

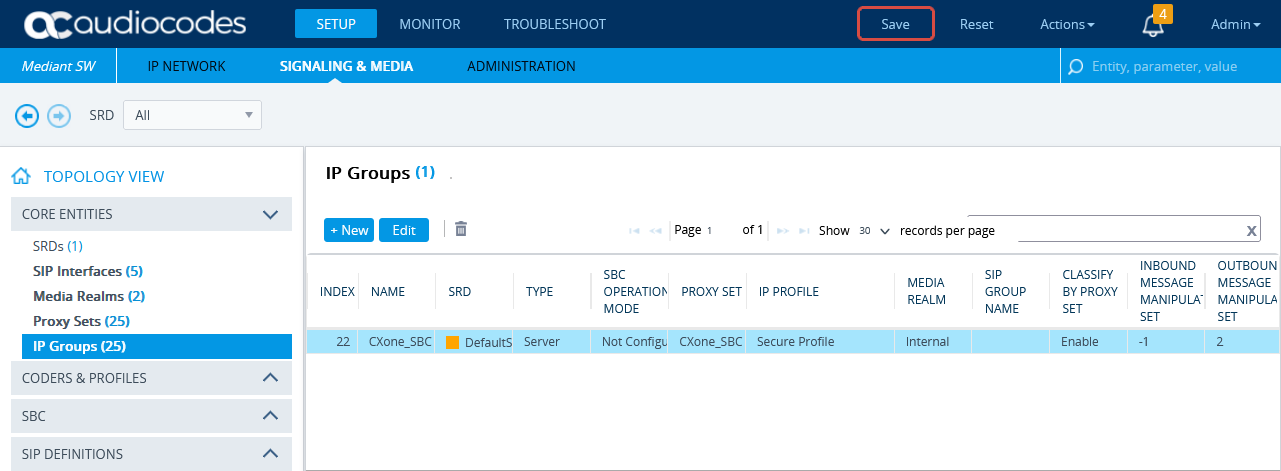

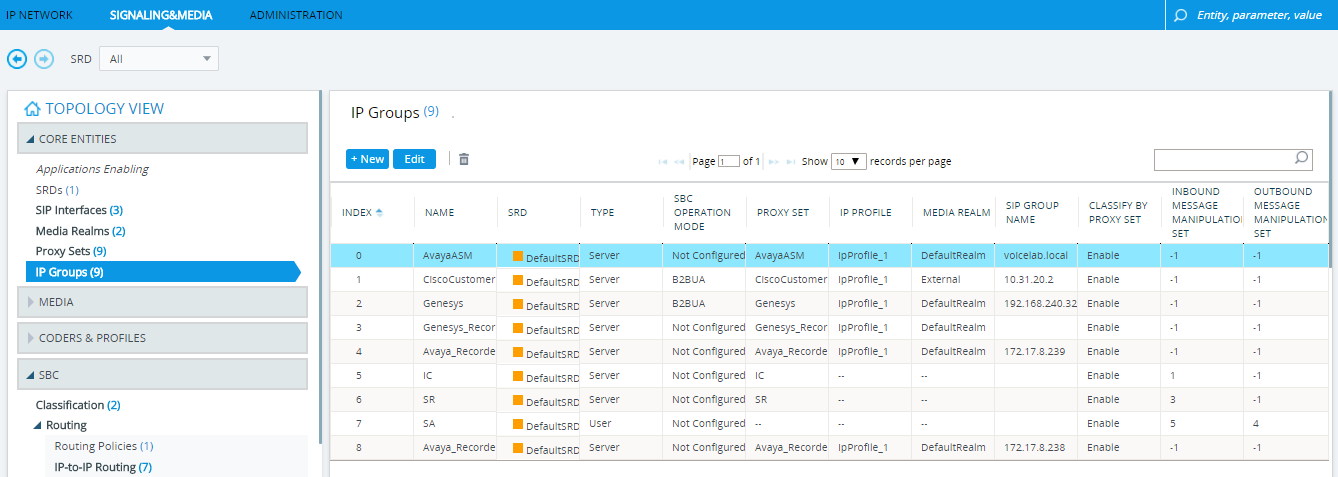

Configureer de IP-groep voor de CXone Mpower AudioCodes SBC

-

Klik in het menu op SIGNALERING EN MEDIA.

-

Ga naar TOPOLOGIEWEERGAVE, vouw CORE-ENTITEITEN uit en selecteer IP-groepen.

-

Ga naar de lijst met IP-groepen en klik op Nieuw.

-

In het venster IP-groepen, onder ALGEMEEN:

-

Configureer in het veld Index het volgende volgnummer.

-

Typ een naam in het veld Naam.

-

Open de vervolgkeuzelijst Topologielocatie en selecteer de locatie.

-

Open de vervolgkeuzelijst Type en kies Server.

-

Ga naar het veld Proxyset en selecteer de proxyset voor deze IP-groep.

-

Voer in het veld IP-profiel een bestaande IP-profiel-ID in.

-

Ga naar het veld Naam Media Realm en selecteer de naam van de bestaande Media Realm.

-

-

Klik op TOEPASSEN.

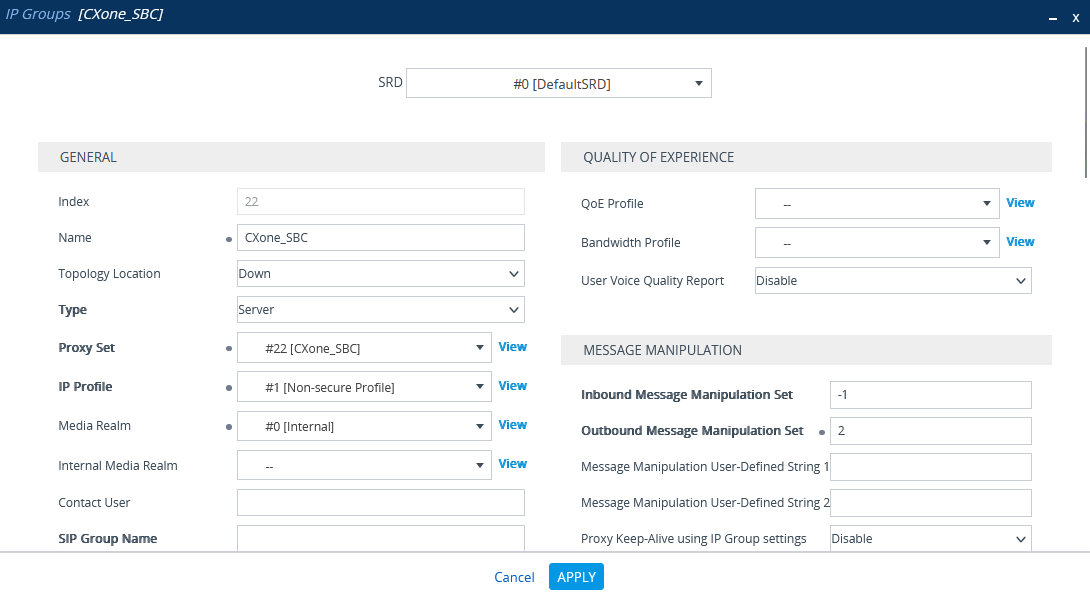

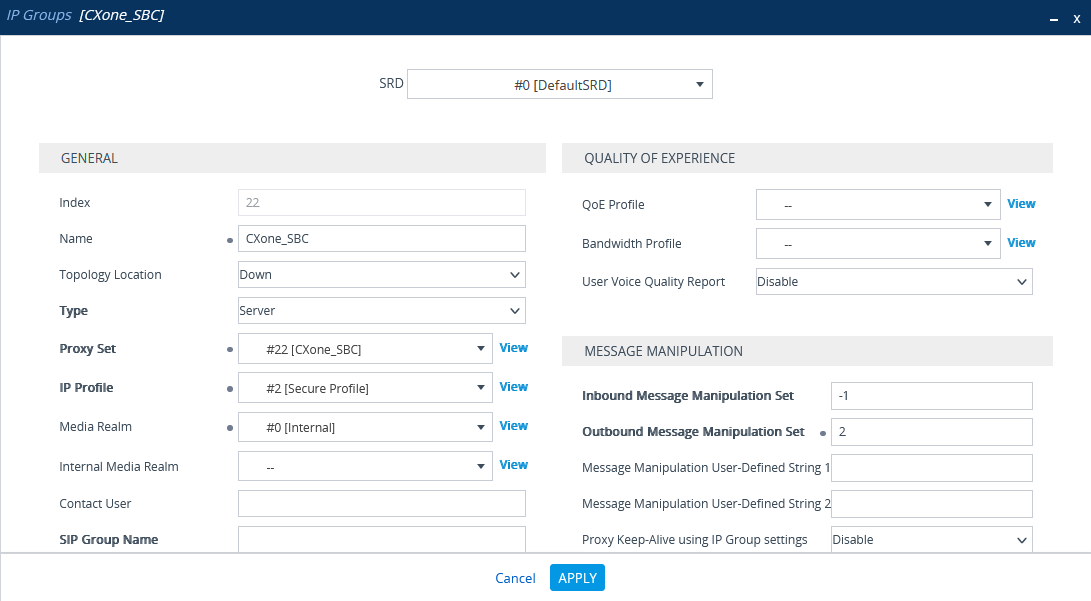

(Alleen beveiligde omgevingen) De IP-groep configureren

Verifieer of het beveiligde IP-profiel geconfigureerd is. Zie Een Secure IP-profile configureren.

-

Klik in het menu op SIGNALERING EN MEDIA.

-

Ga naar TOPOLOGIEWEERGAVE, vouw CORE-ENTITEITEN uit en selecteer IP-groepen.

-

Ga naar de lijst met IP-groepen en klik op Nieuw.

-

In het venster IP-groepen, onder ALGEMEEN:

-

Configureer in het veld Index het volgende volgnummer.

-

Typ een naam in het veld Naam.

-

Open de vervolgkeuzelijst Topologielocatie en selecteer de locatie.

-

Open de vervolgkeuzelijst Type en kies Server.

-

Selecteer in het veld Proxyset de CXone Mpower Proxyset voor deze IP-groep.

-

Ga naar het veld IP-profiel en selecteer het beveiligde IP-profiel dat u eerder hebt gemaakt in Een Secure IP-profile configureren.

-

Ga naar het veld Naam Media Realm en selecteer de naam van de bestaande Media Realm.

-

-

Klik op TOEPASSEN.

-

Klik daarna op Opslaan.

(Alleen beveiligde omgevingen) Certificaten voor SIP-opname importeren en exporteren

Aan het einde van deze stap moet u NiCE Professional Services leveren:

-

Het certificaat in PEM-indeling

Voordat u gaat importeren, moet het CXone Mpower AudioCodes SBC-certificaat worden opgeslagen in PEM-formaat.

-

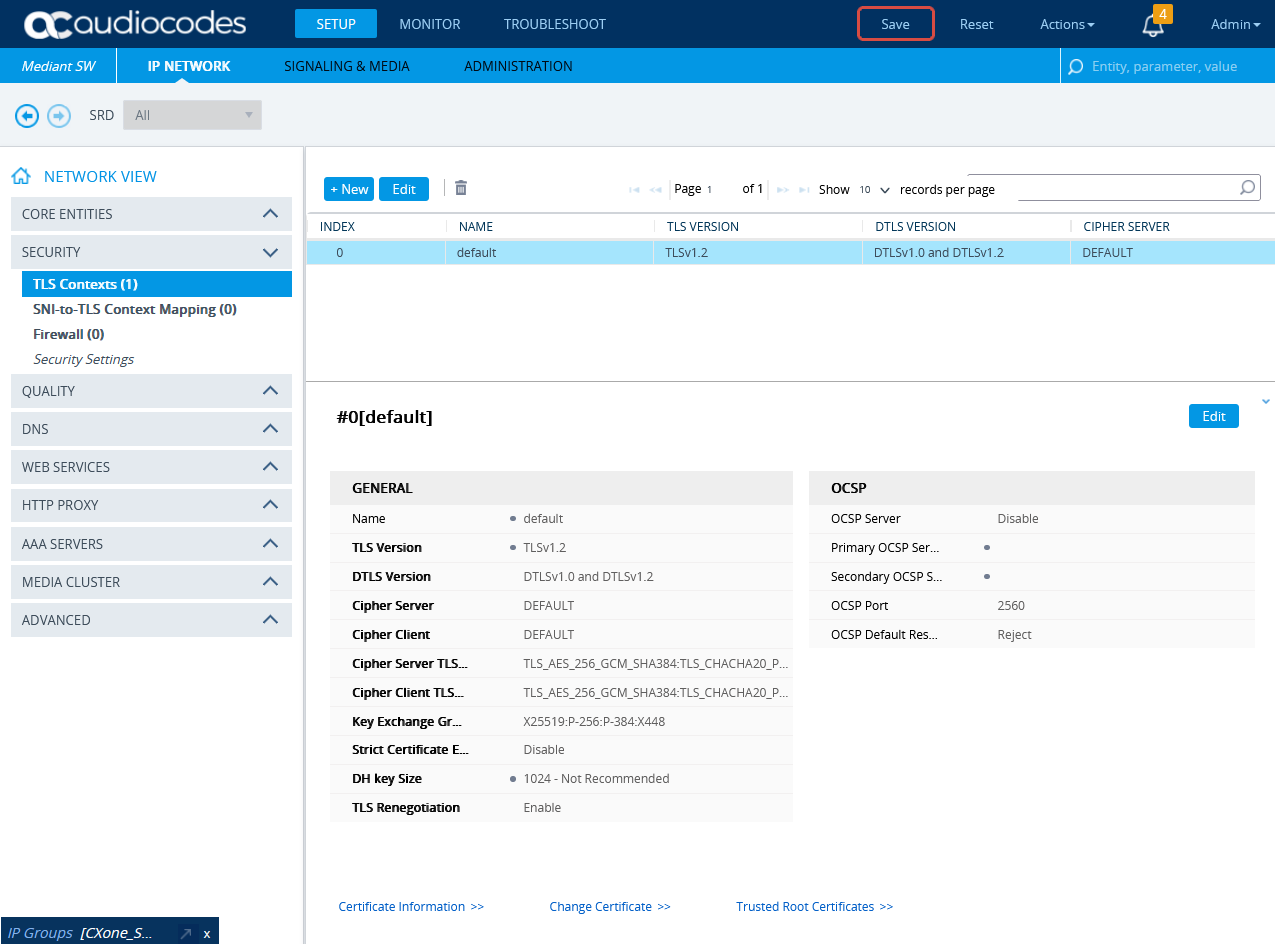

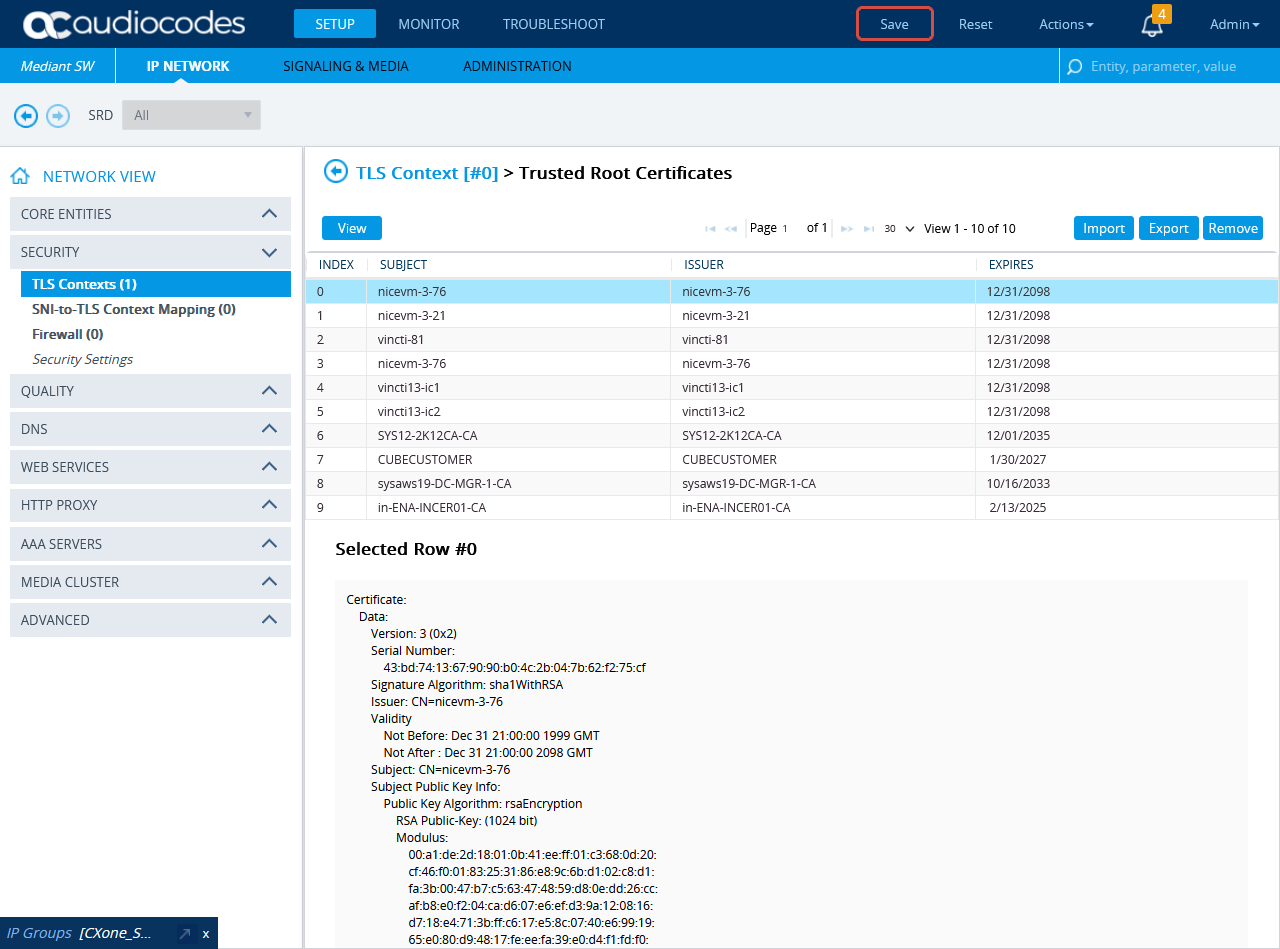

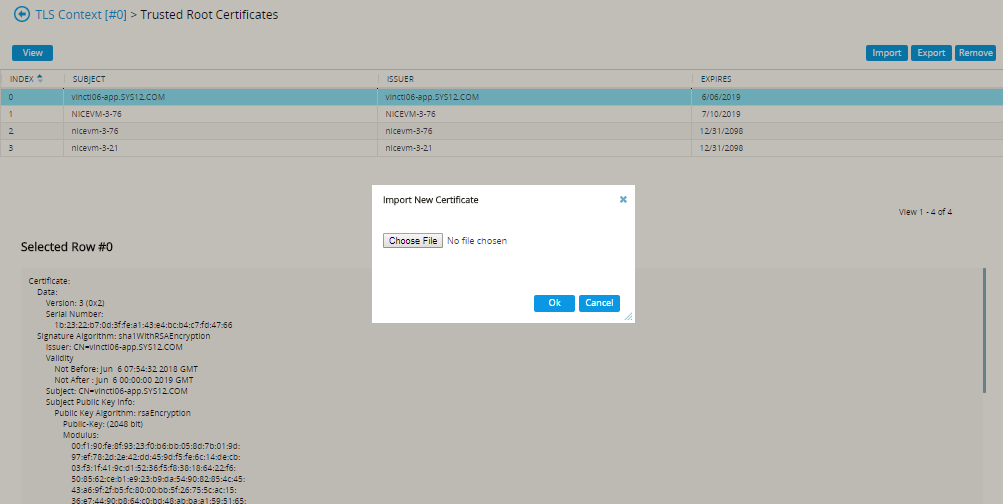

Om het CXone Mpower AudioCodes SBC-certificaat naar de SBC te importeren, gaat u naar SETUP > IP-NETWERK. Ga naar NETWORKWEERGAVE, vouw BEVEILIGING uit en selecteer TLS-contexten.

-

Klik in het venster TLS-context op Vertrouwde rootcertificaten.

-

Klik op Importeren.

-

Klik in het venster Nieuw certificaat importeren op Bestand kiezen en blader naar het AudioCodes SBC-certificaat CXone Mpower. Controleer of het CXone Mpower AudioCodes SBC-certificaat in PEM-formaat is.

-

Klik op OK.

-

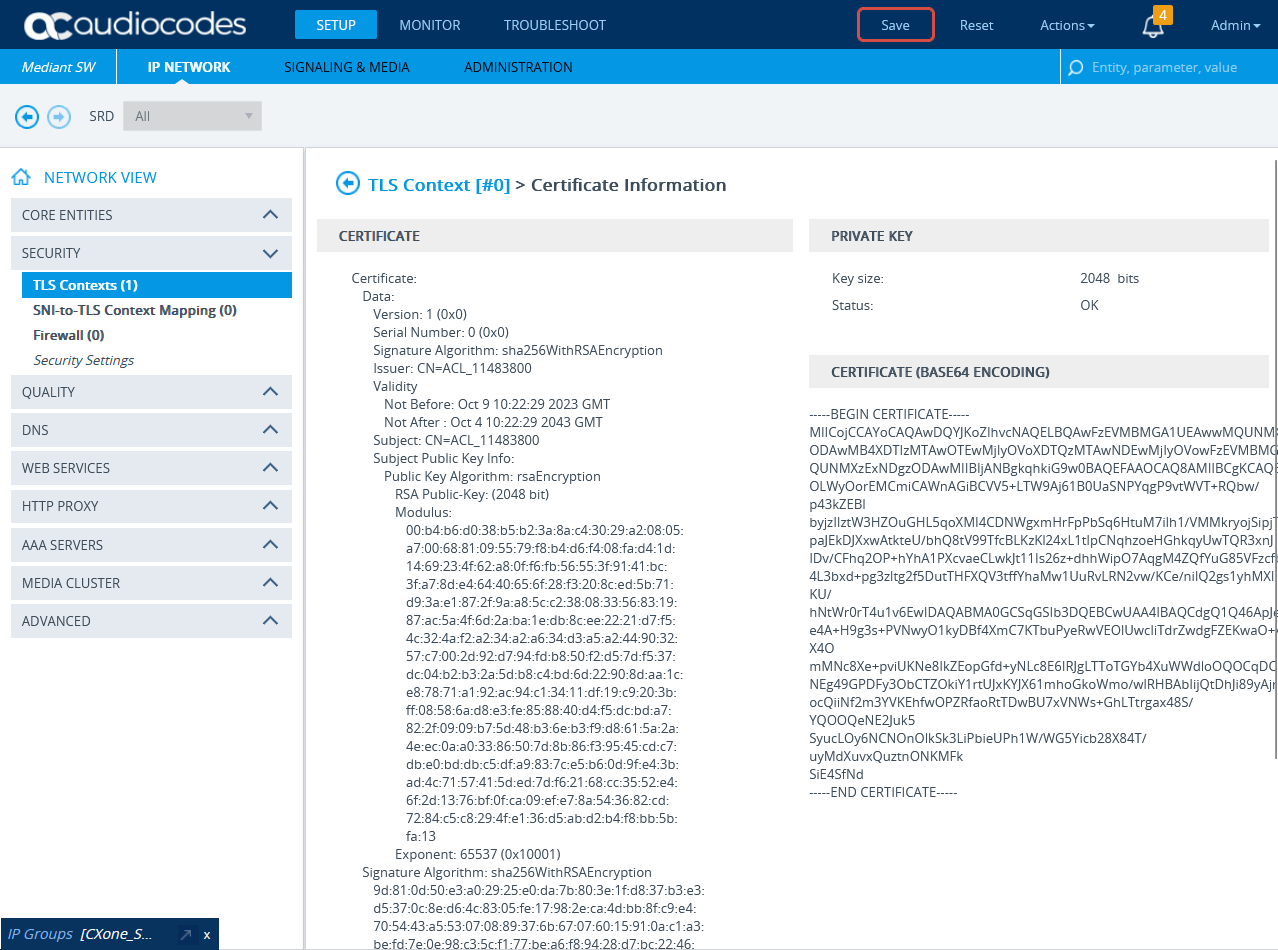

Klik in het venster TLS-contexten op Informatie over certificaat.

-

Ga op de pagina Certificaatinformatie naar CERTIFICAAT en kopieer de tekst van het certificaat. Maak een certificaat van deze tekst.

-

Stuur het certificaat in PEM-formaat naar de NiCE Professional Services samen met de CA, indien aanwezig.

(Beveiligde/niet-beveiligde omgevingen) SIP-opname configureren

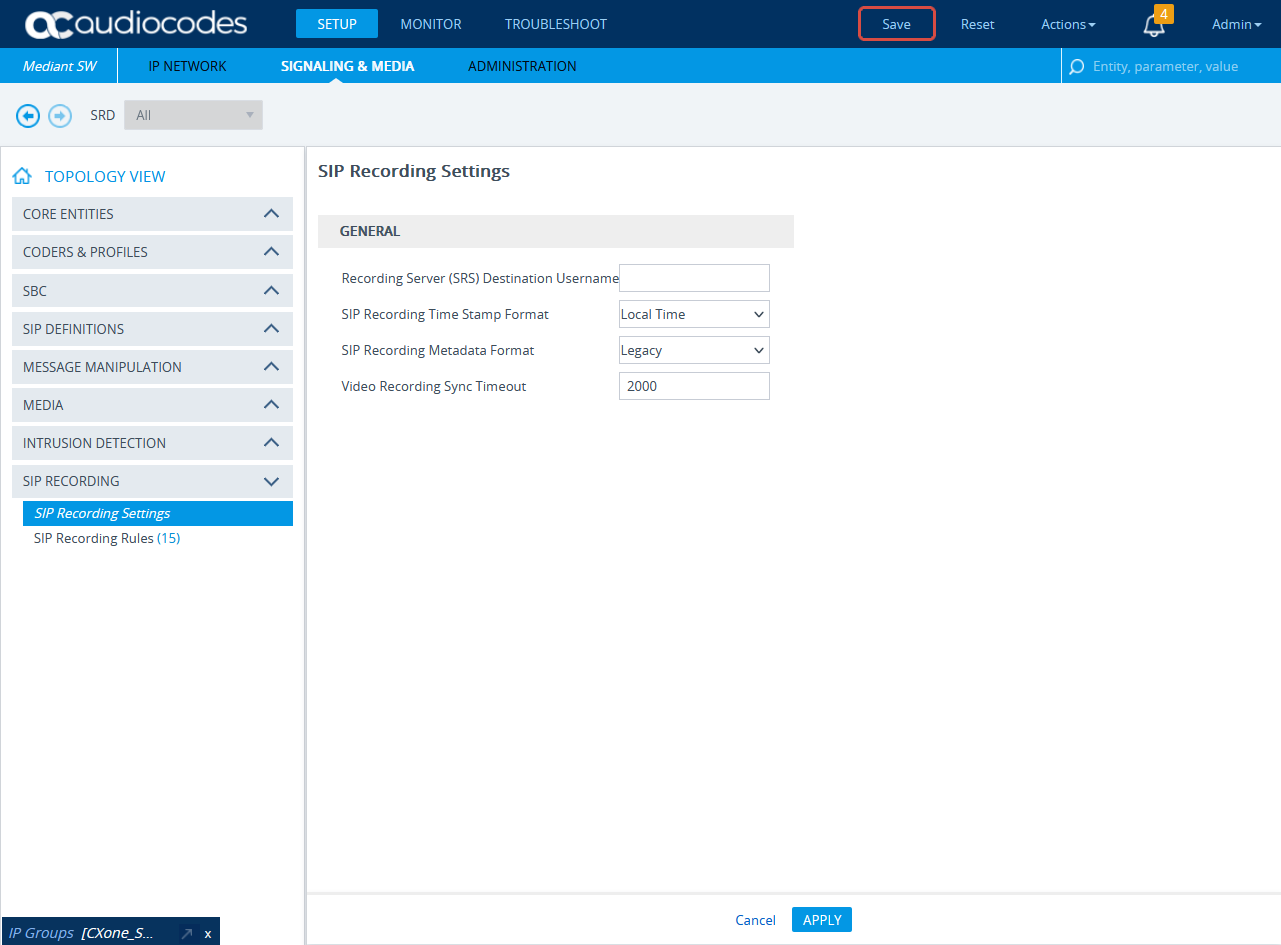

Deze sectie beschrijft de procedure voor het inschakelen van SIP-opname en de routeringsconfiguratie daarvan.

-

Klik in het menu op SIGNALERING EN MEDIA.

-

Vouw SIP-OPNAME uit en selecteer Instellingen SIP-opname.

-

Ga naar Algemeen, open de vervolgkeuzelijst Metadata-indeling SIP-opname en selecteer de optie Legacy of RFC 7865 in het veld Metadata. Real-Time Third Party Telephony Recording (Multi-ACD) ondersteunt beide opties. Configureer volgens uw voorkeuren.

-

Klik op TOEPASSEN.

-

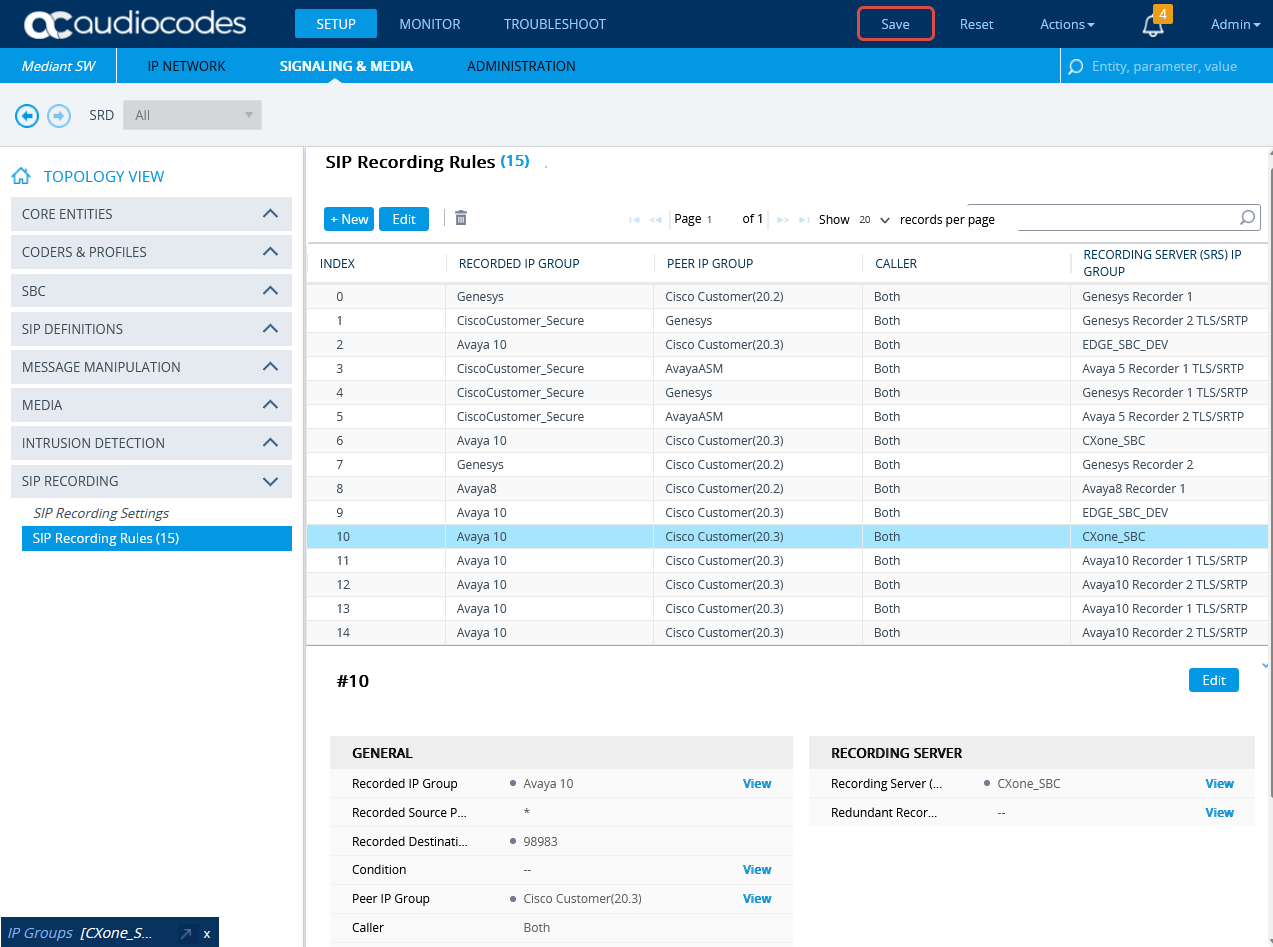

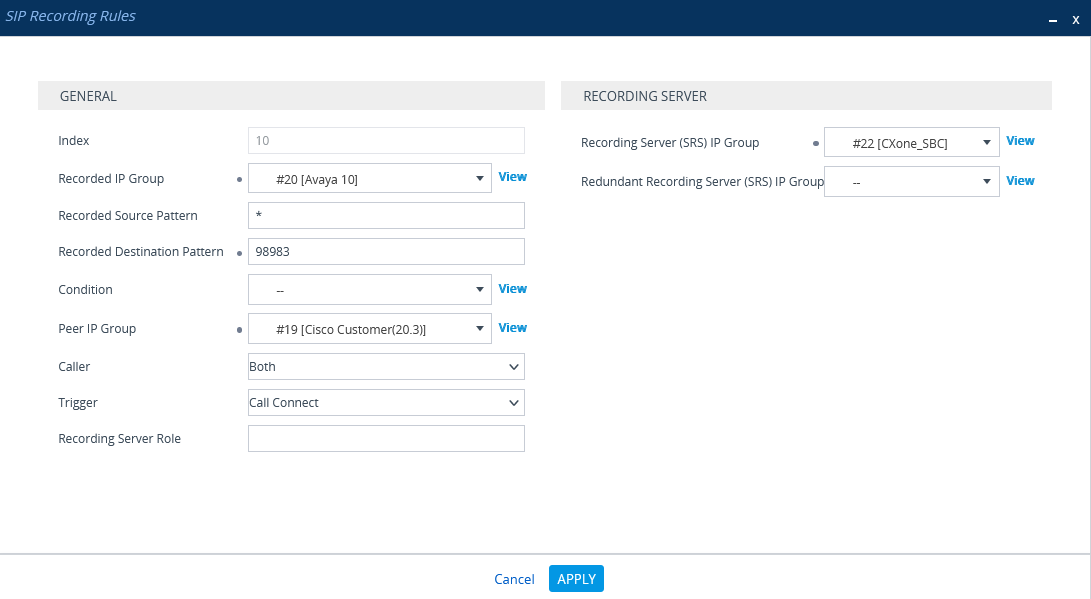

Ga naar SIP-OPNAME en selecteer SIP-opnameregels.

-

Ga naar SIP-opnameregels en klik op Nieuw.

-

Ga in het venster SIP-opnameregels naar ALGEMEEN en doe het volgende:

-

Selecteer in de lijst Opgenomen IP-groep de groeps-ID van de agentzijde.

-

Voer in het veld Patroon opgenomen bron het voorvoegsel in van de bron die u wilt opnemen.

-

Voer in het veld Patroon opgenomen bestemming het voorvoegsel in van de bestemming die u wilt opnemen.

-

Selecteer in de lijst Peer-IP-groep de groeps-ID van de serviceproviderzijde.

-

Selecteer in de lijst Beller de optie Beide.

-

-

Ga naar OPNAMESERVER en doe het volgende:

-

Selecteer in de lijst IP-groep opnameserver (SRS) de eerder gemaakte IP-groep voor de recorder.

Zie De IP-groep configureren voor de CXone Mpower AudioCodes SBC of (Alleen beveiligde omgevingen) De IP-groep configureren.

-

-

Klik op TOEPASSEN.

-

Er wordt een nieuwe rij toegevoegd in de sectie Routering SIP-opname.

-

Klik op Opslaan om alle nieuwe informatie op te slaan.

Stuur een UCID naar de CXone Mpower AudioCodes SBC

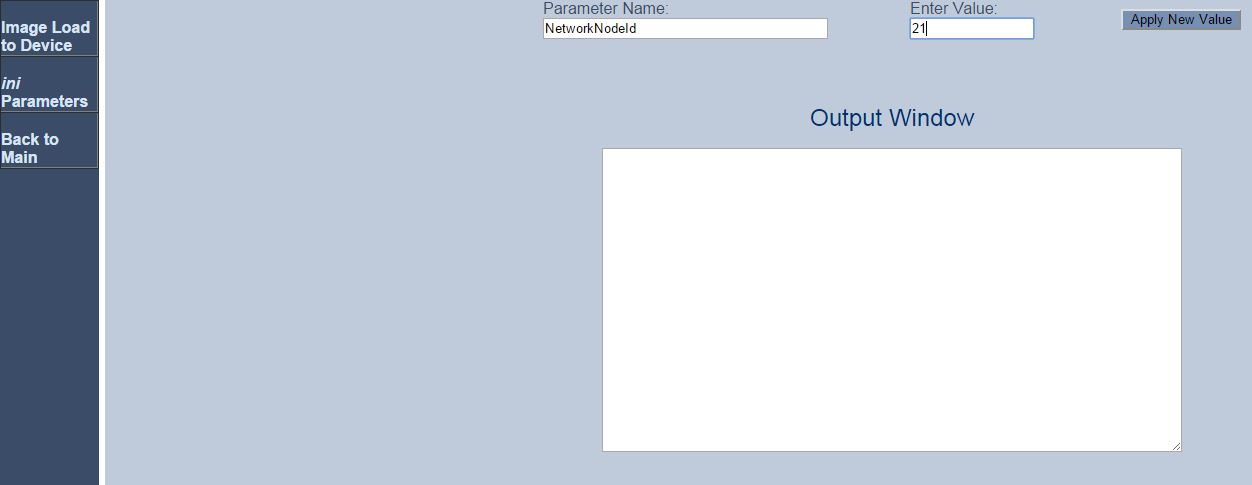

In een Avaya-omgeving moet de Universal Call Identifier (UCID) van elk gesprek naar de CXone Mpower AudioCodes SBC worden verzonden.

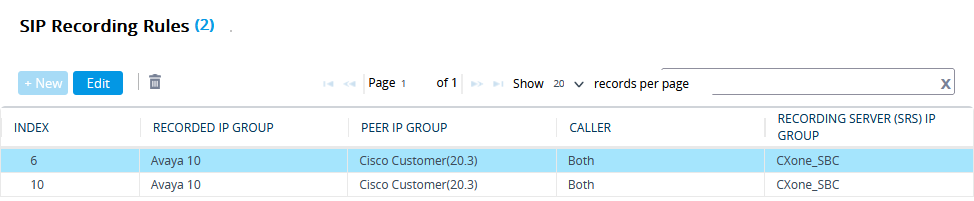

Voor Egress-oproepen genereert Avaya CM de UCID en zet deze vervolgens om in UUI (User-to-User-Information). De UUI wordt vervolgens vanuit de Avaya-sessiemanager naar de AudioCodes SBC gestuurd in het veld User-to-User in de SIP INVITE-header (zoals weergegeven in de onderstaande afbeelding).

In een trace wordt de UUI als een hexadecimale waarde weergegeven. In een Avaya CTI-gebeurtenis wordt deze als een decimaal getal (de UCID) weergegeven. De UUI (die de UCID bevat) wordt naar de AudioCodes SBC gestuurd, die vervolgens de UCID naar de CXone Mpower AudioCodes SBC stuurt.

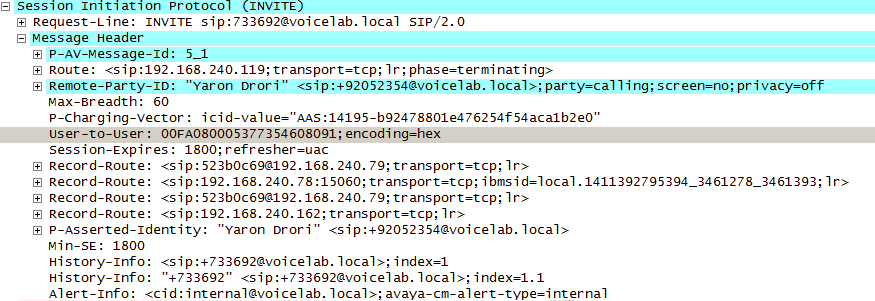

In de Avaya CM moet de UUI-verwerking worden geconfigureerd als Gedeeld op de trunk naar de Avaya-sessiemanager.

Bij een Ingress-oproep (een oproep vanuit de serviceprovider naar een agent) wordt niet altijd een UCID meegestuurd wanneer deze aankomt bij de AudioCodes SBC. Als de UCID niet is meegestuurd, moet de SBC deze genereren.

Als de UCID al is opgenomen in een Ingress-oproep, mag de SBC geen andere UCID genereren.

Volg deze stappen om het genereren van de Avaya UCID in de SBC in te schakelen.

-

Klik in het menu op SIGNALERING EN MEDIA.

-

Ga naar TOPOLOGIEWEERGAVE, vouw CORE-ENTITEITEN uit en selecteer IP-groepen.

-

Selecteer in de tabel IP-groepen de IP-groep voor Avaya en klik op Bewerken.

-

Blader in het venster IP-groepen omlaag naar GEAVANCEERD.

-

Selecteer in de vervolgkeuzelijst UUI-indeling de optie Inschakelen.

-

Klik op Toepassen.

-

Klik op Opslaan en daarna op Ja.

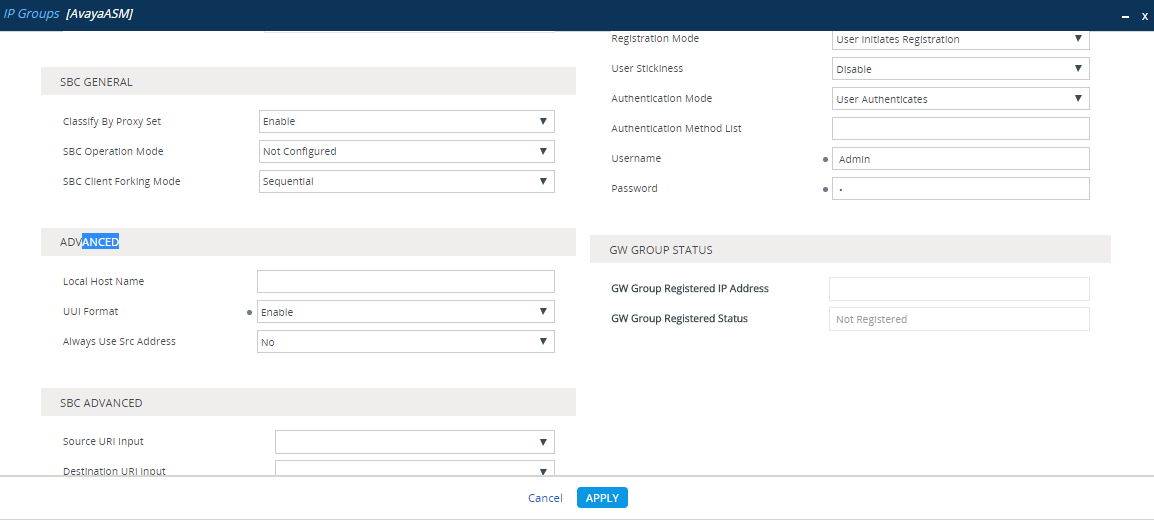

De UCID bevat een identificatiecode van het knooppunt dat de UCID gemaakt heeft. Configureer de waarde van de knooppunt-ID die wordt gebruikt in elke UCID die door de AudioCodes SBC wordt gegenereerd.

-

Gebruik de browser om de beheerpagina van de AudioCodes SBC te openen. Voer deze URL in:

Http://AudioCodes IP Address/AdminPage -

Log in met uw gebruikersnaam en wachtwoord.

-

Klik op Parameters initialiseren.

-

Typ NetworkNodeId in het veld Naam parameter.

-

Voer in het veld Waarde invoeren een unieke knooppunt-ID in. Deze node-ID moet een unieke ID zijn die niet door een andere Avaya CM in het lokale netwerk wordt gebruikt.

-

Klik op Nieuwe waarde toepassen.

Zodra een gesprek tot stand is gebracht via de AudioCodes SBC, stuurt de SBC een SIP INVITE-bericht naar de CXone Mpower AudioCodes SBC. Na bevestiging door de CXone Mpower AudioCodes SBC, splitst de SBC de audio en stuurt deze naar de CXone Mpower AudioCodes SBC.

Er wordt verwacht dat de CXone Mpower AudioCodes SBC de UCID ontvangt in het SIP INVITE-bericht dat door de SBC wordt verzonden tijdens een inkomend gesprek of uitgaand gesprek. Hieronder ziet u een voorbeeld van het metadatagedeelte van een SIP INVITE-bericht dat van de SBC naar de CXone Mpower AudioCodes SBC wordt verzonden, de<ac:AvayaUCID > 0015EE805586C304</ac:AvayaUCID> element bevat de UCID.

De UCID-waarde is hier bijvoorbeeld gemarkeerd:

<ac:AvayaUCID >0015EE805586C304</ac:AvayaUCID>

De Avaya SBC for Enterprise-omgeving (SBCE) voorbereiden

Deze sectie omschrijft hoe u de Avaya-omgeving moet voorbereiden om de Avaya Session Border Controller for Enterprise (SBCE) te kunnen integreren met de Real-Time Third Party Telephony Recording (Multi-ACD)-omgeving voor SIPREC-communicatie.

De ondersteunde Avaya SBCE-versies zijn 8.1.3, 10.1 en 10.2..

De procedures die hier worden beschreven zijn uitsluitend op aanbeveling en mogen alleen uitgevoerd worden door een gecertificeerde Avaya-site-engineer.

Raadpleeg de Avaya-documentatie voor uitgebreide informatie over het configureren van de Avaya-wisselaar.

Let er bij het uitvoeren van deze procedures op dat u niet de standaardwaarde van Avaya (*) selecteert bij stappen waar een specifieke waarde (bijvoorbeeld een specifiek transportprotocol) wordt aangegeven.

Workflow

Gebruik deze workflow om actieve Avaya SBCE-opname met Real-Time Third Party Telephony Recording (Multi-ACD) in te stellen.

De SBC moet over een geldig TLS-certificaat beschikken. Het certificaat moet worden ondertekend door een vertrouwde certificeringsinstantie (CA) die wordt vermeld in het gedeelte Ondersteunde certificeringsinstanties voor SIPREC.

Voordat u met deze workflow begint, moet u ervoor zorgen dat alle onderdelen van de site geconfigureerd zijn.

-

Stap 1: De TLS configureren

-

Stap 2: Een opnameserver configureren

-

Stap 3: Een routeringsprofiel maken

-

Stap 5: Een opnameprofiel maken

-

Stap 6: Een sessiebeleid maken

-

Stap 7: Een Applicatieregel maken

-

Stap 8: Een Mediaregel maken

-

Stap 10: Een sessieflow toevoegen

-

Stap 11: Een serverflow maken

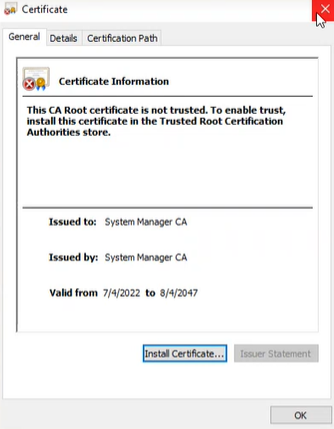

De TLS configureren

Zorg vóór u begint dat de TLS-poort en het TLS-clientprofiel juist geconfigureerd zijn voor de interne signaleringslink onder Netwerk en flows > Signaleringsinterface.

-

Selecteer TLS-beheer in het menu.

-

Klik op Certificaten onder Geïnstalleerde certificaten om het certificaat weer te geven, bijvoorbeeld ASBC8.pem.

Dit is geen zelfondertekend certificaat.

-

Om het certificaat te verkrijgen, stuurt u de vertegenwoordiger van NiCE Professional Services het CA-certificaat dat voor deze SBC is ondertekend.

-

Zodra u het NiCE-certificaat hebt verkregen, klikt u op Installeren.

-

Selecteer CA-certificaat en voer een naam in voor het certificaat.

-

Klik op Bladeren en navigeer naar het certificaat op uw systeem.

-

Klik op Uploaden.

Het ASBC-certificaat wordt weergegeven onder Geïnstalleerde certificaten.

-

Klik op Klantprofielen.

-

Klik op Toevoegen.

-

Geef een Profielnaam op.

-

Wijs het SBC-certificaat toe aan Certificate en het NiCE-certificaat aan Peer Certificate Authorities.

-

Klik op Volgende.

-

Vraag de TLS-versie op bij de NiCE Professional Services-vertegenwoordiger.

-

Klik op Voltooien. Het Klantprofiel wordt weergegeven onder Klantprofielen.

Een opnameserver configureren

Sessieopnames zijn voor sommige bedrijven van essentieel belang. Gebruik deze procedure om sessieopnames in te stellen voor SIPREC.

Een opnameserver configureren:

-

Zorg ervoor dat de configuraties voor SIP-trunking tussen de Sessiemanager en de provider voltooid zijn.

-

Log in bij de EMS-webinterface met de beheerdersinloggegevens.

-

In Apparaat: selecteer de SBC-applicatienaam vanuit de vervolgkeuzelijst.

-

Selecteer in het linker navigatievenster Services > SIP-servers.

-

Klik op de pagina Serverconfiguratie op Toevoegen.

-

Geef het nieuwe serverprofiel een naam op de pagina Serverconfiguratieprofiel toevoegen in het veld Profielnaam.

-

Klik op Volgende.

-

Klik in het venster Serverconfiguratieprofiel bewerken op Opnameserver in het veld Type server.

-

Selecteer voor TLS-clientprofiel het clientprofiel dat u in De TLS configureren hebt gemaakt.

-

Typ in het veld IP-adres / Fully Qualified Domain Names (FQDN) het IP-adres van de CXone Mpower AudioCodes SBC-server.

-

Typ 5061 in het veld Poort.

-

Selecteer in het veld Transport het transportprotocol TLS.

-

Klik op Volgende.

-

Voer op de pagina Serverconfiguratie toevoegen - Geavanceerd een van de volgende handelingen uit om het interworkingprofiel te selecteren:

-

Selecteer het profiel avaya-ru in het veld Interworking-profiel.

Het profiel avaya-ru is het standaard interworking-profiel.

-

Kloon het standaard avaya-ru-interworking-profiel en selecteer het gekloonde interworking-profiel.

-

-

Verifieer dat het selectievakje Opschonen inschakelen is geselecteerd.

Voor een opnameserver selecteert het systeem standaard het veld Opschonen inschakelen. Schakel het selectievakje Opschonen inschakelen niet uit.

-

Klik op Voltooien.

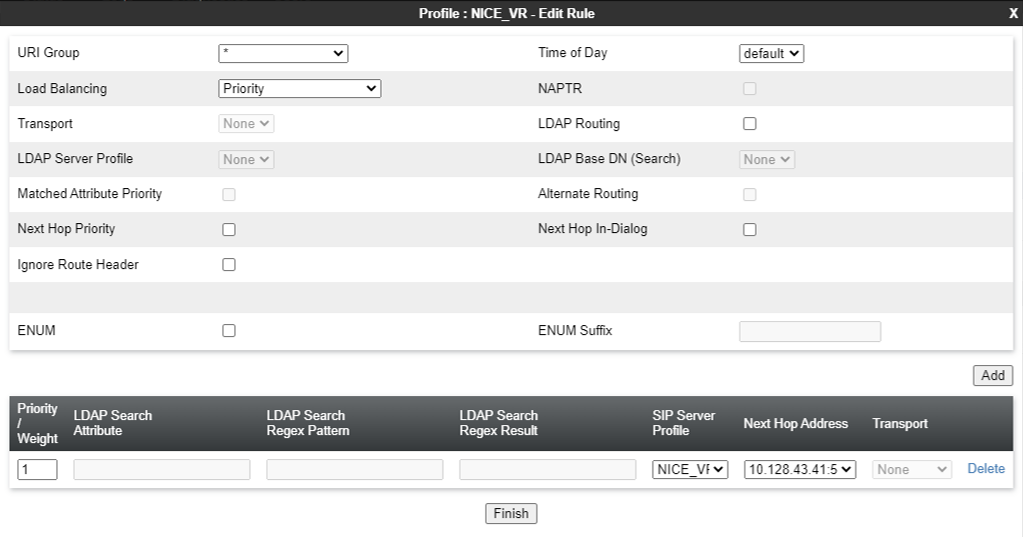

Een routeringsprofiel maken

Voor de Opnameserver moet u een nieuw routeringsprofiel maken. Routeringsprofielen definiëren een specifieke set pakketrouteringscriteria die gebruikt wordt met andere typen domeinbeleidsregels. Routeringsprofielen identificeren een specifieke oproepflow en stellen op basis daarvan vast welke beveiligingsfuncties toegepast worden op deze pakketten. De parameters die door de routeringsprofielen gedefinieerd worden omvatten transportinstellingen, namen van serveradressen en oplossingsmethoden, volgende hoprouteringsinformatie en pakkettransporttypen.

Een routeringsprofiel maken:

-

Log in bij de EMS-webinterface met de beheerdersinloggegevens.

-

Selecteer Configuratieprofielen > Routering in het navigatievenster. Het Applicatievenster geeft de bestaande routeringsprofielen weer. Het gebied Inhoud geeft de routeringsregels weer die een geselecteerd routeringsprofiel uitmaken.

-

Klik in het Applicatievenster op Toevoegen.

-

Voer een afzonderlijke naam in voor het nieuwe routeringsprofiel en klik op Volgende.

-

Voer de gevraagde informatie in in de juiste velden die omschreven zijn in de onderstaande tabel.

Als u alternatieve routering wilt gebruiken, moet u ervoor zorgen dat u het veld Verloop transscriptie op het tabblad Timers van Algemene profielen > Server interworking instelt op een passende, korte duur. Elke aanvraag die wordt verzonden van de server krijgt een time-out als de aanvraag binnen de ingestelde verlooptijd geen antwoord ontvangt. Daarom werken alternatieve routeringen niet als het veld Verloop transscriptie geconfigureerd is op de standaardwaarde van 32 seconden.

Veldnaam

Beschrijving

URI-groep Geeft de volgende URI-groep aan waarop het volgende hoprouteringsprofiel wordt toegepast. De mogelijke waarden zijn:

-

*

-

Noodsituatie

Tijd van de dag Geeft het tijdstip aan waarop de trunkserver het routeringsprofiel moet oplossen.

Gebruik het veld Tijd van de dag niet om het routeringsprofiel op te lossen voor externe gebruikers.

Load Balancing Geeft het type Load Balancing-optie aan.

Laat de standaardwaarde staan.

Transport Geeft het volgende hopadres aan dat u moet configureren. U kunt ook het transporttype selecteren. Het systeem gebruikt het transporttype van het routeringsprofiel om het bericht te routeren. Volgende hop in de dialoog Geeft de configuratie van de Volgende Hop in voor het bericht in de dialoog. Als u de optie Volgende hop in de dialoog inschakelt, probeert de aanvraag in de dialoog dezelfde routeringsinvoer te gebruiken om het bericht te routeren. NAPTR Geeft aan of de Naming Authority Point is in- of uitgeschakeld. Wanneer u het Load Balancing-algoritme selecteert als DNS/SRV, dan schakelt het systeem het selectievakje van NAPTR in. Als u NAPTR uitschakelt, moet u het transportprotocol opgeven. Prioriteit volgende hop Geeft aan in welke gevallen de SBC er niet in slaagt om een bericht te routeren met de opgeloste routeringsinvoer van het bericht. Met andere woorden: het systeem stuurt het bericht naar de alternatieve routeringsinvoer van het routeringsprofiel aan de hand van de aanvraag-URI of routeringsheader. Routeringsheader negeren Geeft aan of Avaya SBCE de routeringsheader negeert. ENUM Geeft aan of de ondersteuning voor het E.164 Getallentoewijzingsprotocol (ENUM) is ingeschakeld. ENUM-suffix Geeft de ENUM-suffix aan die is toegevoegd om het nummer van een domeinnaam te wijzigen.

Dit veld is alleen beschikbaar wanneer u het selectievakje ENUM selecteert.

Toevoegen Voegt een adres voor de volgende hop toe. Prioriteit/Gewicht Geeft de prioriteit en het gewicht aan die toegewezen zijn voor Load Balancing-opties.

Laat de standaardwaarde staan.

Serverconfiguratie Geeft de serverconfiguratie aan. Adres volgende hop Geeft het IP-adres of domein van de server voor de volgende hop aan. U kunt maximaal 20 volgende-hopadressen toevoegen. Transport Geeft het transporttype aan voor elk adres voor de volgende hop. Selecteer het protocol voor het transporteren van uitgaande signaleringspakketten.

De ondersteunde opties zijn:

-

Geen

-

TCP

-

UDP

In dit geval is het veld Algemeen transporttype niet beschikbaar. U kunt het transporttype selecteren volgens het adres van de volgende hop.

-

-

Klik op Voltooien. Het Applicatievenster geeft het nieuwe Routeringsprofiel weer.

UCID inschakelen

UCID moet ingeschakeld zijn voor de signaleringsregels die worden gebruikt in de inhoud van de groep voor eindpuntbeleidsregels van de Sessiemanager.

UCID inschakelen:

-

Log in bij de EMS-webinterface met de beheerdersinloggegevens.

-

Selecteer in het linker navigatievenster Domeinbeleidsregels > Signaleringsregels. Het linker Applicatievenster geeft de bestaande Signaleringsregelsets weer, terwijl het venster Inhoud de parameters van de geselecteerde Signaleringsregelset weergeeft.

-

Klik op de signaleringsregel die Avaya SBCE moet gebruiken voor de sessiemanager.

-

Klik op het tabblad UCID.

-

Klik op Bewerken.

-

Selecteer het selectievakje UCID om het in te schakelen.

-

Voer in het veld Node-ID een node-ID in. Elke entiteit die een UCID genereert, heeft een node-ID. De node-ID moet uniek zijn over een hele oplossing.

-

Klik in het veld Protocolonderscheider op 0x00. De protocolonderscheider die is geconfigureerd in Avaya-SBCE moet overeenkomen met de waarde die geconfigureerd is voor Communicatiemanager Als de CTI-applicatie van de Communicatiemanager de protocolonderscheider 0x04 nodig heeft voor de legacy Interactiecentrumapplicatie, dan kunt u de protocolonderscheider instellen op 0x04.

-

Klik op Voltooien.

Een opnameprofiel maken

Zo maakt u een opnameprofiel:

-

Log in bij de EMS-webinterface met de beheerdersinloggegevens.

-

Selecteer Configuratieprofielen > Opnameprofiel in het linker navigatievenster.

-

Klik op Toevoegen in het gedeelte Opnameprofielen om een nieuw opnameprofiel toe te voegen.

-

Selecteer het vereiste Routeringsprofiel.

-

Selecteer Altijd als het Opnametype.

Een sessiebeleid maken

U moet een opnametype en een routeringsprofiel toewijzen door een nieuw sessiebeleid aan te maken voor de Opnameserver.

Zo maakt u een sessiebeleid voor een Opnameserver:

-

Log in bij de EMS-webinterface met de beheerdersinloggegevens.

-

Selecteer in het linker navigatievenster Domeinbeleidsregels > Sessiebeleidsregels. Het linker Applicatievenster geeft de bestaande sessiebeleidsregels weer, terwijl het venster Inhoud de parameters van de geselecteerde sessiebeleidsregels weergeeft.

-

Klik in het Applicatievenster op Toevoegen.

-

Voer in het venster Sessiebeleidsregels, in het veld Naam beleidsregels een naam in voor de nieuwe sessiebeleidsregels en klik op Volgende. Het tweede Sessiebeleidsregelsvenster wordt weergegeven.

-

Schakel het selectievakje Mediaverankering in.

-

Schakel het selectievakje Opnameserver in.

-

Selecteer het Opnameprofiel dat is gemaakt in Een opnameprofiel maken.

Het Routeringsprofiel is toegewezen aan het Opnameprofiel.

-

Selecteer in het veld Opnametype het vereiste opnametype. De beschikbare opties zijn Altijd en Selectief.

-

(Optioneel) Schakel het selectievakje Opnametoon afspelen in om een toon af te spelen die aangeeft dat de oproep wordt opgenomen.

De standaard opnametoon is het wave-bestand CALL_CONNECTING. Indien nodig, kunt u de standaardtoon vervangen met een nieuw, kort wave-bestand.

-

(Optioneel) Schakel het selectievakje Oproep beëindigen wanneer opname mislukt in om ervoor te zorgen dat Avaya SBCE de sessie beëindigt wanneer de Opnameservers niet reageren.

-

Selecteer in het veld Routeringsprofiel het routeringsprofiel dat Avaya SBCE moet gebruiken voor de opnameserver.

-

Klik op Voltooien.

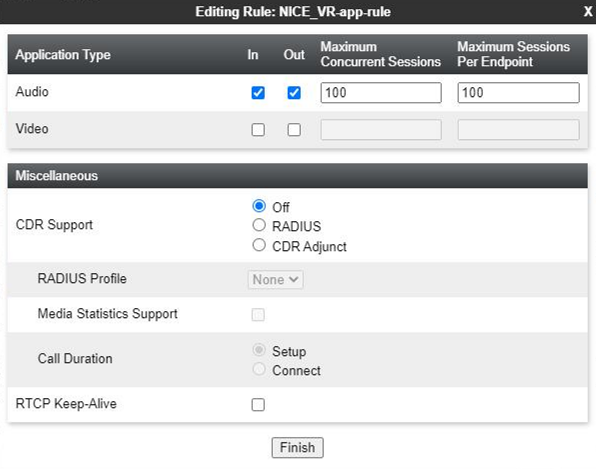

Een Applicatieregel maken

Een nieuwe applicatieregel moet gemaakt worden voor de Opnameserver. Applicatieregels definiëren het type op SBC gebaseerde UC-applicaties (Unified Communications) die Avaya SBCE beschermt. U kunt ook het maximum aantal gelijktijdige spraak- en videosessies aangeven dat uw netwerk kan verwerken voordat informatiebronnen uitgeput zijn. Applicatieregels zijn een onderdeel van de configuratie van de groep voor eindpuntbeleidsregels. Een aangepaste applicatieregel of de standaard applicatieregel kan geselecteerd worden uit een lijst tijdens de configuratie van een groep voor eindpuntbeleidsregels.

De functie Applicatieregels is beschikbaar in het menu Domeinbeleidsregels.

Avaya biedt een set standaardapplicatieregels die standaard heet. Bewerk deze regel niet: een onjuiste configuratie kan ertoe leiden dat daaropvolgende oproepen mislukken.

Zo configureert u een Applicatieregel voor een Opnameserver:

-

Log in bij de EMS-webinterface met de beheerdersinloggegevens.

-

Selecteer in het linker navigatievenster Domeinbeleidsregels > Applicatieregels. Het linker applicatievenster geeft de bestaande Applicatieregelsets weer, terwijl het venster Inhoud de parameters van de geselecteerde Applicatieregelset weergeeft.

-

Klik in het linker Applicatieregelsvenster op Toevoegen.

-

Voer in het venster Applicatieregel een naam in voor de nieuwe Applicatieregel en klik op Volgende. Het tweede Applicatieregelvenster wordt weergegeven.

-

Voer de gevraagde informatie in in de velden die hieronder omschreven zijn.

Veldnaam

Beschrijving

Applicatietype Geeft het type SIP-applicatie aan waarvoor deze Applicatieregel wordt geconfigureerd. De mogelijke waarden zijn:

-

Audio

-

Video

In Geeft aan of de applicatieregel van toepassing is op het audio- en videoverkeer dat het bedrijfsnetwerk binnentreedt.

Uit Geeft aan of de applicatieregel van toepassing is op het audio- en videoverkeer dat afkomstig is uit het bedrijfsnetwerk.

Maximum aantal gelijktijdige sessies Geeft het maximum aantal gelijktijdige applicatiesessies aan dat actief kan zijn voor het geselecteerde applicatietype. Extra applicatieaanvragen worden geblokkeerd wanneer deze drempelwaarde wordt overschreden. Maximum aantal sessies per eindpunt Geeft het maximum aantal applicatiesessies aan dat actief kan zijn voor een eindpunt. Extra applicatieaanvragen worden geblokkeerd wanneer deze drempelwaarde wordt overschreden. CDR-ondersteuning Geeft het type ondersteuning aan voor records met oproepdetails (CDR). De mogelijke waarden zijn:

-

Geen: Er worden geen records met oproepdetails aangeboden.

-

Met RTP: Records met oproepdetails worden niet alleen aangeboden met veranderingen in oproepstatussen, maar ook met de oproepkwaliteit en oproepstatistieken.

-

Zonder RTP: Records met oproepdetails worden alleen aangeboden met veranderingen in oproepstatussen.

RTCP Keep-Alive Geeft aan of functie RTCP Keep-Alive ingeschakeld is. -

-

Klik op Voltooien om op te slaan, sluit af en ga terug naar de pagina Applicatieregels.

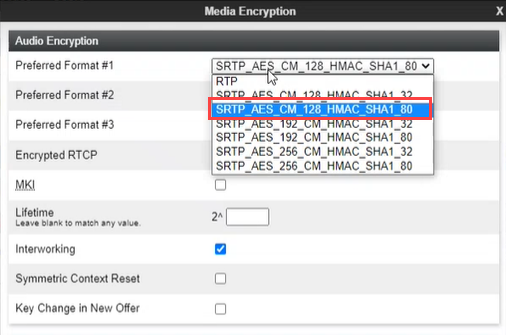

Een Mediaregel maken

Een nieuwe mediaregel moet gemaakt worden voor de Opnameserver. Verifieer dat interworking is ingeschakeld voor SRTP-oproepen.

Zo maakt u een mediaregel voor een Opnameserver:

-

Log in bij de EMS-webinterface met de beheerdersinloggegevens.

-

Selecteer in het linker navigatievenster Domeinbeleidsregels > Mediaregels. Het Applicatievenster geeft de bestaande Mediaregelsets weer, terwijl de pagina Inhoud de parameters voor de geselecteerde Mediaregelset weergeeft.

-

Klik in het linker Applicatieregelsvenster op Toevoegen.

-

Voer in het venster Mediaregel een naam in voor de nieuwe mediaregel.

-

Klik op Volgende.

-

Klik op het tabblad Audioversleuteling op de vervolgkeuzelijst onder het gebied Audioversleuteling en selecteer:

-

codering SRTP_AES_CM_128_HMAC_SHA1_80 voor Voorkeursindeling #1.

-

codering SRTP_AES_CM_128HMAC_SHA1_32 voor Voorkeursindeling #2.

-

codering NONE voor Voorkeursindeling #3.

-

-

Klik op Volgende.

-