Les authentificateurs de connexion contrôlent la façon dont les utilisateurs se connectent à CXone Mpower. CXone Mpower prend en charge aussi bien les authentifications externes qu'internes, en fonction des authentificateurs de connexion affectés à l'utilisateur, ainsi que du type et de la configuration de cet authentificateur de connexion. Il existe deux types d'authentificateurs de connexion :

-

Les authentificateurs système, qui s'appuient sur le système CXone Mpower pour authentifier les utilisateurs avec un nom d'utilisateur et un mot de passe.

-

Les authentificateurs externes, qui recourent à la fédération pour authentifier les utilisateurs via un fournisseur d'identité externe (IdP)

Pour en savoir plus sur l’authentification et l’autorisation dans CXone Mpower, consultez .

Changements d'authentificateurs de connexion et de mot de passe utilisateur

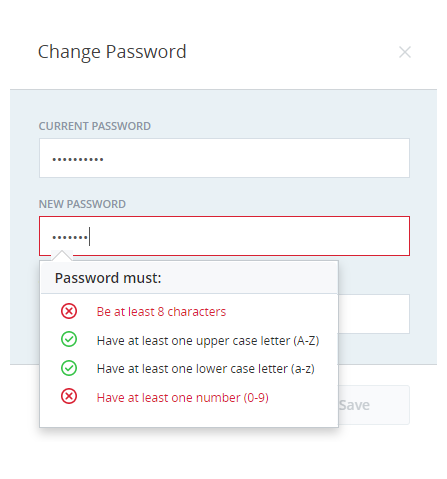

Vous pouvez créer vos propres identificateurs de connexion pour différents rôles de votre organisation. Après avoir configuré un authentificateur de connexion pour un rôle particulier, le champ de mot de passe affiche les règles d'authentification de connexion configurées lorsqu'un utilisateur essaie de définir ou de modifier le mot de passe.

Au fur et à mesure que l'utilisateur saisit le mot de passe, CXone Mpower affiche les règles d'authentification de connexion. CXone Mpower évalue le mot de passe en fonction des règles d'authentification de connexion et applique un code couleur aux règles en temps réel. Les règles auxquelles le mot de passe se conforme apparaissent en vert et sont marquées d'une coche. Les règles qui ne sont pas respectées apparaissent en rouge et sont signalées par une croix.

Points à retenir sur les authentificateurs de connexion

- Lorsque l'authentificateur de connexion (LA) est modifié, les modifications prennent effet dès qu'elles sont enregistrées. Les utilisateurs connectés au moment de la modification ne sont pas affectés mais sont redirigés pour modifier leur mot de passe lors de leur prochaine connexion si leur mot de passe ne répond pas aux exigences du nouvel authentificateur de connexion.

- Vous pouvez affecter directement des authentificateurs de connexion aux utilisateurs. Un utilisateur ne peut être affecté qu'à un seul authentificateur de connexion. Les utilisateurs n’ont pas besoin d’être affectés à un authentificateur de connexion, mais ils ne pourront pas se connecter à CXone Mpower sans un. Les utilisateurs et les intégrations de backend peuvent se connecter avec les clés d’accès qui leur sont affectées sans devoir être affecté à un authentificateur de connexion.

- Vous pouvez sélectionner un emplacement requis pour l'authentificateur de connexion sous forme d'ensemble d'adresses IP, de plages ou de sous-réseaux. Dans ce cas, les utilisateurs qui ne disposent pas des informations d'identification et de l'emplacement corrects ne peuvent pas se connecter.

- Avec les authentificateurs de connexion OpenID Connect , vous pouvez mettre en place une déconnexion unique avec votre fournisseur d’identité. Pour ce faire, vous devez inclure un point de terminaison de session de fin dans le LA. Vous devez également l'URI de redirection de la signature placer sur liste blanche dans votre fournisseur d'identité.

-

Pour les authentificateurs de connexion système :

-

Vous pouvez spécifier le nombre de jours pendant lesquels le mot de passe est valide. Après le nombre de jours spécifié, les utilisateurs du rôle concerné sont invités à modifier leur mot de passe.

-

Vous pouvez spécifier le nombre de mots de passe précédents quiCXone Mpower se souvient. Les utilisateurs ne peuvent pas réutiliser les mots de passe quiCXone Mpower se souvient.

-

Si un utilisateur saisit six fois le mauvais mot de passe, le compte est verrouillé pendant 30 minutes. En tant qu'administrateur, cependant, vous pouvez déverrouiller le compte de l'utilisateur avant 30 minutes.

-

Si un utilisateur oublie le mot de passe, l'utilisateur peut demander un lien de réinitialisation du mot de passe qui sera envoyé par e-mail.

-