Dieses Thema enthält Richtlinien zum Konfigurieren der Avaya TSAPI-Schnittstelle mit SIPREC und DMCC für CXone Mpower Real-Time Third Party Telephony Recording (Multi-ACD).

Die unterstützten Avaya AES TSAPI-Versionen sind 8.1.3, 10.1, 10.2.

Der Avaya-Standort-Engineer ist für alle Verfahren in der Avaya-Umgebung verantwortlich. Die in diesem Abschnitt beschriebenen Verfahren stellen lediglich Empfehlungen dar.

Folgen Sie diesen Schritten, um die Avaya TSAPI-Schnittstelle mit SIPREC und DMCC einzurichten

Schritt 1: Avaya AES TSAPI-Umgebung vorbereiten

Schritt 2: Avaya AES DMCC-Umgebung vorbereiten

Schritt 3: Session Border Controllers (SBCs) für die Integration in Real-Time Third Party Telephony Recording (Multi-ACD) vorbereiten:

Schritt 4: Laden Sie die Wichtigen Daten für die Konnektivitätskonfiguration von Drittanbietern in eine CXone Mpower Excel-Konfiguration herunter und speichern Sie sie. Sie müssen die erforderlichen Informationen eingeben, bevor Sie fortfahren. Sobald Sie alle erforderlichen Angaben eingegeben und Ihre Umgebung für Real-Time Third Party Telephony Recording (Multi-ACD)vorbereitet haben, müssen Sie die Excel-Datei an Ihren NiCE Professional Services-Vertreter senden.

Avaya AES TSAPI-Umgebung vorbereiten

Sie müssen den Avaya AES TSAPI-Server konfigurieren, bevor Sie Real-Time Third Party Telephony Recording (Multi-ACD) konfigurieren.

Die unterstützten Avaya AES TSAPI-Versionen sind 8.1.3, 10.1, 10.2.

Führen Sie die folgenden Schritte aus, um die Avaya AES TSAPI-Umgebung vorzubereiten:

Schritt 1: TSAPI-Lizenz und -Status überprüfen

Schritt 2: AES-Umgebung vorbereiten

Schritt 3: Benutzer hinzufügen

Schritt 5: Sichere Verbindung über VPN erstellen

Schritt 1: TSAPI-Lizenz und -Status überprüfen

Bevor Sie die Avaya TSAPI-Schnittstelle konfigurieren, müssen Sie überprüfen, ob der Avaya TSAPI Service läuft und die Lizenz gültig ist.

So überprüfen Sie den TSAPI Service und Status:

-

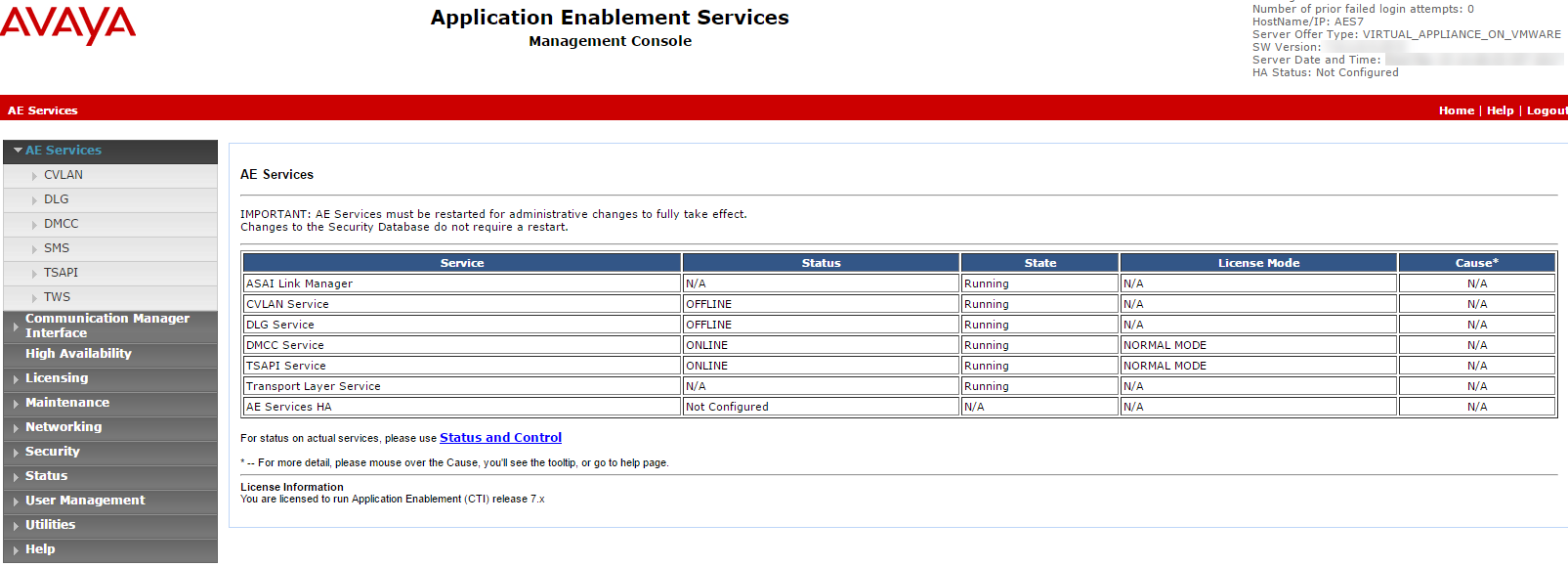

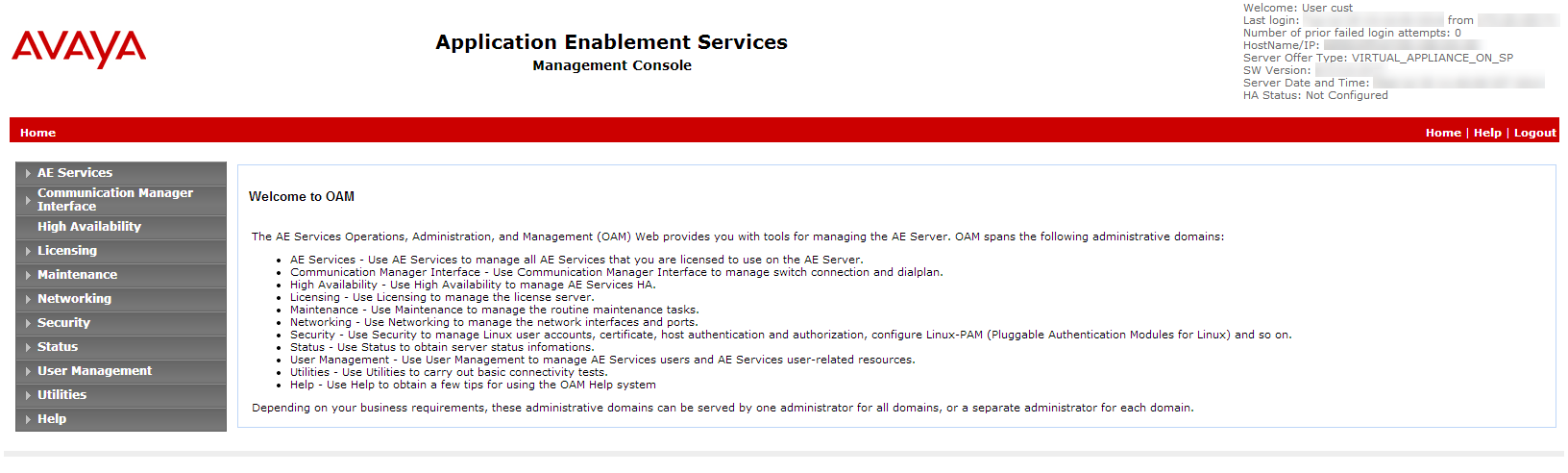

Melden Sie sich beim AES-Server an. Die Seite "Application Enablement Services" wird angezeigt.

-

Wählen Sie im Menü AE Services.

-

Überprüfen Sie Folgendes:

-

Die Spalte Status für den TSAPI Service enthält den Wert Online und der Zustand (State) ist Running (Wird ausgeführt).

-

In der Spalte Licensed Mode (Lizenzierter Modus) wird Normal Mode (Normaler Modus) angezeigt.

-

Schritt 2: AES-Umgebung vorbereiten

Ein Avaya-Standort-Engineer ist für alle Verfahren in der Avaya-Umgebung verantwortlich. Diese Verfahren sind lediglich als Empfehlung zu verstehen!

In einer AES-Umgebung muss der AES-Administrator die AES-CTI-Verbindungen vorbereiten.

So konfigurieren Sie den Switch in AES (allgemeine Richtlinien):

-

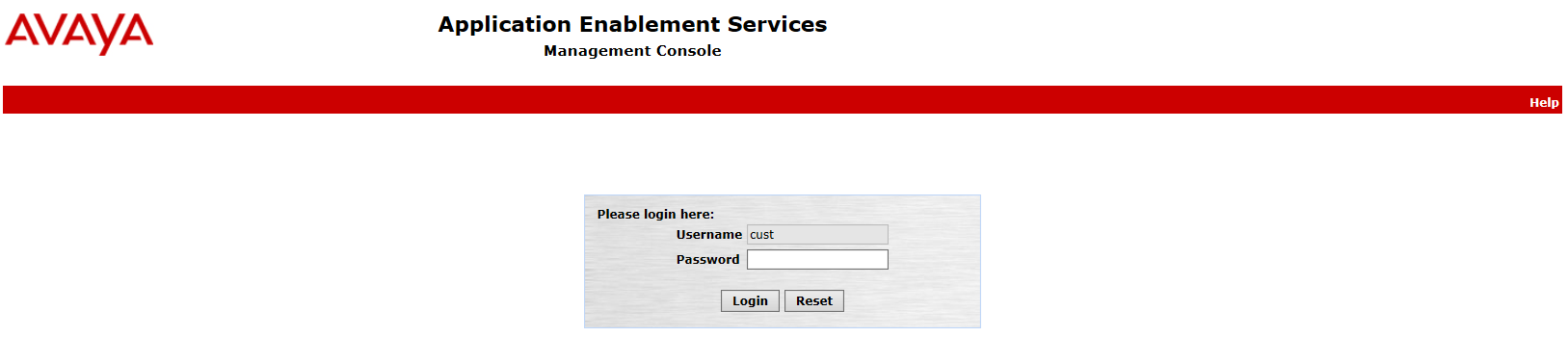

Rufen Sie die AES-Webseite auf und melden Sie sich an.

-

Geben Sie Benutzername und Passwort ein. Klicken Sie auf Anmelden. Es wird die Startseite angezeigt.

-

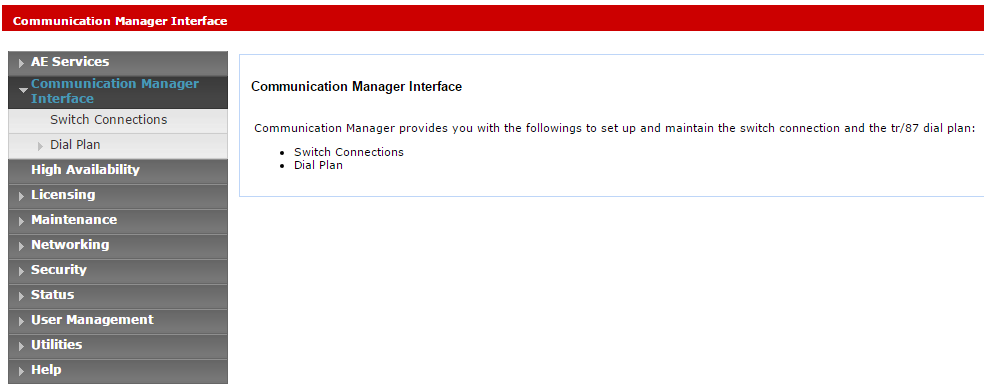

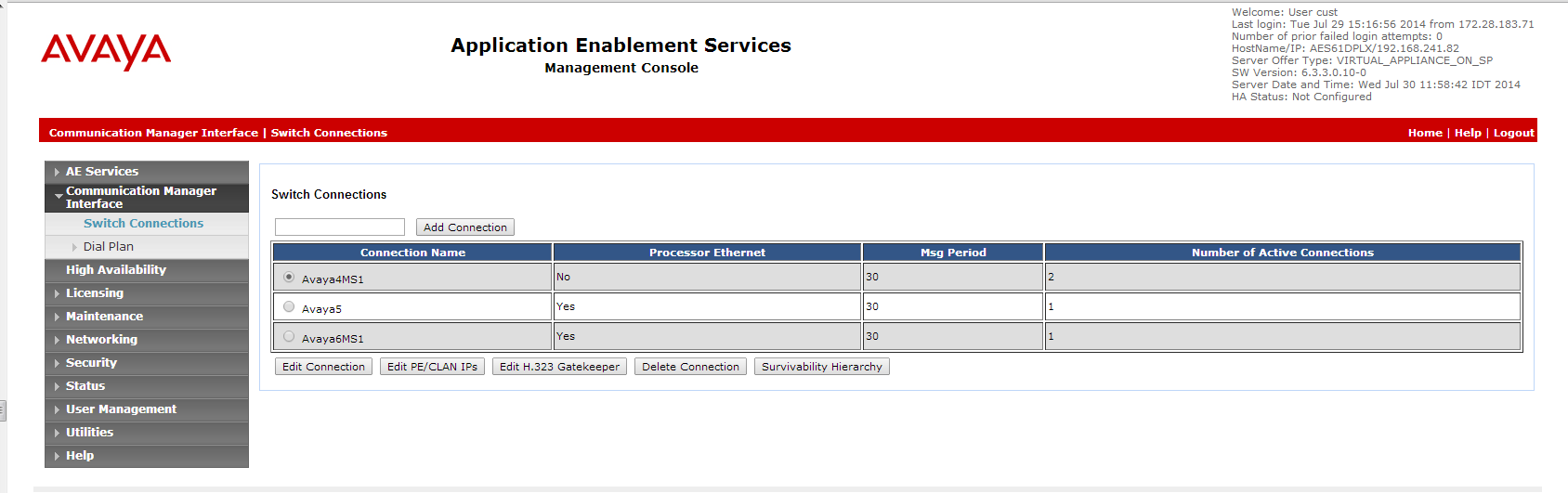

Klicken Sie im Menü auf Communication Manager Interface.

-

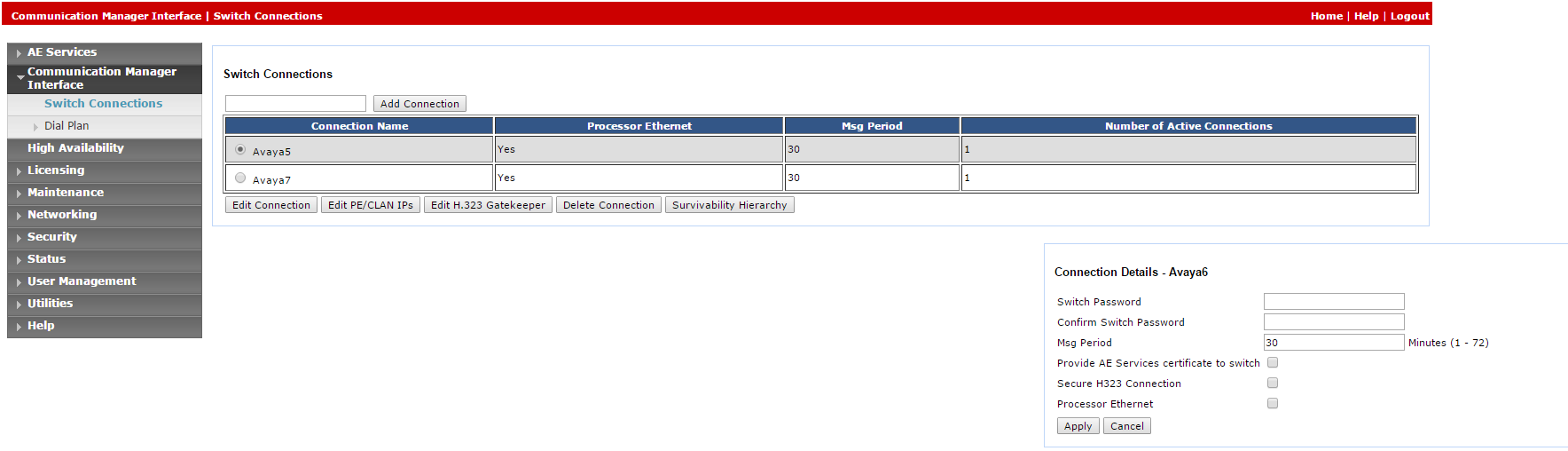

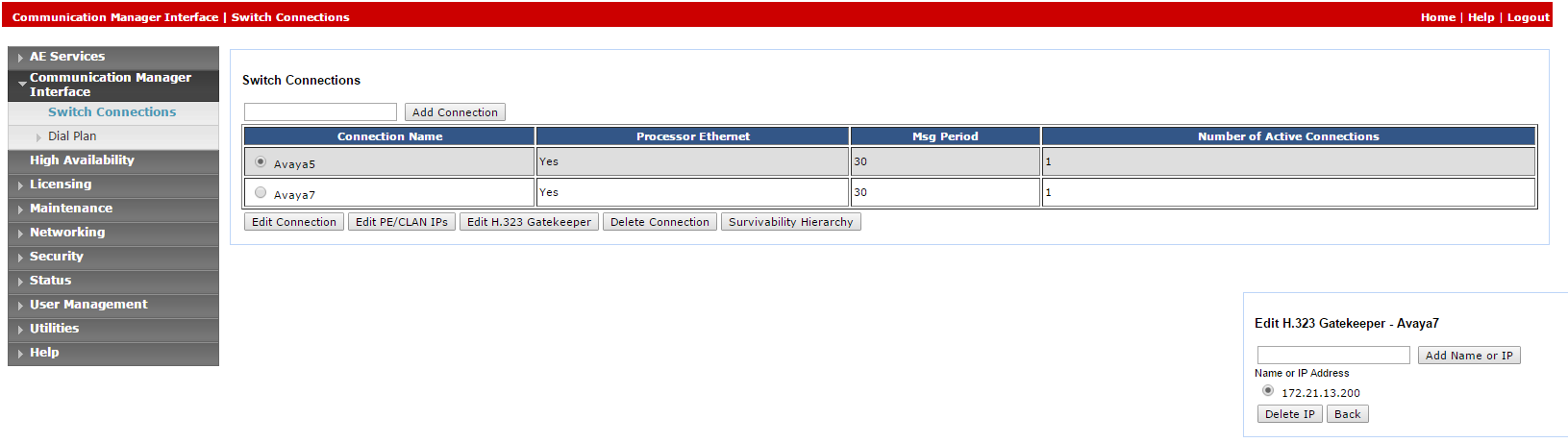

Wählen Sie Switch Connections (Switch-Verbindungen) aus.

-

Fügen Sie im Fenster "Switch Connections" den Namen des Switch hinzu und klicken Sie auf Add Connection (Verbindung hinzufügen). Das Fenster "Connection Details" (Verbindungsdetails) für den neuen Switch wird angezeigt.

-

Geben Sie in das Feld Switch Password das Passwort für den Switch ein. Das Switch-Passwort muss 12–16 alphanumerische Zeichen enthalten und mit dem Passwort identisch sein, dass im Communication Manager dem AES-Service zugewiesen wurde.

-

Geben Sie das Switch-Passwort zur Bestätigung noch einmal in das Feld Confirm Switch Password ein.

-

Wenn Ihr Communication Manager Processor Ethernet unterstützt, wählen Sie Processor Ethernet aus.

-

Klicken Sie auf Übernehmen. Das Fenster "Switch Connections" (Switch-Verbindungen) wird angezeigt.

-

-

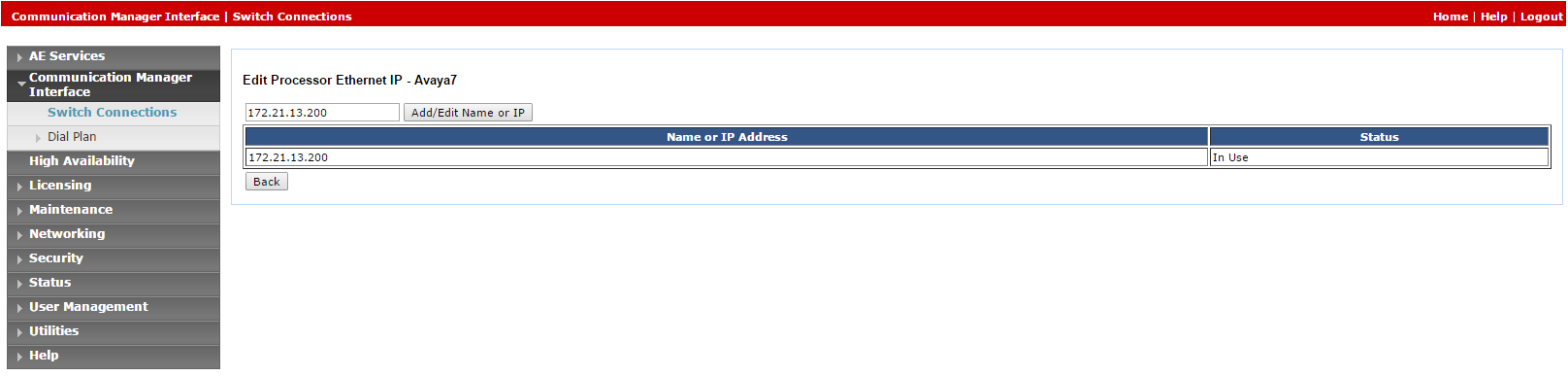

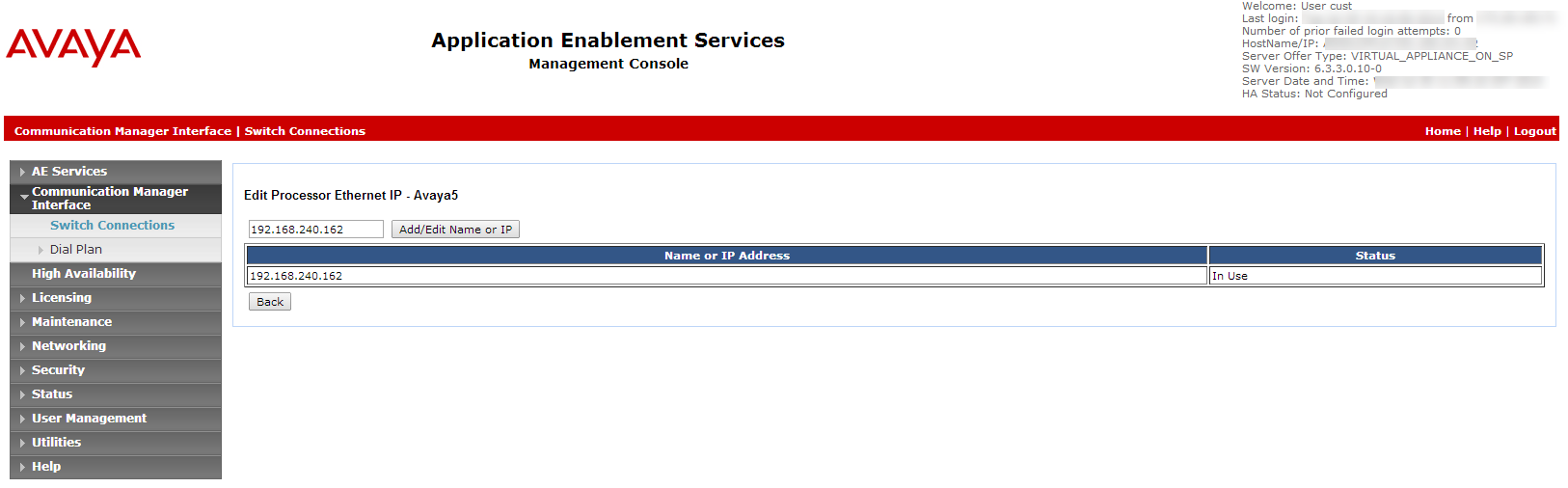

Klicken Sie auf Edit PE/CLAN IPs. Das Fenster "Edit Processor Ethernet IP" (Processor-Ethernet-IP-Adresse bearbeiten) wird angezeigt.

-

Geben Sie in das dafür vorgesehene Feld die IP-Adresse des Processor Ethernet/CLAN-Boards ein und klicken Sie dann auf Add/Edit Name or IP (Name oder IP-Adresse hinzufügen/bearbeiten).

-

Klicken Sie im AES-Menü auf Switch Connections, um zum Fenster "Switch Connections" (Switch-Verbindungen) zurückzukehren.

-

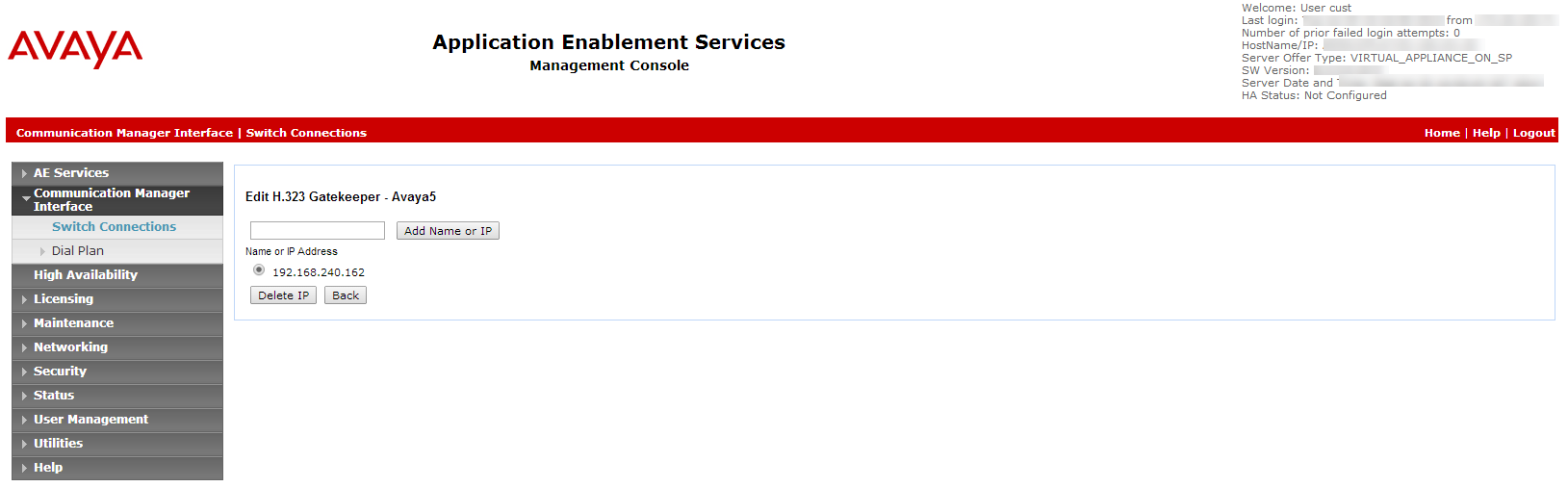

Klicken Sie auf Edit H.323 Gatekeeper. Das Fenster "Edit H.323 Gatekeeper" (H.323 Gatekeeper bearbeiten) wird angezeigt.

-

Geben Sie in das dafür vorgesehene Feld die IP-Adresse eines der Processor Ethernet/CLAN-Boards ein und klicken Sie auf Add Name or IP (Name oder IP-Adresse hinzufügen). Wiederholen Sie diesen Schritt für alle Processor Ethernet/CLAN-Boards.

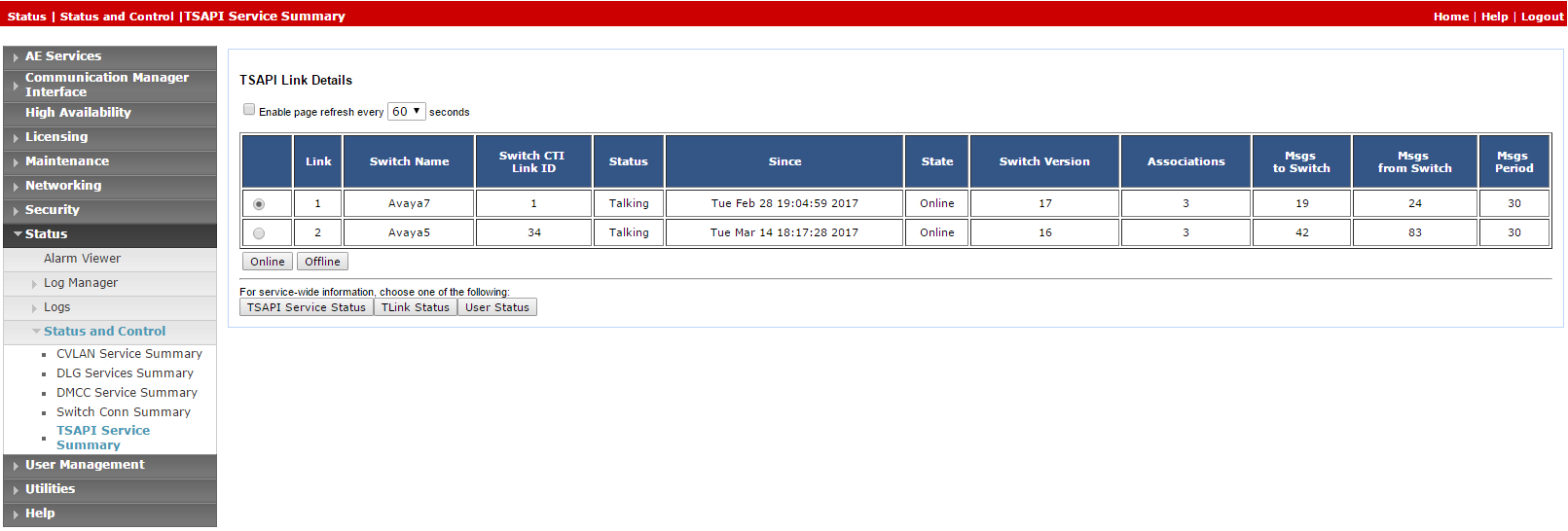

Nachdem der CTI-Link konfiguriert wurde, sollte der Administrator überprüfen, ob die AES-CTI-Linkverbindung aktiv und im Zustand "Talking" ist.

So verifizieren Sie den CTI-Link:

-

Wählen Sie auf der AES-Webseite Status > Status and Control > TSAPI Service Summary aus.

-

Überprüfen Sie, ob der Status für den relevanten AES-CTI-Link auf Talking eingestellt ist.

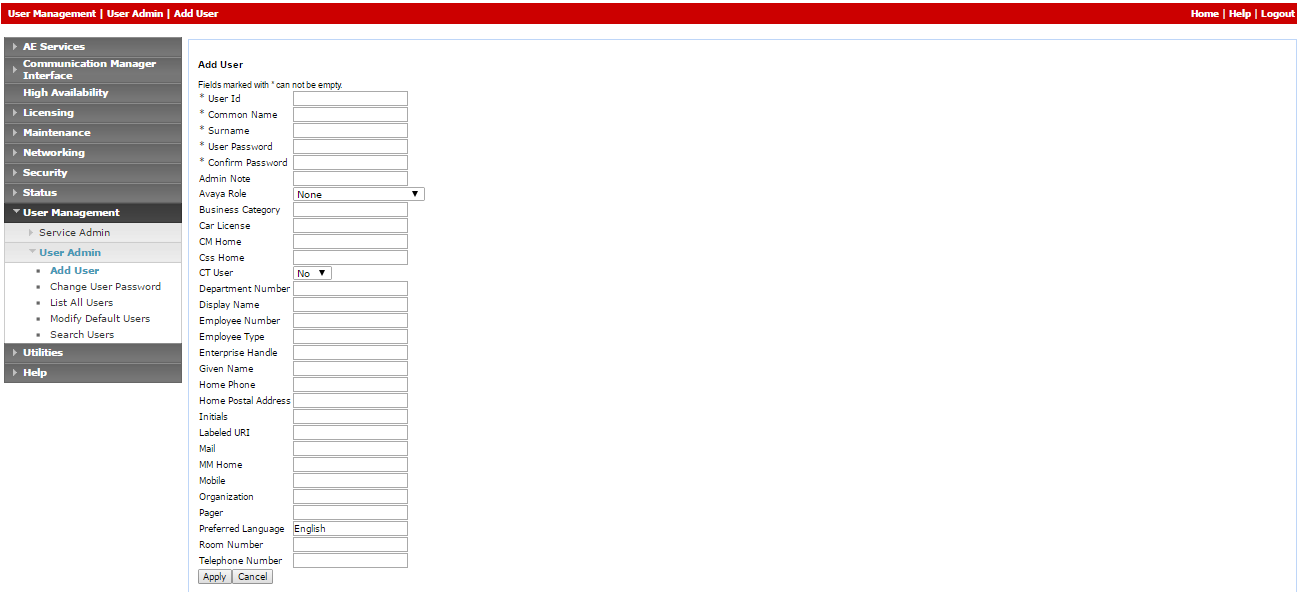

Schritt 3: Benutzer hinzufügen

Der Benutzer muss dem System über die Webseite hinzugefügt werden.

Dieses Verfahren muss zusammen mit einem Avaya-Administrator durchgeführt werden. Der AES-Administrator muss zunächst die AES-CTI-Linkverbindung vorbereiten.

Am Ende dieses Schrittes müssen Sie NiCE Professional Services Folgendes zur Verfügung stellen:

-

Benutzeranmeldeinformationen.

So fügen Sie einen Benutzer hinzu:

-

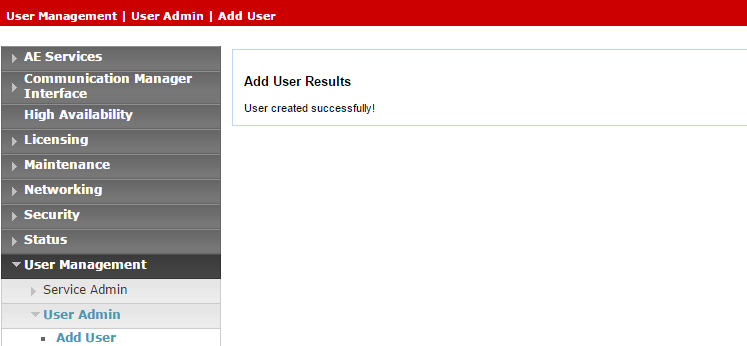

Gehen Sie im Menü "AE Services" zu User Management > User Admin (Benutzerverwaltung > Benutzer-Admin) und klicken Sie auf Add User (Benutzer hinzufügen).

-

Konfigurieren Sie im Fenster "Add User" (Benutzer hinzufügen) die erforderlichen Felder:

-

User Id (Benutzer-ID)

-

Common Name (Vorname)

-

Surname (Nachname)

-

User Password (Benutzerpasswort)

-

Passwort bestätigen

-

Ändern Sie die Einstellung CT User zu "Yes" (Ja).

-

-

Klicken Sie auf Apply (Übernehmen), um die Informationen zu speichern.

-

Speichern Sie die Benutzeranmeldeinformationen in der Excel-Datei. Sobald Sie alle notwendigen Angaben eingegeben und Ihre Umgebung vorbereitet haben, senden Sie die Excel-Datei an NiCE Professional Services.

-

Überprüfen Sie, ob die Meldung User created successfully (Benutzer erfolgreich erstellt) im Fenster "Add User Results" (Benutzer hinzufügen – Ergebnisse) angezeigt wird.

-

Ermöglichen Sie dem Benutzer die uneingeschränkte Überwachung aller Geräte:

-

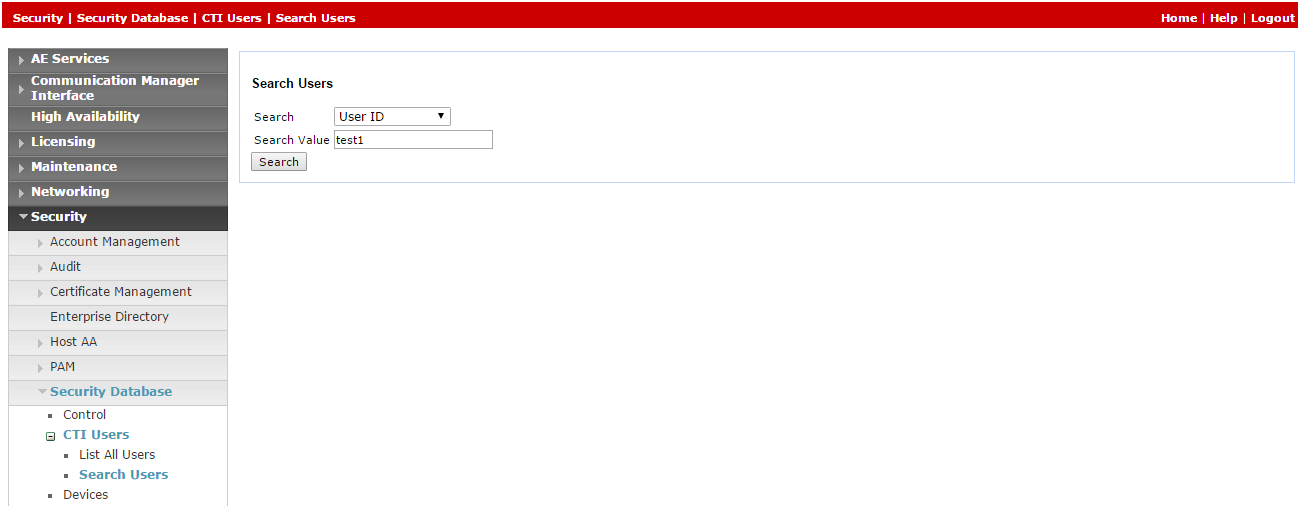

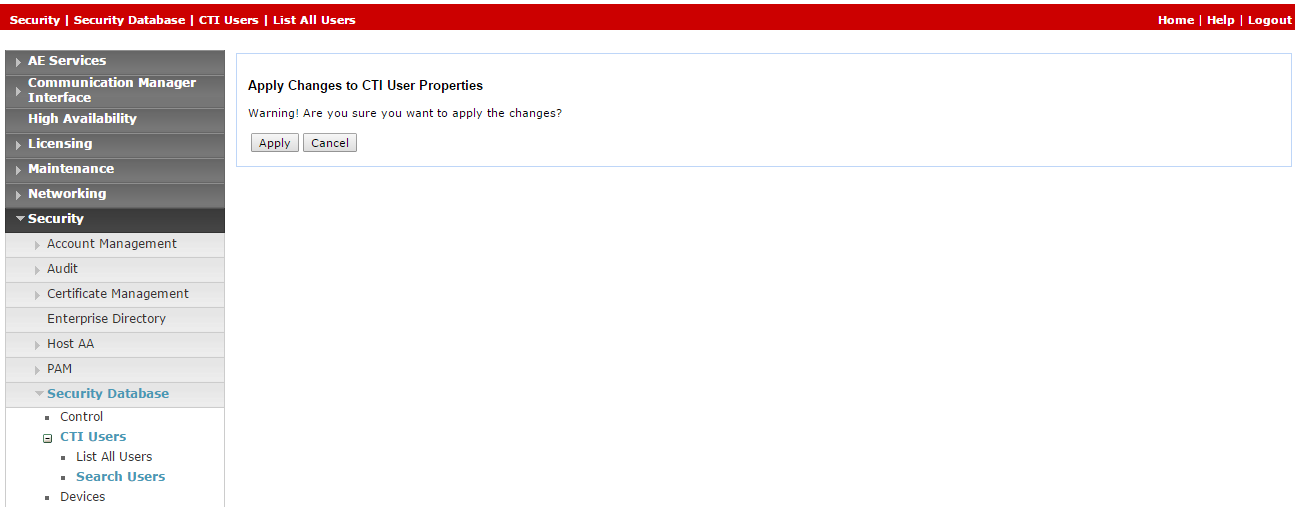

Blenden Sie im Menü "AE Services" den Bereich Security > Security Database > CTI Users (Sicherheit > Sicherheitsdatenbank > CTI-Benutzer) ein und klicken Sie auf Search Users (Benutzer suchen).

-

Suchen Sie im Fenster "Search Users" (Benutzer suchen) nach dem Benutzer, den Sie zuvor erstellt haben.

-

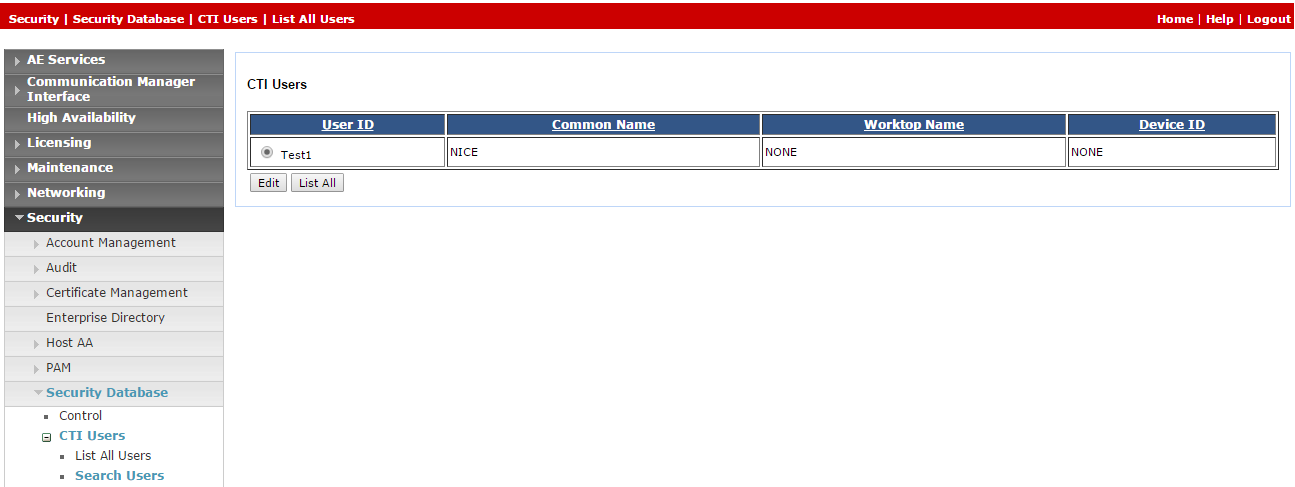

Klicken Sie auf Suche. Der neue Benutzer wird angezeigt.

-

Auf Bearbeiten klicken.

-

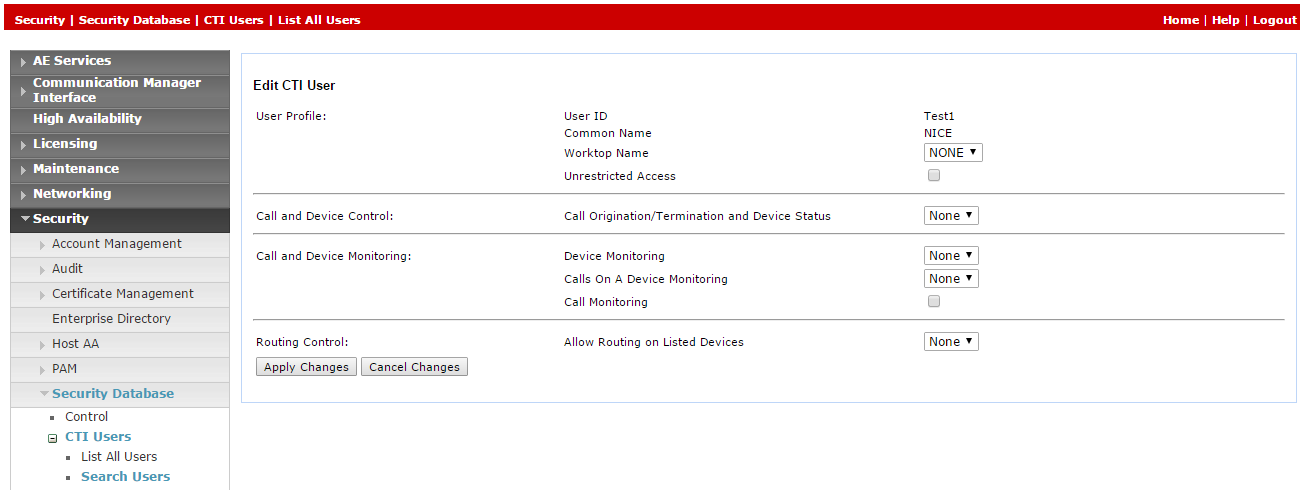

Wählen Sie im Fenster "Edit CTI User" (CTI-Benutzer bearbeiten) im Bereich User Profile (Benutzerprofil) die Option Unrestricted Access (Uneingeschränkter Zugriff) aus.

-

Klicken Sie auf Apply Changes (Änderungen übernehmen).

-

Klicken Sie im Fenster "Apply Changes to CTI User Properties" (Änderungen auf CTI-Benutzereigenschaften anwenden) auf Apply (Übernehmen).

-

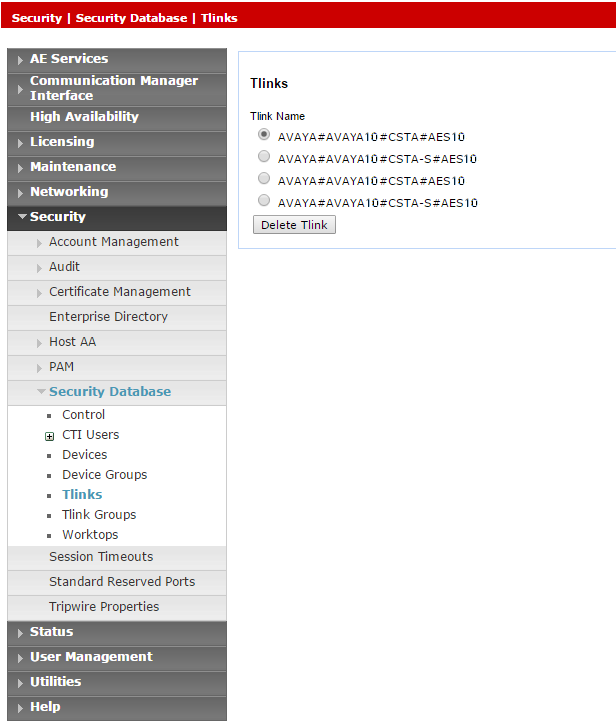

Schritt 4: Tlink überprüfen

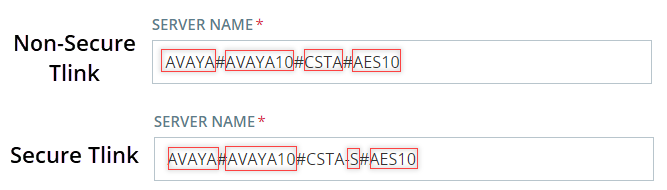

In der CTI Connection TSAPI-Konfiguration verwendet der Parameter "Server Name" den Tlink-Wert.

Am Ende dieses Schrittes müssen Sie NiCE Professional Services Folgendes zur Verfügung stellen:

-

Tlink-Name

So verifizieren Sie den Tlink:

-

Wählen Sie auf der AES-Webseite Security > Security Database > Tlinks (Sicherheit > Sicherheitsdatenbank > Tlinks).

Die Liste der Tlinks erscheint in der Spalte "Tlink Name". Wenn an Ihrem Standort mehr als ein Tlink verwendet wird, achten Sie darauf, den richtigen für den Switch auszuwählen.

Der Tlink besteht aus folgenden Segmenten:

-

AVAYA – Anbieter

-

# – Trennzeichen

-

AVAYA10 – Switch/Verbindungsname (wie unter Communication Manager Interface> Switch Connections definiert)

-

CSTA/CSTA-S – Nicht sicheres/sicheres Portal

-

AES10 – AES-Servername

-

-

Speichern Sie den richtigen Tlink-Namen in der Excel-Datei. Sobald Sie alle notwendigen Angaben eingegeben und Ihre Umgebung vorbereitet haben, senden Sie die Excel-Datei an NiCE Professional Services.

-

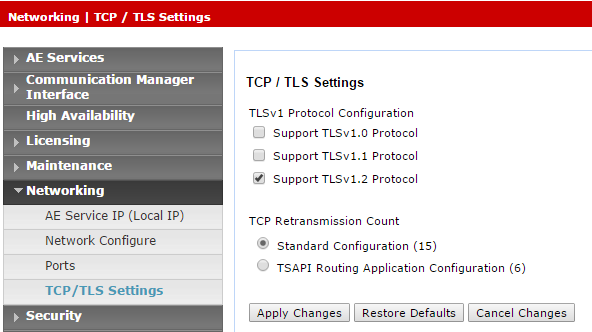

Wenn Sie den sicheren Tlink verwenden, stellen Sie sicher, dass die TLS-Version in AES konfiguriert ist. Gehen Sie zu Networking > TCP/TLS Settings (Netzwerk > TCP/TLS-Einstellungen).

-

Standardmäßig ist ist nur Support TLSv1.2 Protocol aktiviert. TLSv1.2 Protocol wird als alleiniges Sicherheitsprotokoll unterstützt.

-

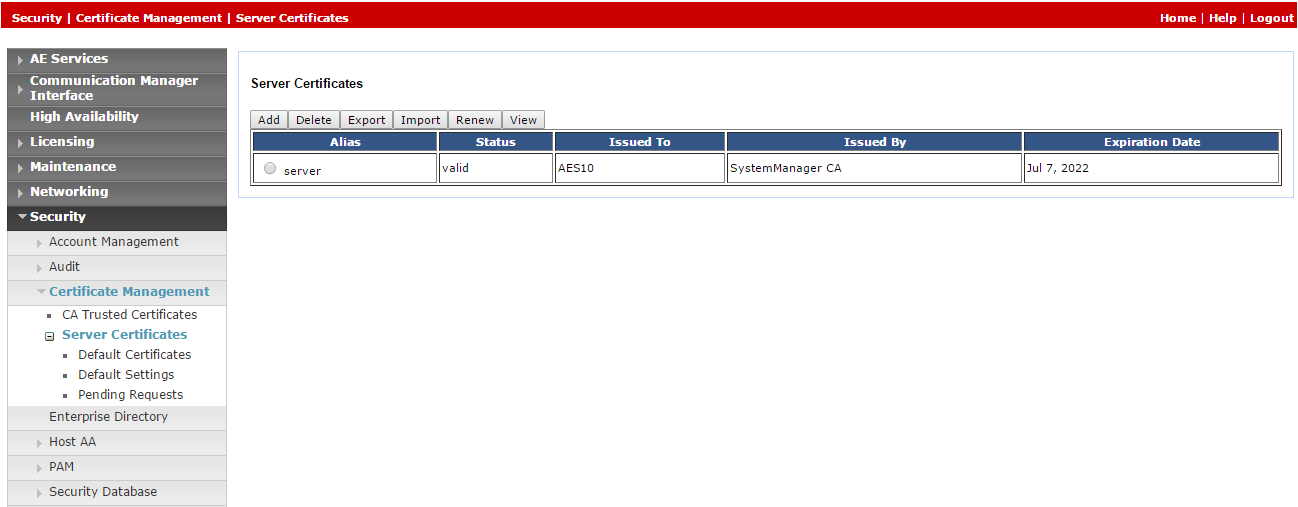

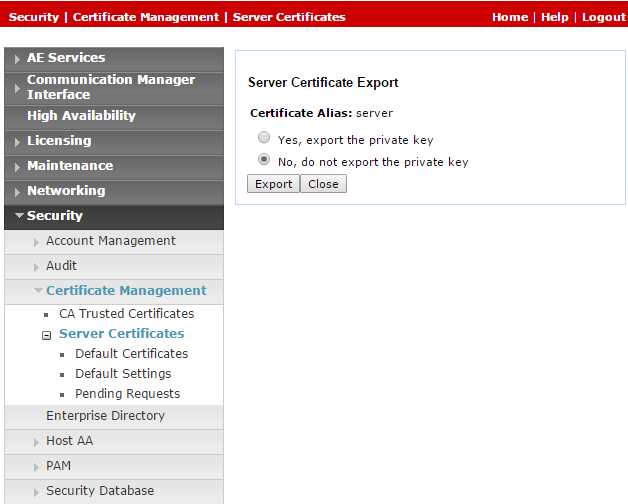

Da keine Standardzertifikate mehr bereitgestellt werden, muss der Avaya-Site-Techniker das entsprechende Zertifikat generieren und es in CXone Mpower in das Avaya-Telefoniesystem hochladen. Gehen Sie zu Security > Certificate Management > Server Certificates (Sicherheit > Zertifikatsverwaltung > Serverzertifikate).

-

Wählen Sie im Fenster "Server Certificates" in der Spalte Alias das Zertifikat aus und klicken Sie auf Export.

-

Stellen Sie sicher, dass im Fenster "Server Certificate" die Option No, do not export the private key (Nein, den privaten Schlüssel nicht exportieren) ausgewählt ist, und klicken Sie auf Export.

-

Laden Sie dieses exportierte Zertifikat in CXone Mpower in das Avaya-Telefoniesystem hoch.

Schritt 5: Sichere Verbindung über VPN erstellen

Dieser Schritt darf nur in Abstimmung mit NiCE Professional Services durchgeführt werden.

Am Ende dieses Schritts übermitteln Sie durch Ausfüllen des Formulars in der Excel-Datei Wichtige Daten für die Konfiguration der Drittanbieterkonnektivität in CXone Mpower die erforderlichen Details an NiCE Professional Services, das Sie beim Herstellen einer sicheren VPN-Verbindung mit CXone Mpower unterstützt.

Bei SIPREC-Umgebungen müssen die zusätzlichen Informationen im Formular eingegeben werden, damit der SBC eine Verbindung zwischen SIPREC und CXone Mpower herstellen kann.

-

NiCE Professional Services stellt Ihnen das VPN-Verbindungsformular zur Verfügung.

-

Geben Sie Ihre Details und die erforderlichen Informationen für Real-Time Third Party Telephony Recording (Multi-ACD) in das bereitgestellte Formular ein.

-

NiCE Professional Services koordiniert die Zusammenarbeit mit CXone Mpower-Teams, um sicherzustellen, dass alle Felder ordnungsgemäß ausgefüllt werden.

-

Beide Parteien müssen den Informationen im Formular zustimmen und diese miteinander abstimmen.

-

-

NiCE Professional Services plant einen gemeinsamen Anruf:

- zur Abstimmung des Formulars und der bereitgestellten Informationen mit Real-Time Third Party Telephony Recording (Multi-ACD).

-

zur VPN-Bereitstellung mit den CXone Mpower-Teams.

-

Sie richten Sie zwei VPNs ein: eines für Resilienz und eines für Failover.

-

Konfigurieren Sie das Routing, indem Sie BGP über VPN mit Real-Time Third Party Telephony Recording (Multi-ACD)-Firewalls einrichten, oder erstellen Sie statische Routen zu den bereitgestellten IP-Adressen.

-

Konfigurieren Sie NAT. Verwenden Sie NAT für Ihren Endpunkt hinter einer öffentlichen IP-Adresse, entweder über BGP oder mit statischem Routing.

-

Konfigurieren Sie die Firewall-Einstellungen:

-

Lassen Sie eingehenden Datenverkehr von den angegebenen IP-Adressen (2) an den CTI-Endpunkt zu.

-

Öffnen Sie die erforderlichen Ports. Weitere Informationen finden Sie unter Ports und Protokolle nach Anwendung.

-

Für Umgebungen mit hoher Verfügbarkeit müssen die oben in Schritt b genannten Ports für alle Server geöffnet sein, aktiv und im Standby-Modus.

-

-

NiCE Professional Services koordiniert die Zusammenarbeit mit CXone Mpower-Teams, um Folgendes zu erreichen:

-

zur Sicherstellung, dass das VPN-Formular korrekt ausgefüllt ist.

-

zur Vereinbarung eines Termins mit den CXone Mpower-Teams für die VPN-Bereitstellung und die Routing-Einrichtung.

-

Testen Sie den VPN-Tunnel, das Routing und die Konnektivität.

-

Avaya AES DMCC-Umgebung vorbereiten

In diesem Abschnitt wird beschrieben, wie Sie die Avaya Device Media Call Control (DMCC)-Umgebung für Real-Time Third Party Telephony Recording (Multi-ACD) vorbereiten.

Die unterstützten Avaya AES DMCC-Versionen sind 8.1.3, 10.1 und 10.2.

Der Avaya-Standort-Engineer ist für alle Verfahren in der Avaya-Umgebung verantwortlich. Die in diesem Abschnitt beschriebenen Verfahren stellen lediglich Empfehlungen dar.

Ausführliche Informationen zur Konfiguration des Avaya-Switch finden Sie in der Avaya-Dokumentation.

Arbeitsablauf

Folgen Sie diesem Arbeitsablauf, um die aktive Aufzeichnung von Avaya DMCC mit Real-Time Third Party Telephony Recording (Multi-ACD) einzurichten.

Bevor Sie mit diesem Arbeitsablauf beginnen, müssen Sie sicherstellen, dass die Komponenten am Standort konfiguriert wurden.

Schritt 1: Virtuelle Durchwahlen für die Erfassung von Audio konfigurieren

Schritt 2: SRTP konfigurieren

Schritt 3: Optional: Konfiguration von zwei DMCC-Beobachtern auf einem einzelnen Mandanten

Schritt 4: Bereiten Sie Informationen für NiCE Professional Services vor

Bevor Sie beginnen

Bevor Sie die Avaya DMCC-Umgebung mit Multi-ACD (Open) integrieren, sammeln Sie die erforderlichen Informationen und geben Sie sie in die heruntergeladene Excel-Datei Wichtige Daten für die Drittanbieter-Konnektivitätskonfiguration in CXone Mpower ein. Sobald Sie alle notwendigen Angaben eingegeben und Ihre Umgebung vorbereitet haben, senden Sie die Excel-Datei an NiCE Professional Services.

Virtuelle Durchwahlen für die Erfassung von Audio konfigurieren

Verwenden Sie diese Verfahren, um den Avaya Communication Manager für einen Standort vorzubereiten, indem Sie virtuelle Durchwahlen für die Audioerfassung verwenden.

Wenn Sie virtuelle Erweiterungen zur Audioaufzeichnung verwenden, überprüfen Sie, ob Sie über genügend Lizenzen für NiCE CTI verfügen.

-

Melden Sie sich beim AES-Server an. Die Seite "Application Enablement Services" wird angezeigt.

-

Wählen Sie im Menü Licensing > WebLM Server Access (Lizenzierung > WebLM Server-Zugriff).

-

Melden Sie sich beim WebLM-Server an.

-

Wählen Sie im Bereich auf der linken Seite Licensed products > Application Enablement (Lizenzierte Produkte > Anwendungsaktivierung) und vergewissern Sie sich, dass genügend Lizenzen für DMCC DMC definiert sind.

Bevor der DMCC-Server die emulierten (virtuellen) Durchwahlen im Media Gateway registrieren kann, müssen Sie die Durchwahlen auf dem Switch definieren.

Jede virtuelle Durchwahl muss separat definiert werden und erfordert eine DMCC-Lizenz. Stellen Sie sicher, dass die Gesamtanzahl der DMCC-Lizenzen der maximalen Anzahl der Agenten entspricht, die gleichzeitig aktiv sein können. Die Anzahl der DMCC-Lizenzen sollte jedoch mindestens 20 % oberhalb des maximalen Anrufvolumens liegen.

Wenn Ihr Standort für Single Step Conference konfiguriert ist, müssen Sie die virtuellen Durchwahlen in AES in derselben Gruppe definieren wie die Durchwahlen, die über Single Step Conference überwacht werden. Andernfalls erhalten Benutzer uneingeschränkten Zugriff auf die Sicherheitsdatenbank.

So definieren Sie virtuelle Durchwahlen für die Aufzeichnung auf dem Switch:

-

Öffnen Sie auf dem Switch ein Konsolenfenster und geben Sie Folgendes ein:

-

Extension Type: 4624

Der Durchwahltyp 4624 repräsentiert alle Softphones.

-

IP Softphone: Y (Yes, Ja)

-

Sicherheitscode: Dies ist das Passwort für die Erweiterung. Es wird im Feld Gerätepasswort verwendet, wenn die Avaya DMCC-Schnittstelle unter Telefonie von Drittanbietern in CXone Mpower konfiguriert wird. Der Sicherheitscode muss für alle virtuellen Nebenstellen einheitlich sein.

-

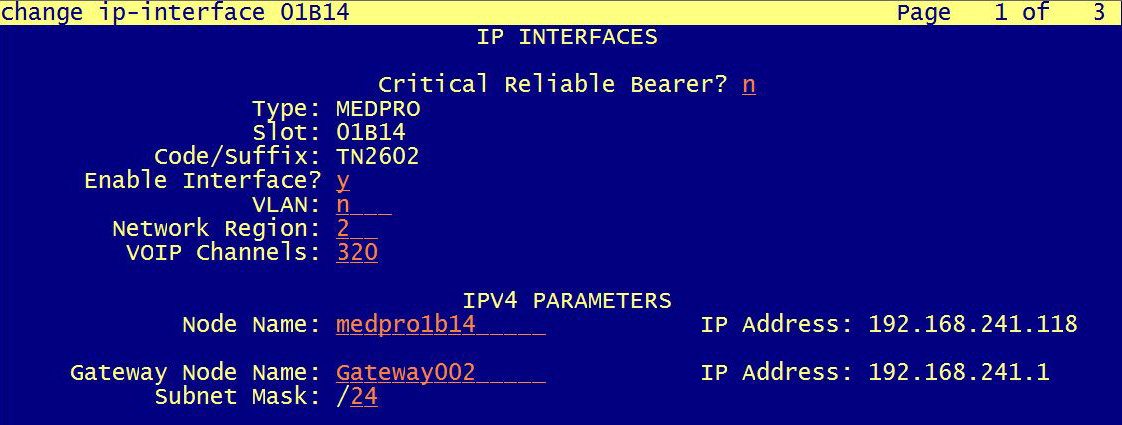

Der Avaya AES Server unterstützt bis zu 16 gleichzeitige C-LAN-Verbindungen. Dies ermöglicht dem AES-Server den Lastausgleich zwischen mehreren Verbindungen und einen C-LAN-Failover-Mechanismus.

Sie konfigurieren den symbolischen Namen bzw. den Verbindungsnamen auf dem Avaya AES Server. Der symbolische Name repräsentiert mehrere C-LANs an den Avaya Media Gateways. Dies ermöglicht dem aufzeichnenden System, Redundanz und Lastverteilung über mehrere C-LANs zu implementieren, indem mit dem symbolischen Namen kommuniziert wird. Mehrere C-LANs sind erforderlich, wenn mehr als 300 Avaya DMCC-Kanäle implementiert werden.

Der symbolische Name ist der Verbindungsname auf dem AES; die Groß- und Kleinschreibung ist zu beachten.

So konfigurieren Sie den symbolischen Namen:

-

Wählen Sie auf der AES-Webseite Communication Manager Interface > Switch Connections (Communication Manager-Schnittstelle > Switch-Verbindungen).

-

Wählen Sie den erforderlichen Verbindungsnamen aus und klicken Sie auf Edit PE/CLAN IPs (PE/CLAN IP-Adressen bearbeiten).

-

Geben Sie den Hostnamen oder die IP-Adresse des C-LAN oder/und PE für die AES-Konnektivität ein und klicken Sie dann auf Add/Edit Name or IP (Name oder IP-Adresse hinzufügen oder bearbeiten). Wiederholen Sie dies für jedes C-LAN oder PE, das mit dieser Verbindung verknüpft ist.

-

Klicken Sie im Fenster "Switch Connections" (Switch-Verbindungen) auf Edit H.323 Gatekeeper (H.323 Gatekeeper bearbeiten).

Um den symbolischen Namen zu verwenden, muss der H.323 Gatekeeper angegeben werden. Allein die C-LAN-Konfiguration ist nicht ausreichend. Die H.323 IP-Liste kann sich von der C-LAN IP-Liste unterscheiden.

-

Wählen Sie den erforderlichen Namen oder die IP-Adresse aus oder geben Sie den Hostnamen oder die IP-Adresse des H.323 Gatekeepers ein und klicken Sie auf Add Name or IP (Name oder IP-Adresse hinzufügen).

-

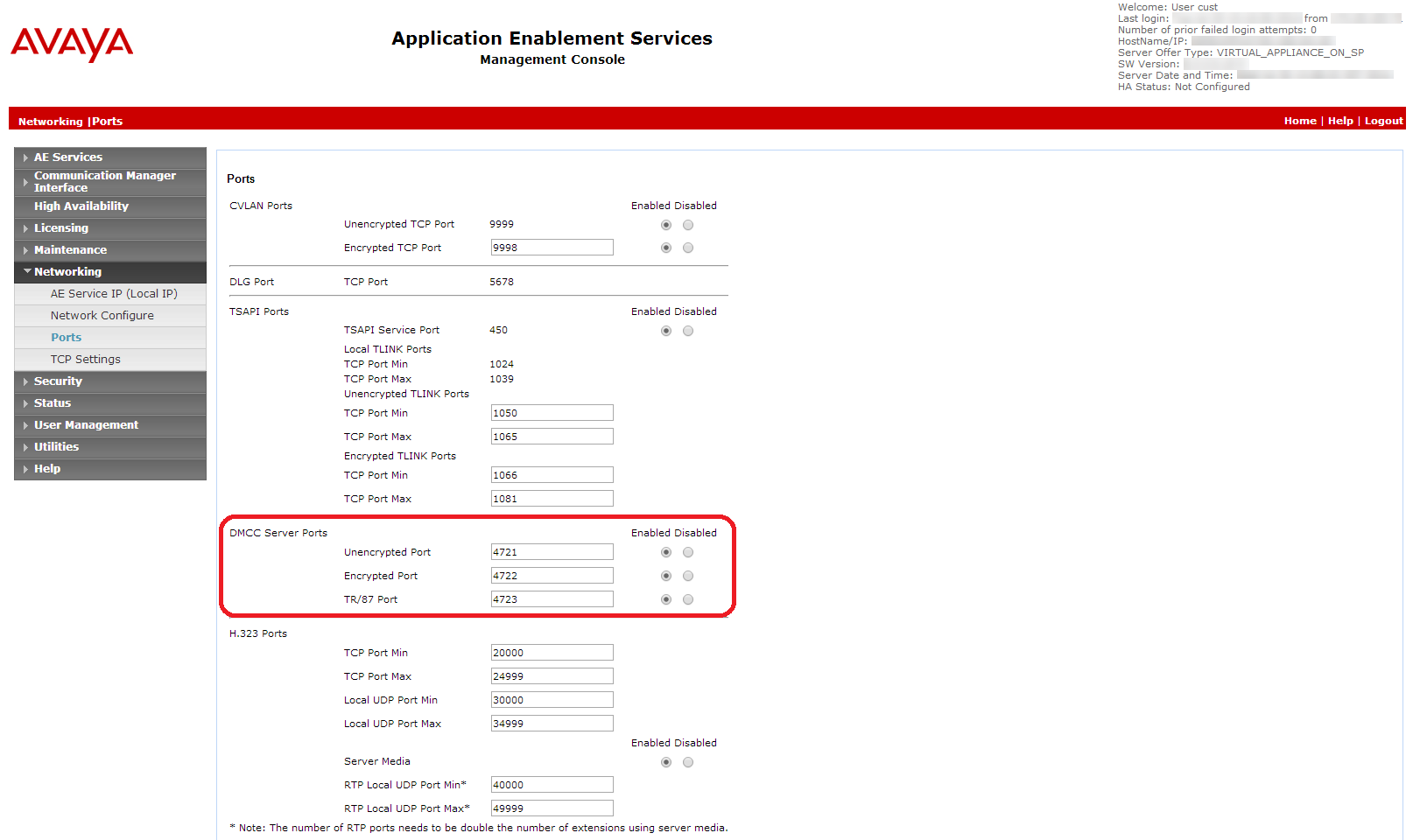

Wählen Sie Networking > Ports.

-

Achten Sie darauf, dass der DMCC-Server-Port aktiviert ist.

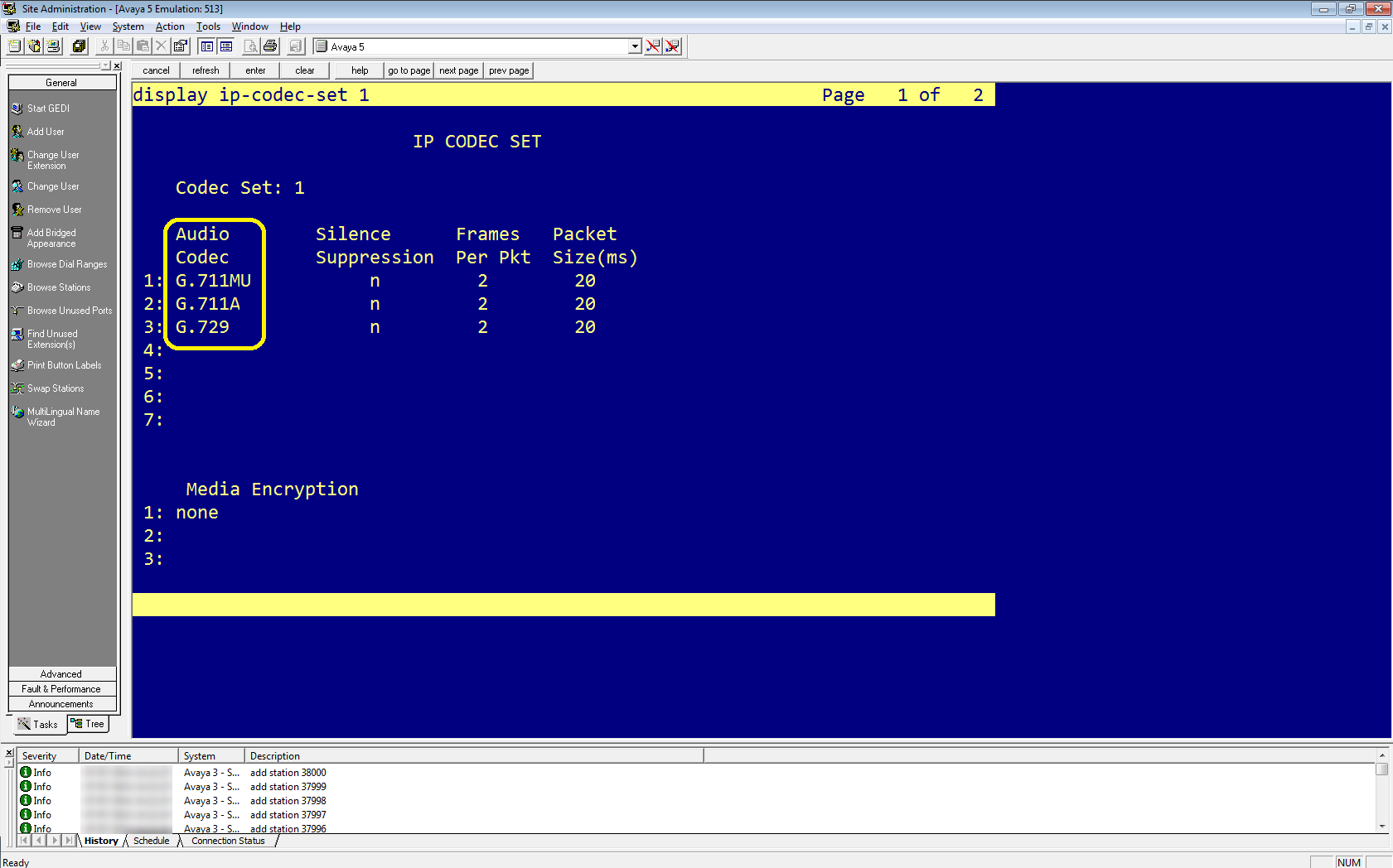

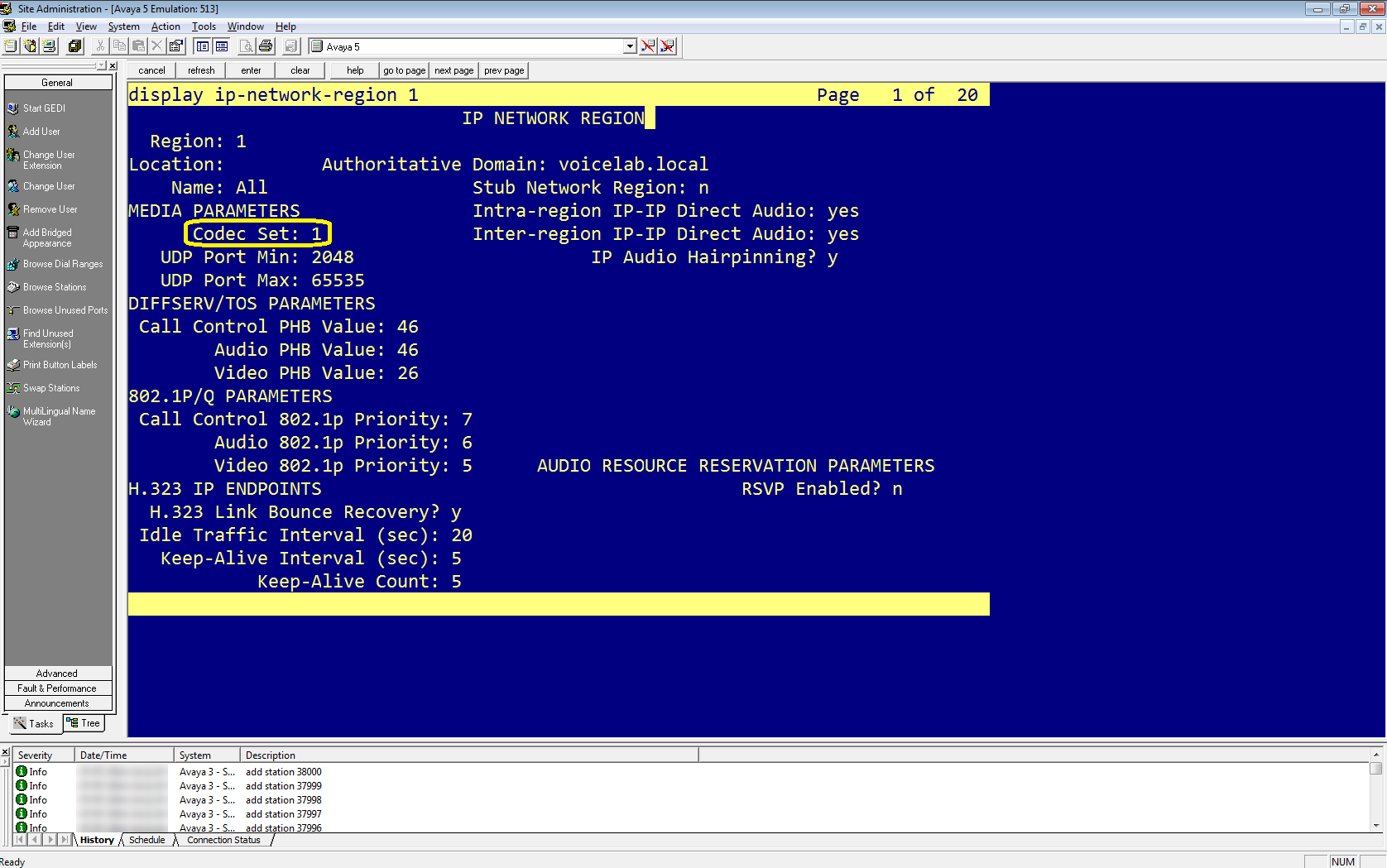

Das Codec-Set, das in Real-Time Third Party Telephony Recording (Multi-ACD) definiert ist, muss mit dem für den Switch definierten Codec-Set übereinstimmen.

-

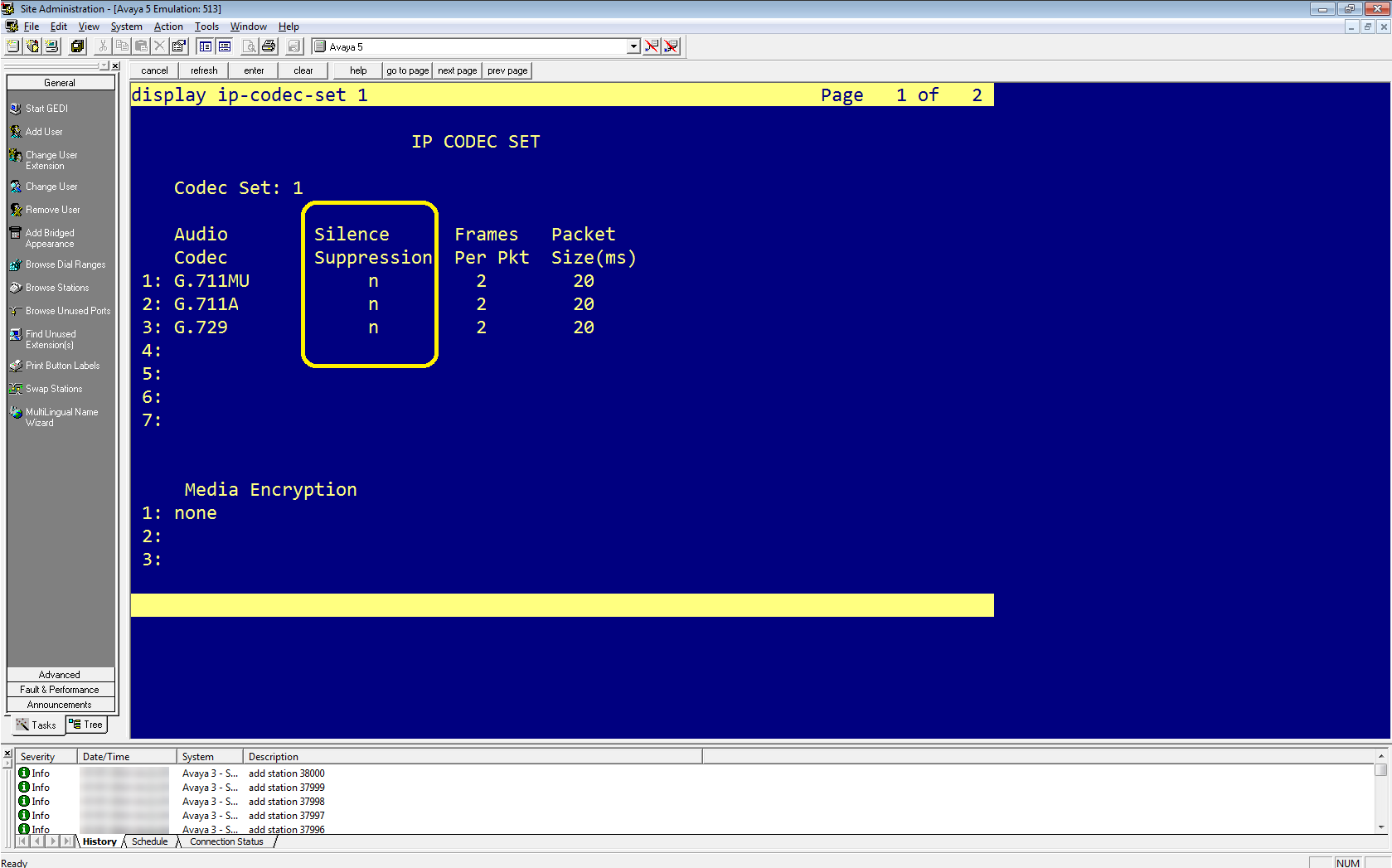

Geben Sie in der Avaya Site Administration Folgendes ein: display ip-codec-set <n>. Dabei ist <n> das Codec-Set, das mit der IP-Netzwerkregion der zu überwachenden Durchwahlen verknüpft ist.

-

Prüfen Sie in der Spalte "Audio Codec" die Liste der Komprimierungstypen. Dies sind die Codecs, die der Switch zulässt.

Achten Sie darauf, dass die Codec-Liste, die Sie in Real-Time Third Party Telephony Recording (Multi-ACD) definieren, mindestens einen der hier angegebenen Komprimierungstypen enthält.

-

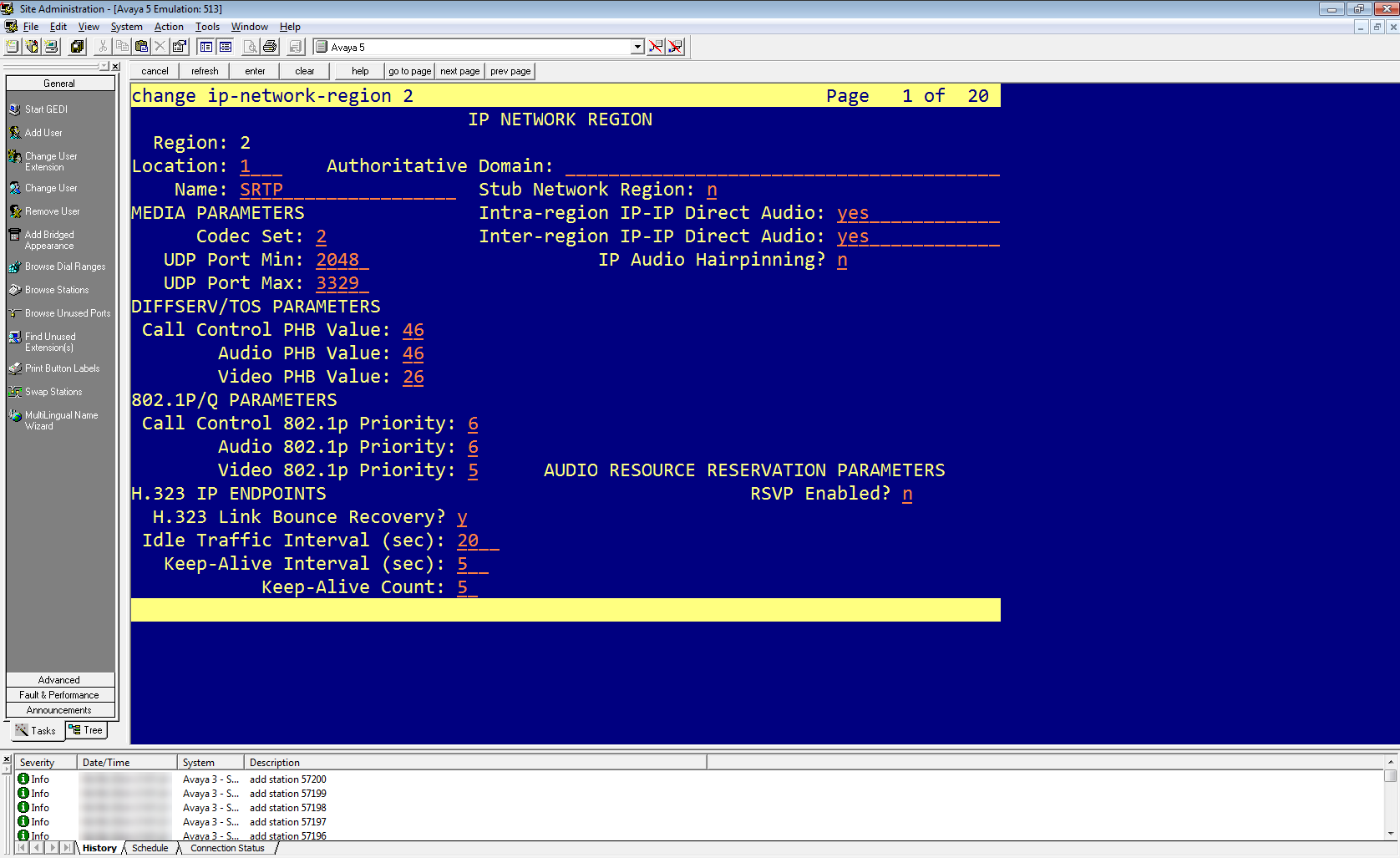

Geben Sie "display ip-network-region <n>" ein, wobei <n> die Netzwerkregion der zu überwachenden Durchwahlen ist.

-

Vergewissern Sie sich, dass das definierte Codec-Set dem oben überprüften ip-codec-set entspricht.

Stellen Sie sicher, dass die Funktion "Silence Suppression" (Stilleunterdrückung) auf dem Avaya Media Server für Audio-Codecs aktiviert ist. Damit werden bei Stille/Sprechpausen keine Audiopakete übertragen und somit Bandbreite gespart. Die Aktivierung dieser Funktion kann zum Clipping des Audiosignals und damit zu einer holprigen Wiedergabe führen.

-

Geben Sie in der Avaya Site Administration folgenden Befehl ein: display ip-codec-set <n>. Dabei ist <n> die Nummer des Codec-Sets, das mit der IP-Netzwerkregion der zu überwachenden Durchwahlen verknüpft ist.

-

Sie können im Fenster "IP Codec Set" im Bereich Codec Set bei jedem aufgeführten Codec-in der Spalte Silence Suppression folgende Einstellungen vornehmen:

-

Zur Aktivierung der Stilleunterdrückung: Stellen Sie Silence Suppression auf y ein.

-

Zur Deaktivierung der Stilleunterdrückung: Stellen Sie Silence Suppression auf n ein.

-

-

Drücken Sie die Esc-Taste und dann die Taste E, um Ihre Änderungen zu übernehmen.

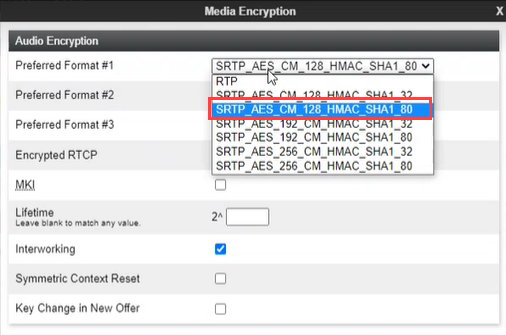

SRTP konfigurieren

Führen Sie diese Verfahren durch, wenn Ihr Standort eine SRTP-Konfiguration benötigt.

-

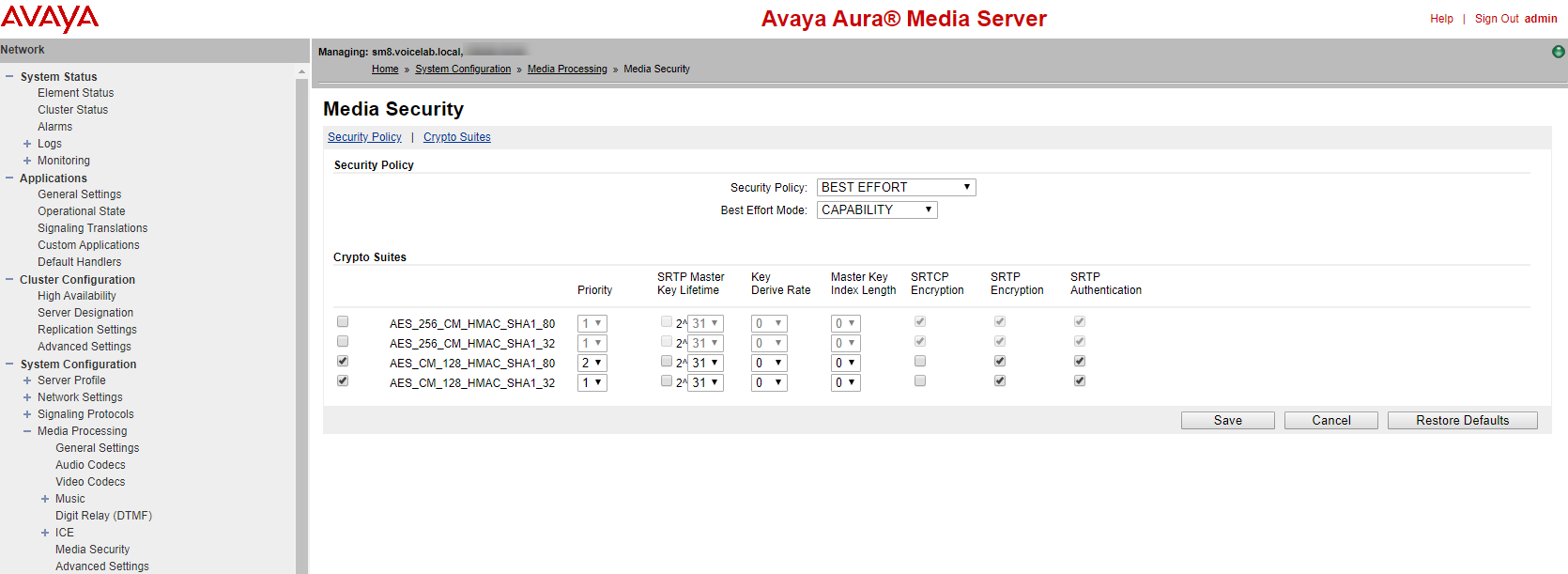

Melden Sie sich beim Avaya Aura Media Server an.

-

Gehen Sie im Menü System Configuration zu Media Processing > Media Security (Medienverarbeitung > Mediensicherheit).

-

Stellen Sie Folgendes sicher:

-

Security Policy ist auf BEST EFFORT eingestellt.

-

Best Effort Mode ist auf CAPABILITY eingestellt.

-

-

Aktivieren Sie unter Crypto Suites Folgendes:

-

AES_CM_128_HMAC_SHA1_80

-

AES_CM_128_HMAC_SHA1_32

-

-

Wählen Sie jeweils SRTP encryption (SRTP-Verschlüsselung) und SRTP Authentication (SRTP-Authentifizierung) aus.

-

Gehen Sie zu "Avaya Switch-Verschlüsselung für die IP-Netzwerkregion konfigurieren".

Die SRTP-Verschlüsselung wird auf zwei Ebenen konfiguriert: Signalisierung (H.323) und Medienstream (SRTP).

In diesem Abschnitt wird beschrieben, wie Sie die Verschlüsselung für SRTP und die Signalisierung im Avaya Communication Manager aktivieren.

Am Ende dieses Verfahrens müssen Sie den NiCE Professional Services Folgendes vorlegen:

-

Am Standort verwendete Verschlüsselung: HMAC32 oder HMAC80.

So konfigurieren Sie die Verschlüsselung:

-

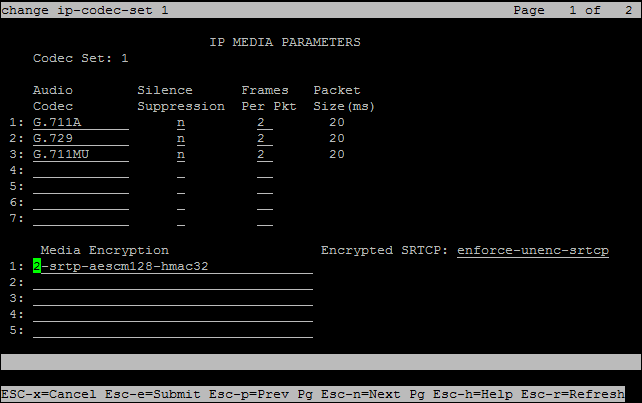

Geben Sie in der Avaya Site Administration folgenden Befehl ein: display ip-codec-set <n>. Dabei ist <n> das Codec-Set, das mit der IP-Netzwerkregion der zu überwachenden Durchwahlen verknüpft ist.

-

Überprüfen Sie, ob der Standort über Folgendes verfügt:

-

Avaya Media Server mit G Series Gateway/s. aes kann nur mit G-Series Gateways unterstützt werden.

-

Avaya Media Server verwenden entweder 2-srtp-aescm128-hmac32 oder 1-srtp-aescm128-hmac80.

-

-

Geben Sie im Bildschirm "IP Codec Set" im Bereich Media Encryption (Medienverschlüsselung) mindestens einen der Medienverschlüsselungstypen ein:

-

2-srtp-aescm128-hmac32

-

1-srtp-aescm128-hmac80

-

aes – nicht unterstützt, falls Avaya Media Server verwendet wird

Der Avaya-Site-Techniker muss NiCE Professional Services darüber informieren, welche Verschlüsselung vor Ort verwendet wird: HMAC32 oder HMAC80.

Speichern Sie die Verschlüsselungsinformationen in der Excel-Datei. Sobald Sie alle notwendigen Angaben eingegeben und Ihre Umgebung vorbereitet haben, senden Sie die Excel-Datei an NiCE Professional Services.

-

-

Geben Sie in der Avaya Site Administration folgenden Befehl ein: display ip-network-region <n>. Dabei ist <n> die Netzwerkregion der zu überwachenden Durchwahlen.

-

Geben Sie für network region das IP Codec-Set ein, das Sie zuvor bearbeitet haben.

-

Wenn Sie CLAN/Medpro konfigurieren: Geben Sie unter Network Region die Region ein, die Sie für die Verschlüsselung konfiguriert haben. Im Beispiel für dieses Verfahren geben Sie zur Aktivierung von SRTP unter Network Region den Wert 2 ein.

Optional: Konfiguration von zwei DMCC-Beobachtern auf einem einzelnen Mandanten

CXone Mpower unterstützt die Verwendung von zwei DMCC-Beobachtern in einem tenanten![]() Eine übergeordnete organisatorische Gruppierung, die Sie für die technische Unterstützung und Abrechnung und außerdem zur Bearbeitung von globalen Einstellungen in Ihrem CXone Mpower-System einsetzen können... Verwenden Sie diese Konfiguration, wenn Sie eine höhere Skalierbarkeit oder Redundanz zwischen zwei separaten Avaya-Systemen benötigen.

Eine übergeordnete organisatorische Gruppierung, die Sie für die technische Unterstützung und Abrechnung und außerdem zur Bearbeitung von globalen Einstellungen in Ihrem CXone Mpower-System einsetzen können... Verwenden Sie diese Konfiguration, wenn Sie eine höhere Skalierbarkeit oder Redundanz zwischen zwei separaten Avaya-Systemen benötigen.

Um zwei DMCC-Beobachter auf einem einzelnen CXone Mpower-Mandanten zu unterstützen, muss die Umgebung als zwei vollständig unabhängige Avaya-Telefonsysteme modelliert werden:

-

Telefonsystem A

-

AES-Server A ist mit Communication Manager A (CM A) verbunden

-

Dedizierter virtueller Erweiterungsbereich (VE Set A)

-

-

Telefonsystem B

-

AES-Server B ist mit Communication Manager B (CM B) verbunden

-

Dedizierter virtueller Erweiterungsbereich (VE Set B)

-

Beide Systeme müssen unterschiedliche AES-Server, unterschiedliche Kommunikationsmanager und sich nicht überschneidende virtuelle DMCC-Nebenstellenbereiche verwenden. Jeder AES-Server kann lokale HA (Aktiv-Standby) verwenden.

-

Führen Sie alle erforderlichen Schritte durch, um die Avaya AES DMCC-Umgebung für ein einzelnes Telefonsystem vorzubereiten.

-

Stellen Sie sicher, dass Sie Folgendes haben:

-

Zwei unabhängige Kommunikationsmanager (CM A und CM B)

-

Zwei AES-Server (AES A und AES B) mit:

-

Gültige DMCC-Lizenzen

-

CTI-Benutzer und Tlink

-

DMCC-Ports aktiviert (sicher oder ungesichert oder beides)

-

-

Zwei einzigartige virtuelle Nebenstellenbereiche (einer pro Telefonsystem)

-

-

Vergewissern Sie sich, dass die Netzwerk- oder Sicherheitsteams oder beide bereit sind, die Konfiguration durchzuführen:

-

VPN und Routing zu beiden AES-Servern

-

SBC-Einstellungen für beide Beobachter

-

DNS (z. B. Route 53) für Observer-FQDNs

-

Für jedes AES/CM-Paar richtet NiCE Professional Services zwei passende Avaya DMCC-Telefonieeinträge in CXone Mpowerein.

Führen Sie den Workflow Avaya AES DMCC-Umgebung vorbereiten zweimal aus, einmal für jedes Telefonsystem, unter Berücksichtigung der folgenden Einschränkungen:

-

Konfigurieren Sie AES A und AES B unabhängig voneinander:

-

Separate Tlinks (einer pro AES).

-

Separate CTI-Benutzer (oder unterschiedliche Anmeldeinformationen), falls dies gemäß Ihrer Sicherheitsrichtlinie erforderlich ist.

-

Überprüfen Sie die DMCC-Ports auf jedem AES (sicher und/oder ungesichert).

-

-

Virtuelle Nebenstellen für die Aufzeichnung definieren:

-

Auf CM A soll ein VE-Bereich erstellt werden, der dem Telefonsystem A gewidmet ist.

-

Auf CM B soll ein separater VE-Bereich speziell für das Telefonsystem B erstellt werden.

-

Verwenden Sie nicht dieselben VE-Nummern zwischen CM A und CM B.

-

-

Überprüfen und dokumentieren Sie die Codec-Einstellungen und Verschlüsselungdetails.

Der SBC verbindet sich über SIP mit den DMCC-Beobachtern. Standardmäßig werden auf der CXone Mpower-Seite die folgenden Ports verwendet:

-

Unsicher (TCP):

-

Beobachter 1: 5060

-

Beobachter 2: 5062

-

-

Sicher (TLS):

-

Beobachter 1: 5061

-

Beobachter 2: 5063

-

-

Definieren Sie zwei separate SIP-Ziele (oder IP-Gruppen oder Sitzungsaufzeichnungsserver), die den beiden DMCC-Beobachtern entsprechen, einschließlich:

-

Beobachter-FQDN oder IP

-

Port (5060/5062 oder 5061/5063, abhängig von den Sicherheitsanforderungen)

-

Transport (TCP oder TLS)

-

-

Für jede Aufzeichnungsregel oder Sitzungsaufzeichnungskonfiguration auf dem SBC:

-

Der Recorder, SRS oder Aufzeichnungsserver verweist auf den korrekten Observer-FQDN und Port für das jeweilige Telefonsystem.

-

Wenn Sie sicheres SIP (TLS) verwenden, werden der entsprechende TLS-Kontext und die Zertifikate wie in den SBC-Abschnitten in diesem Themabeschrieben konfiguriert.

-

Jeder DMCC-Beobachter muss über DNS auflösbar sein und über einen eigenen DNS-Eintrag verfügen. Verwenden Sie nicht für beide Beobachter denselben FQDN.

-

Erstellen Sie einen DNS-Eintrag für Beobachter 1:

-

Typ: A oder CNAME

-

FQDN: zum Beispiel

observer1.<your-domain> -

Ziel: die IP-Adresse von Beobachter 1.

-

-

Erstellen Sie einen DNS-Eintrag für Observer 2:

-

Typ: A oder CNAME

-

FQDN: zum Beispiel

observer2.<your-domain> -

Ziel: die IP-Adresse von Beobachter 2.

-

-

Wenn Sie AWS Route 53 für DNS verwenden, erstellen Sie dort die entsprechenden Einträge.

NiCE Professional Services wird diese FQDNs in der CXone Mpower Konfiguration referenzieren.

Da Sie zwei AES-Server und zwei DMCC-Observer verwenden, müssen die Netzwerkpfade alle Kombinationen von Observer-AES-Datenverkehr zulassen.

-

Konfigurieren Sie vom Kunden aus das VPN-Routing wie folgt:

-

Beobachter 1 kann AES A und AES B erreichen.

-

Beobachter 2 kann AES A und AES B erreichen.

-

-

Konfigurieren Sie die folgenden Firewall-Regeln:

-

Eingehenden und ausgehenden SIP- und RTP/SRTP-Datenverkehr zwischen folgenden Verbindungen zulassen:

-

Jede Beobachter-IP (oder jedes von CXone Mpowerverwendete Subnetz).

-

Jede AES-Server-IP.

-

-

Öffnen Sie die erforderlichen DMCC- und SIP-Ports:

-

DMCC-Ports, wie sie auf AES A und AES B konfiguriert sind.

-

SIP-Ports 5060/5062 (ungesichert) oder 5061/5063 (gesichert).

-

-

Bereiten Sie Informationen für NiCE Professional Services vor

Bevor Sie mit Ihrer CXone Mpower CTI-Konfiguration beginnen können, benötigen Sie bestimmte Informationen.

Bitten Sie den Avaya-Standort-Engineer, die folgenden Informationen in die Excel-Datei einzugeben. Senden Sie die Excel-Datei an NiCE Professional Services.

Bei Verwendung von zwei DMCC-Beobachtern auf einem einzelnen Mandanten muss für jedes Telefonsystem (Telefonsystem A und Telefonsystem B) ein vollständiger Satz von Vermittlungsinformationen bereitgestellt werden.

|

Schritt |

Parameter |

Wo wird dies konfiguriert? |

|---|---|---|

| 1 | DMCC Multi-Telefonie-Unterstützung – Bereitstellung separater Vermittlungsinformationen für jedes Avaya-Telefonsystem (A und B) | Avaya AES / Communication Manager-Umgebung |

| 2 | Avaya DMCC-Port-Nummer: Prüfen Sie die Port-Nummer von Avaya DMCC für eine sichere Verbindung und eine unsichere Verbindung. | Auf dem AES-Server. |

| 3 | Achten Sie darauf, dass die DMCC-Ports aktiviert sind. | Auf dem AES-Server. |

| 4 | Überprüfen Sie, ob Real-Time Third Party Telephony Recording (Multi-ACD)-Benutzername und -Passwort für Avaya DMCC wie in AES definiert sind. | Auf dem AES-Server. |

|

Für virtuelle Durchwahlen:

|

||

| 5 | Überprüfen Sie den symbolischen Namen von Avaya DMCC. |

Auf dem AES-Server. Überprüfen Sie im Bereich "Switch Connections" (Switch-Verbindungen) den Namen der Verbindung (Connection Name). Der Verbindungsname wird auch symbolischer Name genannt. |

| 6 | Überprüfen Sie den Überwachungscode im Feld "Service Observing Listen Only Access Code". | Im Communication Manager (CM). |

| 7 | Überprüfen Sie die Liste der unterstützten Codecs. | Überprüfen Sie im Communication Manager (CM) die Codecs, die die Organisation verwendet. |

| 8 | Überprüfen Sie die Liste der unterstützten Verschlüsselungsalgorithmen (AES_128_ Counter (aes)/ Keine Verschlüsselung / AES_128_ HMAC). Wenn AES_128_ HMAC unterstützt wird, muss der Real-Time Third Party Telephony Recording (Multi-ACD)-Engineer darüber informiert werden, ob HMAC32 oder HMAC80 verwendet werden soll. | Im Communication Manager (CM). |

| Der Avaya-Standort-Engineer muss dem Real-Time Third Party Telephony Recording (Multi-ACD)-Engineer mitteilen, welche Verschlüsselung am Standort verwendet wird: HMAC32/HMAC80. |

Oracle (Acme Packet) SBC vorbereiten

In diesem Abschnitt wird beschrieben, wie Sie den Oracle (Acme Packet) Session Border Controller (SBC) für die Integration mit Real-Time Third Party Telephony Recording (Multi-ACD) vorbereiten.

Die in diesem Abschnitt beschriebenen Verfahren stellen lediglich Empfehlungen dar. Alle Verfahren sollten vom Oracle-Standort-Engineer durchgeführt werden.

Auf dem SBC muss ein gültiges TLS-Zertifikat installiert sein. Das Zertifikat muss von einer vertrauenswürdigen Zertifizierungsstelle (CA) signiert sein, die im Abschnitt Unterstützte Zertifizierungsstellen für SIPREC aufgeführt ist.

Arbeitsablauf

Verwenden Sie diesen Arbeitsablauf, um Ihren Oracle (Acme Packet) SBC für Real-Time Third Party Telephony Recording (Multi-ACD) vorzubereiten. Bevor Sie mit diesem Arbeitsablauf beginnen, müssen Sie sicherstellen, dass die Komponenten am Standort konfiguriert wurden.

Phase 1: Site-Vorbereitung: Verschlüsselungsvoraussetzungen

Phase 2: Oracle SBC einrichten:

Schritt 1: Lizenz überprüfen ist gültig und beinhaltet die Funktion Sitzungsaufzeichnung. SRTP erfordert Software-TLS

Schritt 2: Aufzeichnungs-Realm konfigurieren

Schritt 3: Verbindung zum Sitzungsaufzeichnungsserver (SRS) konfigurieren

Schritt 4: (Optional) Sitzungsaufzeichnungsgruppe (SEG) konfigurieren für mehr als einen Rekorder

Schritt 5: SIP-Schnittstellen, Realms und Sitzungsagenten für den SRS und die SRG konfigurieren

Schritt 6: Generierung von UCIDs für eingehende Anrufe konfigurieren

Generierung von UCIDs für eingehende Anrufe konfigurieren

Das Plug-in Universal Call Identifier Session Plug-in Language (SPL) für einen Oracle SBC kann konfiguriert werden, um eine universelle Anruf-ID (UDIC) je nach Konfiguration zu generieren oder zu bewahren. Nachdem eine UCID generiert oder bewahrt wurde, fügt das System den Wert allen nachfolgenden Egress-SIP-Anfragen innerhalb der Sitzung hinzu. Sie können das Plug-in auch so konfigurieren, dass unerwünschte UCID-Header entfernt werden, um Duplizität bei Egress-SIP-Anfragen zu vermeiden. Avaya UCIDs können als Durchwahldaten zum Sitzungselement in den Metadaten einer Aufzeichnung hinzugefügt werden, wenn SIPREC verwendet wird.

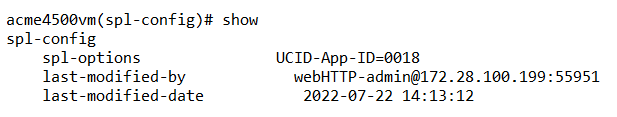

Nachdem Sie das SPL-Plug-in konfiguriert haben, um eine Avaya UCID für jeden eingehenden Anruf zu generieren, können Sie die Konfiguration überprüfen.

-

Geben Sie in der Acme Packet CLI (Befehlszeile) Folgendes an der Eingabeaufforderung ein:

configure terminal -

Drücken Sie Enter.

Die Eingabeaufforderung ändert sich zu

YourSBC(configure)#. -

Typ:

system -

Drücken Sie Enter.

Die Eingabeaufforderung ändert sich zu

YourSBC(system)#. -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

spl-configDie Eingabeaufforderung ändert sich zu

YourSBC(spl-config)#. -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

select -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

showDie Konfiguration des SPL-Plug-ins zum Generieren einer Avaya UCID für jeden eingehenden Anruf wird angezeigt.

-

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

exitDie Eingabeaufforderung ändert sich zu

YourSBC(system)#. -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

exitDie Eingabeaufforderung ändert sich zu

YourSBC(configure)#. -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

exitDie Eingabeaufforderung ändert sich zu

YourSBC#.

(Optional) Voraussetzungen für die Verschlüsselung

-

Verifizierung, dass ein Anruf-Abschnitt verschlüsselt wird:

Für die Verschlüsselung des Recorder-Anruf-Abschnitts überprüfen Sie, dass einer der anderen eingehenden SBC-Anruf-Abschnitte verschlüsselt ist.

-

Folgen Sie der Anleitung in der Oracle-Dokumentation, um Zertifikate zu konfigurieren.

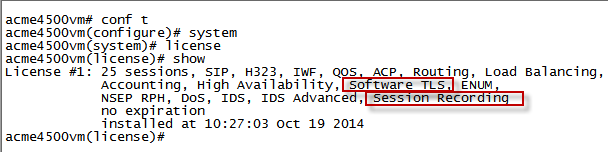

Lizenz überprüfen

Überprüfen Sie, ob die Lizenz gültig ist und die Funktion "Sitzungsaufzeichnung" umfasst.

-

Stellen Sie eine Verbindung zur Acme Packet CLI her und geben Sie das Benutzerpasswort ein.

-

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

enable -

Geben Sie das Superuser-Passwort ein und drücken Sie die Eingabetaste:

-

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

configure terminal -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

system -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

license -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

show -

Vergewissern Sie sich, dass die Lizenz gültig (nicht abgelaufen) ist.

-

Überprüfen Sie, ob die Lizenz die Funktion Sitzungsaufzeichnung umfasst.

-

Für SRTP: Überprüfen Sie, ob die Lizenz Software TLS umfasst.

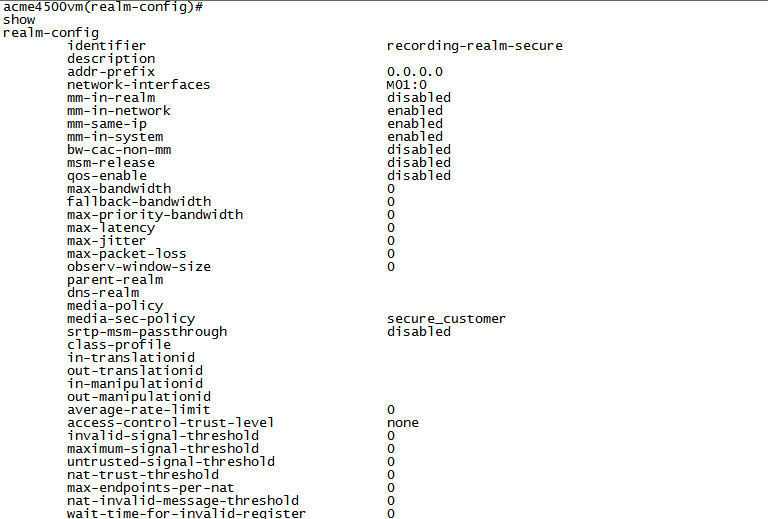

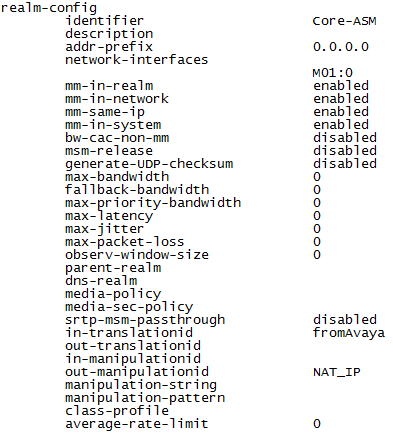

Aufzeichnungs-Realm konfigurieren

-

Stellen Sie eine Verbindung zur Acme Packet CLI her und geben Sie das Benutzerpasswort ein.

-

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

enable -

Geben Sie das Superuser-Passwort ein und drücken Sie die Eingabetaste:

-

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

configure terminal -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

media-manager -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

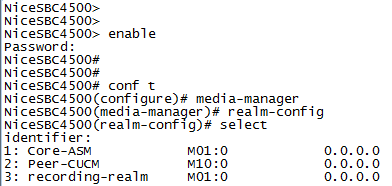

realm-config -

Geben Sie Folgendes ein, um den Realm-Namen zu konfigurieren:

identifier <Name of the realm>Dieser muss derselbe Name sein wie der Aufzeichnungs-Realm-Name, den Sie im Schritt "Verbindung zum Sitzungsaufzeichnungsserver (SRS) konfigurieren" oder "(Optional) Verbindung zur Sitzungsaufzeichnungsgruppe (SRG) konfigurieren" definiert haben.

-

Konfigurieren Sie die Schnittstelle, geben Sie Folgendes ein und drücken Sie die Eingabetaste:

network-interfaces <interface>Zum Beispiel:

network-interfaces M01:0 -

Konfigurieren Sie die RTCP Mux-Funktion, geben Sie Folgendes ein und drücken Sie die Eingabetaste:

rtcp-mux enable -

Um die Funktion „Ausgehende Medienaktualisierung ausblenden“ zu konfigurieren, geben Sie Folgendes ein und drücken Sie Enter:

hide-egress-media-update enable -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

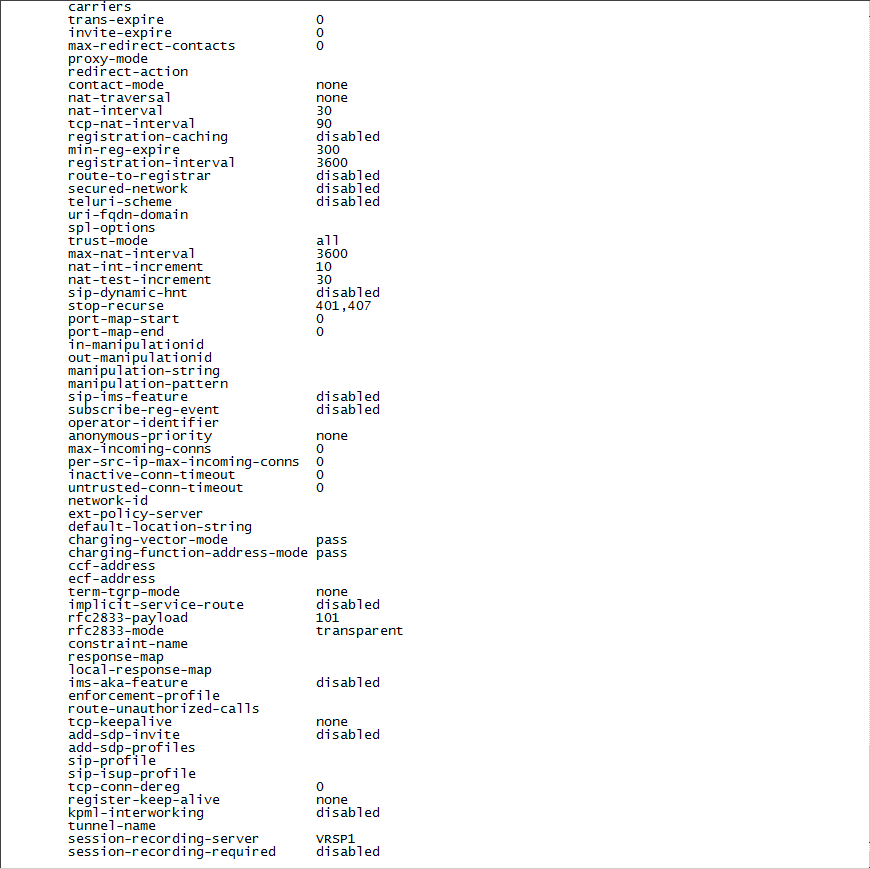

doneDie Abbildung oben dient lediglich als Beispiel. In einer nicht sicheren Umgebung ist "media-sec-policy" leer.

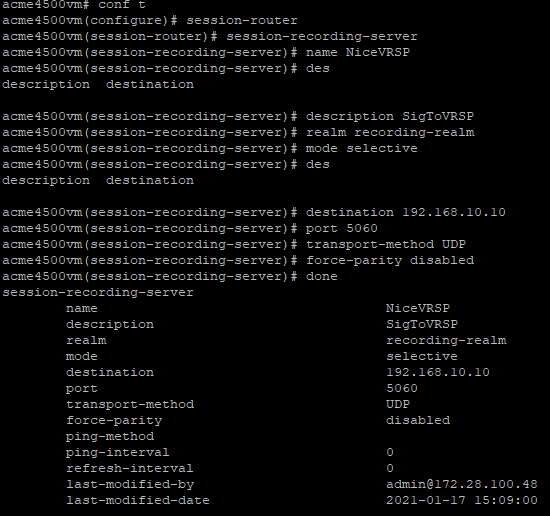

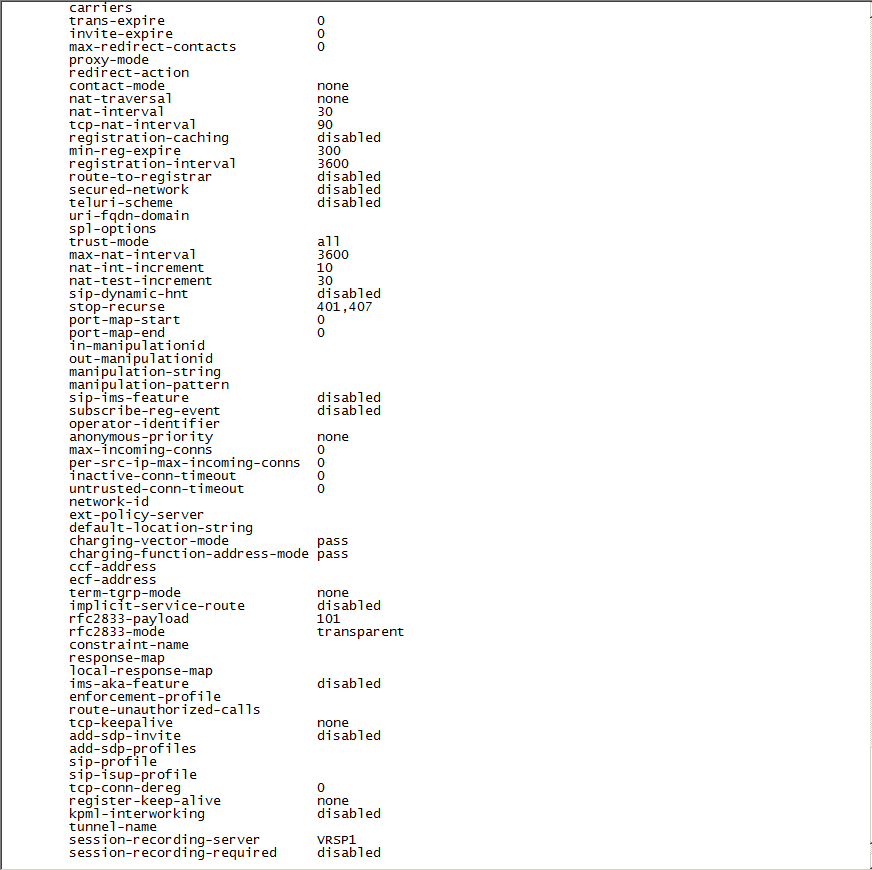

Verbindung zum Sitzungsaufzeichnungsserver (SRS) konfigurieren

Der SRS ist der VRSP.

-

Es ist erforderlich, dass Sie den Schritt "Aufzeichnungs-Realm konfigurieren" abgeschlossen haben.

-

Stellen Sie eine Verbindung zur Acme Packet CLI her und geben Sie das Benutzerpasswort ein.

-

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

enable -

Geben Sie das Superuser-Passwort ein und drücken Sie die Eingabetaste.

-

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

configure terminal -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

session-router -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

session-recording-server -

Konfigurieren Sie den SRS-Namen, geben Sie Folgendes ein und drücken Sie die Eingabetaste:

name <name of the SRS>Zum Beispiel:

name NiceVRSP -

(Optional) Konfigurieren Sie die SRS-Beschreibung, geben Sie Folgendes ein und drücken Sie die Eingabetaste:

description <description of the SRS>Zum Beispiel:

description SignalingToVRSP -

Konfigurieren Sie den SRS-Realm, geben Sie Folgendes ein und drücken Sie die Eingabetaste:

realm <Name of the realm>Zum Beispiel:

realm recording-realm -

Konfigurieren Sie den SRS-Modus, geben Sie Folgendes ein und drücken Sie die Eingabetaste:

mode selective -

Konfigurieren Sie die Ziel-IP-Adresse, geben Sie Folgendes ein und drücken Sie die Eingabetaste:

destination <IP address of the VRSP>Zum Beispiel:

destination 192.168.10.10 -

Ziel-Port konfigurieren

-

In einer nicht sicheren Umgebung geben Sie

port 5060ein und drücken Sie die Eingabetaste. -

In einer sicheren Umgebung geben Sie

port 5061ein und drücken Sie die Eingabetaste.

-

-

Konfigurieren Sie das Transport Layer Protocol:

-

In einer nicht sicheren Umgebung geben Sie für TCP als Transport Layer Protocol

transport-method TCPein und drücken Sie die Eingabetaste. -

In einer sicheren Umgebung geben Sie

DynamicTLSein und drücken Sie die Eingabetaste.

-

-

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

done -

Fügen Sie den SRS zu einer SIP-Schnittstelle, einem Realm oder einer Agentensitzung hinzu. Siehe "SIP-Schnittstellen, Realms und Sitzungsagenten für den SRS und die SRG konfigurieren".

Sie können den SRS zwar allen drei Aufzeichnungsoptionen hinzufügen, das System priorisiert Ihre Auswahl jedoch in dieser Reihenfolge: zuerst Agentensitzung, dann Realm und dann SIP-Schnittstelle.

-

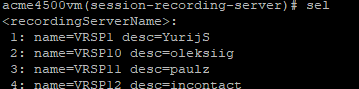

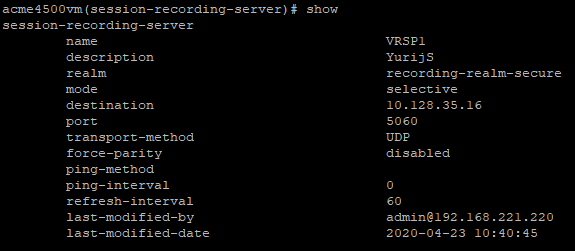

Um die Aufzeichnung mit Recordern zu ermöglichen, die RTP an aufeinanderfolgenden Ports erwarten (VoIP-Logger), müssen Sie "force-parity" deaktivieren. Standardmäßig ist "force-parity" bereits über den "force-parity"-Parameter deaktiviert. Um zu überprüfen, ob "force-parity" deaktiviert ist, geben Sie Folgendes ein:

configure terminalsession-routersession-recording-serverselect [choose the recording server name by number]showDie Konfiguration des Sitzungsaufzeichnungsservers (SRS) wird angezeigt.

-

Überprüfen Sie, ob force-parity auf disabled (deaktiviert) eingestellt ist.

-

Wenn "force-parity" aktiviert ist, geben Sie Folgendes ein und drücken Sie die Eingabetaste:

force-parity disableddone -

Speichern und aktivieren Sie die Konfiguration.

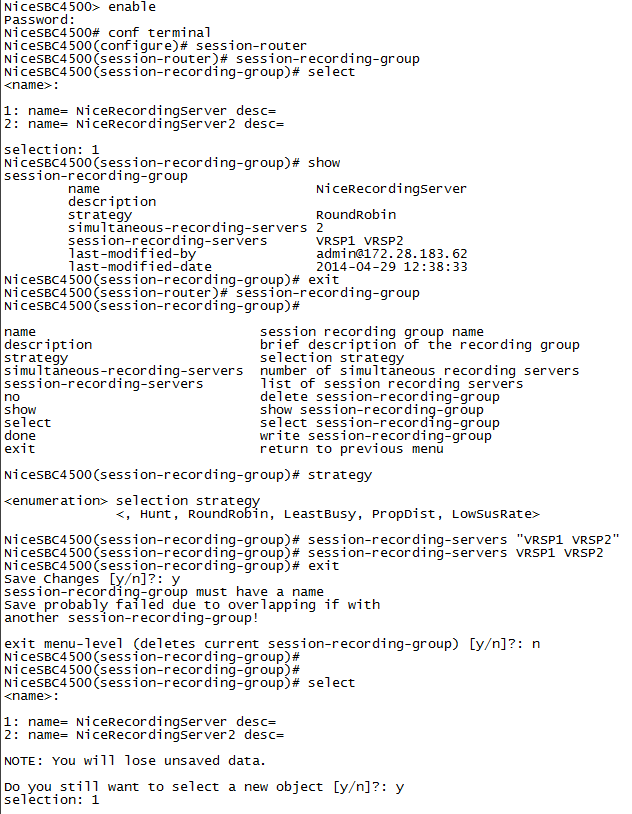

(Optional) Sitzungsaufzeichnungsgruppe (SEG) konfigurieren

Nehmen Sie diese Konfiguration vor, wenn Sie mehr als einen Recorder haben.

-

Vergewissern Sie sich, dass Sie den Schritt "Aufzeichnungs-Realm konfigurieren" abgeschlossen haben.

-

Stellen Sie eine Verbindung zur Acme Packet CLI her und geben Sie das Benutzerpasswort ein.

-

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

enable -

Geben Sie das Superuser-Passwort ein und drücken Sie die Eingabetaste.

-

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

configure terminal -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

session-router -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

session-recording-group -

Konfigurieren Sie den SRG-Namen, geben Sie Folgendes ein und drücken Sie die Eingabetaste:

name SRG:<name of the session recording group>Zum Beispiel:

name SRG:NiceRecordingServer -

(Optional) Fügen Sie die SRG-Beschreibung hinzu, geben Sie Folgendes ein und drücken Sie die Eingabetaste:

description <description of the SRG>Zum Beispiel:

description SignalingToRecGroup -

Konfigurieren Sie die Strategie der SRG, zum Beispiel RoundRobin (siehe unten). Geben Sie den Namen der Strategie ein und drücken Sie die Eingabetaste:

strategy RoundRobinBeachten Sie, dass ein NiCE VRSP-Paar keinen Lastenausgleich unterstützt.

-

Um zusätzliche Optionen für die Strategie anzuzeigen (z. B. Hunt, LeastBusy, PropDist und LowSusRateOptional), geben Sie Folgendes ein und drücken Sie die Eingabetaste:

strategy? -

Konfigurieren Sie die Anzahl der Sitzungsaufzeichnungsserver, die der SRG zugeordnet werden, geben Sie Folgendes ein und drücken Sie die Eingabetaste:

simultaneous-recording-serversgefolgt von der Anzahl der Server.

Für ein NiCE VRSP-Paar ist die Zahl 2.

-

Geben Sie

exitein und wiederholen Sie diese Aktion, bis Sie die erste Superuser-Eingabeaufforderung (#) erreichen, zum Beispiel:NiceSBC4500(configure)# session-router

NiceSBC4500(session-router)# session-recording-group

NiceSBC4500(session-recording-group)# exit

NiceSBC4500(session-router)# exit

NiceSBC4500(configure)# exit

NiceSBC4500#

-

Geben Sie die Sitzungsaufzeichnungsserver ein, die in der Gruppe enthalten sein sollen. Geben Sie die Namen der Sitzungsaufzeichnungsserver in Anführungszeichen und durch ein Leerzeichen getrennt ein und drücken Sie die Eingabetaste:

"<servername1> <servername2>"Dies muss derselbe Name sein wie der Aufzeichnungs-Realm-Name, den Sie im Schritt "Verbindung zum Sitzungsaufzeichnungsserver (SRS) konfigurieren" definiert haben.

-

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

done -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

verify-config -

Wenn gemeldet wird, dass die Verifizierung erfolgreich war, geben Sie Folgendes ein und drücken Sie die Eingabetaste:

save-config -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

activate-config

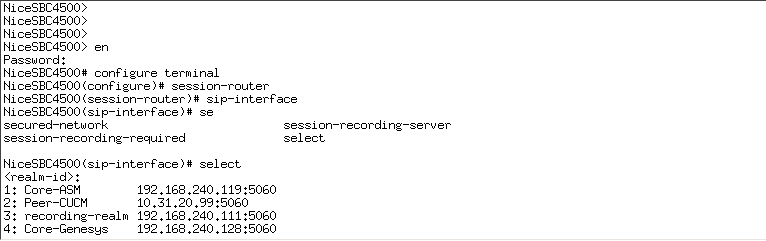

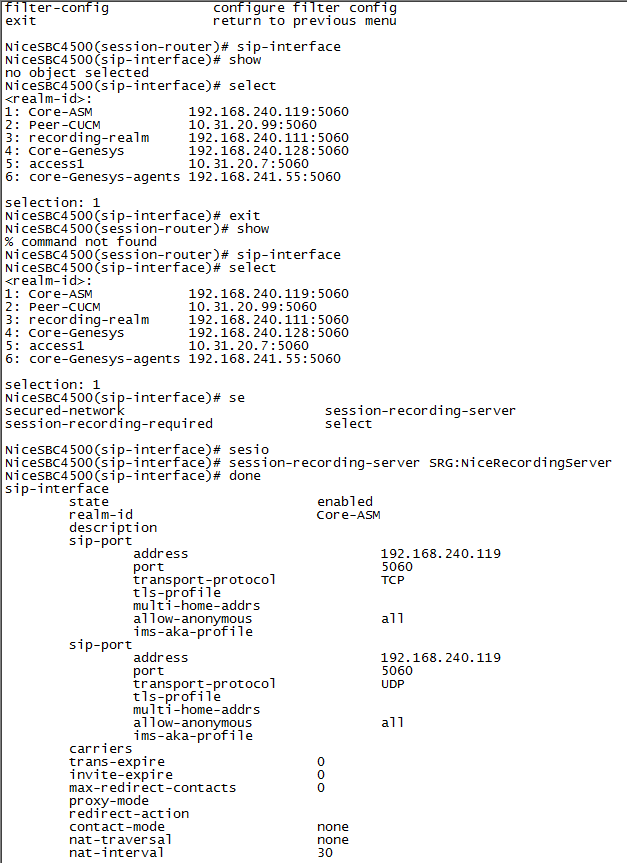

SIP-Schnittstellen, Realms und Sitzungsagenten für den SRS und die SRG konfigurieren

Sie können zwar alle diese Schnittstellen für die oben genannten Komponenten auswählen, das System priorisiert die Auswahl jedoch in dieser Reihenfolge: zuerst Sitzungsagent, dann Realm und dann SIP-Schnittstelle.

-

Vergewissern Sie sich, dass Sie den Schritt "Aufzeichnungs-Realm konfigurieren" abgeschlossen haben.

-

Stellen Sie eine Verbindung zur Acme Packet CLI her und geben Sie das Benutzerpasswort ein.

-

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

enable -

Geben Sie das Superuser-Passwort ein und drücken Sie die Eingabetaste:

-

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

configure terminal -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

session-router -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

sip-interface -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

select -

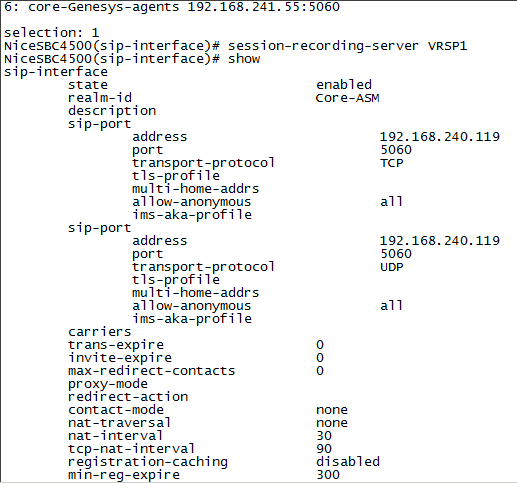

Wählen Sie die SIP-Schnittstelle aus und geben Sie die Nummer für diese Schnittstelle ein.

Wenn Sie etwa die SIP-Schnittstelle Core-ASM aufzeichnen möchten wie im Beispiel oben, geben Sie 1 ein.

-

Definieren Sie den SRS, der die ausgewählte SIP-Schnittstelle aufzeichnen soll, geben Sie Folgendes ein und drücken Sie die Eingabetaste:

session-recording-server <name of the SRS>Dies muss derselbe SRS-Name sein, den Sie im Schritt "Verbindung zum Sitzungsaufzeichnungsserver (SRS) konfigurieren" definiert haben.

Zum Beispiel:

name NiceVRSP -

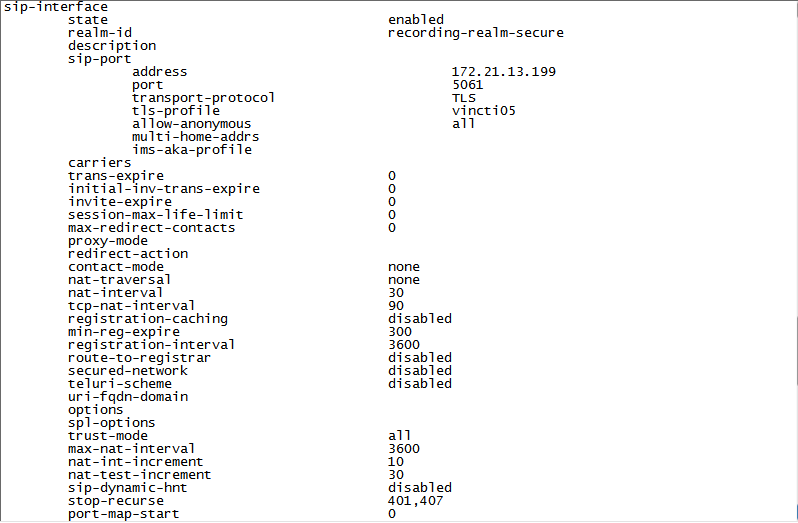

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

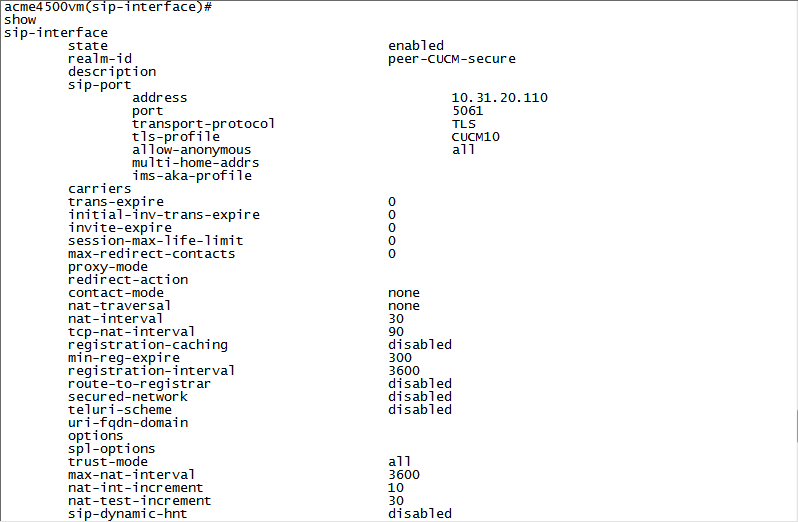

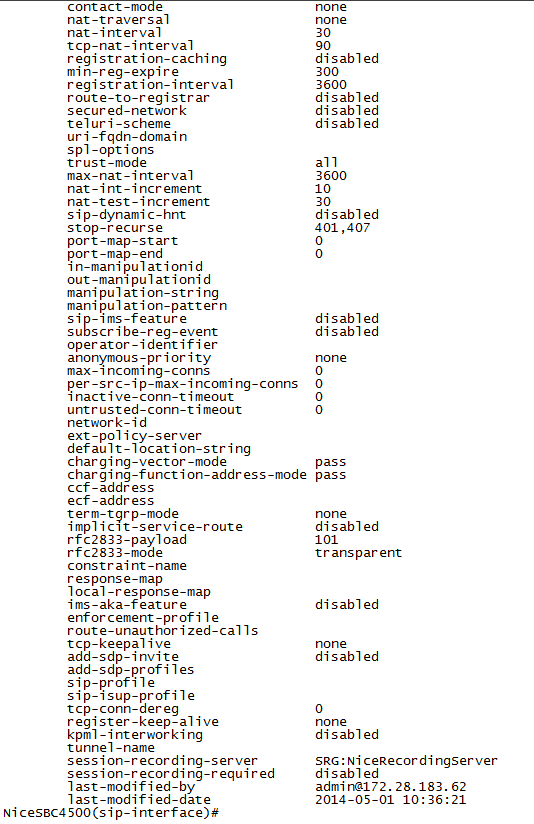

doneNicht sicheres Beispiel:

Sicheres Beispiel:

-

Scrollen Sie nach unten, um das Feld für den Sitzungsaufzeichnungsserver anzuzeigen.

-

Geben Sie mehrmals

exitein, bis Sie die Ebene der Superuser-Eingabeaufforderung (#) erreichen. -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

verify-config -

Wenn gemeldet wird, dass die Verifizierung erfolgreich war, geben Sie Folgendes ein und drücken Sie die Eingabetaste:

save-config -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

activate-config

-

Stellen Sie eine Verbindung zur Acme Packet CLI her und geben Sie das Benutzerpasswort ein.

-

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

enable -

Geben Sie das Superuser-Passwort ein und drücken Sie die Eingabetaste:

-

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

configure terminal -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

session-router -

Gehen Sie zur SIP-Schnittstelle, geben Sie Folgendes ein und drücken Sie die Eingabetaste:

sip-interface -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

selectIn diesem Beispiel wird die Aufzeichnung nicht verschlüsselt.

Bild anzeigen

Bild anzeigen

Für die Verschlüsselung der Anrufaufzeichnung muss einer der Anruf-Abschnitte über SRTP verschlüsselt sein.

-

Wählen Sie die SIP-Schnittstelle aus und geben Sie die Nummer für diese Schnittstelle ein.

Wenn Sie etwa die SIP-Schnittstelle Core-ASM aufzeichnen möchten wie im Beispiel oben, geben Sie 1 ein.

-

Definieren Sie den SRG, der die ausgewählte SIP-Schnittstelle aufzeichnen soll, geben Sie Folgendes ein und drücken Sie die Eingabetaste:

session-recording-group SRG:<name of the session recording group>Dies muss derselbe SRG-Name sein, den Sie im Schritt "(Optional) Sitzungsaufzeichnungsgruppe (SRG) konfigurieren" definiert haben.

Beispiel:

name SRG:NiceRecordingServer. Denken Sie daran,SRG:vor dem Namen der Sitzungsaufzeichnungsgruppe einzugeben. -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

done -

Geben Sie mehrmals

exitein, bis Sie die Ebene der Superuser-Eingabeaufforderung (#) erreichen. -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

verify-config -

Wenn gemeldet wird, dass die Verifizierung erfolgreich war, geben Sie Folgendes ein und drücken Sie die Eingabetaste:

save-config -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

activate-config

-

Stellen Sie eine Verbindung zur Acme Packet CLI her und geben Sie das Benutzerpasswort ein.

-

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

enable -

Geben Sie das Superuser-Passwort ein und drücken Sie die Eingabetaste:

-

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

configure terminal -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

media-manager -

Gehen Sie zur SIP-Schnittstelle, geben Sie Folgendes ein und drücken Sie die Eingabetaste:

realm-config -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

selectDie Liste der verfügbaren Realms wird mit einer Nummer neben jedem Realm angezeigt.

-

Geben Sie in der mit

selectionmarkierten Zeile die Nummer des Ingress- oder Egress-Realms ein, den Sie konfigurieren möchten.Wenn Sie zum Beispiel den Realm Core-ASM anzeigen wollen, geben Sie 1 ein.

-

Geben Sie in der Zeile

(realm-config)#Folgendes ein und drücken Sie die Eingabetaste:showDamit werden die Details des ausgewählten Realms angezeigt.

-

Wenn Sie den SRS konfigurieren, geben Sie in der Zeile

(realm-config)# session-recording-serverden Namen des Sitzungsaufzeichnungsservers ein. -

Wenn Sie die SRG konfigurieren, geben Sie in der Zeile

(realm-config)# session-recording-groupden Namen der Sitzungsaufzeichnungsgruppe ein.Beispiel:

name SRG:NiceRecordingServer. Denken Sie daran,SRG:vor dem Namen der Sitzungsaufzeichnungsgruppe einzugeben. -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

done -

Geben Sie mehrmals

exitein, bis Sie die Ebene der Superuser-Eingabeaufforderung (#) erreichen. -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

verify-config -

Wenn gemeldet wird, dass die Verifizierung erfolgreich war, geben Sie Folgendes ein und drücken Sie die Eingabetaste:

save-config -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

activate-config

-

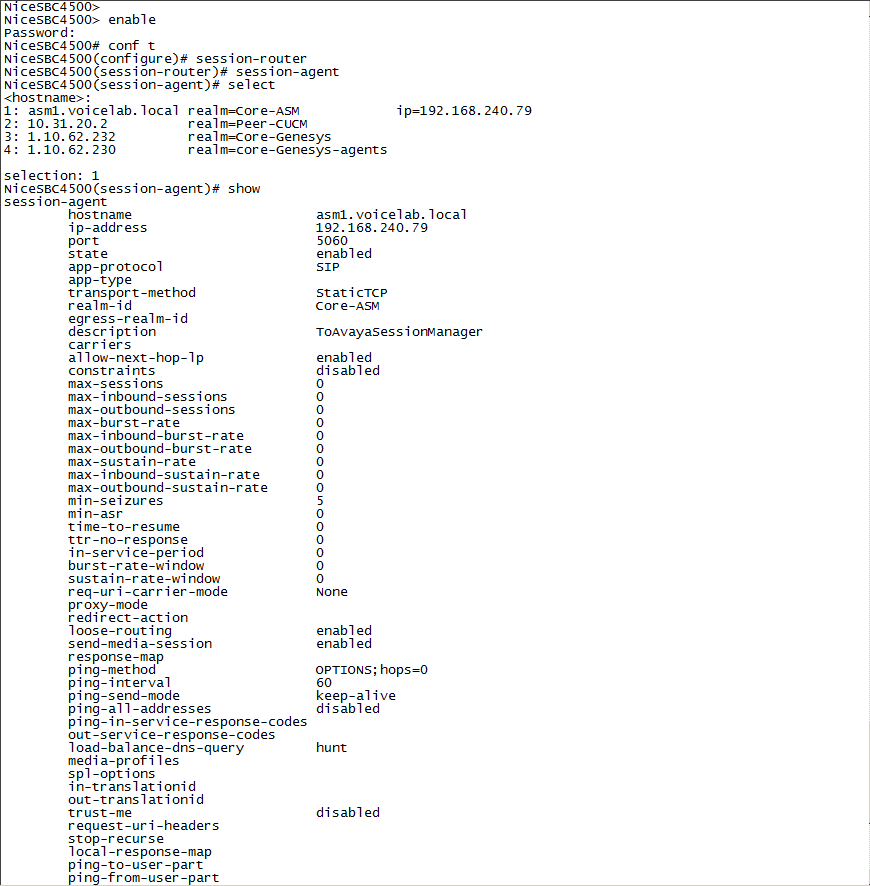

Stellen Sie eine Verbindung zur Acme Packet CLI her und geben Sie das Benutzerpasswort ein.

-

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

enable -

Geben Sie das Passwort zum Aktivieren ein und drücken Sie die Eingabetaste:

-

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

configure terminal -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

session-router -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

session-agent -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

selectEs wird eine Liste der konfigurierten Sitzungsagenten angezeigt.

-

Geben Sie die Nummer des Agenten ein, den Sie aufzeichnen möchten.

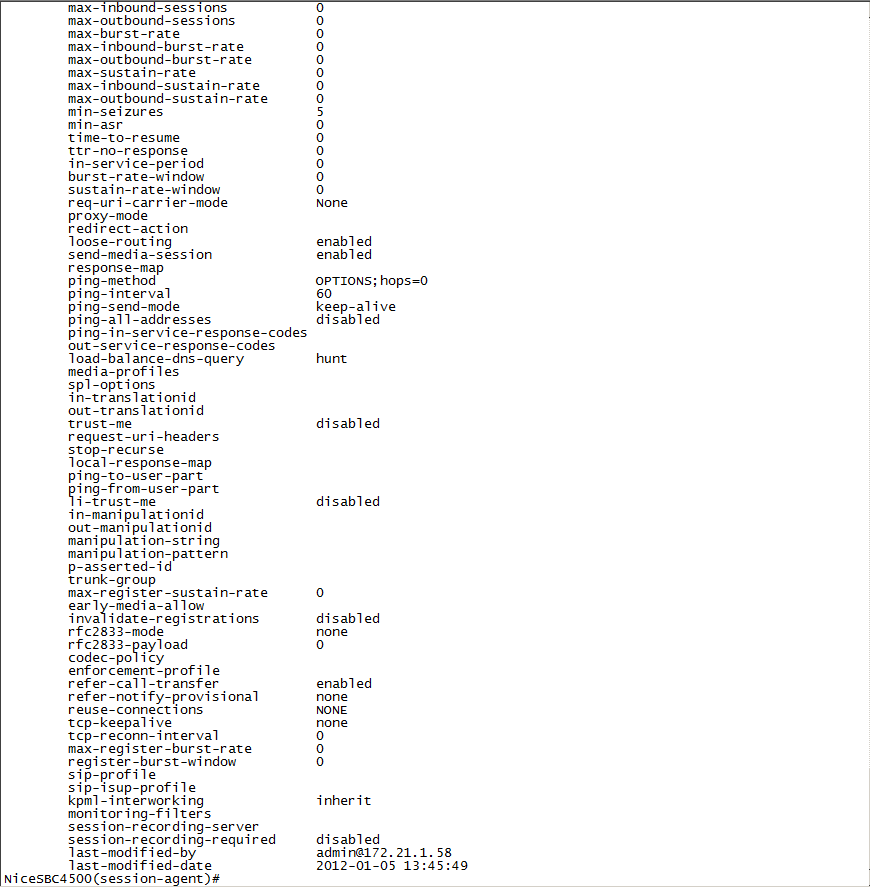

Wenn Sie zum Beispiel den Sitzungsagenten aufzeichnen wollen, geben Sie 1 ein.

-

Definieren Sie den Sitzungsaufzeichnungsserver, der den ausgewählten Sitzungsagenten aufzeichnen soll. Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

session-recording-server <name of the session recording server>Dies muss derselbe SRS-Name sein, den Sie in "Verbindung zum Sitzungsaufzeichnungsserver (SRS) konfigurieren" definiert haben.

Beispiel:

name NiceVRSP. -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

doneDie konfigurierten Informationen für den aufzuzeichnenden Sitzungsagenten werden angezeigt.

-

Scrollen Sie nach unten, um das Feld für den Sitzungsaufzeichnungsserver anzuzeigen.

-

Geben Sie mehrmals

exitein, bis Sie die Ebene der Aktivierungs-Eingabeaufforderung (#) erreichen. -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

verify-config -

Wenn gemeldet wird, dass die Verifizierung erfolgreich war, geben Sie Folgendes ein und drücken Sie die Eingabetaste:

save-config -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

activate-config

-

Stellen Sie eine Verbindung zur Acme Packet CLI her und geben Sie das Benutzerpasswort ein.

-

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

enable -

Geben Sie das Passwort zum Aktivieren ein und drücken Sie die Eingabetaste:

-

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

configure terminal -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

session-router -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

session-agent -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

selectEs wird eine Liste der konfigurierten Sitzungsagenten angezeigt.

-

Geben Sie die Nummer des Agenten ein, den Sie aufzeichnen möchten.

Wenn Sie zum Beispiel den Sitzungsagenten Core-ASM aufzeichnen wollen, geben Sie 1 ein.

-

Definieren Sie die Sitzungsaufzeichnungsgruppe (SRG), die den ausgewählten Sitzungsagenten aufzeichnen soll. Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

session-recording-group SRG:<name of the session recording group>Dies muss derselbe SRG-Name sein, den Sie im Schritt "(Optional) Sitzungsaufzeichnungsgruppe (SRG) konfigurieren" definiert haben.

Beispiel:

name NiceVRSP. -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

doneDie konfigurierten Informationen für den aufzuzeichnenden Sitzungsagenten werden angezeigt.

-

Scrollen Sie nach unten, um das Feld für den Sitzungsaufzeichnungsserver anzuzeigen.

-

Geben Sie mehrmals

exitein, bis Sie die Ebene der Aktivierungs-Eingabeaufforderung (#) erreichen. -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

verify-config -

Wenn gemeldet wird, dass die Verifizierung erfolgreich war, geben Sie Folgendes ein und drücken Sie die Eingabetaste:

save-config -

Geben Sie Folgendes ein und drücken Sie die Eingabetaste:

activate-config

AudioCodes SBC vorbereiten

In diesem Abschnitt wird beschrieben, wie Sie den Session Border Controller (SBC) von AudioCodes für die Integration in Real-Time Third Party Telephony Recording (Multi-ACD) vorbereiten.

Die unterstützte AudioCodes-SBC-Version lautet 7.4.

Die in diesem Abschnitt beschriebenen Verfahren stellen lediglich Empfehlungen dar. Die Vorbereitung und Konfiguration von AudioCodes ist vom AudioCodes-Standort-Engineer durchzuführen.

Auf dem SBC muss ein gültiges TLS-Zertifikat installiert sein. Das Zertifikat muss von einer vertrauenswürdigen Zertifizierungsstelle (CA) signiert sein, die im Abschnitt Unterstützte Zertifizierungsstellen für SIPREC aufgeführt ist.

Arbeitsablauf

Verwenden Sie diesen Arbeitsablauf, um Ihr AudioCodes-SBC-System für Real-Time Third Party Telephony Recording (Multi-ACD) vorzubereiten.

Schritt 1: Lizenz überprüfen

Schritt 2: Proxy-Set für CXone Mpower Umgebung konfigurieren

Schritt 3: Konfigurieren Sie die IP-Gruppe für den CXone Mpower AudioCodes SBC

Schritt 4: (Sichere/nicht sichere Umgebungen) SIP-Aufzeichnung konfigurieren

Schritt 5: Senden Sie eine UCID an den CXone Mpower AudioCodes SBC

Arbeitsablauf für Secure SIPREC

Verwenden Sie diesen Arbeitsablauf, um Ihr AudioCodes-SBC-System für die Secure SIPREC-Konfiguration mit Real-Time Third Party Telephony Recording (Multi-ACD) vorzubereiten.

Schritt 1: Lizenz überprüfen

Schritt 2: (Nur sichere Umgebungen) Proxy-Set konfigurieren

Schritt 3: Sicheres IP-Profil konfigurieren

Schritt 4: (Nur sichere Umgebungen) IP-Gruppe konfigurieren

Schritt 5: (Nur sichere Umgebungen) Zertifikate für die SIP-Aufzeichnung importieren und exportieren

Schritt 6: (Sichere/nicht sichere Umgebungen) SIP-Aufzeichnung konfigurieren

Schritt 7: Senden Sie eine UCID an den CXone Mpower AudioCodes SBC

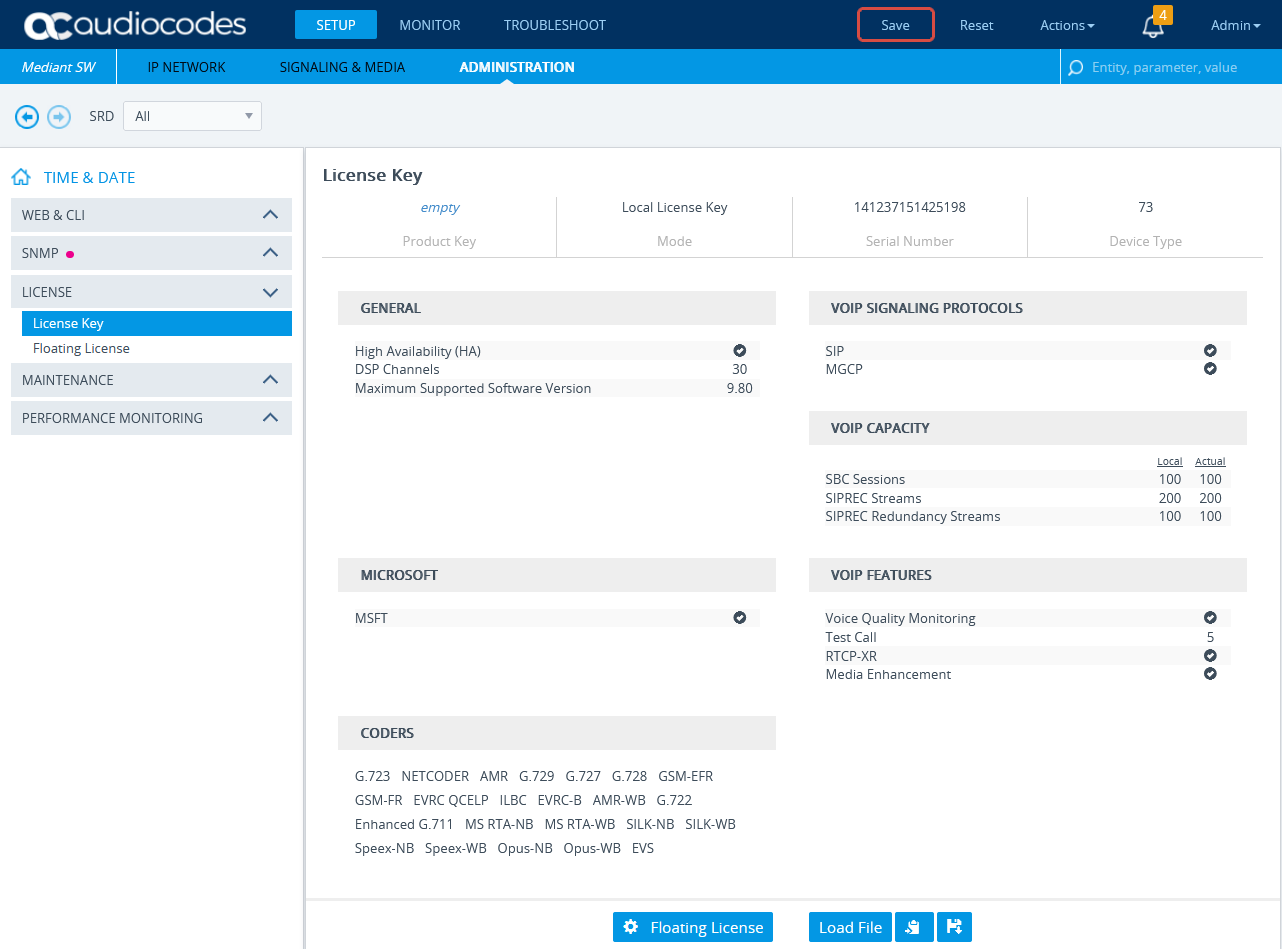

Lizenz überprüfen

Überprüfen Sie, ob die Lizenz gültig ist und die SBC-SIPREC-Funktion unterstützt wird.

-

Stellen Sie über das Internet eine Verbindung zum AudioCodes-SBC her.

-

Klicken Sie auf das Menü ADMINISTRATION (VERWALTUNG).

-

Erweitern Sie unter TIME & DATE (UHRZEIT & DATUM) den Eintrag MAINTENANCE (WARTUNG) und wählen Sie License Key (Lizenzschlüssel) aus.

-

Überprüfen Sie unter VOIP FEATURES (VOIP-FUNKTIONEN), ob die Lizenz SIPREC-Sitzungen unterstützt.

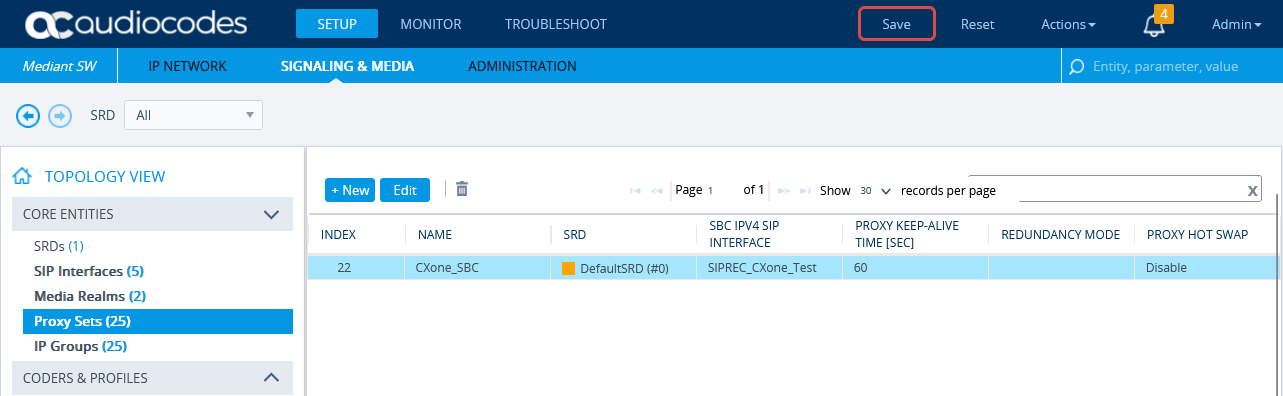

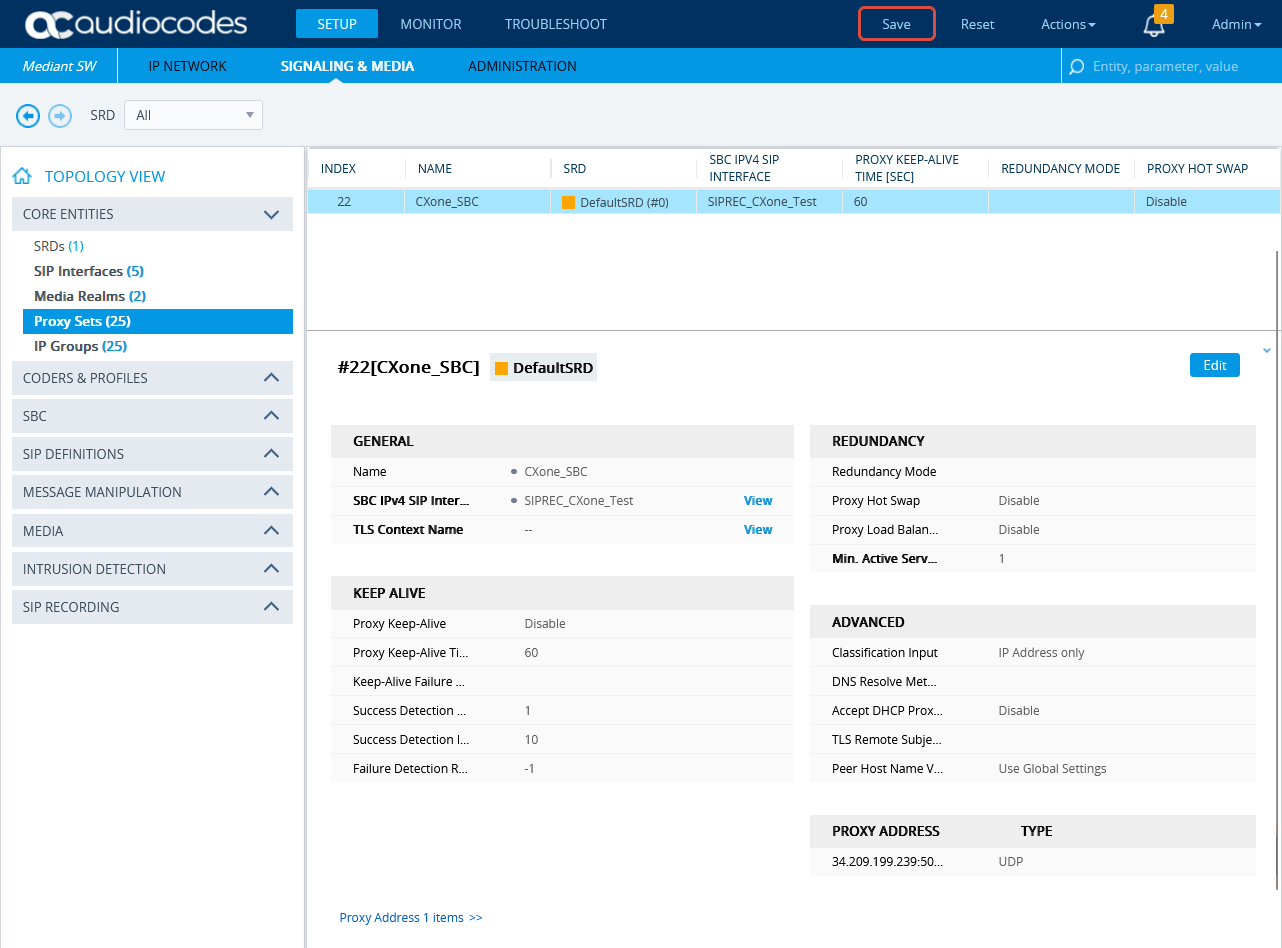

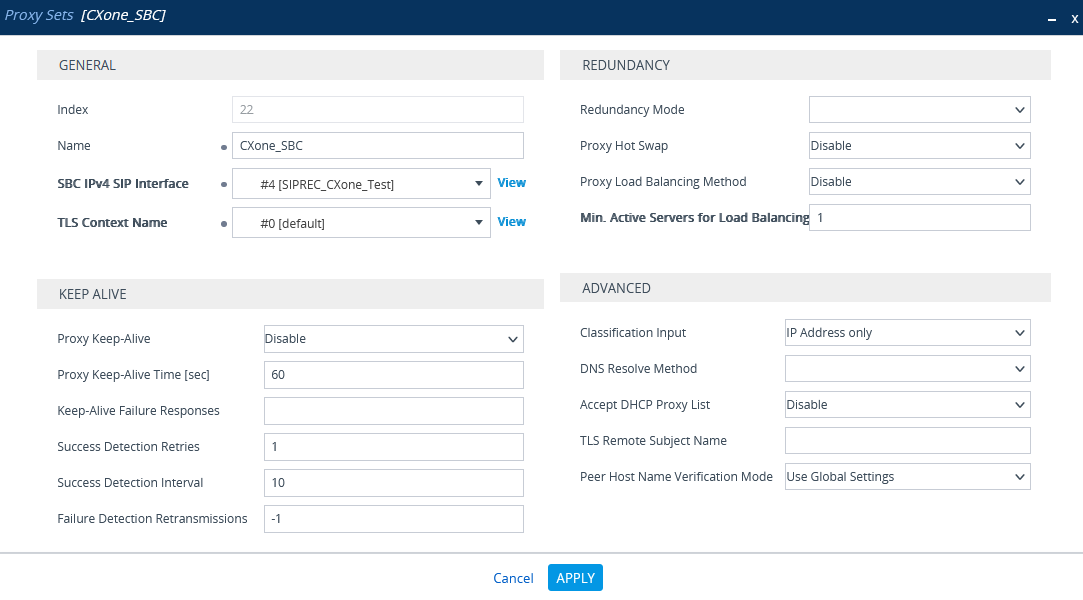

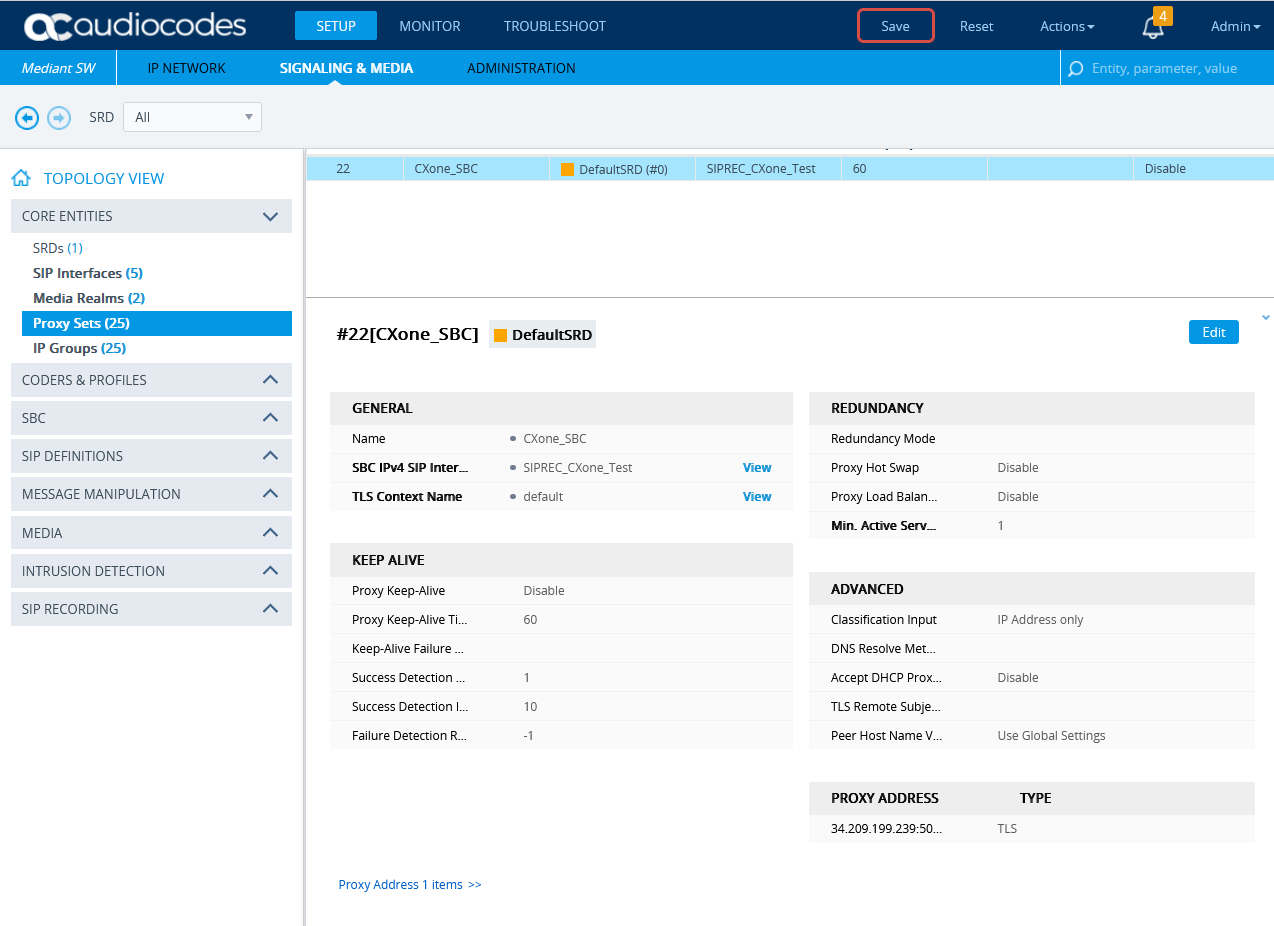

Konfigurieren Sie das Proxy-Set für die Umgebung CXone Mpower

Dieses Verfahren bietet Richtlinien zum Konfigurieren des SBC für den CXone Mpower AudioCodes SBC, einschließlich der IP-Adresse des CXone Mpower AudioCodes SBC.

-

Klicken Sie im Menü auf SIGNALING & MEDIA (SIGNALGEBUNG & MEDIEN).

-

Erweitern Sie unter TOPOLOGY VIEW (TOPOLOGIEANSICHT) den Eintrag CORE ENTITIES (KERNIDENTITÄTEN) und wählen Sie Proxy Sets (Proxy-Sets) aus.

-

Klicken Sie in der Liste "Proxy Sets" auf New (Neu).

-

Im Fenster "Proxy Set" unter GENERAL (Allgemein):

-

Geben Sie in das Feld Name einen Namen ein.

-

Wählen Sie in der Dropdown-Liste SBC IPv4 SIP Interface die SIP-Schnittstelle aus.

-

Klicken Sie auf APPLY (ÜBERNEHMEN).

-

-

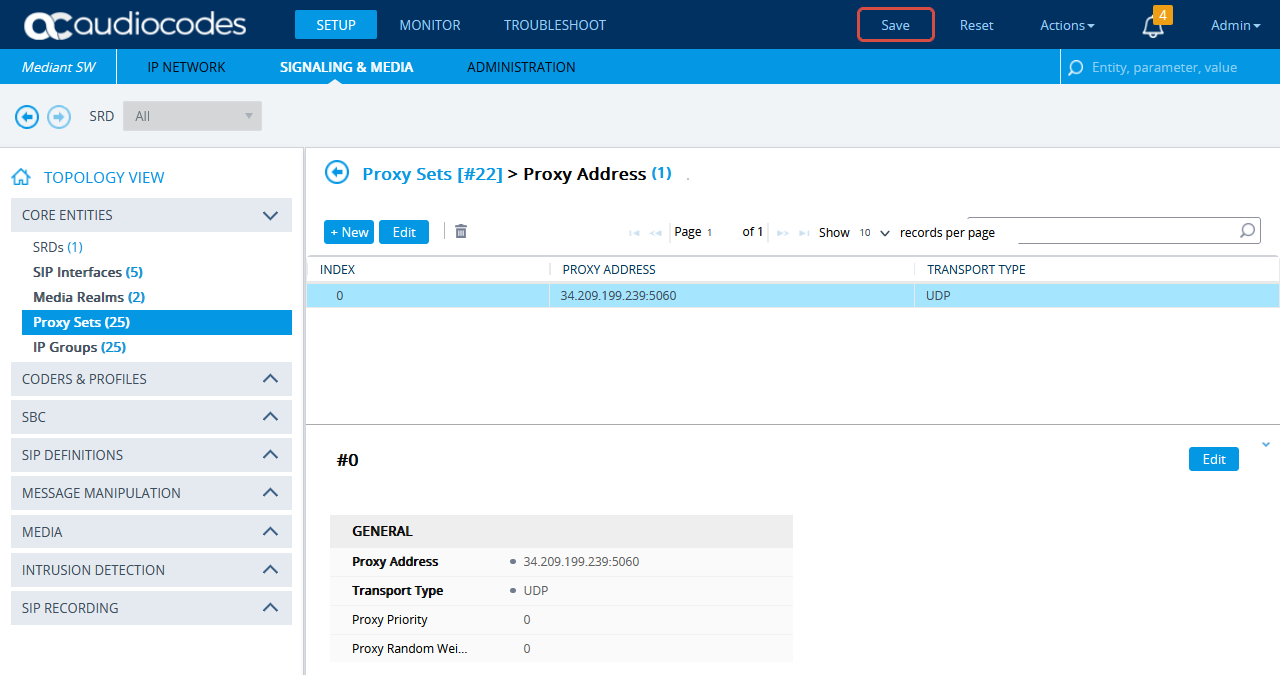

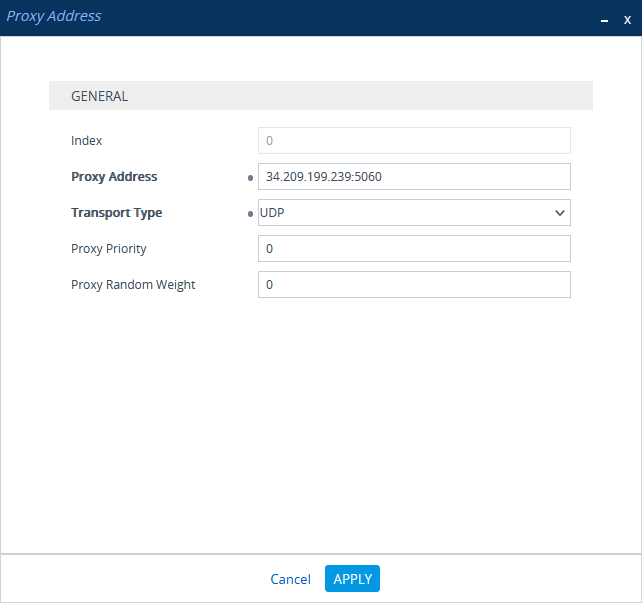

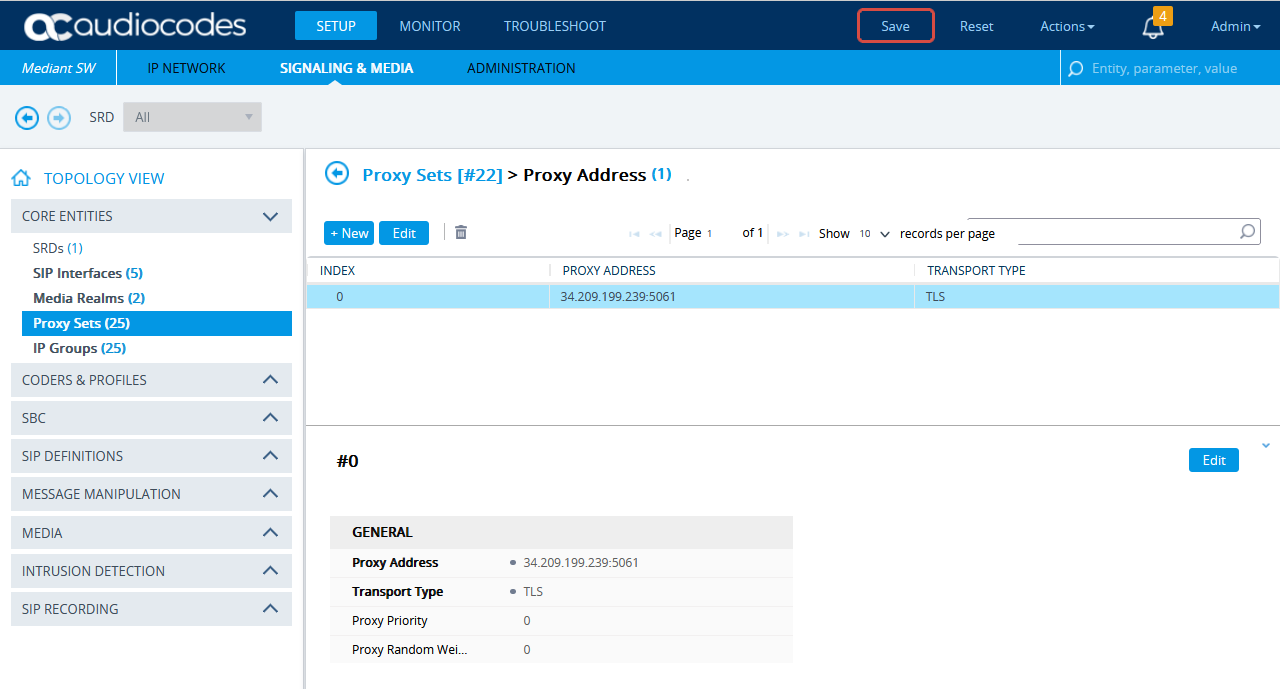

Scrollen Sie nach unten und klicken Sie auf den Link Proxy Address (Proxy-Adresse).

-

Klicken Sie im Fenster Proxy-Sets > Proxy-Adresse auf Neu und fügen Sie die IP-Adresse für CXone Mpower AudioCodes SBC hinzu.

-

Geben Sie im Fenster „Proxy-Adresse“ unter ALLGEMEIN im Feld Proxy-Adresse die CXone Mpower AudioCodes SBC-IP-Adresse ein.

-

Klicken Sie auf APPLY (ÜBERNEHMEN).

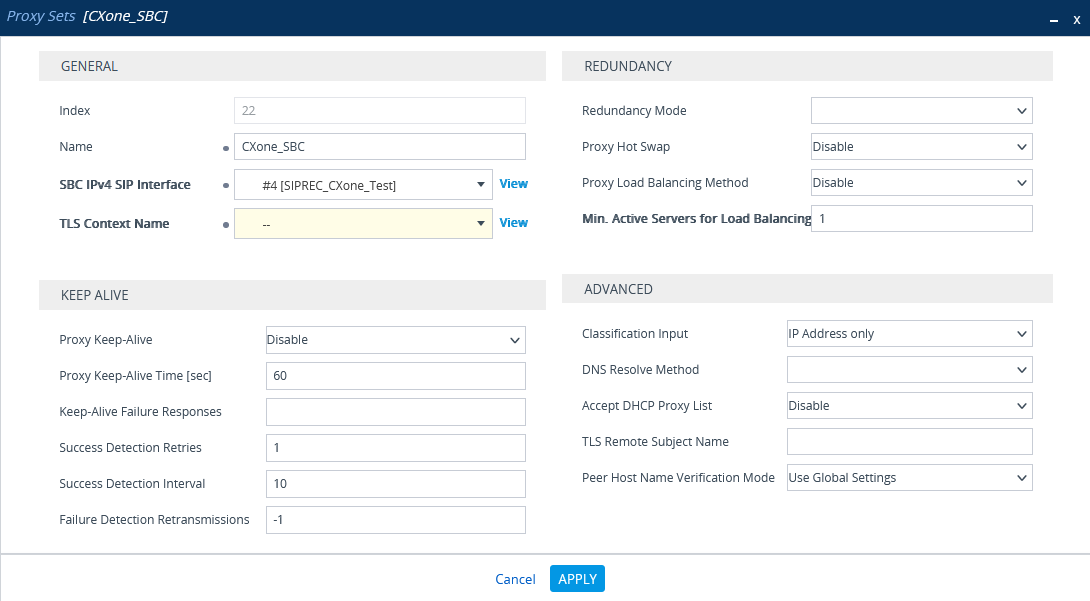

(Nur bei sicheren Umgebungen) Proxy-Set konfigurieren

Dieses Verfahren bietet Richtlinien zum Konfigurieren des SBC-Proxy-Sets und der Proxy-IP-Adresse für den CXone Mpower AudioCodes SBC für eine sichere Verbindung.

-

Klicken Sie im Menü auf SIGNALING & MEDIA (SIGNALGEBUNG & MEDIEN).

-

Erweitern Sie unter TOPOLOGY VIEW (TOPOLOGIEANSICHT) den Eintrag CORE ENTITIES (KERNIDENTITÄTEN) und wählen Sie Proxy Sets (Proxy-Sets) aus.

-

Klicken Sie in der Liste "Proxy Sets" auf New (Neu).

-

Im Fenster "Proxy Set" unter GENERAL (Allgemein):

-

Geben Sie in das Feld Name einen Namen ein.

-

Wählen Sie in der Dropdown-Liste SBC IPv4 SIP Interface die SIP-Schnittstelle aus.

-

Wählen Sie in der Dropdown-Liste TLS Context Name den TLS-Kontext mit dem SBC-Zertifikat aus.

-

-

Scrollen Sie nach unten und klicken Sie auf den Link Proxy Address (Proxy-Adresse).

-

Klicken Sie im Fenster Proxy-Sets > Proxy-Adresse auf Neu und fügen Sie die IP-Adresse für CXone Mpower AudioCodes SBC hinzu.

-

Geben Sie im Fenster „Proxy-Adresse“ unter ALLGEMEIN im Feld Proxy-Adresse die CXone Mpower AudioCodes SBC-IP-Adresse ein und legen Sie den Transporttyp auf TLS fest.

-

Klicken Sie auf APPLY (ÜBERNEHMEN).

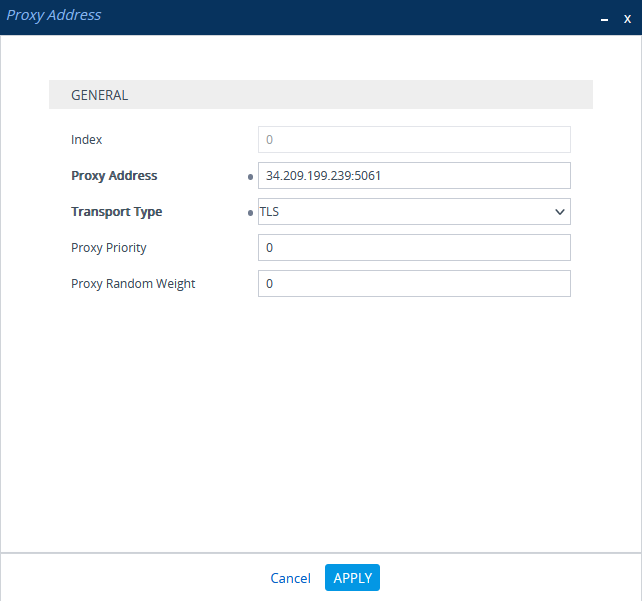

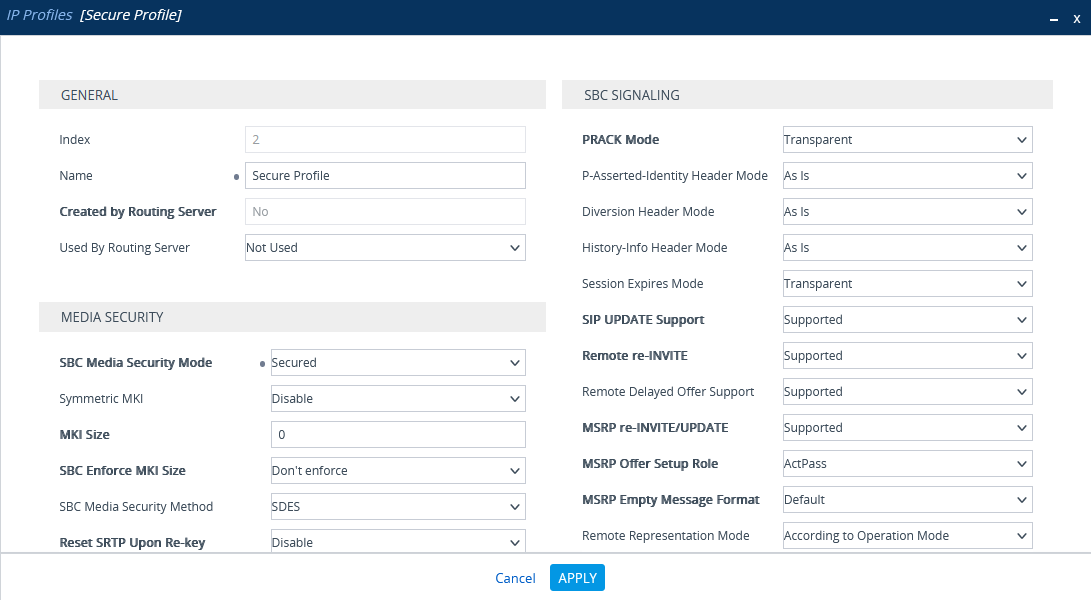

Sicheres IP-Profil konfigurieren

-

Klicken Sie im Menü "Setup" auf SIGNALING & MEDIA (SIGNALGEBUNG & MEDIEN). Erweitern Sie unter TOPOLOGY VIEW (TOPOLOGIEANSICHT) den Eintrag CODERS & PROFILES (KODIERER & PROFILE) und wählen Sie IP Profiles (IP-Profile) aus.

-

Klicken Sie in der Liste "IP Profiles" auf New (Neu).

-

Stellen Sie sicher, dass im Fenster "IP Profiles" unter "MEDIA SECURITY" (MEDIENSICHERHEIT) im Feld SBC Media Security Mode die Option Secured (Sicher) ausgewählt ist.

-

Klicken Sie auf APPLY (ÜBERNEHMEN).

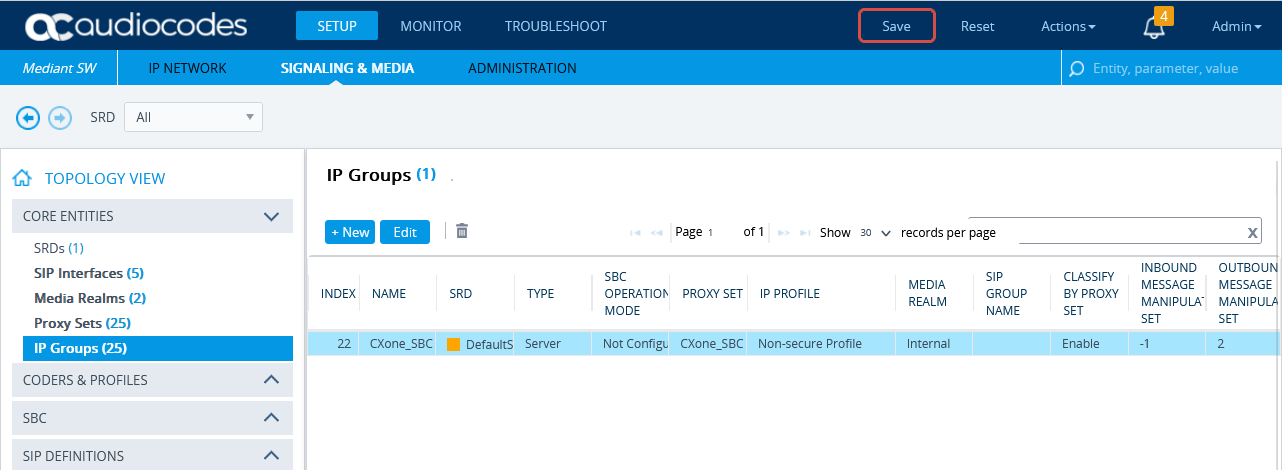

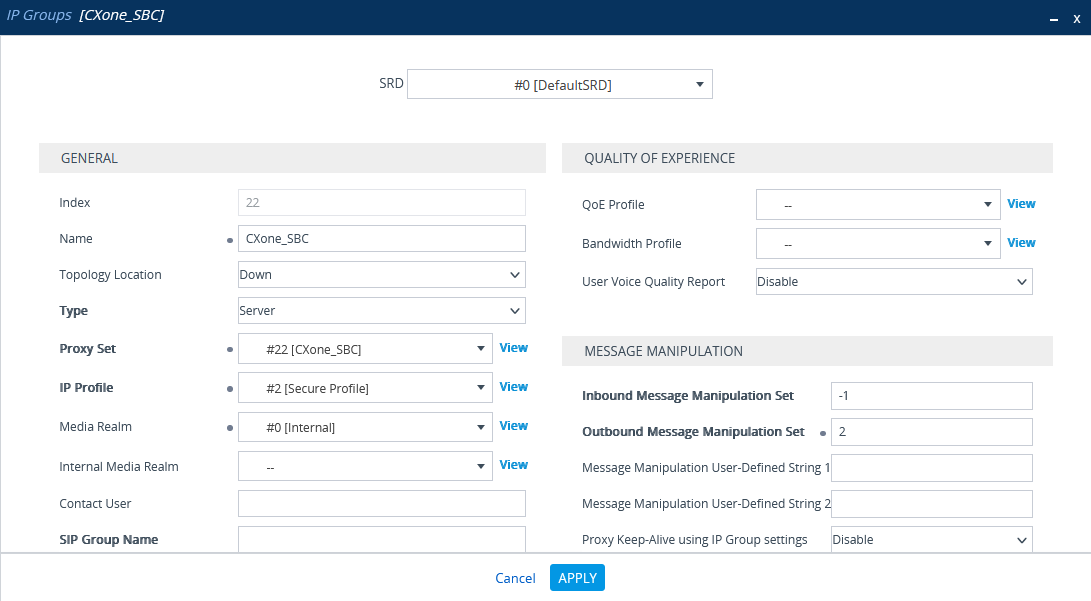

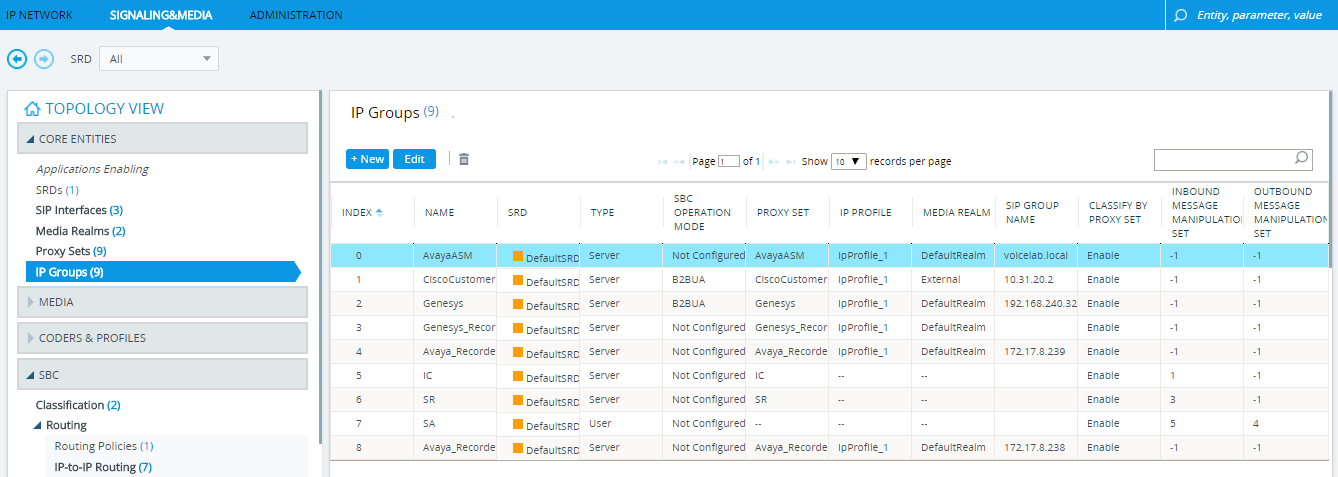

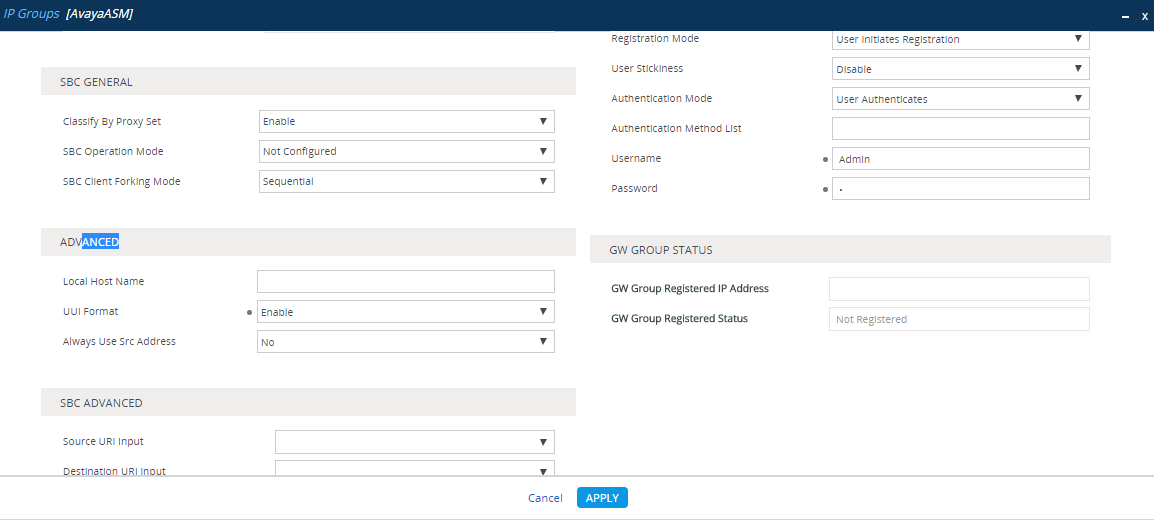

Konfigurieren Sie die IP-Gruppe für den CXone Mpower AudioCodes SBC

-

Klicken Sie im Menü auf SIGNALING & MEDIA (SIGNALGEBUNG & MEDIEN).

-

Erweitern Sie unter TOPOLOGY VIEW (TOPOLOGIEANSICHT) den Eintrag CORE ENTITIES (KERNIDENTITÄTEN) und wählen Sie IP Groups (IP-Gruppen) aus.

-

Klicken Sie in der Liste "IP Groups" auf New (Neu).

-

Im Fenster "IP Groups" unter GENERAL (ALLGEMEIN):

-

Konfigurieren Sie im Feld Index die nächste fortlaufende Nummer ein.

-

Geben Sie in das Feld Name einen Namen ein.

-

Wählen Sie in der Dropdown-Liste Topology Location den Standort aus.

-

Wählen Sie in der Dropdown-Liste Type die Option Server aus.

-

Wählen Sie im Feld Proxy Set das Proxy-Set für diese IP-Gruppe aus.

-

Geben Sie in das Feld IP Profile eine vorhandene IP-Profil-ID ein.

-

Wählen Sie im Feld Media Realm Name den vorhandenen Media Realm-Namen aus.

-

-

Klicken Sie auf APPLY (ÜBERNEHMEN).

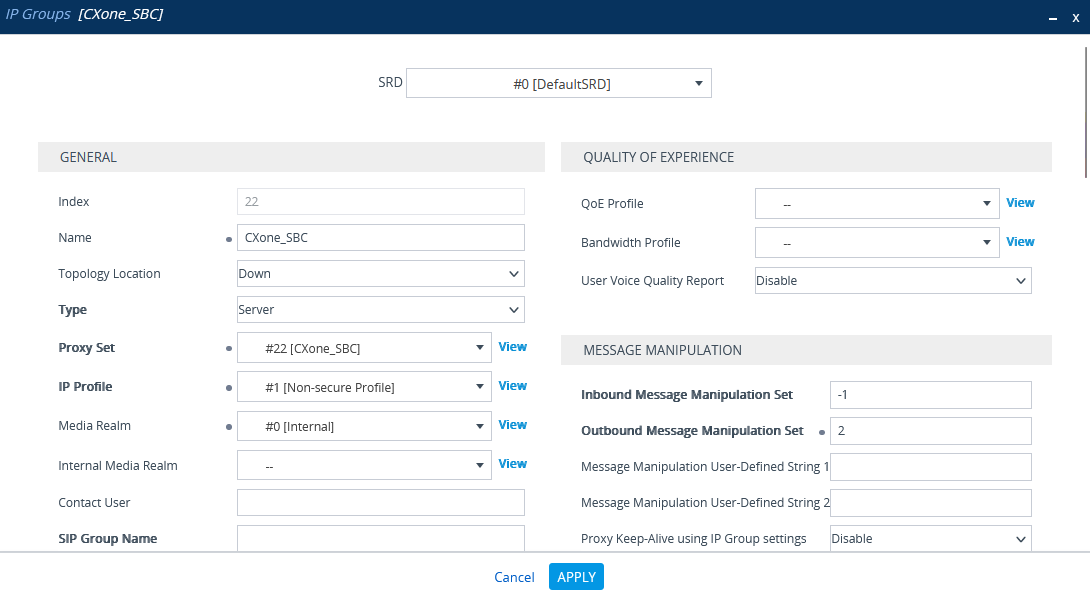

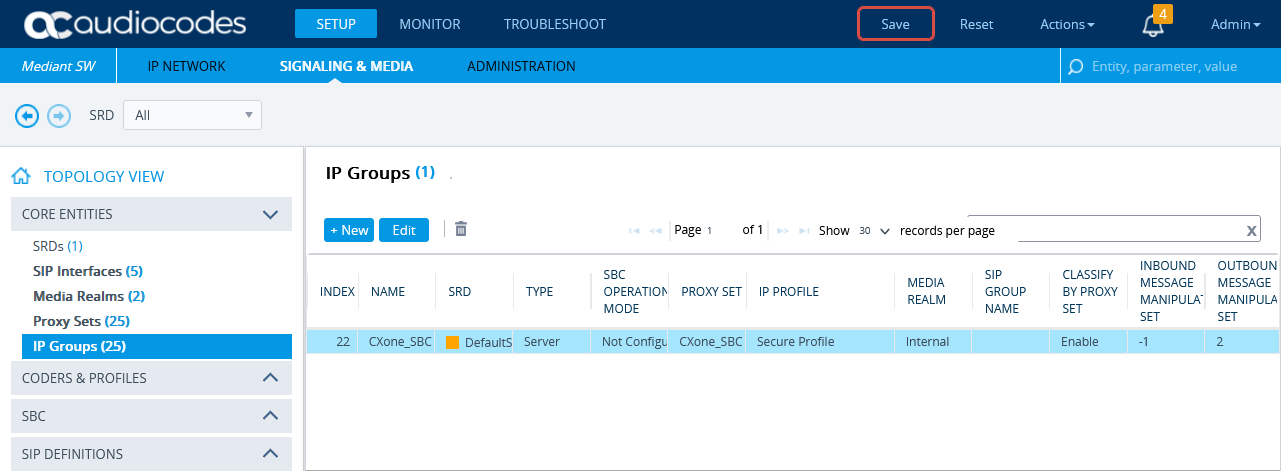

(Nur bei sicheren Umgebungen) IP-Gruppe konfigurieren

Vergewissern Sie sich, dass das sichere IP-Profil konfiguriert wurde. Siehe Sicheres IP-Profil konfigurieren.

-

Klicken Sie im Menü auf SIGNALING & MEDIA (SIGNALGEBUNG & MEDIEN).

-

Erweitern Sie unter TOPOLOGY VIEW (TOPOLOGIEANSICHT) den Eintrag CORE ENTITIES (KERNIDENTITÄTEN) und wählen Sie IP Groups (IP-Gruppen) aus.

-

Klicken Sie in der Liste "IP Groups" auf New (Neu).

-

Im Fenster "IP Groups" unter GENERAL (ALLGEMEIN):

-

Konfigurieren Sie im Feld Index die nächste fortlaufende Nummer ein.

-

Geben Sie in das Feld Name einen Namen ein.

-

Wählen Sie in der Dropdown-Liste Topology Location den Standort aus.

-

Wählen Sie in der Dropdown-Liste Type die Option Server aus.

-

Wählen Sie im Feld Proxy-Set das CXone Mpower Proxy-Set für diese IP-Gruppe aus.

-

Wählen Sie im Feld IP Profile das sichere IP-Profil aus, das zuvor in Sicheres IP-Profil konfigurieren erstellt wurde.

-

Wählen Sie im Feld Media Realm Name den vorhandenen Media Realm-Namen aus.

-

-

Klicken Sie auf APPLY (ÜBERNEHMEN).

-

Klicken Sie dann auf Save (Speichern).

(Nur bei sicheren Umgebungen) Zertifikate für die SIP-Aufzeichnung importieren und exportieren

Am Ende dieses Schrittes müssen Sie NiCE Professional Services Folgendes zur Verfügung stellen:

-

Das Zertifikat im PEM-Format

Vor dem Import muss das CXone Mpower AudioCodes SBC-Zertifikat im PEM-Format gespeichert werden.

-

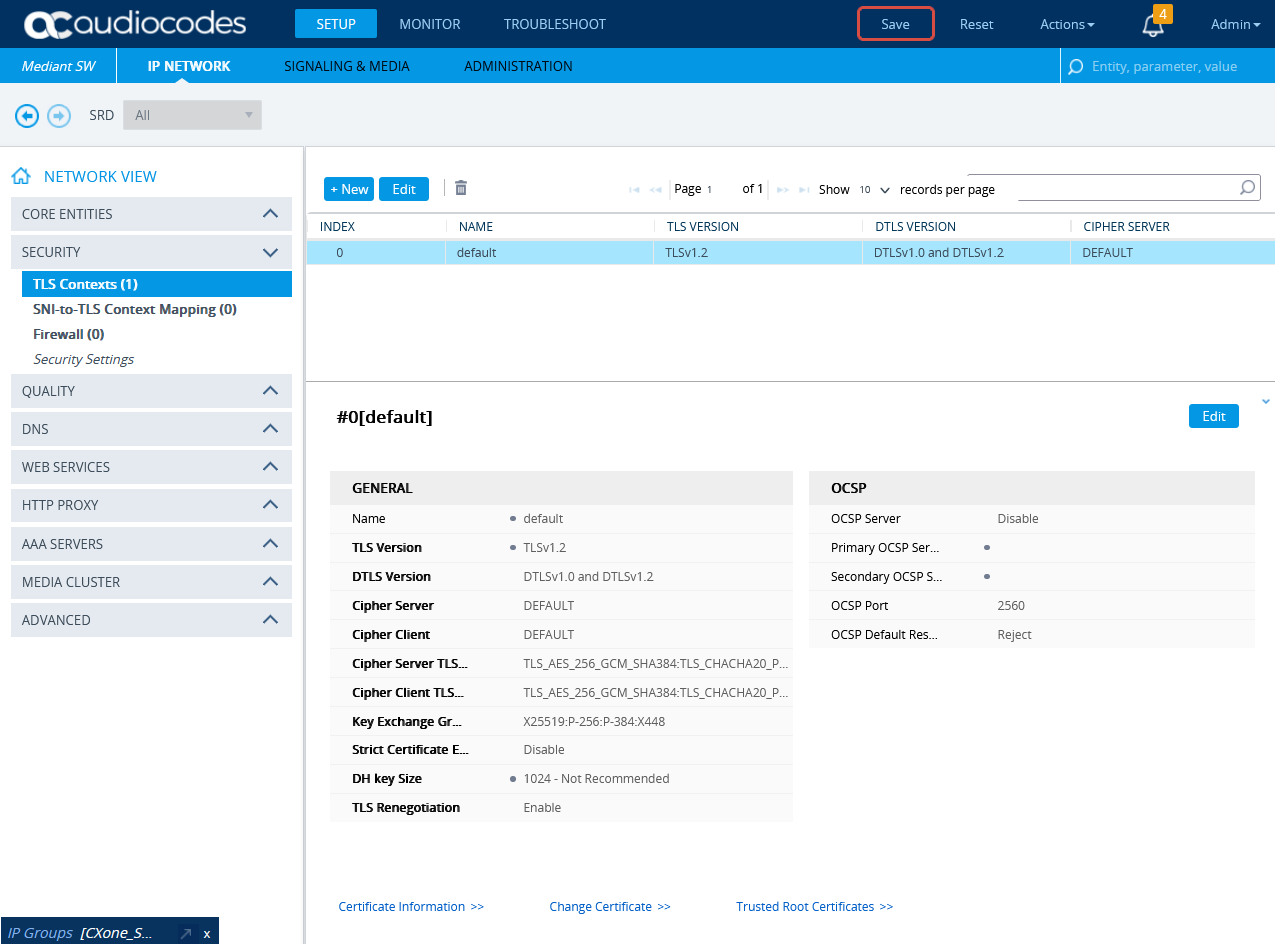

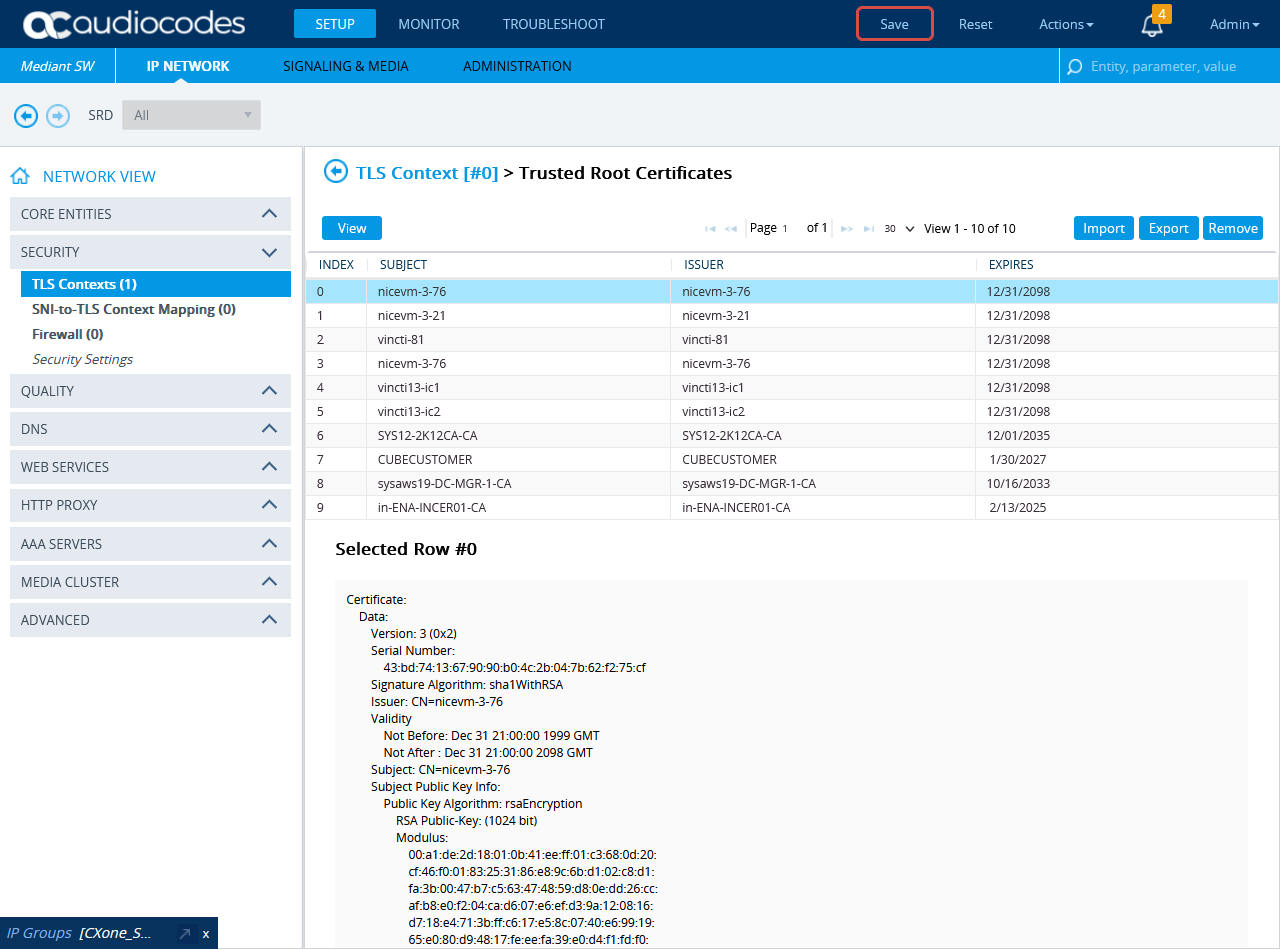

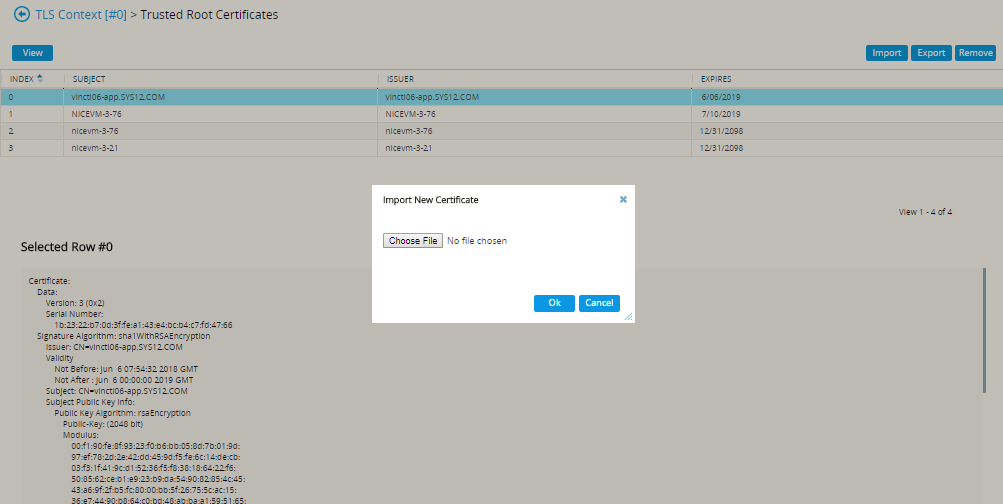

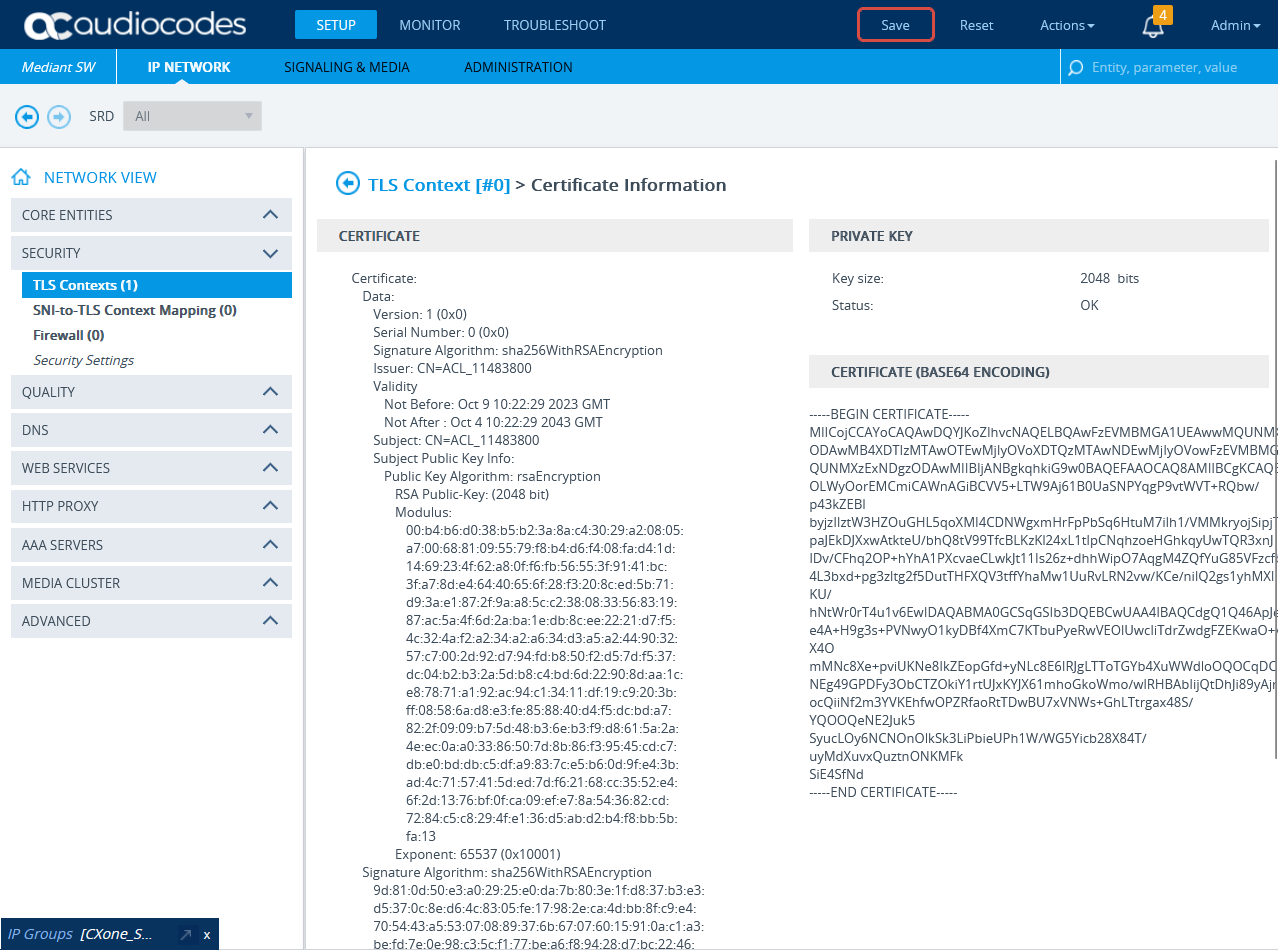

Um das CXone Mpower AudioCodes SBC-Zertifikat in den SBC zu importieren, gehen Sie zu SETUP > IP-NETZWERK. Erweitern Sie unter NETWORK VIEW (NETZWERKANSICHT) den Eintrag SECURITY (SICHERHEIT) und wählen Sie TLS Contexts (TLS-Kontext) aus.

-

Klicken Sie im Fenster "TLS Context" auf Trusted Root Certificates (Vertrauenswürdige Stammzertifikate).

-

Klicken Sie auf Importieren.

-

Klicken Sie im Fenster „Neues Zertifikat importieren“ auf Datei auswählen und navigieren Sie zum CXone Mpower AudioCodes SBC-Zertifikat. Überprüfen Sie, ob das CXone Mpower AudioCodes SBC-Zertifikat im PEM-Format vorliegt.

-

Auf OK klicken.

-

Klicken Sie im Fenster "TLS Context" auf Certificate Information (Zertifikatsinformationen).

-

Kopieren Sie auf der Seite "Certificate Information" den Text des Zertifikats unter CERTIFICATE. Erstellen Sie aus diesem Text ein Zertifikat.

-

Senden Sie das Zertifikat im PEM-Format zusammen mit der CA (sofern vorhanden) an die NiCE Professional Services.

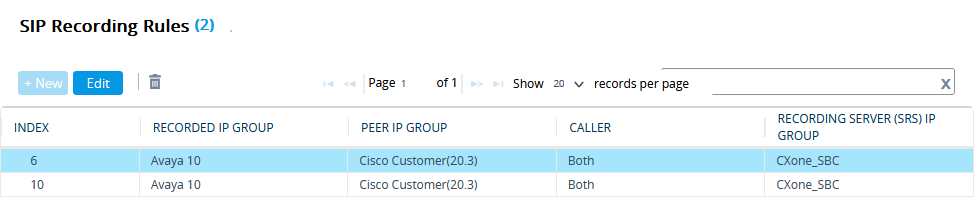

(Sichere/nicht sichere Umgebungen) SIP-Aufzeichnung konfigurieren

In diesem Abschnitt wird das Verfahren zur Aktivierung und Routing-Konfiguration der SIP-Aufzeichnung beschrieben.

-

Klicken Sie im Menü auf SIGNALING & MEDIA (SIGNALGEBUNG & MEDIEN).

-

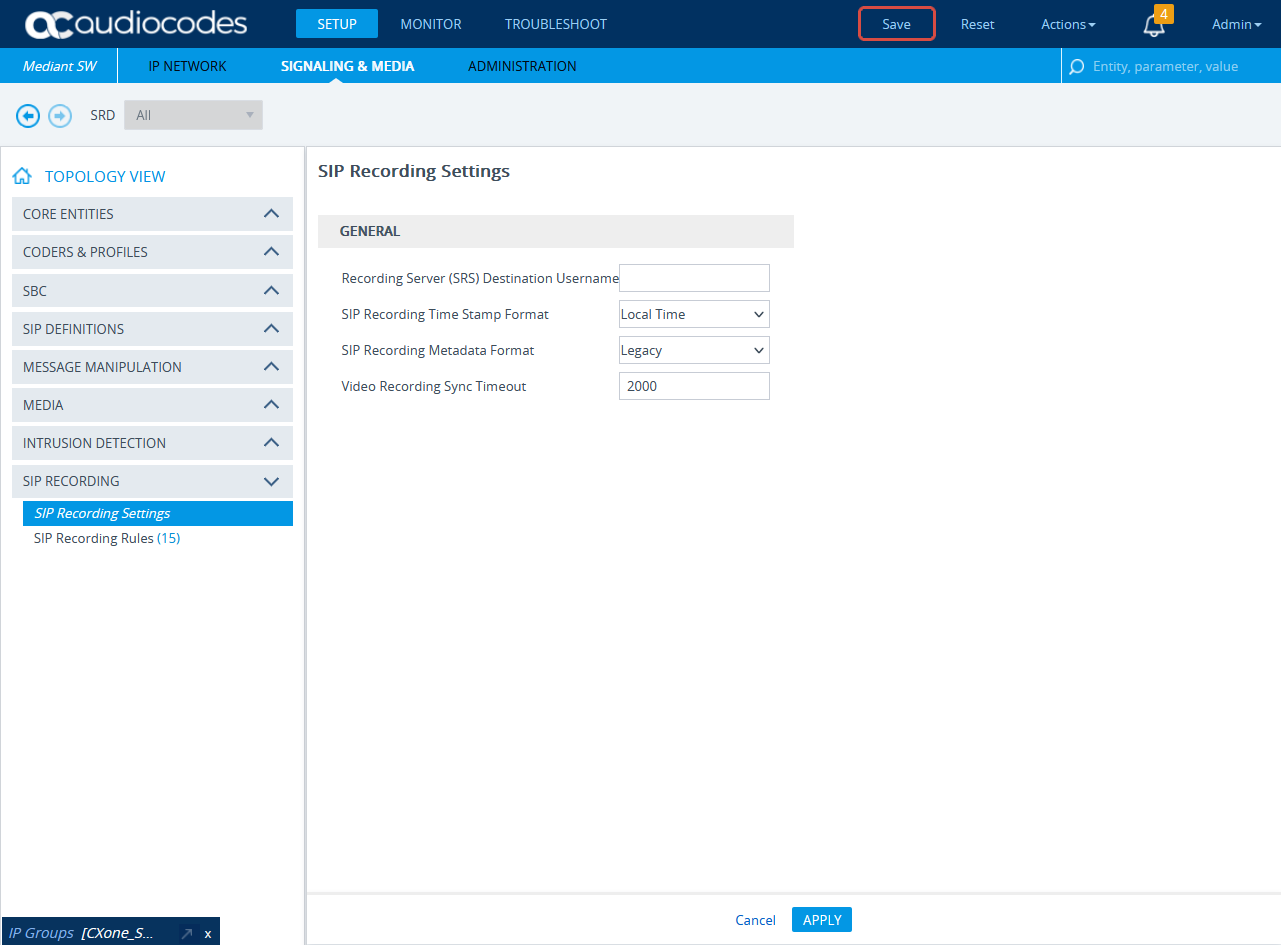

Erweitern Sie den Eintrag SIP RECORDING (SIP-AUFZEICHNUNG) und wählen Sie SIP Recording Settings (SIP-Aufzeichnungseinstellungen) aus.

-

Wählen Sie unter General (Allgemein) in der Dropdown-Liste SIP Recording Metadata Format (Metadaten-Format für SIP-Aufzeichnung) entweder Legacy oder RFC 7865 aus. Real-Time Third Party Telephony Recording (Multi-ACD) unterstützt beide Optionen. Nehmen Sie die Konfiguration entsprechend Ihren Präferenzen vor.

-

Klicken Sie auf APPLY (ÜBERNEHMEN).

-

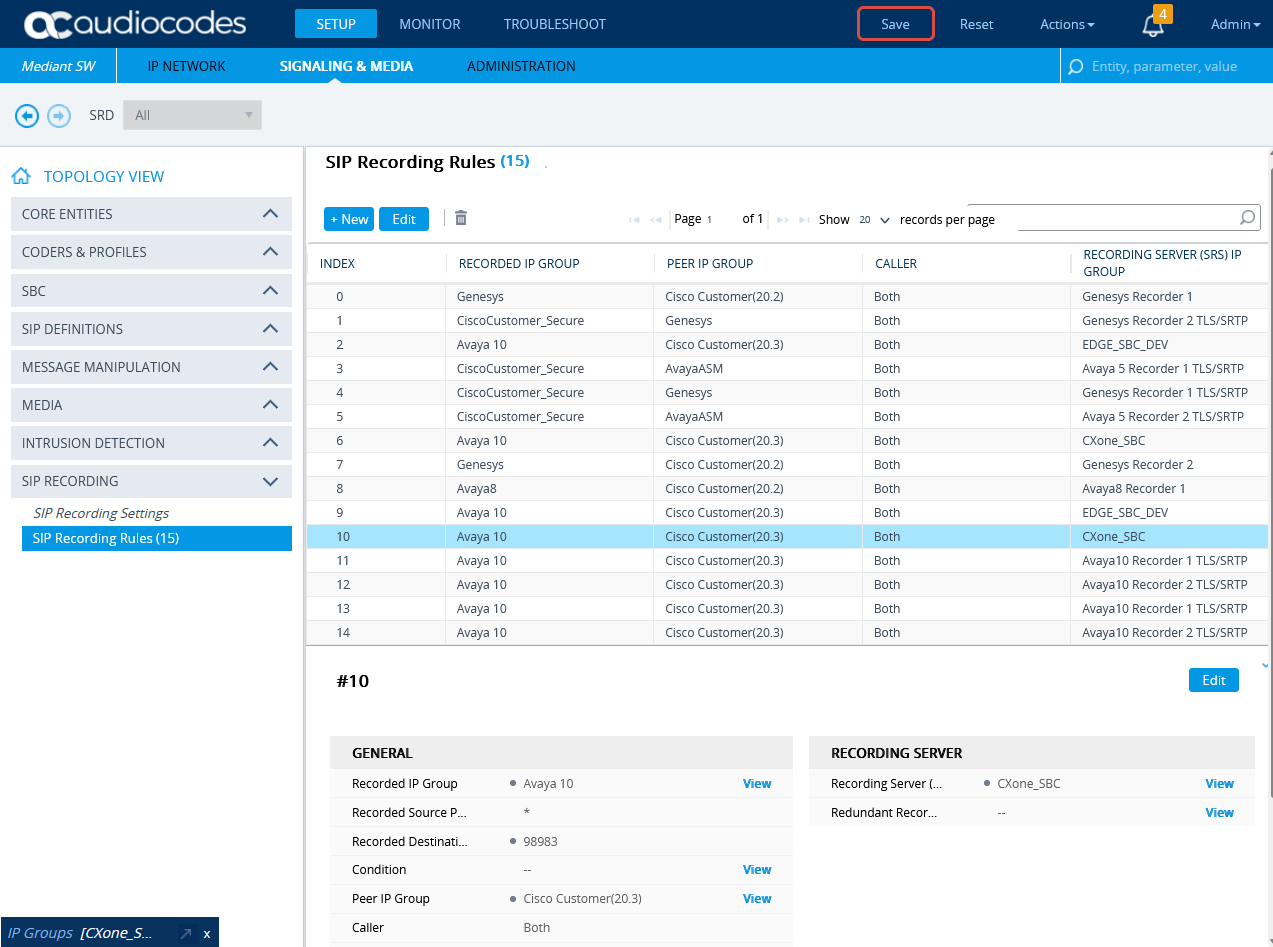

Wählen Sie unter SIP RECORDING (SIP-AUFZEICHNUNG) die Option SIP Recording Rules (SIP-Aufzeichnungsregeln) aus.

-

Klicken Sie im Bereich SIP Recording Rules auf New (Neu).

-

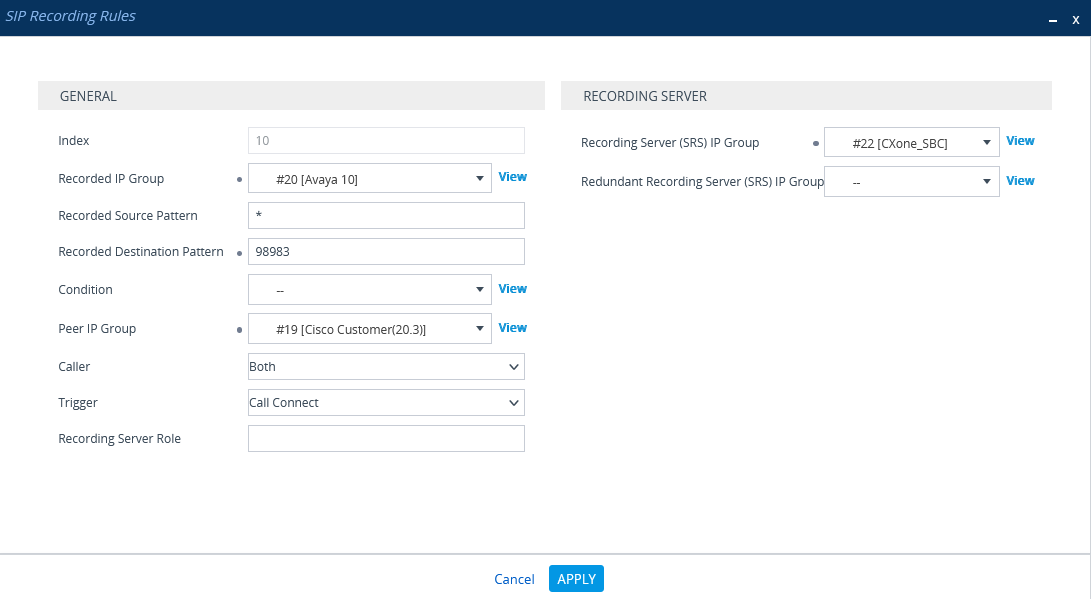

Im Fenster "SIP Recording Rules" unter GENERAL (ALLGEMEIN):

-

Wählen Sie in der Liste Recorded IP Group die Gruppen-ID des vorhandenen Agenten aus.

-

Geben Sie in das Feld Recorded Source Pattern (Muster der aufgezeichneten Quelle) das aufzuzeichnende Quellpräfix ein.

-

Geben Sie in das Feld Recorded Destination Pattern (Muster des aufgezeichneten Ziels) das aufzuzeichnende Zielpräfix ein.

-

Wählen Sie in der Liste Peer IP Group die Gruppen-ID des Serviceanbieters aus.

-

Wählen Sie in der Liste Caller (Anrufer) die Option Both (Beide) aus.

-

-

Unter RECORDING SERVER (AUFZEICHNUNGSSERVER):

-

Wählen Sie in der Liste Recording Server (SRS) IP Group die zuvor erstellte IP-Gruppe für den Aufzeichnungsserver aus.

Siehe Konfigurieren der IP-Gruppe für den CXone Mpower AudioCodes SBC oder (nur sichere Umgebungen) Konfigurieren der IP-Gruppe.

-

-

Klicken Sie auf APPLY (ÜBERNEHMEN).

-

Dem Bereich "SIP Recording Routing" (Routing für SIP-Aufzeichnung) wird eine neue Zeile hinzugefügt.

-

Um alle neuen Informationen zu speichern, klicken Sie auf Save (Speichern).

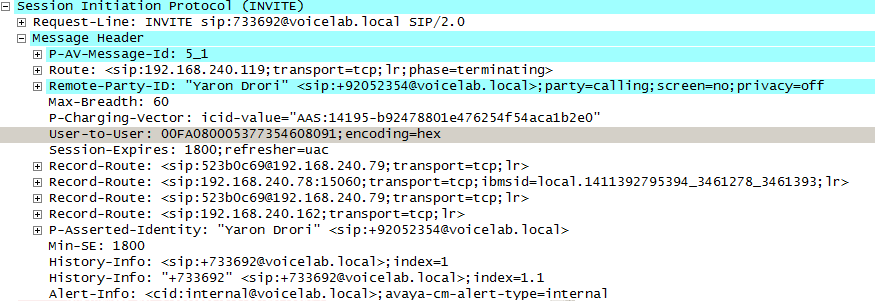

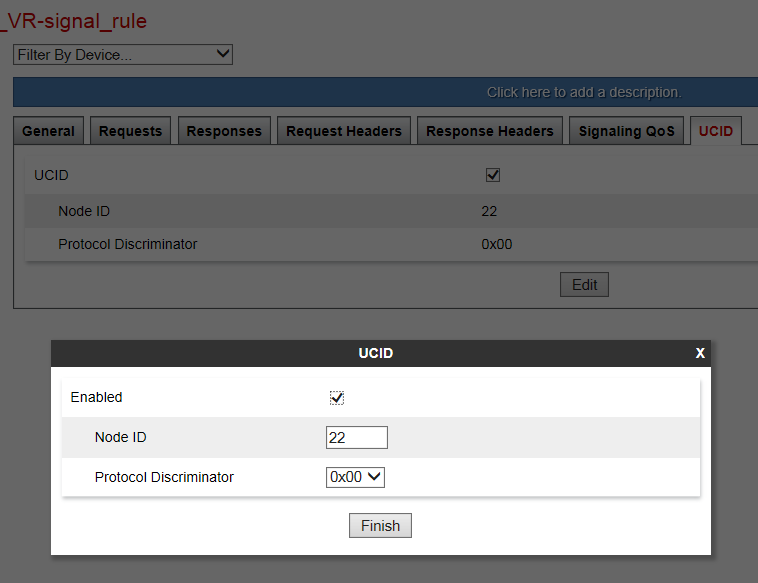

Senden Sie eine UCID an den CXone Mpower AudioCodes SBC

In einer Avaya-Umgebung muss der Universal Call Identifier (UCID) jedes Anrufs an den CXone Mpower AudioCodes SBC gesendet werden.

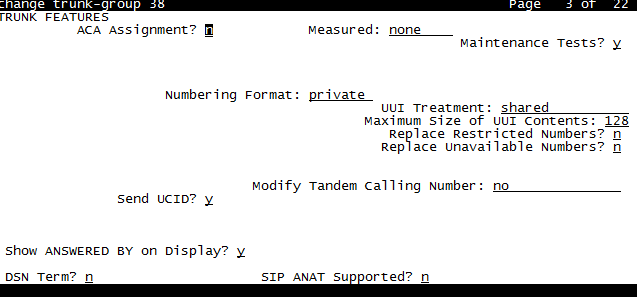

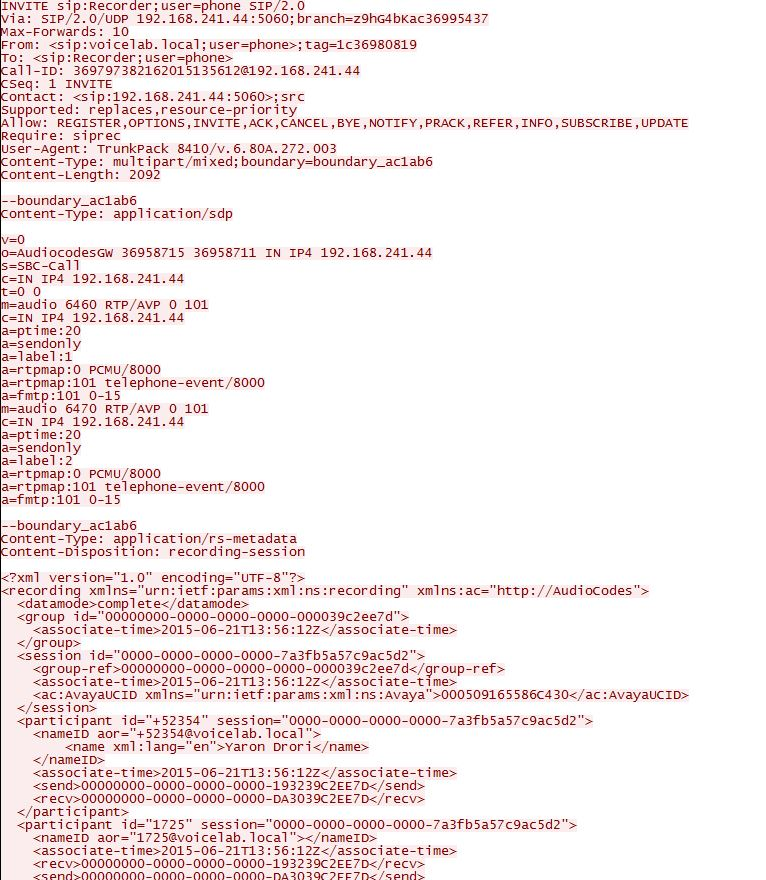

Für Egress-Anrufe generiert der Avaya CM die UCID und konvertiert diese dann in die "User to User Information" (UUI), die im Feld User-to-User des SIP INVITE-Headers vom Avaya Session Manager an den AudioCodes-SBC gesendet wird, wie unten gezeigt.

In einem Trace erscheint die UUI als Hexadezimalwert und in einem Avaya CTI-Ereignis wird sie als Dezimalzahl (die UCID) angezeigt. Die UUI (die die UCID enthält) wird an den AudioCodes SBC gesendet, der anschließend die UCID an den CXone Mpower AudioCodes SBC sendet.

Im Avaya CM muss die UUI-Behandlung Shared auf dem Trunk zum Avaya Session Manager konfiguriert sein.

Die UCID kann in einen Ingress-Anruf (einen Anruf, der vom Serviceanbieter an einen Agenten geleitet wird) eingeschlossen sein oder nicht, wenn er beim AudioCodes-SBC ankommt. Wenn die UCID nicht eingeschlossen ist, muss der SBC sie generieren.

Wenn die UCID bereits in einem Ingress-Anruf eingeschlossen ist, sollte der SBC keine andere UCID generieren.

Gehen Sie folgendermaßen vor, um die SBC-Generierung der Avaya UCID im SBC zu aktivieren:

-

Klicken Sie im Menü auf SIGNALING & MEDIA (SIGNALGEBUNG & MEDIEN).

-

Erweitern Sie unter TOPOLOGY VIEW (TOPOLOGIEANSICHT) den Eintrag CORE ENTITIES (KERNIDENTITÄTEN) und wählen Sie IP Groups (IP-Gruppen) aus.

-

Wählen Sie in der Tabelle IP Groups die IP-Gruppe für Avaya aus und klicken Sie auf Edit (Bearbeiten).

-

Scrollen Sie im Fenster "IP Groups“ nach unten zum Bereich ADVANCED (ERWEITERT).

-

Wählen Sie in der Dropdown-Liste UUI Format die Option Enable (Aktivieren) aus.

-

Klicken Sie auf Übernehmen.

-

Klicken Sie auf "Save" (Speichern) und dann auf Yes (Ja).

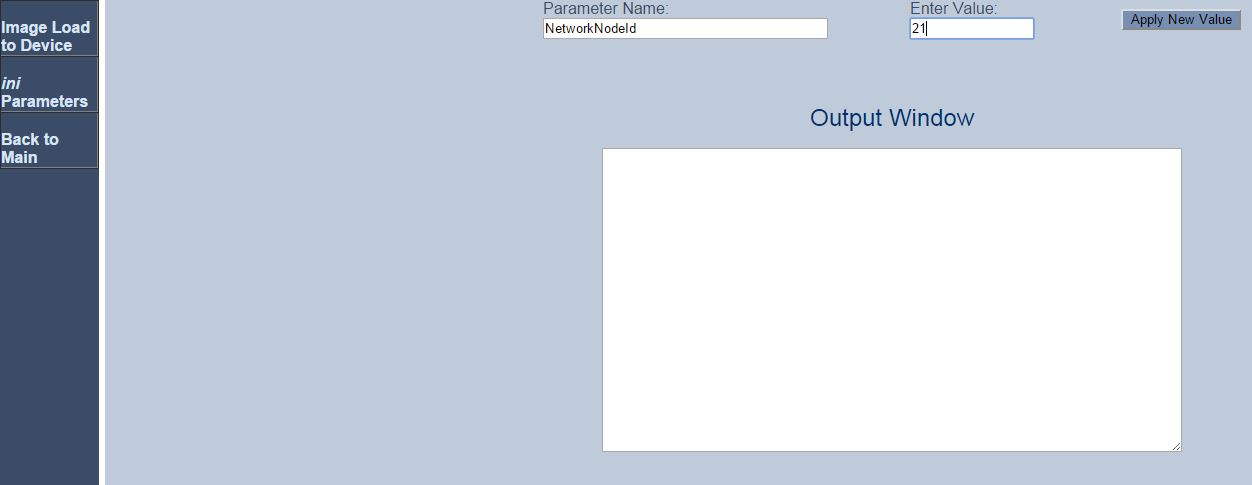

Die UCID enthält eine ID des Knotens, von dem sie erstellt wurde. Konfigurieren Sie die Knoten-ID, die in jeder vom AudioCodes-SBC generierten UCID verwendet wird.

-

Verwenden Sie Ihren Browser, um die Seite "Admin" (Verwaltung) des AudioCodes-SBC aufzurufen. Geben Sie die folgende URL ein:

Http://AudioCodes IP Address/AdminPage -

Melden Sie sich mit Ihrem Benutzernamen und Passwort an.

-

Klicken Sie auf ini Parameters.

-

Geben Sie in das Feld Parameter Name Folgendes ein: NetworkNodeId.

-

Geben Sie in das Feld Enter Value eine eindeutige Knoten-ID ein. Diese Knoten-ID muss eine eindeutige ID sein, die von keinem Avaya CM im lokalen Netzwerk verwendet wird.

-

Klicken Sie auf Apply New Value (Neuen Wert übernehmen).

Sobald ein Anruf über den AudioCodes SBC hergestellt wurde, sendet der SBC eine SIP-INVITE-Nachricht an den CXone Mpower AudioCodes SBC. Nach der Bestätigung durch den CXone Mpower AudioCodes SBC verzweigt der SBC das Audio und sendet es an den CXone Mpower AudioCodes SBC.

Es wird erwartet, dass der CXone Mpower AudioCodes SBC die UCID in der SIP-INVITE-Nachricht empfängt, die vom SBC während eines eingehenden oder ausgehenden Anrufs gesendet wird. Das Folgende ist ein Beispiel für den Metadatenteil einer SIP INVITE-Nachricht, die vom SBC an den CXone Mpower AudioCodes SBC gesendet wird.<ac:AvayaUCID > 0015EE805586C304</ac:AvayaUCID> Element enthält die UCID.

Der UCID-Wert ist hier beispielsweise hervorgehoben:

<ac:AvayaUCID >0015EE805586C304</ac:AvayaUCID>

Avaya SBCE-Umgebung (SBC for Enterprise) vorbereiten

In diesem Abschnitt wird beschrieben, wie Sie die Avaya-Umgebung für die Integration des Avaya Session Border Controller for Enterprise (SBCE) mit der Real-Time Third Party Telephony Recording (Multi-ACD)-Umgebung für die SIPREC-Kommunikation vorbereiten.

Die unterstützten Avaya SBCE-Versionen sind 8.1.3, 10.1 und 10.2..

Die in diesem Abschnitt beschriebenen Verfahren stellen lediglich Empfehlungen dar und müssen von einem zertifizierten Avaya-Standort-Engineer durchgeführt werden.

Ausführliche Informationen zur Konfiguration des Avaya-Switch finden Sie in der Avaya-Dokumentation.

Wählen Sie bei diesen Verfahren nicht den Avaya-Standardwert (*) aus, wenn in dem jeweiligen Schritt ein bestimmter Wert angegeben ist (zum Beispiel ein bestimmtes Transportprotokoll).

Arbeitsablauf

Folgen Sie diesem Arbeitsablauf, um die aktive Aufzeichnung von Avaya SBCE mit Real-Time Third Party Telephony Recording (Multi-ACD) einzurichten.

Auf dem SBC muss ein gültiges TLS-Zertifikat installiert sein. Das Zertifikat muss von einer vertrauenswürdigen Zertifizierungsstelle (CA) signiert sein, die im Abschnitt Unterstützte Zertifizierungsstellen für SIPREC aufgeführt ist.

Bevor Sie mit diesem Arbeitsablauf beginnen, müssen Sie sicherstellen, dass die Komponenten am Standort konfiguriert wurden.

-

Schritt 1: TLS-Konfiguration

-

Schritt 2: Aufzeichnungsserver konfigurieren

-

Schritt 3: Routing-Profil erstellen

-

Schritt 4: Senden Sie eine UCID an den CXone Mpower AudioCodes SBC

-

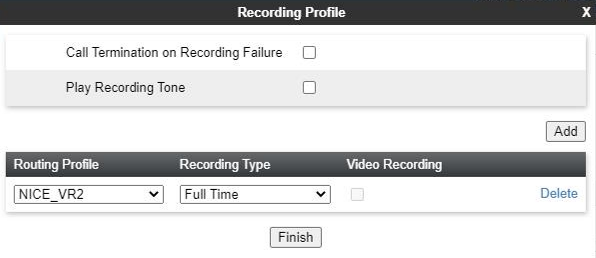

Schritt 5: Aufzeichnungsprofil erstellen

-

Schritt 6: Sitzungsrichtlinie erstellen

-

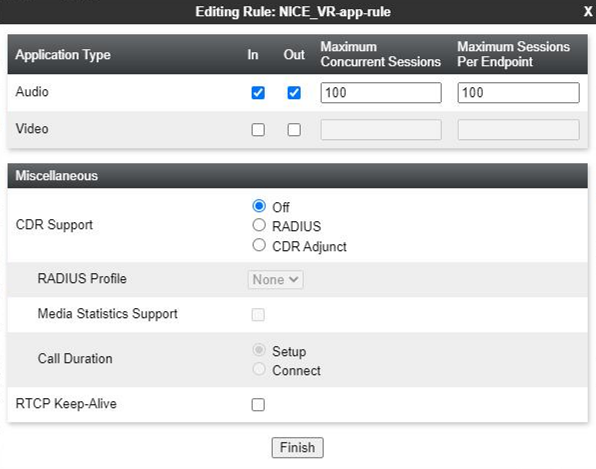

Schritt 7: Anwendungsregel erstellen

-

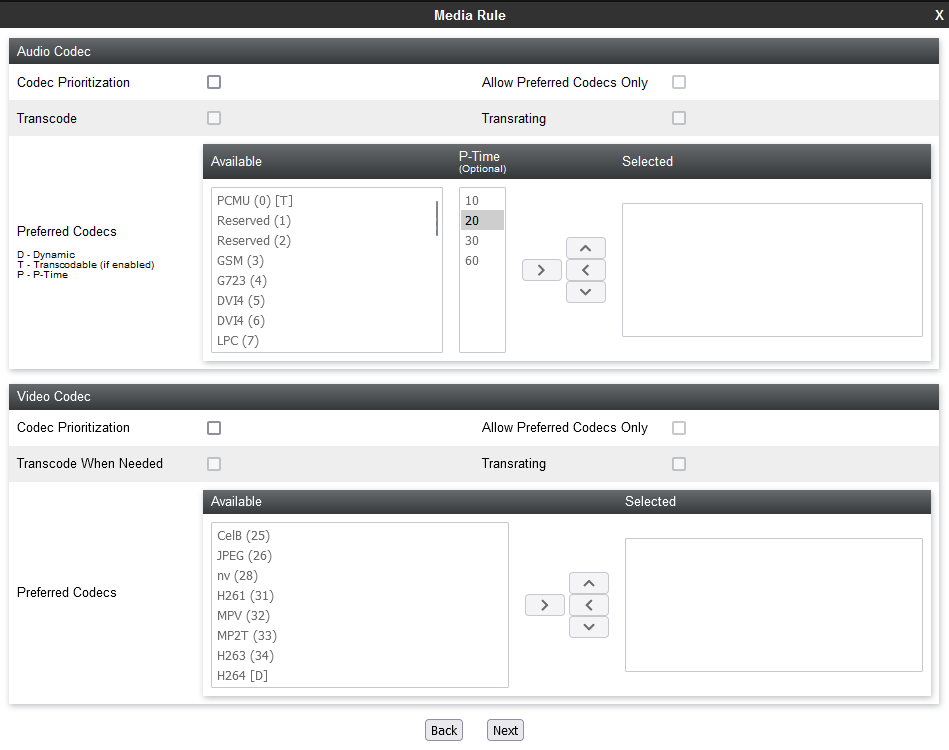

Schritt 8: Medienregel erstellen

-

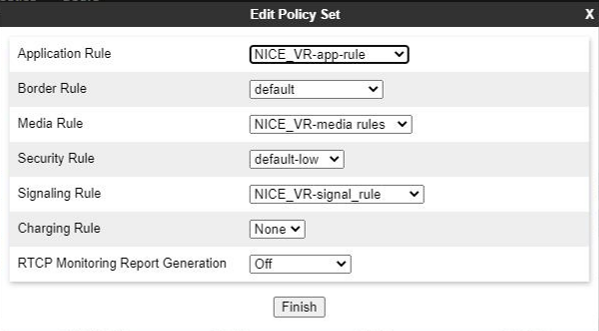

Schritt 9: Endpunkt-Richtliniengruppe erstellen

-

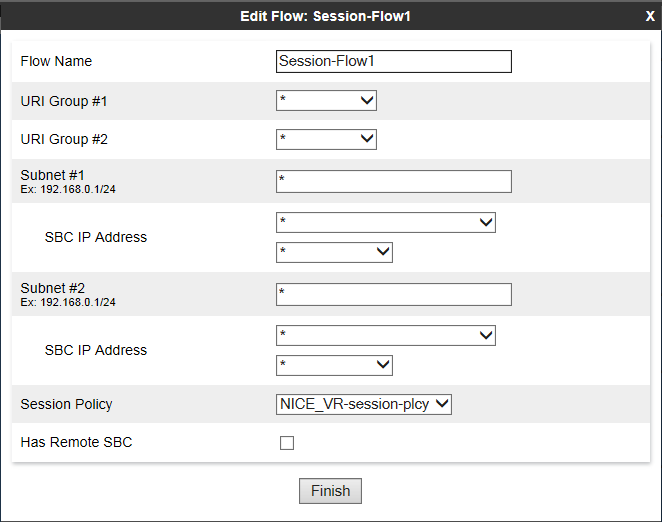

Schritt 10: Sitzungsablauf hinzufügen

-

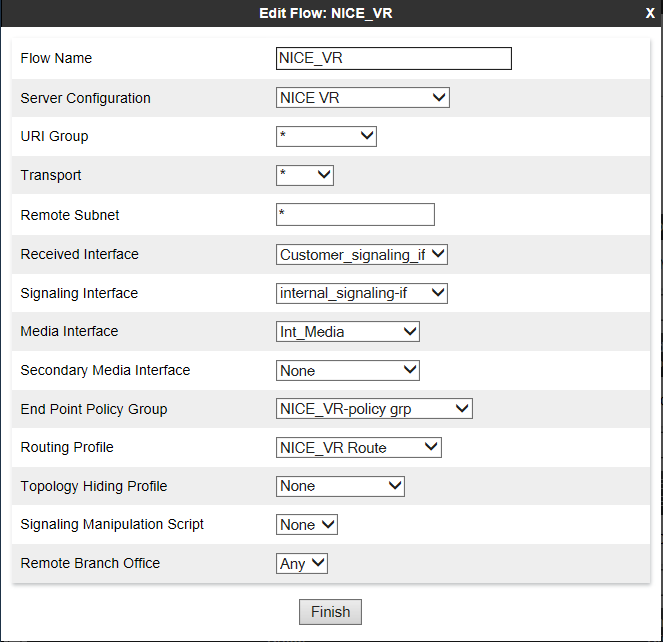

Schritt 11: Serverablauf erstellen

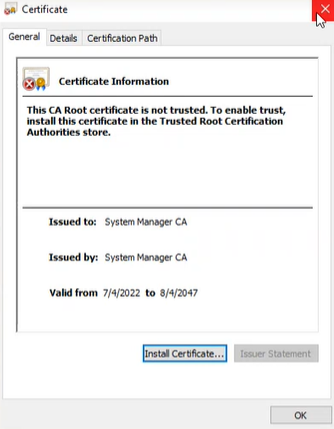

TLS-Konfiguration

Bevor Sie beginnen, müssen TLS-Port und TLS-Clientprofil korrekt für den internen Signalisierungsabschnitt konfiguriert werden. Sie führen diese Schritte unter Network & Flows > Signaling Interface (Netzwerke und Abläufe > Signalisierungsschnittstelle) aus.

-

Wählen Sie im Menü TLS Management aus.

-

Klicken Sie auf Certificates (Zertifikate) unter Installed Certificates (Installierte Zertifikate), um das Zertifikat anzuzeigen, zum Beispiel ASBC8.pem.

Dies ist kein selbstsigniertes Zertifikat.

-

Um das Zertifikat zu erhalten, senden Sie dem NiCE Professional Services-Mitarbeiter das CA-Zertifikat, das für diesen SBC signiert ist.

-

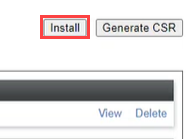

Sobald Sie das NiCEZertifikat erhalten haben, klicken Sie auf Installieren.

-

Wählen Sie CA Certificate, provide a name for the certificate (CA-Zertifikat, geben Sie einen Namen für das Zertifikat ein).

-

Klicken Sie auf Browse (Durchsuchen), um auf Ihrem System zu dem Zertifikat zu navigieren.

-

Klicken Sie auf Hochladen.

Das ASBC-Zertifikat wird unter "Installed Certificates" angezeigt.

-

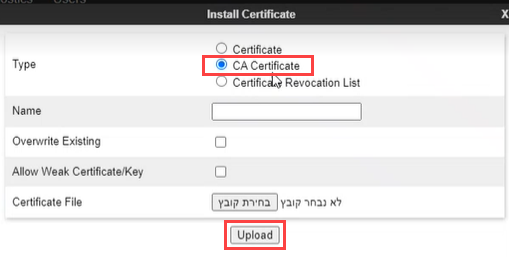

Klicken Sie auf Client Profiles (Clientprofile).

-

Klicken Sie auf Hinzufügen.

-

Geben Sie einen Profilnamen ein.

-

Ordnen Sie das SBC-Zertifikat dem Zertifikat und das NiCE-Zertifikat den Peer-Zertifizierungsstellen zu.

-

Klicken Sie auf Next (Weiter).

-

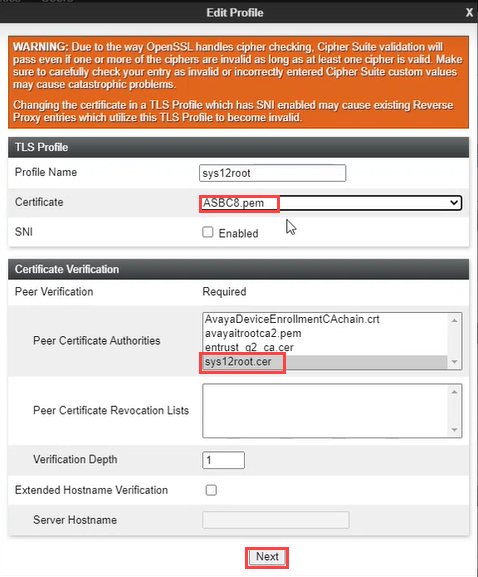

Besorgen Sie sich die TLS-Version vom NiCE Professional Services-Mitarbeiter.

-

Klicken Sie auf Finish (Fertigstellen). Das Clientprofil wird unter Client Profiles angezeigt.

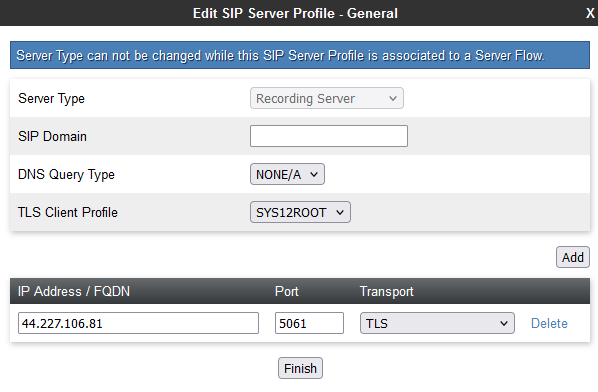

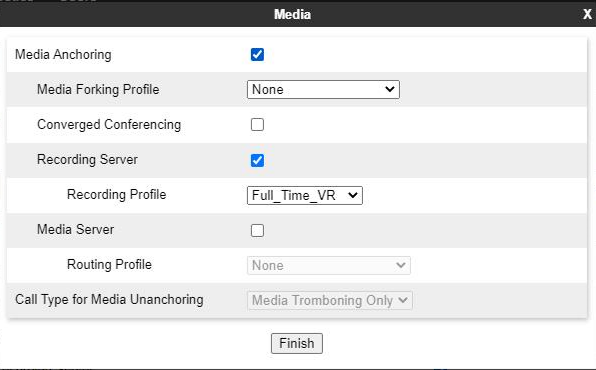

Aufzeichnungsserver konfigurieren

Die Aufzeichnung von Sitzungen ist für einige Unternehmen eine entscheidende Anforderung. Gehen Sie wie nachstehend beschrieben vor, um die Sitzungsaufzeichnung für SIPREC einzurichten.

So konfigurieren Sie einen Aufzeichnungsserver:

-

Vergewissern Sie sich, dass die Konfiguration für SIP-Trunking zwischen dem Session Manager und dem Leitungsanbieter abgeschlossen wurde.

-

Melden Sie sich mit Administratorberechtigung bei der EMS Web-Benutzeroberfläche an.

-

Wählen Sie unter Device: (Gerät:) den Namen der SBC-Anwendung aus der Dropdown-Liste aus.

-

Wählen Sie im linken Navigationsbereich Services > SIP Servers (Dienste > SIP-Server) aus.

-

Klicken Sie auf der Seite "Server Configuration" auf Add (Hinzufügen).

-

Geben Sie auf der Seite "Add Server Configuration Profile" (Serverkonfigurationsprofil hinzufügen) in das Feld Profile Name einen Namen für das neue Serverprofil ein.

-

Klicken Sie auf Next (Weiter).

-

Klicken Sie im Fenster "Edit Server Configuration Profile" (Serverkonfigurationsprofil bearbeiten) im Feld Server Type (Servertyp) auf Recording Server (Aufzeichnungsserver).

-

Wählen Sie für TLS Client Profile das Clientprofil aus, das Sie in TLS-Konfiguration erstellt haben.

-

Geben Sie im Feld IP-Adresse/FQDN die IP-Adresse des CXone Mpower AudioCodes SBC-Servers ein.

-

Geben Sie in das Feld Port den Wert 5061 ein.

-

Wählen Sie im Feld Transport das TLS-Transportprotokoll aus.

-

Klicken Sie auf Next (Weiter).

-

Um das Interworking-Profil auszuwählen, führen Sie auf der Seite „Serverkonfiguration hinzufügen – Erweitert“ einen der folgenden Schritte aus:

-

Wählen Sie im Feld Interworking Profile das Profil avaya-ru aus.

Das Profil "avaya-ru" ist das Standardprofil für Interworking.

-

Klonen Sie das Standardprofil für Interworking, "avaya-ru", und wählen Sie das geklonte Profil aus.

-

-

Achten Sie darauf, dass das Kontrollkästchen Enable Grooming (Grooming aktivieren) markiert ist.

Für einen Aufzeichnungsserver wählt das System das Kontrollkästchen Enable Grooming standardmäßig aus. Entfernen Sie nicht die Markierung aus dem Kontrollkästchen Enable Grooming.

-

Klicken Sie auf Finish (Fertigstellen).

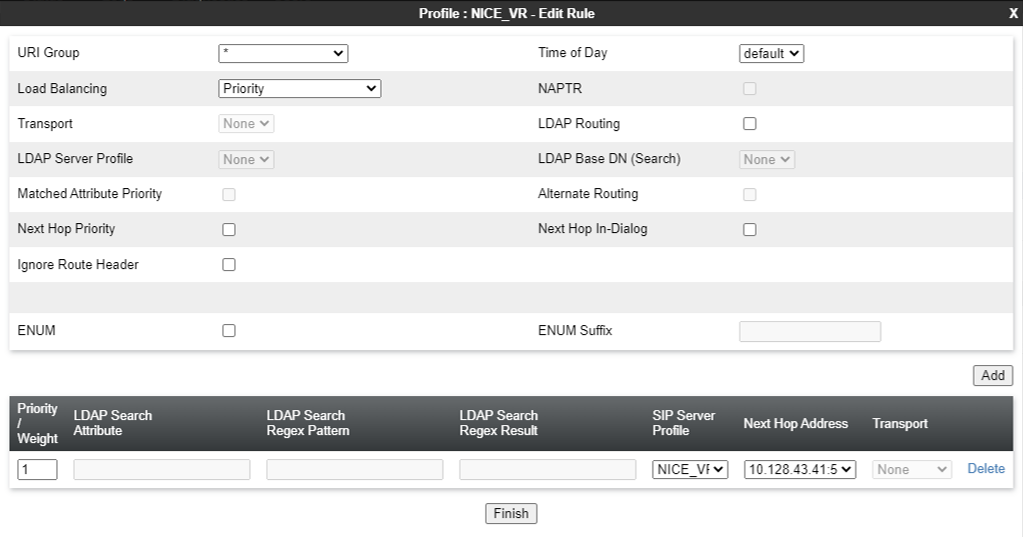

Routing-Profil erstellen

Für den Aufzeichnungsserver muss ein neues Routing-Profil erstellt werden. Routing-Profile definieren einen bestimmten Satz von Paket-Routing-Kriterien, die in Verbindung mit anderen Arten von Domänenrichtlinien verwendet werden. Routing-Profile identifizieren einen bestimmten Anrufablauf und legen damit fest, welche Sicherheitsfunktionen auf diese Pakete angewendet werden. Die Parameter, die von Routing-Profilen definiert werden, sind Pakettransporteinstellungen, Nameserver-Adressen und Auflösungsmethoden, Next-Hop-Routing-Informationen und Pakettransporttypen.

So erstellen Sie ein Routing-Profil:

-

Melden Sie sich mit Administratorberechtigung bei der EMS Web-Benutzeroberfläche an.

-

Wählen Sie im Navigationsbereich Configuration Profiles > Routing (Konfigurationsprofile > Routing) aus. Im Bereich "Application" (Anwendung) werden die vorhandenen Routing-Profile angezeigt. Im Bereich "Content" (Inhalt) werden die Routing-Regeln angezeigt, aus denen sich das ausgewählte Routing-Profil zusammensetzt.

-

Klicken Sie im Bereich "Application" (Anwendung) auf Add (Hinzufügen).

-

Geben Sie einen aussagekräftigen Namen für das neue Routing-Profil ein und klicken Sie auf Next (Weiter).

-

Geben Sie die erforderlichen Informationen in die entsprechenden Felder ein, die in der folgenden Tabelle beschrieben sind.

Wenn Sie alternatives Routing verwenden möchten, achten Sie darauf, dass Sie das Feld Trans Expire auf der Registerkarte Timers unter Global Profiles > Server Interworking auf eine geeignete kurze Dauer einstellen. Für jede Anfrage, die vom Server gesendet wird, kommt es zu einer Zeitüberschreitung, wenn nicht innerhalb der angegebenen Dauer für den Transaktionsablauf-Timer eine Antwort empfangen wird. Alternatives Routing funktioniert deshalb nicht, wenn für Trans Expire der Standardwert von 32 Sekunden eingestellt wird.

Feldname

Beschreibung

URI-Gruppe Gibt die URI-Gruppe an, für die das Next-Hop-Routing-Profil gilt. Die möglichen Werte sind:

-

*

-

Notfall

Time of Day (Tageszeit) Gibt an, zu welcher Tageszeit der Trunk-Server das Routing-Profil auflösen soll.