Cette rubrique fournit des instructions pour la configuration de l'interface Avaya TSAPI avec SIPREC et DMCC pour CXone Mpower Real-Time Third Party Telephony Recording (Multi-ACD).

Les versions Avaya AES TSAPI prises en charge sont 8.1.3, 10.1, 10.2.

Un ingénieur de site Avaya est responsable de toutes les procédures dans l’environnement Avaya. Les procédures décrites dans cette section ne sont que des recommandations!

Suivez ces étapes pour configurer l’interface Avaya TSAPI avec SIPREC et DMCC.

Étape 1 : Préparation de l’environnement Avaya AES TSAPI

Étape 2 : Préparation de l’environnement Avaya AES DMCC

Étape 3 : Préparer les contrôleurs de session en périphérie (SBC) à s’intégrer avec Real-Time Third Party Telephony Recording (Multi-ACD) :

Étape 4 : Téléchargez et enregistrez les Données essentielles pour la configuration de la connectivité tierce dans un fichier Excel CXone Mpower. Il vous sera demandé de remplir des informations essentielles au fur et à mesure que vous avancerez. Une fois que vous avez terminé de saisir tous les détails nécessaires et préparé votre environnement pour Real-Time Third Party Telephony Recording (Multi-ACD), vous devez soumettre le fichier Excel à votre représentant des services professionnels NiCE.

Préparation de l’environnement Avaya AES TSAPI

Vous devez configurer le serveur Avaya AES TSAPI avant de configurer Real-Time Third Party Telephony Recording (Multi-ACD).

Les versions Avaya AES TSAPI prises en charge sont 8.1.3, 10.1, 10.2.

Effectuez les étapes suivantes pour préparer l’environnement Avaya AES TSAPI :

Étape 1 : Vérifier la licence et l’état de l’interface TSAPI

Étape 2 : Préparation de l’environnement AES

Étape 3 : Ajouter un utilisateur

Étape 4 : Vérifier la valeur Tlink

Étape 5 : Créer une connexion sécurisée à l’aide d’un VPN

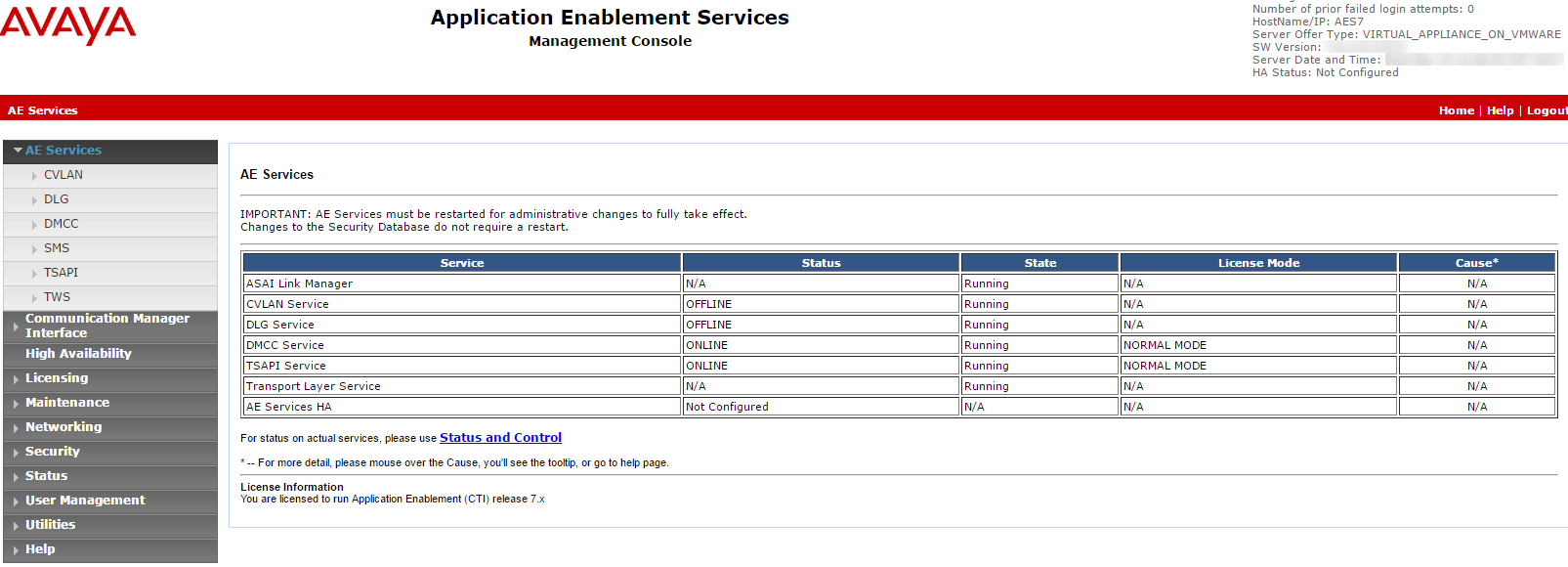

Étape 1 : Vérifier la licence et l’état de l’interface TSAPI

Avant de configurer l’interface Avaya TSAPI, vous devez vérifier que le service Avaya TSAPI fonctionne et que la licence est valide.

Pour vérifier le service et l’état de TSAPI :

-

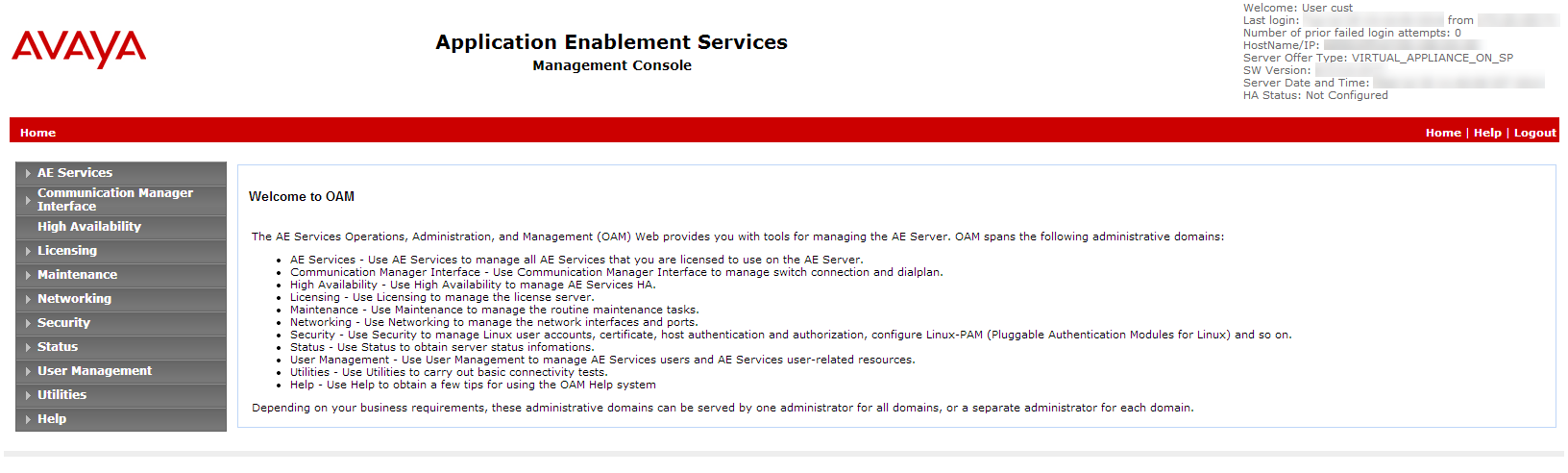

Connectez-vous au serveur AES. La page Application Enablement Services s’affiche.

-

Dans le menu, sélectionnez AE Services.

-

Vérifier :

-

La colonne État du service TSAPI est En ligne et la colonne État est En cours d’exécution.

-

La colonne Mode sous licence affiche Mode normal.

-

Étape 2 : Préparation de l’environnement AES

Un ingénieur de site Avaya est responsable de toutes les procédures dans l’environnement Avaya. Ces procédures ne sont que des recommandations et des directives !

Dans un environnement AES, l’administrateur AES doit préparer les connexions du lien AES-CTI.

Pour configurer le commutateur sur l’AES (directives générales) :

-

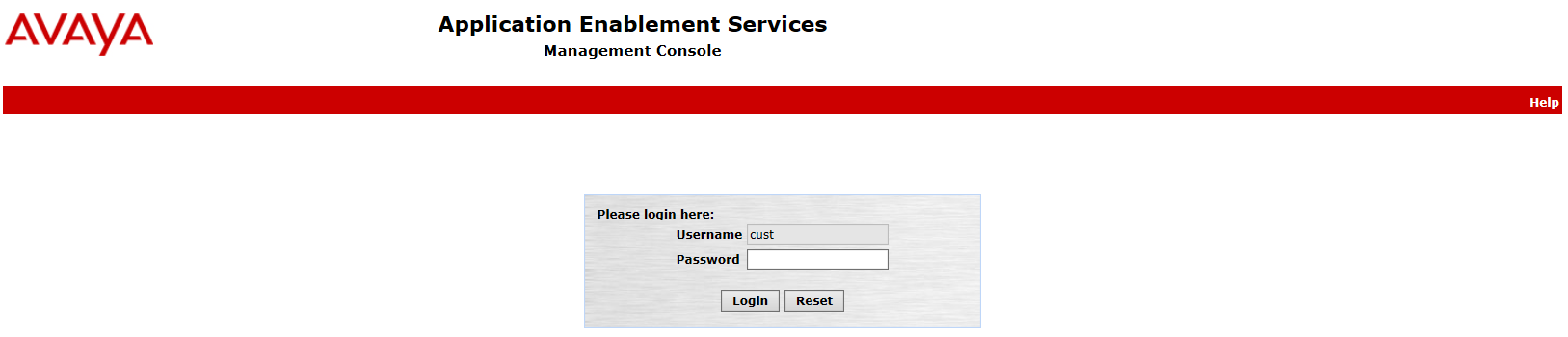

Accédez à la page Web de l’AES et connectez-vous.

-

Saisissez votre nom d’utilisateur et votre mot de passe. Cliquez sur Connexion. La page d’accueil s’affiche.

-

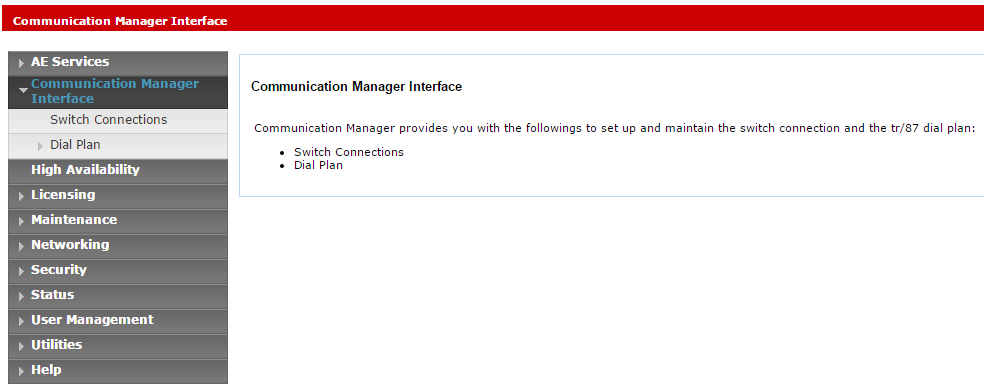

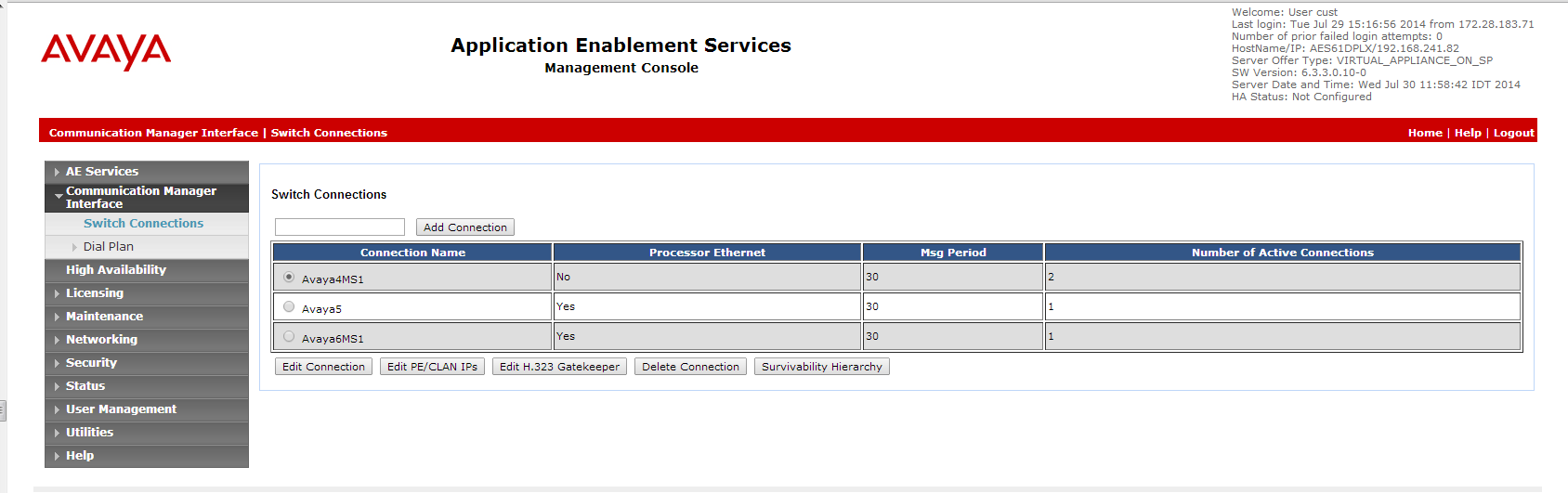

Dans le menu, cliquez sur Interface du gestionnaire de communication.

-

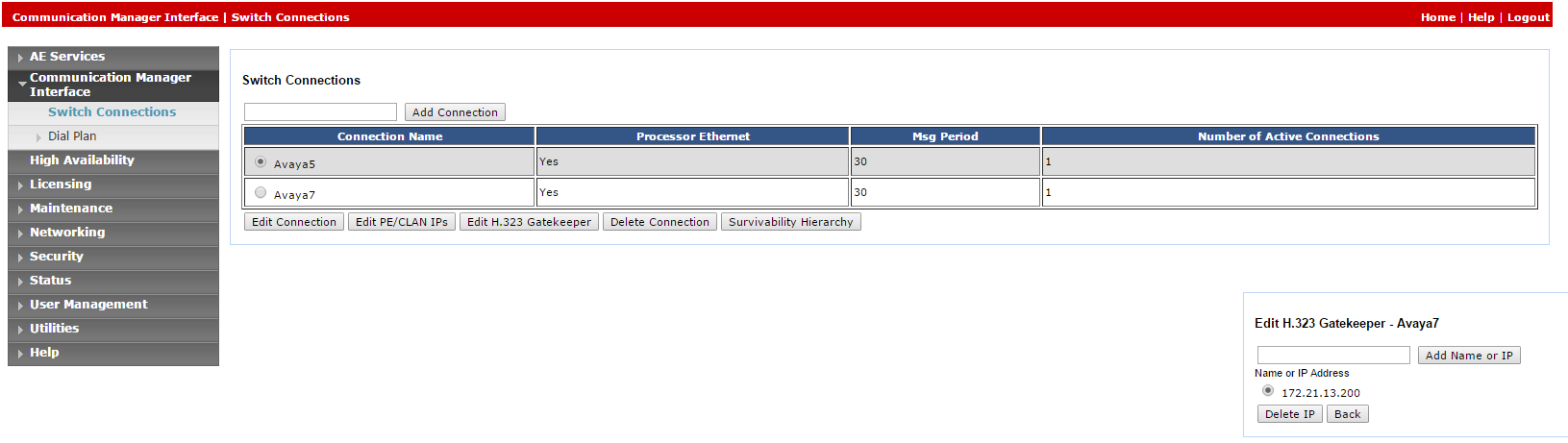

Sélectionnez Connexions du commutateur.

-

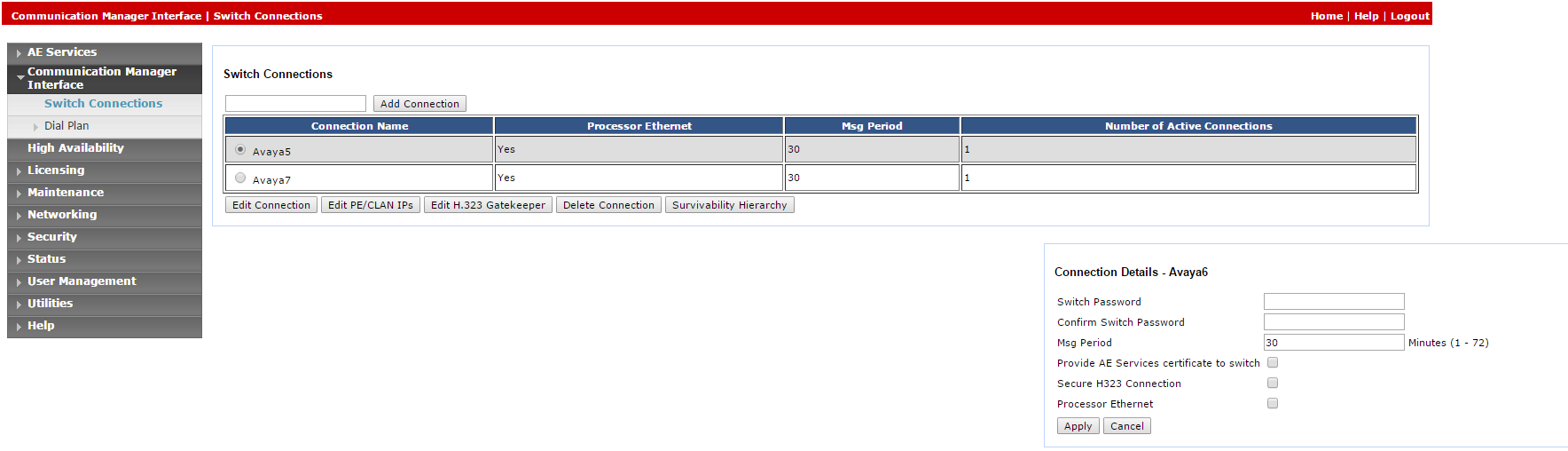

Dans la fenêtre Connexions du commutateur, ajoutez le nom du commutateur dans le champ et cliquez sur Ajouter une connexion. La fenêtre Détails de la connexion pour le nouveau commutateur s’affiche.

-

Dans le champ Mot de passe du commutateur, saisissez le mot de passe du commutateur. Le mot de passe du commutateur doit comporter entre 12 et 16 caractères alphanumériques et être identique au mot de passe attribué au service AES dans le Gestionnaire de communication.

-

Dans le champ Confirmation du mot de passe du commutateur, saisissez à nouveau le mot de passe du commutateur.

-

Si votre Gestionnaire de communication prend en charge Processor Ethernet, sélectionnez Processor Ethernet.

-

Cliquez sur Appliquer. La fenêtre Connexions du commutateur réapparaît.

-

-

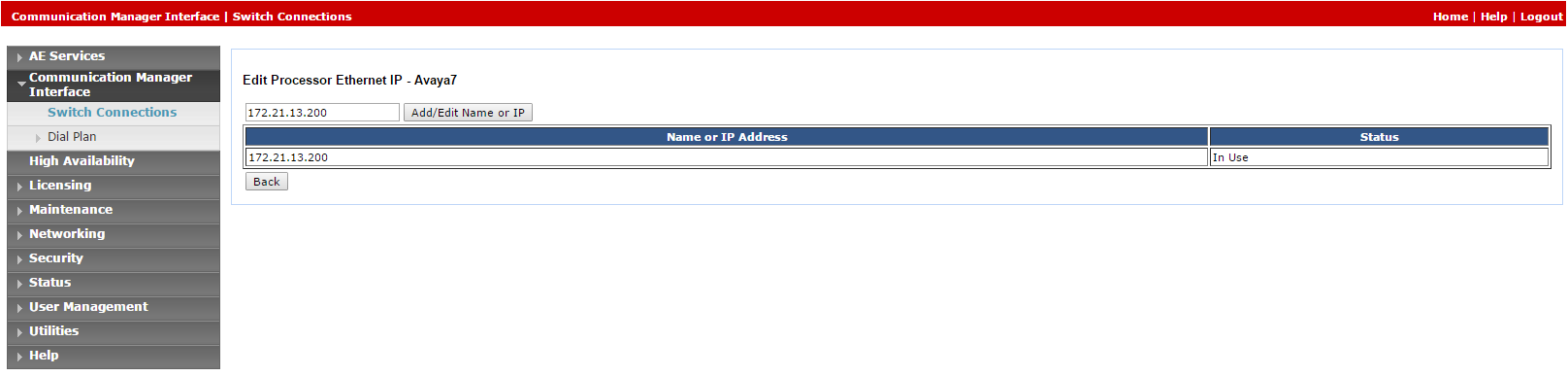

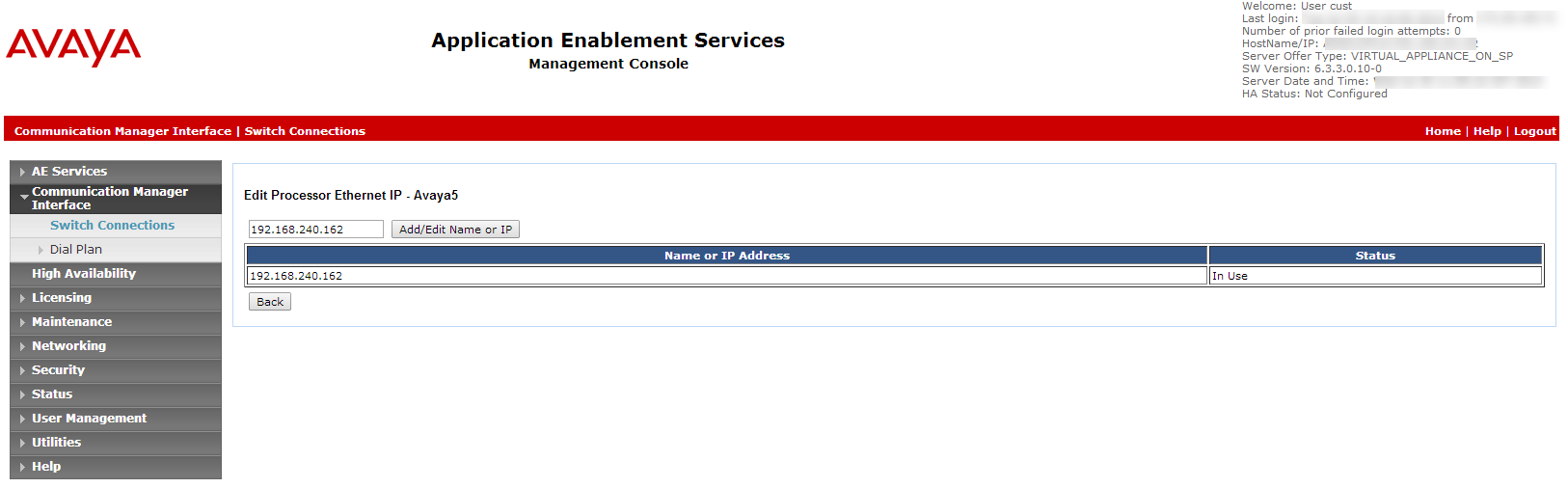

Cliquez sur Modifier les IP PE/CLAN. La fenêtre Modifier l’IP de Processor Ethernet s’affiche.

-

Dans le champ prévu à cet effet, ajoutez l’adresse IP de la carte Processor Ethernet/CLAN, puis cliquez sur Ajouter/modifier le nom ou l’IP.

-

Dans le menu AES, cliquez sur Connexions du commutateur pour revenir à la fenêtre Connexions du commutateur.

-

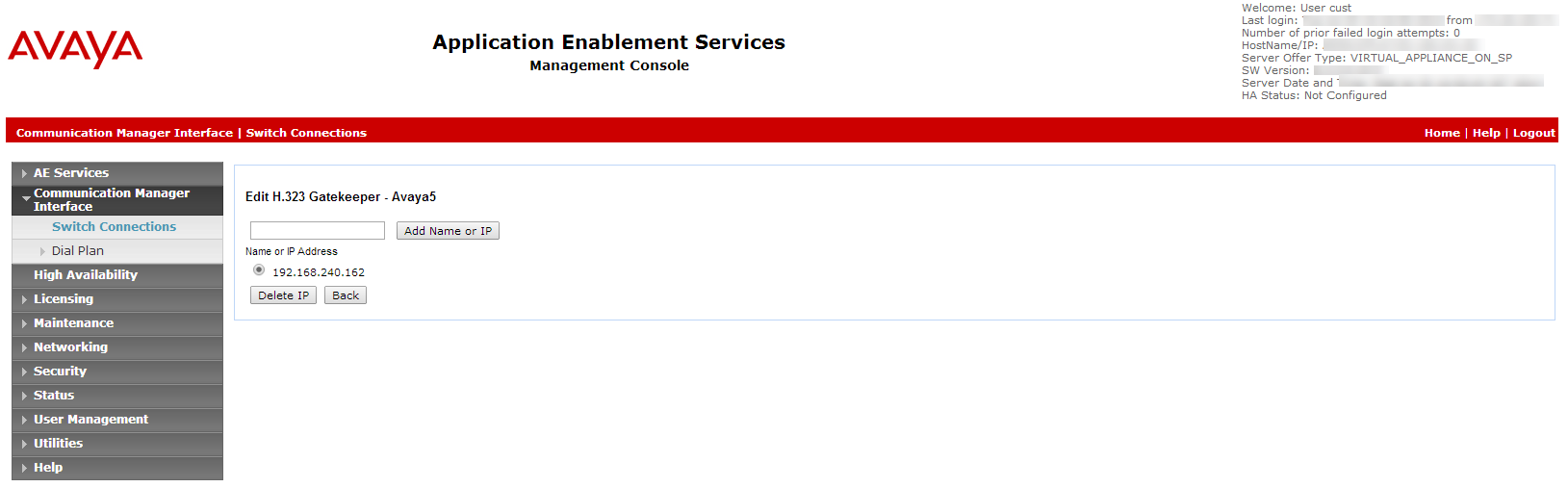

Cliquez sur Modifier H.323 Gatekeeper. La fenêtre Modifier H.323 Gatekeeper s’affiche.

-

Dans le champ prévu à cet effet, saisissez l’adresse IP de l’une des cartes Processor Ethernet/CLAN et cliquez sur Ajouter le nom ou l’IP. Répétez cette étape pour toutes les cartes Processor Ethernet/CLAN.

Une fois le lien CTI configuré, l’administrateur doit vérifier que la connexion AES-CTI est active et en état de conversation.

Pour vérifier le lien CTI :

-

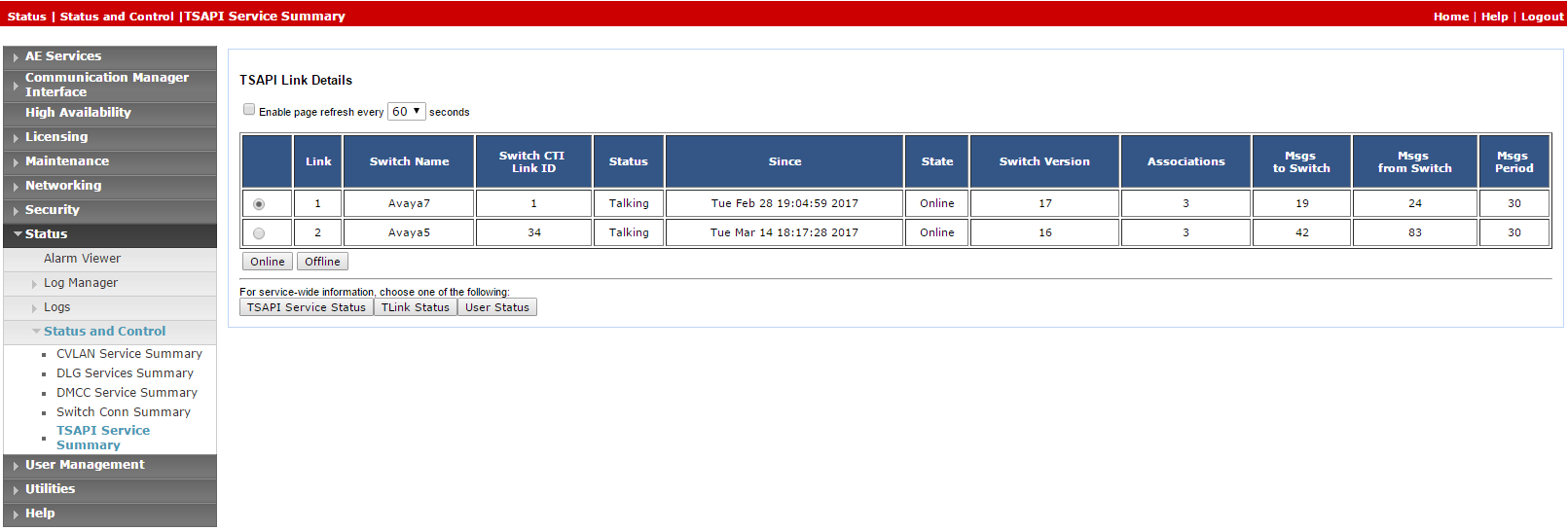

À partir de la page Web AES, sélectionnez État > État et contrôle > Résumé du service TSAPI.

-

Vérifiez que l’état est défini sur Conversation pour la connexion du lien AES-CTI en question.

Étape 3 : Ajouter un utilisateur

L’utilisateur doit être ajouté au système par le biais de la page Web.

Cette procédure doit être effectuée en collaboration avec un administrateur Avaya. L’administrateur AES doit d’abord préparer la connexion du lien AES-CTI.

À la fin de cette étape, vous devez fournir à NiCE Services Professionnels :

-

Informations d’identification de l’utilisateur.

Pour ajouter un utilisateur :

-

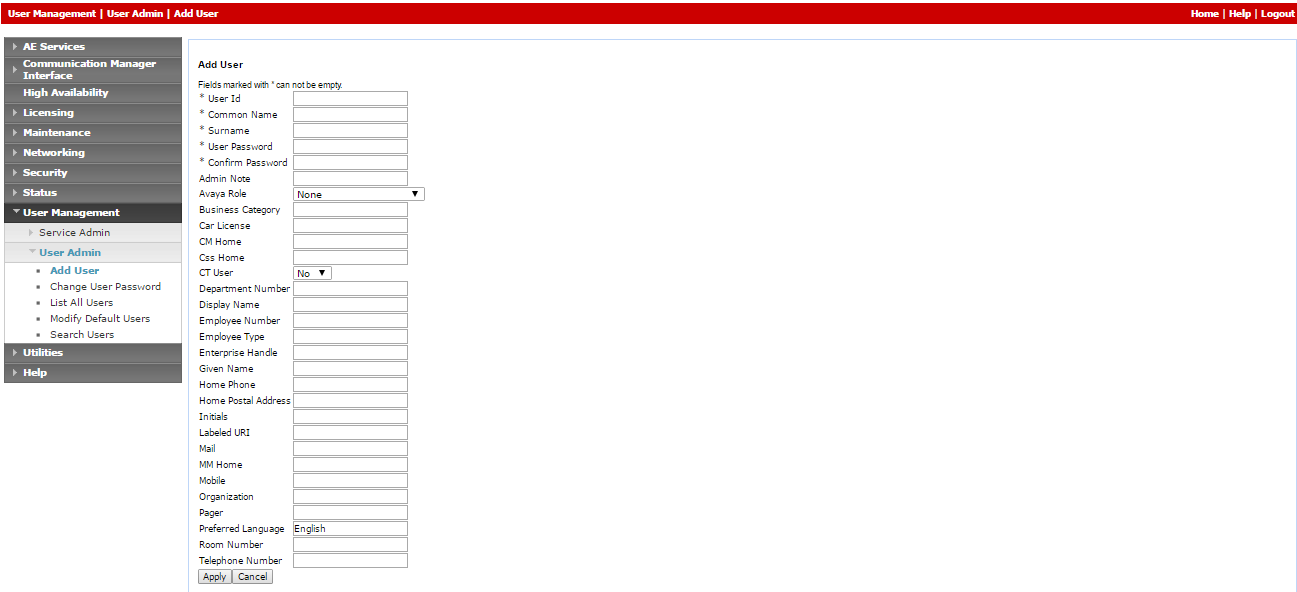

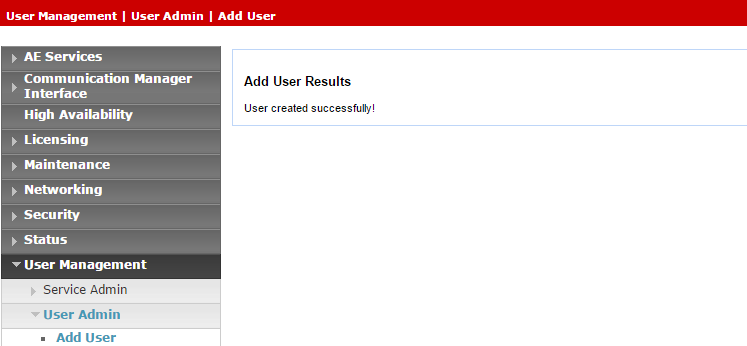

Dans le menu Services AE, naviguez jusqu’à Gestion des utilisateurs > Administration des utilisateurs et cliquez sur Ajouter un utilisateur.

-

Dans la fenêtre Ajouter un utilisateur, configurez les champs obligatoires :

-

ID de l’utilisateur

-

Nom commun

-

Nom de famille

-

Mot de passe de l’utilisateur

-

Confirmer le mot de passe

-

Changez le paramètre Utilisateur TC sur Oui.

-

-

Cliquez sur Appliquer pour enregistrer les informations.

-

Enregistrez ces informations d’identification dans le fichier Excel. Une fois que vous avez terminé de saisir tous les détails nécessaires et préparé votre environnement, soumettez le fichier Excel aux services professionnels NiCE.

-

Vérifiez que le message Utilisateur correctement créé apparaît dans la fenêtre Résultats de l’ajout de l’utilisateur.

-

Fournir à l’utilisateur une surveillance illimitée de tous les appareils :

-

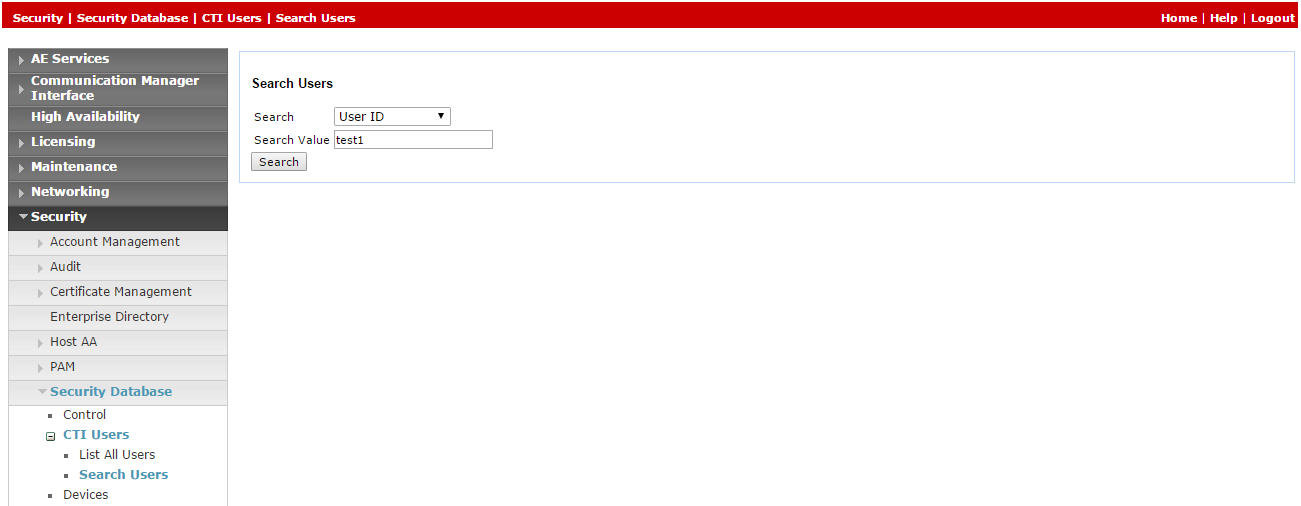

Dans le menu Services AE, développez Sécurité > Base de données de sécurité > Utilisateurs CTI et cliquez sur Rechercher des utilisateurs.

-

Dans la fenêtre Rechercher des utilisateurs, recherchez l’utilisateur créé précédemment.

-

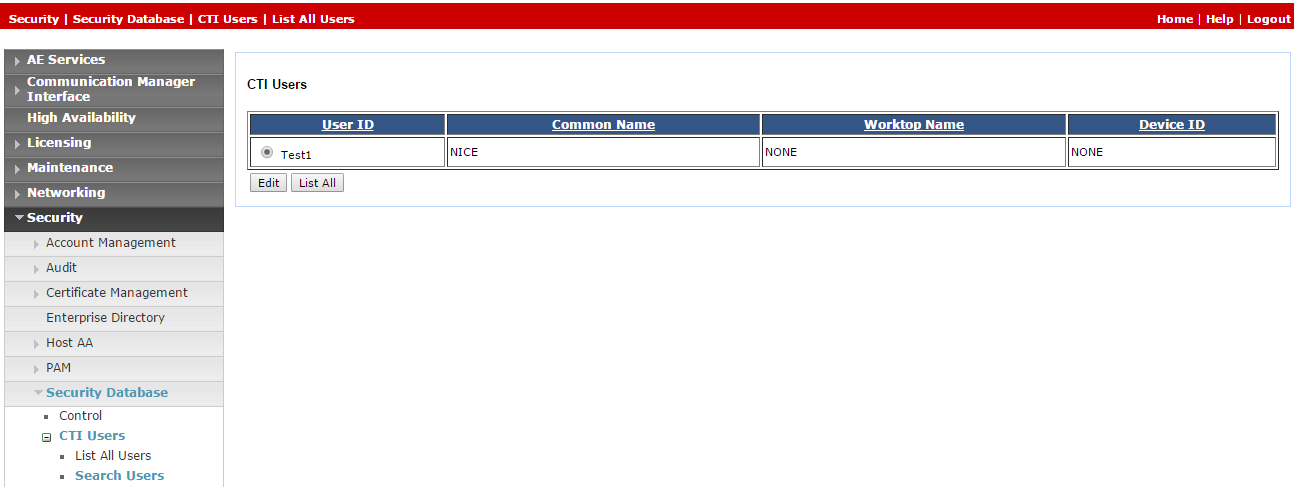

Cliquez sur Rechercher. Le nouvel utilisateur apparaît.

-

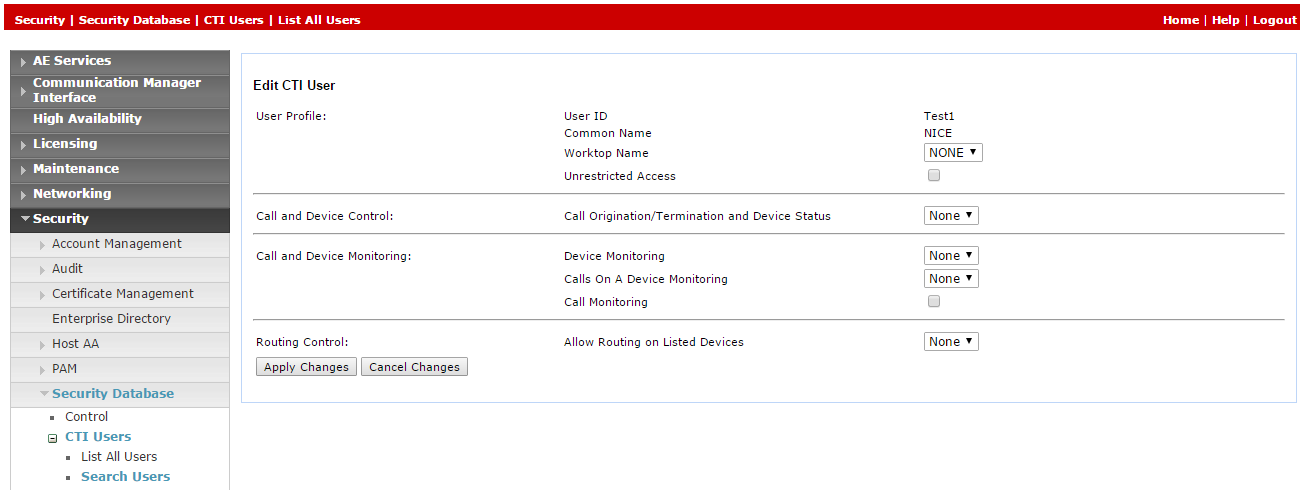

Cliquez sur Modifier.

-

Dans la fenêtre Modifier l’utilisateur CTI, dans la zone Profil de l’utilisateur, sélectionnez Accès illimité.

-

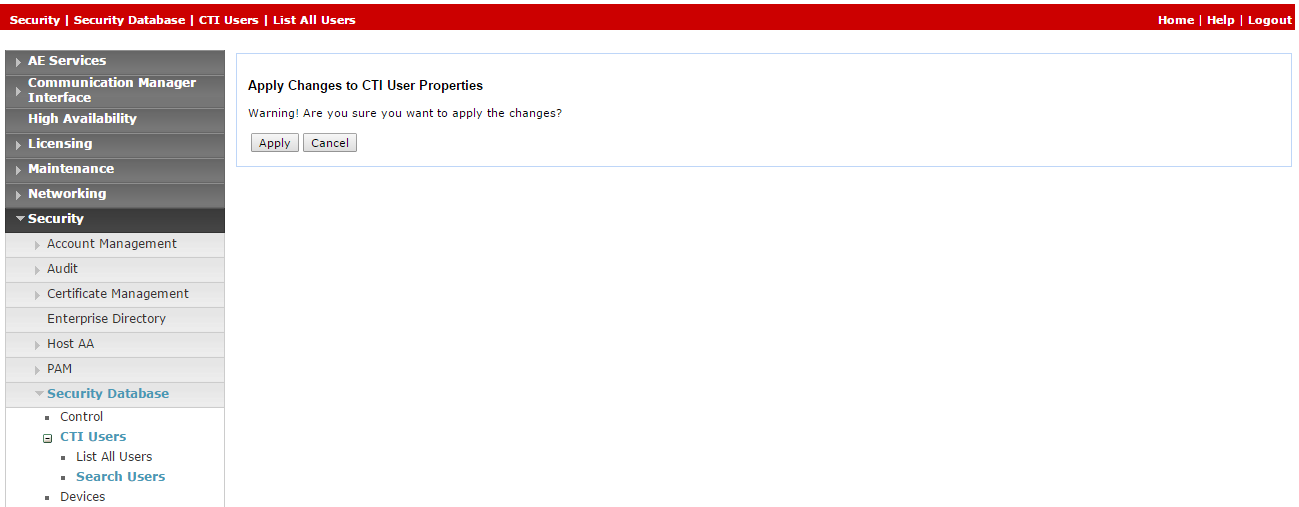

Cliquez sur Appliquer les modifications.

-

Dans la fenêtre Appliquer les modifications aux propriétés de l’utilisateur CTI, cliquez sur Appliquer.

-

Étape 4 : Vérifier la valeur Tlink

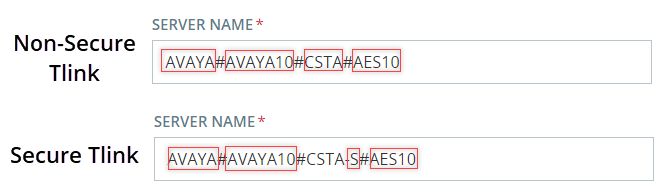

Dans la configuration TSAPI de la connexion CTI, le paramètre Nom du serveur utilise la valeur Tlink.

À la fin de cette étape, vous devez fournir à NiCE Services Professionnels :

-

Nom Tlink

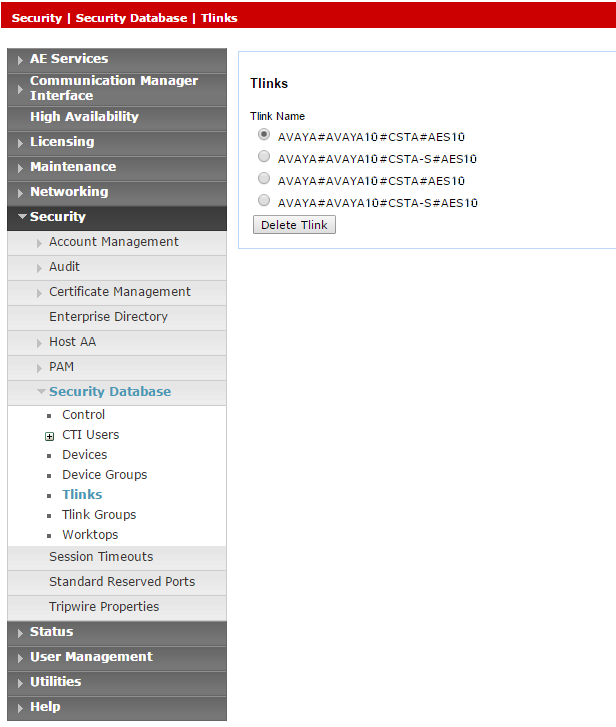

Pour vérifier la valeur Tlink :

-

Dans la page Web AES, sélectionnez Sécurité > Base de données de sécurité > TLinks.

La liste des TLinks apparaît dans la colonne Nom du Tlink. Si votre site utilise plus d’un Tlink, veillez à choisir le Tlink approprié en fonction du nom du commutateur.

Le Tlink se compose des segments suivants :

-

AVAYA - Vendeur

-

# - Séparateur

-

AVAYA10 - Nom du commutateur / de la connexion (tel que défini dans Interface du gestionnaire de communication> Connexions de commutateur)

-

CSTA/CSTA-S - Portail non sécurisé / sécurisé

-

AES10 - Nom du serveur AES

-

-

Enregistrez le nom Tlink correct dans le fichier Excel. Une fois que vous avez terminé de saisir tous les détails nécessaires et préparé votre environnement, soumettez le fichier Excel aux services professionnels NiCE.

-

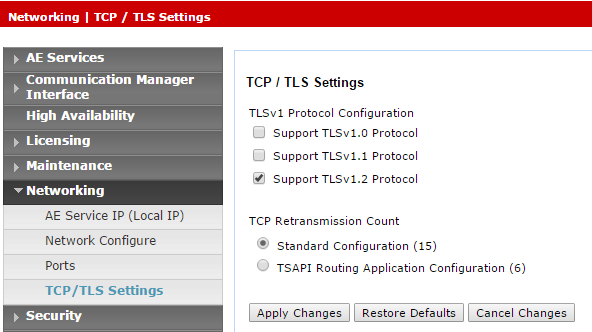

Si vous utilisez le Tlink sécurisé, vérifiez que la version TLS est configurée dans l’AES. Naviguez vers Réseau > Paramètres TCP/TLS.

-

Par défaut, seul le Protocole de prise en charge TLSv1.2 est activé. Le protocole TLSv1.2 est pris en charge en tant que seul protocole de sécurité.

-

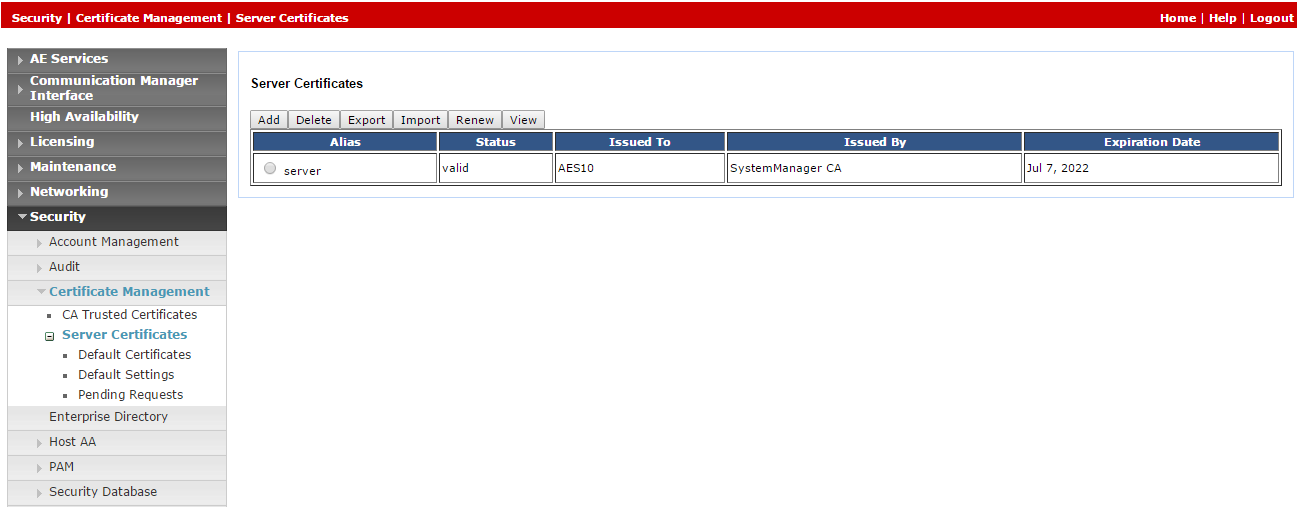

Étant donné que les certificats par défaut ne sont plus fournis, l'ingénieur du site Avaya doit générer le certificat approprié et le télécharger sur le système de téléphonie Avaya dans CXone Mpower. Naviguez vers Sécurité > Gestion des certificats > Certificats serveur.

-

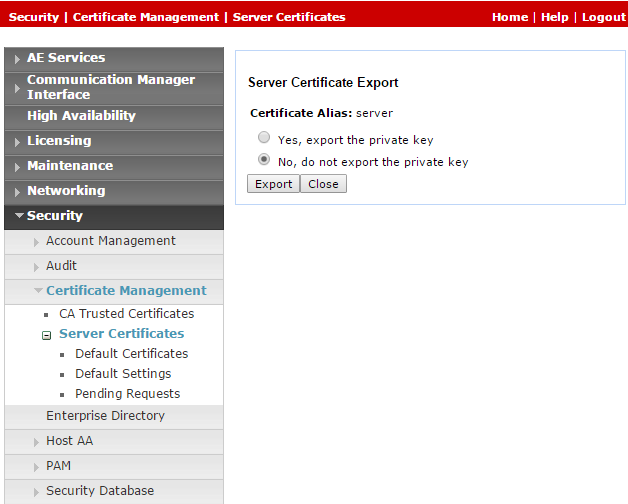

Dans la fenêtre Certificats serveur, dans la colonne Alias, sélectionnez le certificat et cliquez sur Exporter.

-

Dans la fenêtre Exportation du certificat serveur, vérifiez que l’option Non, ne pas exporter la clé privée est sélectionnée et cliquez sur Exporter.

-

Téléchargez ce certificat exporté sur le système de téléphonie Avaya dans CXone Mpower.

Étape 5 : Créer une connexion sécurisée à l’aide d’un VPN

Cette étape doit être réalisée uniquement en coordination avec les services professionnels NiCE.

À la fin de cette étape, en remplissant le formulaire dans le fichier Excel Données essentielles pour la configuration de la connectivité tierce dans CXone Mpower, vous fournirez les détails nécessaires aux services professionnels NiCE, qui vous aideront à établir une connexion VPN sécurisée avec CXone Mpower.

Seuls les environnements SIPREC sont tenus de fournir des informations supplémentaires dans le formulaire, afin que le SBC puisse établir une connexion entre SIPREC et CXone Mpower.

-

NiCE Les services professionnels vous fourniront le formulaire de connexion VPN.

-

Remplissez le formulaire fourni avec les détails de votre côté et les informations nécessaires pour Real-Time Third Party Telephony Recording (Multi-ACD).

-

NiCE Les services professionnels se coordonneront avec les équipes CXone Mpower pour garantir que tous les champs sont correctement remplis.

-

Les deux parties doivent se mettre d’accord sur la forme et les détails.

-

-

NiCE Les services professionnels planifieront un appel collaboratif :

- Convenez de la forme et des détails fournis avec Real-Time Third Party Telephony Recording (Multi-ACD).

-

Avec les équipes CXone Mpower pour le provisionnement du VPN.

-

Vous allez configurer deux VPN : un pour la résilience et un pour le basculement.

-

Configurez le routage en mettant en place BGP sur VPN avec les pare-feu Real-Time Third Party Telephony Recording (Multi-ACD) ou créez des routes statiques vers les adresses IP fournies.

-

Configurez NAT. Configurez la traduction d’adresses de réseau sur votre terminal derrière une IP publique, annoncée via BGP ou utilisant un routage statique.

-

Configurer les paramètres du pare-feu :

-

Autorisez le trafic entrant à partir des adresses IP fournies (2) vers le terminal CTI.

-

Ouvrez les ports nécessaires. Voir Ports et protocoles par application pour plus d’informations.

-

Pour les environnements à haute disponibilité, les ports mentionnés ci-dessus à l’étape b doivent être ouverts pour tous les serveurs, actifs et en attente.

-

-

NiCE Les services professionnels se coordonneront avec les équipes CXone Mpower pour :

-

Garantir que le formulaire VPN est correctement rempli.

-

Planifier un rendez-vous avec les équipes CXone Mpower pour le provisionnement du VPN et la configuration du routage.

-

Tester le tunnel VPN, le routage et la connectivité.

-

Préparation de l’environnement Avaya AES DMCC

Cette section décrit comment préparer l’environnement Avaya Device Media Call Control (DMCC) pour Real-Time Third Party Telephony Recording (Multi-ACD).

Les versions Avaya AES DMCC prises en charge sont 8.1.3, 10.1 et 10.2.

Un ingénieur de site Avaya est responsable de toutes les procédures dans l’environnement Avaya. Les procédures décrites dans cette section ne sont que des recommandations!

Pour des informations complètes sur la configuration du commutateur Avaya, voir la documentation Avaya.

Flux de travail

Utilisez ce flux de travail pour configurer l’enregistrement actif Avaya DMCC avec Real-Time Third Party Telephony Recording (Multi-ACD).

Avant de commencer ce processus, vous devez vous assurer que les composants du site sont configurés.

Étape 1 : Configurer des extensions virtuelles pour la capture audio

Étape 2 : Configurer SRTP

Étape 3 : Optionnel : Configurer deux observateurs DMCC sur un seul locataire

Étape 4 : Préparer les informations pour les services professionnels NiCE

Avant de commencer

Avant d'intégrer l'environnement Avaya DMCC à Multi-ACD (Open), rassemblez les informations requises et saisissez-les dans le fichier Excel Données essentielles pour la configuration de la connectivité tierce dans CXone Mpower que vous avez téléchargé. Une fois que vous avez terminé de saisir tous les détails nécessaires et préparé votre environnement, soumettez le fichier Excel aux services professionnels NiCE.

Configurer des extensions virtuelles pour la capture audio

Ces procédures permettent de préparer le gestionnaire de communication Avaya pour un site utilisant des extensions virtuelles pour la capture audio.

Lorsque vous utilisez des extensions virtuelles pour capturer votre audio, vérifiez que vous disposez de suffisamment de licences pour le CTI NiCE.

-

Connectez-vous au serveur AES. La page Application Enablement Services s’affiche.

-

Dans le menu, sélectionnez Licences > Accès au serveur WebLM.

-

Connectez-vous au serveur WebLM.

-

Sélectionnez Produits sous licence > Application Enablement dans le panneau de gauche et vérifiez que suffisamment de licences sont définies pour DMCC DMC.

Avant que le serveur DMCC puisse enregistrer les postes émulés (virtuels) sur la passerelle multimédia, vous devez définir les postes sur le commutateur.

Chaque poste virtuel doit être défini séparément et nécessite une licence DMCC. Assurez-vous que le nombre total de licences DMCC correspond au nombre maximum d’agents fonctionnant simultanément. Toutefois, il est recommandé de maintenir les licences DMCC à un niveau supérieur d’au moins 20 % au volume d’appels maximum.

Lorsque votre site est configuré pour la conférence à étape unique, vous devez définir les postes virtuels sur l’AES dans le même groupe que les postes observés via la conférence à étape unique. Dans le cas contraire, l’utilisateur se verra accorder un accès illimité à la base de données de sécurité.

Pour définir les postes virtuels pour l’enregistrement sur le commutateur :

-

Sur le commutateur, ouvrez une fenêtre de console et tapez ceci :

-

Type de poste : 4624

Le type de poste 4624 représente tous les téléphones logiciels.

-

Téléphone logiciel IP : O (Oui)

-

Code de sécurité : il s'agit du mot de passe de l'extension. Il sera utilisé dans le champ Mot de passe de l’appareil lors de la configuration de l'interface Avaya DMCC sous Téléphonie tierce dans CXone Mpower. Le code de sécurité doit être cohérent pour toutes les extensions virtuelles.

-

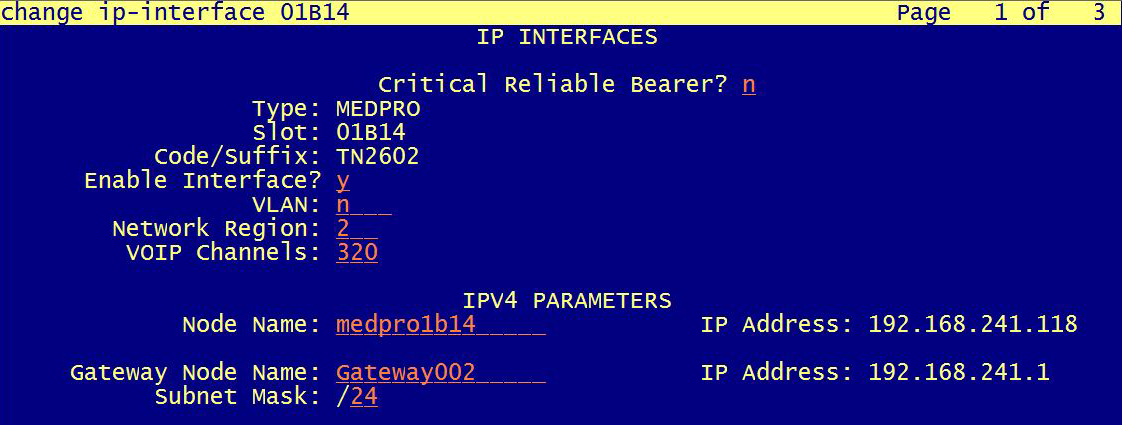

Le serveur Avaya AES prend en charge jusqu’à 16 connexions C-LAN simultanées. Cela permet au serveur AES d’assurer l’équilibrage de la charge entre plusieurs connexions et un mécanisme de basculement C-LAN.

Vous configurez le nom symbolique, ou nom de la connexion, sur le serveur Avaya AES. Le nom symbolique représente plusieurs C-LAN sur les passerelles multimédias Avaya. Cela permet au système d’enregistrement de mettre en œuvre la redondance et le partage de la charge sur plusieurs C-LAN en communiquant avec le nom symbolique. Plusieurs C-LAN sont nécessaires dans les implémentations de plus de 300 canaux Avaya DMCC.

Le nom symbolique est le nom de la connexion sur l’AES et est sensible à la casse.

Pour configurer le nom symbolique :

-

Sur la page Web AES, sélectionnez Interface du gestionnaire de communication > Connexions du commutateur.

-

Sélectionnez le nom de connexion requis et cliquez sur Modifier les IP PE/CLAN.

-

Saisissez le nom d’hôte ou l’adresse IP du C-LAN ou/et du PE pour la connectivité AES, puis cliquez sur Ajouter/modifier le nom ou l’IP. Répétez l’opération pour chaque C-LAN ou PE connecté à cette connexion.

-

Dans la fenêtre Connexions du commutateur, cliquez sur Modifier H.323 Gatekeeper.

Pour utiliser la fonction de nom symbolique, H.323 Gatekeeper doit être spécifié. La configuration C-LAN seule n’est pas suffisante. La liste des adresses IP H.323 peut être différente de la liste des adresses IP C-LAN.

-

Sélectionnez le nom ou l’adresse IP requis, ou saisissez le nom d’hôte ou l’adresse IP du contrôleur d’accès H.323 et cliquez sur Ajouter le nom ou l’IP.

-

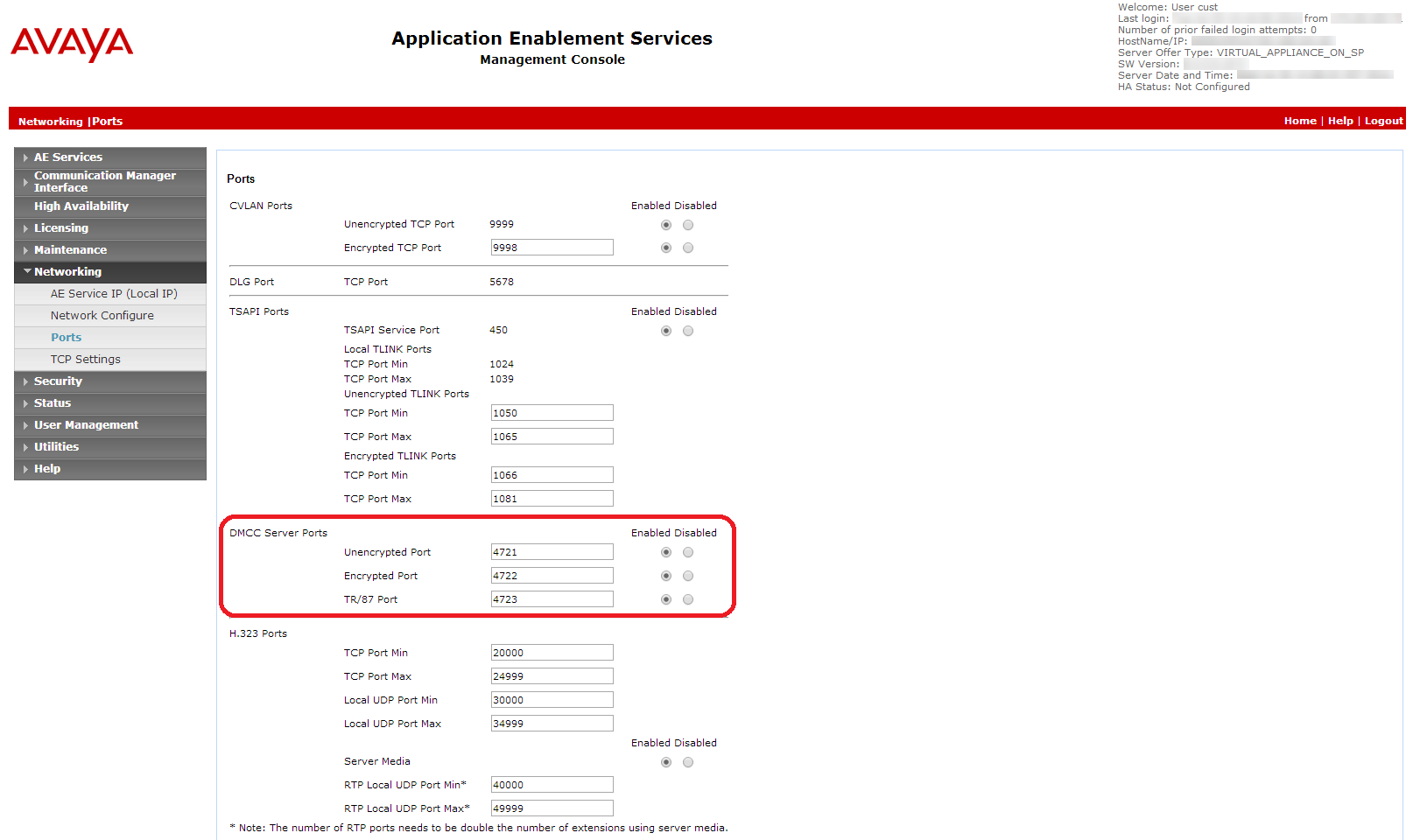

Sélectionnez Réseau > Ports.

-

Assurez-vous que le port du serveur DMCC est activé.

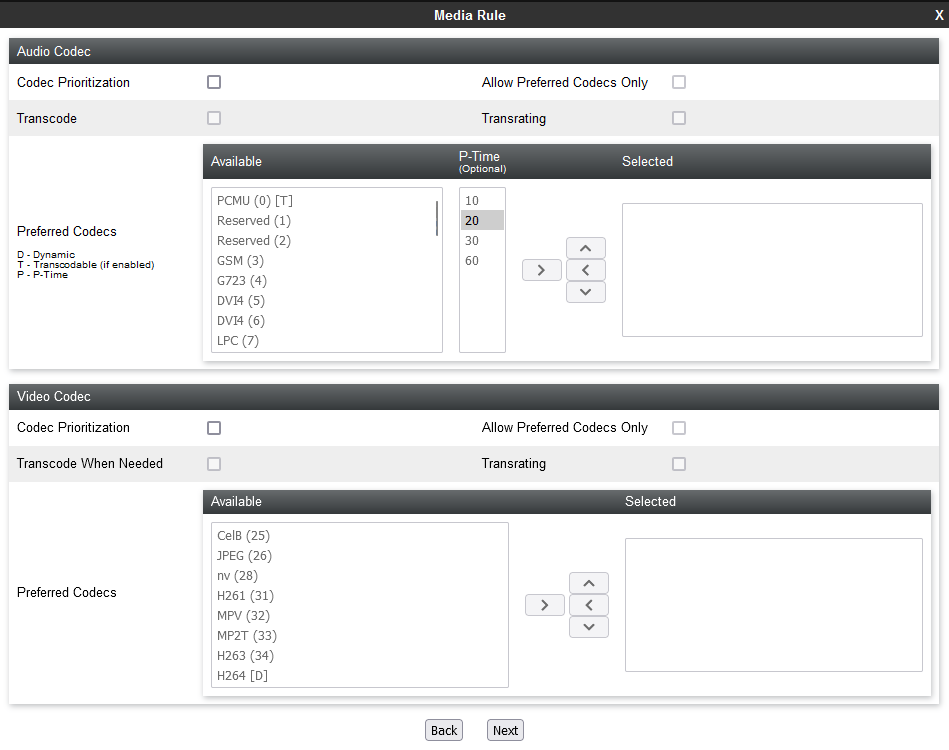

L’ensemble de codecs défini dans Real-Time Third Party Telephony Recording (Multi-ACD) doit correspondre à l’ensemble de codecs défini sur le commutateur.

-

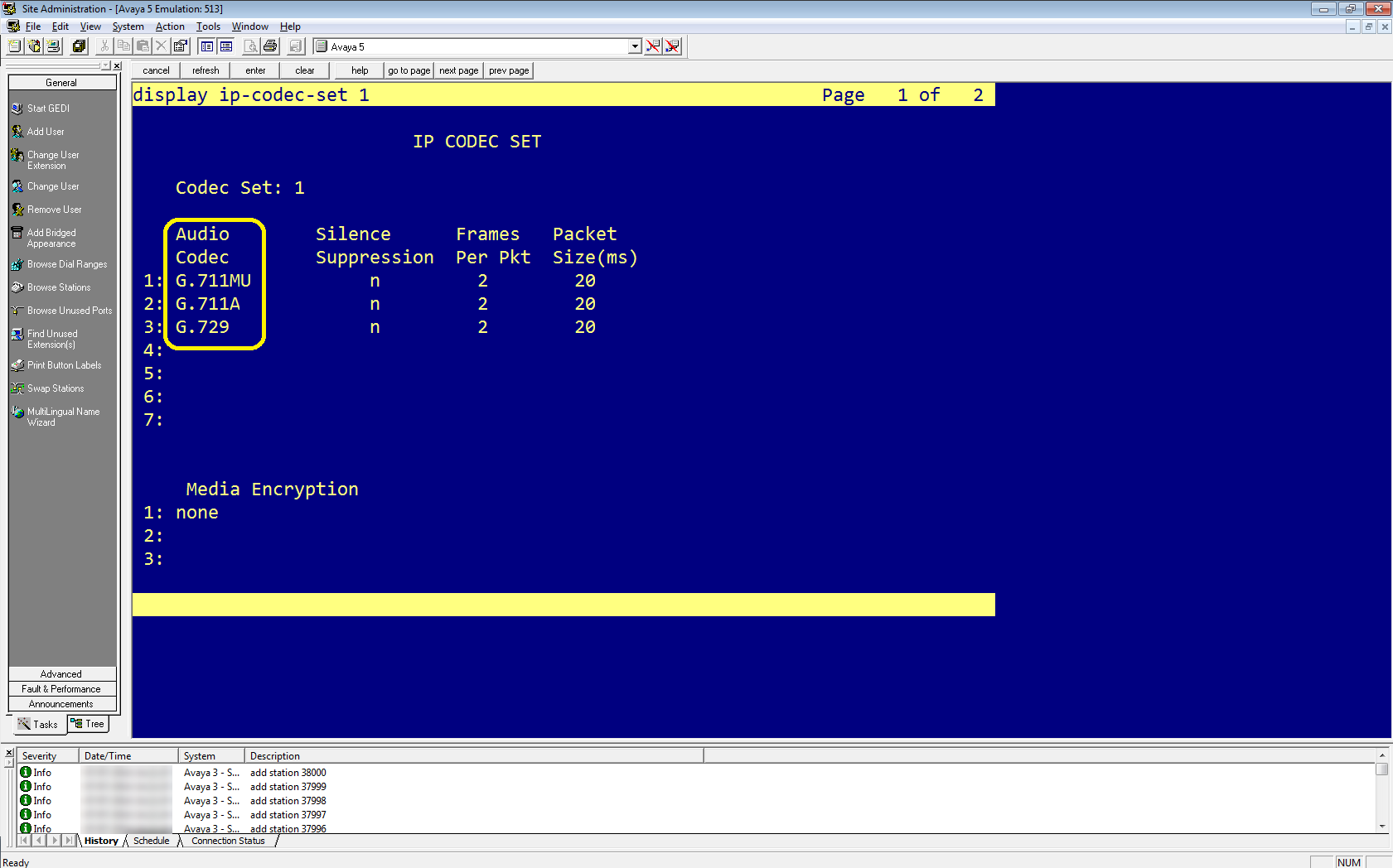

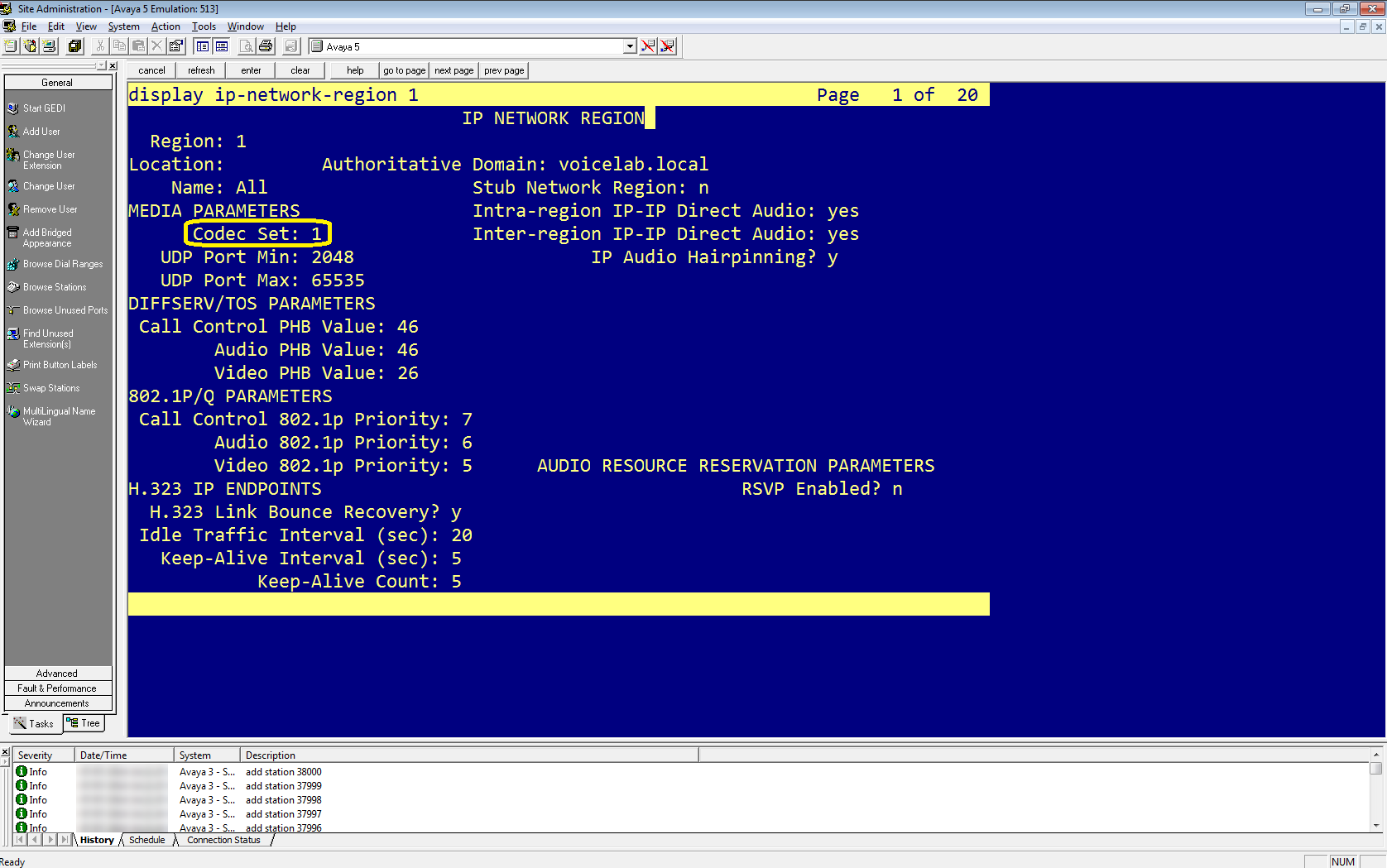

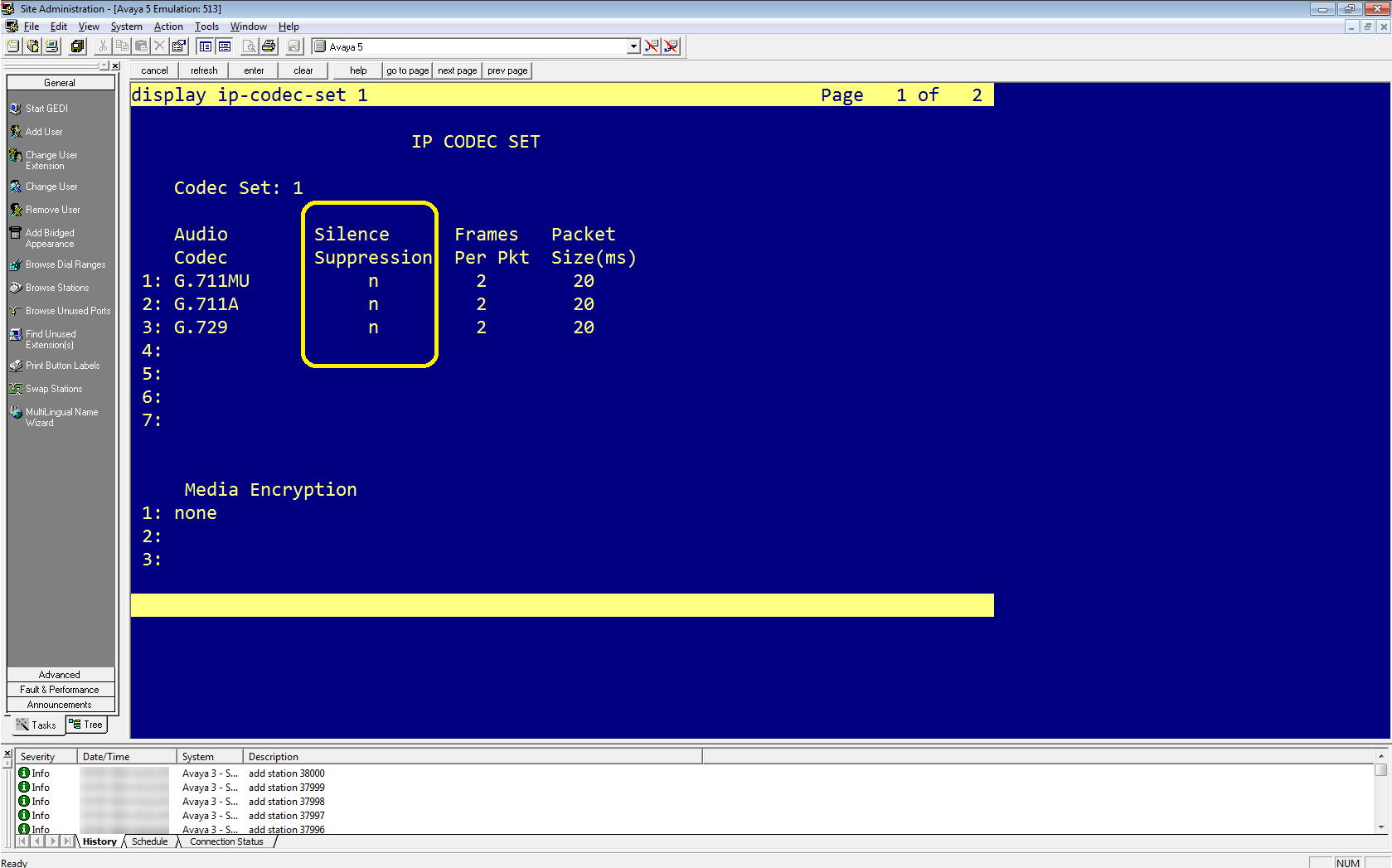

Dans l’administration de site Avaya, saisissez la commande ldisplay ip-codec-set <n>, où <n> est l’ensemble de codecs associé à la région du réseau IP des postes que vous devez observer.

-

Dans la colonne Codec audio, consultez la liste des types de compression. Il s’agit des codecs autorisés par le commutateur.

Assurez-vous que la liste de codecs que vous définissez dans Real-Time Third Party Telephony Recording (Multi-ACD) contient au moins un des types de compression définis ici.

-

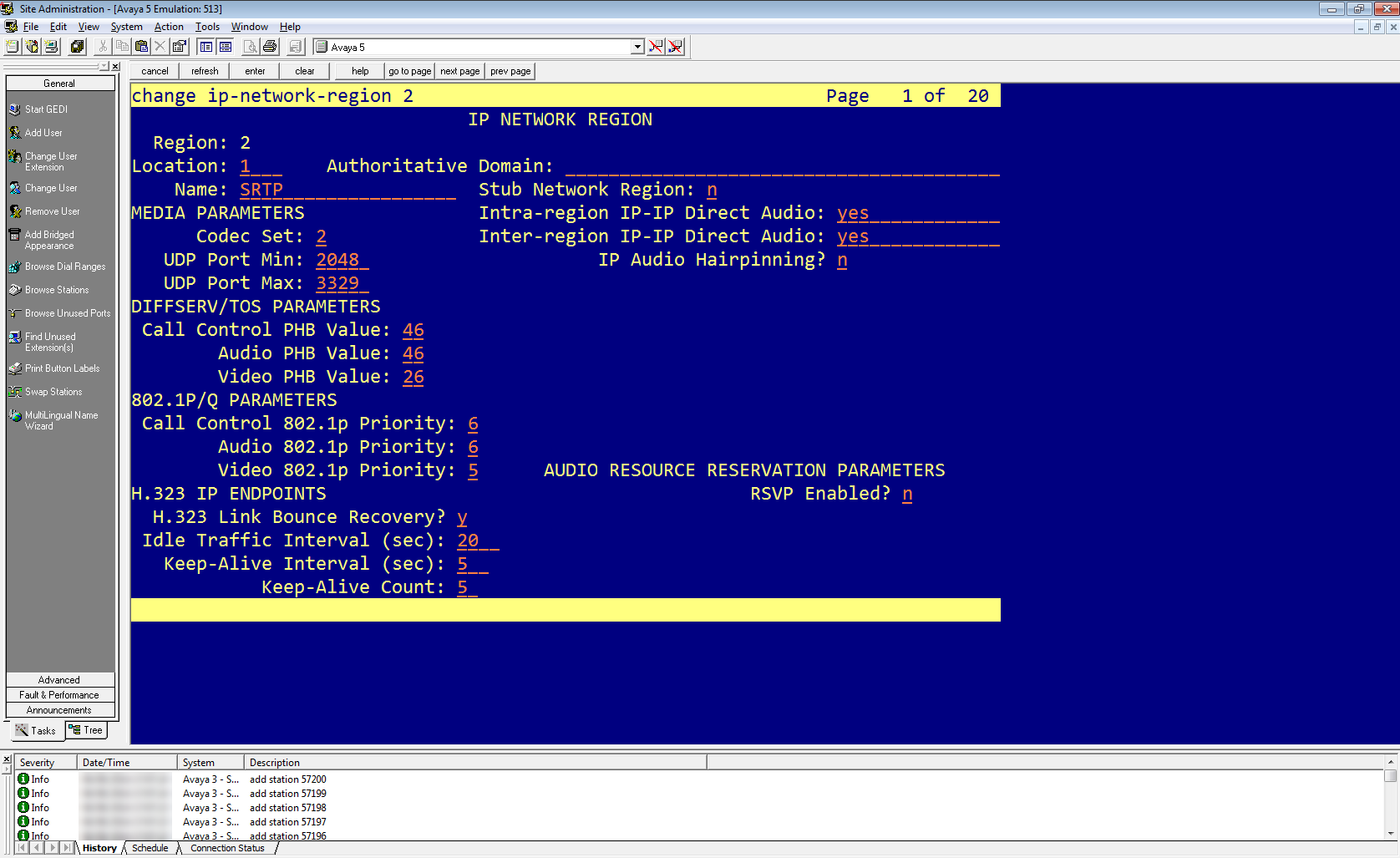

Saisissez display ip-network-region <n>, où <n> est la région du réseau des postes que vous devez observer.

-

Vérifiez que l’ensemble de codec défini est l’ensemble ip-codec que vous avez confirmé ci-dessus.

Vérifiez que la fonction de suppression du silence est activée pour les codecs audio sur le serveur multimédia Avaya. Cela permet d’économiser la bande passante en ne transmettant pas de paquets audio pendant les périodes de silence. La suppression du silence peut entraîner une coupure du son.

-

Dans l’administration de site Avaya, saisissez la commande display ip-codec-set <n>, où <n> est le numéro de l’ensemble de codecs associé à la région du réseau IP des extensions que vous devez observer.

-

Dans la fenêtre Ensemble de codecs IP, dans la section Ensemble de codecs, pour chaque codec répertorié, vous pouvez définir dans la colonne Suppression du silence :

-

Activer la suppression du silence, définir Suppression du silence sur o.

-

Désactiver la suppression du silence, définir Suppression du silence sur n.

-

-

Appuyez sur Échap puis sur e pour soumettre vos modifications.

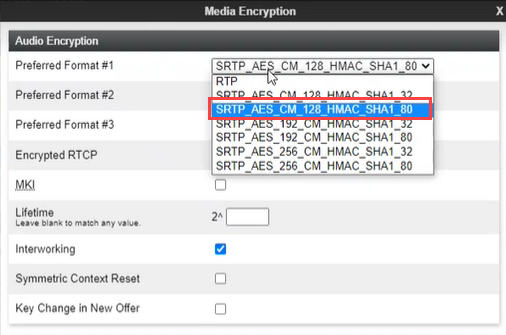

Configurer SRTP

Utilisez ces procédures lorsque votre site nécessite une configuration SRTP.

-

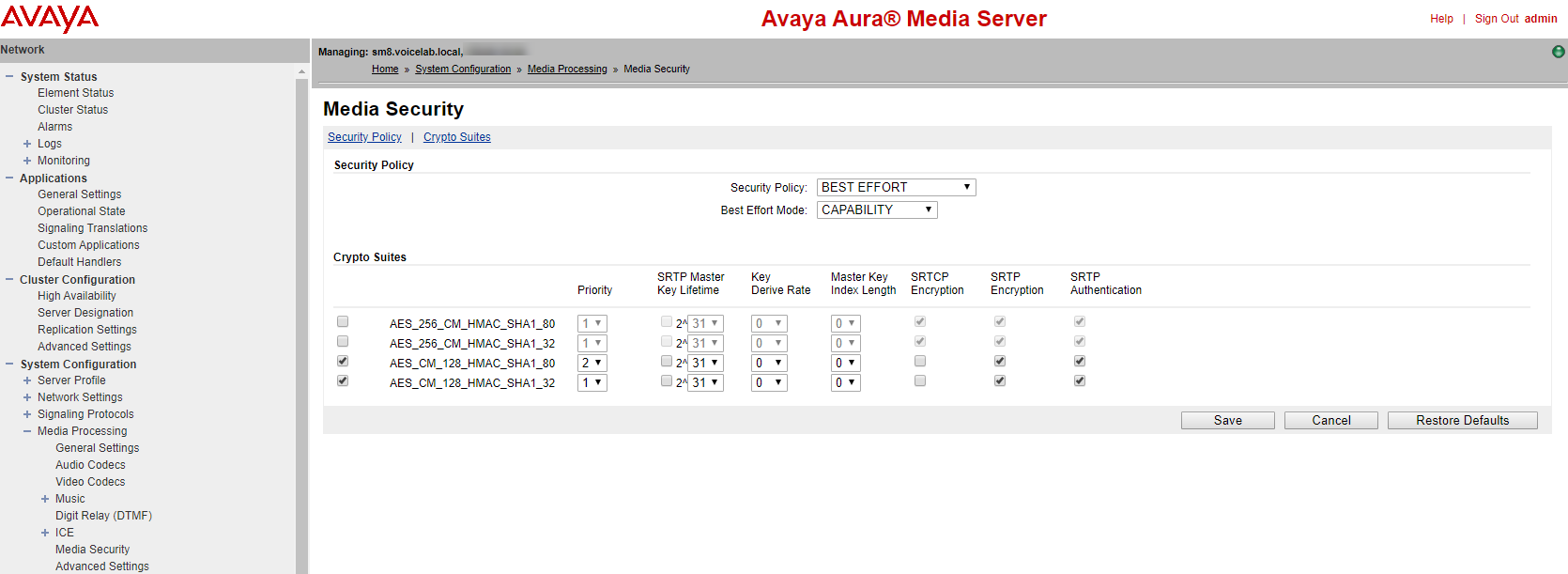

Connectez-vous au serveur multimédia Avaya Aura.

-

Dans le menu Configuration du système, accédez à Traitement multimédia > Sécurité multimédia.

-

Vérifiez que :

-

La politique de sécurité est définie sur MEILLEUR EFFORT.

-

Le mode Meilleur effort est défini sur CAPACITÉ.

-

-

Sous Crypto Suites, activez :

-

AES_CM_128_HMAC_SHA1_80

-

AES_CM_128_HMAC_SHA1_32

-

-

Pour chacun d’eux, sélectionnez Chiffrement SRTP et Authentification SRTP.

-

Accédez à Configuration du chiffrement du commutateur Avaya pour la région du réseau IP.

Le chiffrement SRTP est configuré à deux niveaux : la signalisation (H.323) et le flux média (SRTP).

Cette section explique comment activer SRTP et le chiffrement de la signalisation dans le Gestionnaire de communication Avaya.

À la fin de cette procédure, vous devez fournir à NiCE Services Professionnels :

-

Chiffrement utilisé sur le site : HMAC32 ou HMAC80.

Pour configurer le chiffrement :

-

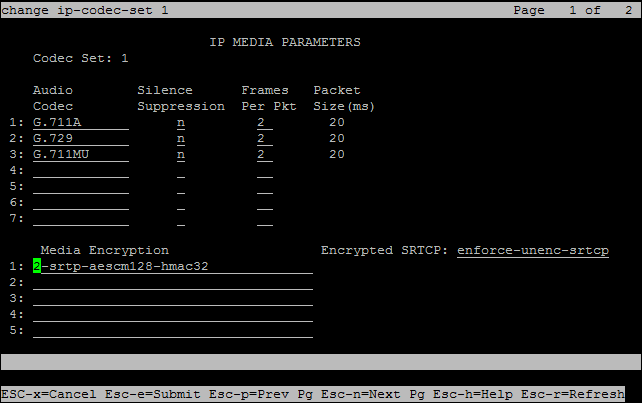

Dans l’administration de site Avaya, saisissez la commande display ip-codec-set <n>, où <n> est l’ensemble de codecs associé à la région du réseau IP des postes que vous devez observer.

-

Vérifiez si le site a :

-

Serveurs multimédias Avaya avec passerelle(s) de la série G. AES ne peut être pris en charge que par les passerelles de la série G.

-

Pour les serveurs multimédias Avaya, utilisez soit 2-srtp-aescm128-hmac32, soit 1-srtp-aescm128-hmac80.

-

-

Dans l’écran Ensemble de codecs IP, dans la section Chiffrement des médias, saisissez un ou plusieurs types de chiffrement de média :

-

2-srtp-aescm128-hmac32

-

1-srtp-aescm128-hmac80

-

AES - non pris en charge si vous utilisez le serveur multimédia Avaya

L'ingénieur du site Avaya doit informer les services professionnels NiCE du cryptage utilisé sur le site : HMAC32 ou HMAC80.

Enregistrez les informations relatives au chiffrement dans le fichier Excel. Une fois que vous avez terminé de saisir tous les détails nécessaires et préparé votre environnement, soumettez le fichier Excel aux services professionnels NiCE.

-

-

Dans l’administration de site Avaya, saisissez la commande display ip-network-region <n>, où <n> est la région du réseau des postes que vous devez observer.

-

Dans la région du réseau, saisissez l’ensemble de codecs IP que vous avez modifié précédemment.

-

Lorsque vous configurez CLAN/Medpro : Dans Région du réseau, saisissez la région que vous avez configurée pour le chiffrement. Dans l’exemple de cette procédure, pour activer SRTP dans Région du réseau, saisissez 2.

Optionnel : Configurer deux observateurs DMCC sur un seul locataire

CXone Mpower prend en charge l'utilisation de deux observateurs DMCC dans un seul locataire![]() Regroupement organisationnel de haut niveau utilisé pour gérer le support technique, la facturation et les paramètres globaux pour votre système CXone Mpower.. Utilisez cette configuration lorsque vous avez besoin d'une plus grande évolutivité ou d'une redondance sur deux systèmes Avayadistincts.

Regroupement organisationnel de haut niveau utilisé pour gérer le support technique, la facturation et les paramètres globaux pour votre système CXone Mpower.. Utilisez cette configuration lorsque vous avez besoin d'une plus grande évolutivité ou d'une redondance sur deux systèmes Avayadistincts.

Pour supporter deux observateurs DMCC sur un seul locataire CXone Mpower, l'environnement doit être modélisé comme deux systèmes de téléphonie Avaya totalement indépendants :

-

Système téléphonique A

-

Serveur AES S'est connecté au gestionnaire de communication A (CM A)

-

Plage d'extension virtuelle dédiée (Set A)

-

-

Système téléphonique B

-

Serveur AES B connecté au gestionnaire de communication B (CM B)

-

Plage d'extension virtuelle dédiée (VE Set B)

-

Les deux systèmes doivent utiliser des serveurs AES différents, des gestionnaires de communication différents et des plages d'extension virtuelles DMCC non chevauchantes. Chaque serveur AES peut utiliser la haute disponibilité locale (actif-passif).

-

Effectuez toutes les étapes nécessaires pour préparer l'environnement Avaya AES DMCC pour un système de téléphonie unique.

-

Assurez-vous d'avoir :

-

Deux responsables de la communication indépendants (CM A et CM B)

-

Deux serveurs AES (AES A et AES B) avec :

-

Licences DMCC valides

-

Utilisateur CTI et Tlink

-

Ports DMCC activés (sécurisés, non sécurisés ou les deux)

-

-

Deux plages d'extension virtuelles uniques (une par système téléphonique)

-

-

Assurez-vous que les équipes réseau ou de sécurité, ou les deux, sont prêtes à configurer :

-

VPN et routage vers les deux serveurs AES

-

Paramètres SBC pour les deux observateurs

-

DNS (par exemple, Route 53) pour les noms de domaine complets (FQDN) d'Observer

-

Pour chaque paire AES/CM, NiCE Services professionnels configurera deux entrées de téléphonie Avaya DMCC correspondantes dans CXone Mpower.

Exécutez le flux de travail Préparer l'environnement Avaya AES DMCC deux fois, une fois pour chaque système de téléphonie, avec les contraintes suivantes :

-

Configurez AES A et AES B indépendamment :

-

Liens T séparés (un par AES).

-

Utilisez des utilisateurs CTI distincts (ou des identifiants distincts) si votre politique de sécurité l'exige.

-

Vérifiez les ports DMCC sur chaque AES (sécurisé et/ou non sécurisé).

-

-

Définir les extensions virtuelles pour l'enregistrement :

-

Sur CM A, créez une plage VE dédiée au Système téléphonique A.

-

Sur CM B, créez une plage VE distincte dédiée au Système téléphonique B.

-

Ne pas réutiliser les mêmes numéros VE entre CM A et CM B.

-

-

Vérifiez et documentez les détails du Codec et du chiffrement.

Le SBC se connecte aux observateurs DMCC par SIP. Par défaut, les ports suivants sont utilisés côté CXone Mpower :

-

Non sécurisé (TCP) :

-

Observateur 1 : 5060

-

Observateur 2 : 5062

-

-

Sécurisé (TLS) :

-

Observateur 1 : 5061

-

Observateur 2 : 5063

-

-

Définissez deux destinations SIP distinctes (ou Groupes IP ou serveurs d'enregistrement de session) qui correspondent aux deux observateurs DMCC, notamment :

-

Nom de domaine complet (FQDN) ou adresse IP de l'observateur

-

Port (5060/5062 ou 5061/5063, selon la sécurité)

-

Transport (TCP ou TLS)

-

-

Pour chaque règle d'enregistrement ou configuration d'enregistrement de session sur le SBC :

-

L'enregistreur, le SRS ou le serveur d'enregistrement pointe vers le nom de domaine complet (FQDN) et le port corrects de l'observateur pour le système de téléphonie concerné.

-

Si vous utilisez le protocole SIP sécurisé (TLS), le contexte TLS et les certificats appropriés sont configurés comme décrit dans les sections SBC de cette rubrique.

-

Chaque observateur DMCC doit être résolu par DNS et avoir son propre enregistrement DNS. Ne réutilisez pas le même nom de domaine pleinement qualifié (FQDN) pour les deux observateurs.

-

Créez un enregistrement DNS pour l'observateur 1 :

-

Type : A ou CNAME

-

FQDN : par exemple,

observer1.<your-domain> -

Cible: l'adresse IP de l'observateur 1.

-

-

Créer un enregistrement DNS pour Observer 2 :

-

Type : A ou CNAME

-

FQDN : par exemple,

observer2.<your-domain> -

Cible : l’adresse IP de l’Observateur 2.

-

-

Si vous utilisez AWS Route 53 pour le DNS, créez-y les enregistrements correspondants.

NiCE Les services professionnels feront référence à ces FQDN dans la configuration CXone Mpower.

Étant donné que vous utilisez deux serveurs AES et deux observateurs DMCC, les chemins réseau doivent autoriser toutes les combinaisons de trafic AES des observateurs.

-

Du côté du client, configurez le routage VPN de sorte que :

-

L'observateur 1 peut atteindre AES A et AES B.

-

L'observateur 2 peut atteindre AES A et AES B.

-

-

Configurez les règles de pare-feu suivantes :

-

Autoriser le trafic SIP et RTP/SRTP entrant et sortant entre :

-

Chaque adresse IP d'observateur (ou sous-réseau utilisé par CXone Mpower).

-

Chaque adresse IP de serveur AES.

-

-

Ouvrez les ports DMCC et SIP requis :

-

Ports DMCC configurés sur AES A et AES B.

-

Ports SIP 5060/5062 (non sécurisés) ou 5061/5063 (sécurisés).

-

-

Préparer les informations pour les services professionnels NiCE

Avant de pouvoir commencer votre configuration CTI CXone Mpower, vous avez besoin d'informations spécifiques.

Demandez à l’ingénieur de site d’Avaya de vérifier que les informations ci-dessous sont saisies dans le fichier Excel. Soumettez le fichier Excel aux services professionnels NiCE.

Lorsque vous utilisez deux observateurs DMCC sur un seul locataire, fournissez un ensemble complet d'informations de commutation par Système téléphonique (Système téléphonique A et Système téléphonique B).

|

étape |

paramètre |

Où est-il configuré? |

|---|---|---|

| 1. | Prise en charge de la téléphonie multiple DMCC - fournit des informations de commutation distinctes pour chaque système de téléphonie Avaya (A et B) | Environnement Avaya AES / Gestionnaire de communication |

| 2. | Numéro de port Avaya DMCC : Vérifiez le numéro de port Avaya DMCC pour une connexion sécurisée et une connexion non sécurisée. | Sur le serveur AES. |

| 3. | Vérifiez que les ports DMCC sont activés. | Sur le serveur AES. |

| 4. | Vérifiez le nom d’utilisateur et le mot de passe Real-Time Third Party Telephony Recording (Multi-ACD) pour Avaya DMCC tels que définis sur l’AES. | Sur le serveur AES. |

|

Pour les postes virtuels :

|

||

| 5. | Vérifiez le nom symbolique d’Avaya DMCC. |

Sur le serveur AES. Dans la zone Connexions du commutateur, vérifiez le nom de la connexion. Le nom de la connexion est également appelé le nom symbolique. |

| 6. | Vérifiez le code d’observation dans le champ Service d’observation du code d’accès en écoute seule. | Sur le gestionnaire de communication (Communication Manager, CM). |

| 7. | Vérifiez la liste des codecs pris en charge. | Sur le gestionnaire de communication, vérifiez les codecs utilisés par l’organisation. |

| 8. | Vérifiez la liste des algorithmes de chiffrement pris en charge (AES_128_ Counter (aes) / Pas de chiffrement / AES_128_ HMAC). Si AES_128_ HMAC est pris en charge, l’ingénieur Real-Time Third Party Telephony Recording (Multi-ACD) doit être informé du choix entre HMAC32 et HMAC80. | Sur le gestionnaire de communication (Communication Manager, CM). |

| L’ingénieur du site Avaya doit informer l’ingénieur Real-Time Third Party Telephony Recording (Multi-ACD) du type de chiffrement utilisé sur le site : HMAC32/HMAC80. |

Préparer le SBC Oracle (Acme Packet)

Cette section décrit comment préparer le contrôleur de session en périphérie (SBC) Oracle (Acme Packet) à l’intégration avec Real-Time Third Party Telephony Recording (Multi-ACD).

Les procédures décrites dans cette section ne sont que des recommandations. L’ingénieur du site Oracle doit effectuer toutes les procédures.

Le SBC doit avoir un certificat TLS valide. Le certificat doit être signé par une autorité de certification (AC) de confiance répertoriée dans la section Autorités de certification prises en charge pour SIPREC.

Flux de travail

Utilisez ce flux de travail pour préparer votre SBC Oracle (Acme Packet) pour Real-Time Third Party Telephony Recording (Multi-ACD). Avant de commencer ce processus, vous devez vous assurer que les composants du site sont configurés.

Phase 1 : Préparation du site : Conditions préalables au chiffrement

Phase 2 : Configuration d'Oracle SBC :

Étape 1 : Vérifier la licence est valide et inclut la fonctionnalité Enregistrement de session. SRTP nécessite TLS logiciel

Étape 2 : Configurer le domaine d’enregistrement

Étape 3 : Configurer la connexion au serveur d’enregistrement de session (SRS)

Étape 4 : (Facultatif) Configurer le groupe d’enregistrement de session (SRG) pour plusieurs enregistreurs

Étape 5 : Configurer les interfaces SIP, les domaines et les agents de session pour le SRS et le SRG

Étape 6 : Configurer la génération d’identificateurs d’appel universels pour les appels entrants

Configurer la génération d’identificateurs d’appel universels pour les appels entrants

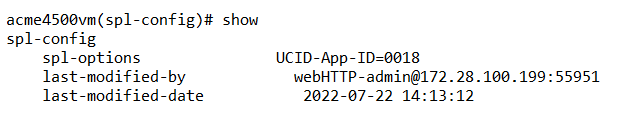

Le plugiciel SPL (Session Plug-in Language) d’identificateurs d’appel universels d’Oracle SBC peut être configuré pour générer ou préserver un identificateur d’appel universel en fonction de la configuration. Une fois qu’un identificateur d’appel universel est généré ou préservé, le système ajoute la valeur à toutes les demandes SIP de sortie ultérieures au sein de la session. Vous pouvez également configurer le plugiciel pour qu’il supprime les en-têtes d’identificateur d’appel universel indésirables afin d’éviter les doublons dans les demandes SIP sortantes. L’UCID d’Avaya peut être ajouté en tant que données d’extension à l’élément de session dans les métadonnées d’un enregistrement lorsque SIPREC est utilisé.

Après avoir configuré le plugiciel SPL pour qu’il génère un UCID Avaya pour chaque appel entrant, vous pouvez vérifier la configuration.

-

Dans le CLI Acme Packet, à l’invite d’ouverture, tapez :

configure terminal -

Appuyez sur Entrée.

L’invite devient

YourSBC(configure)#. -

Type :

system -

Appuyez sur Entrée.

L’invite devient

YourSBC(system)#. -

Tapez ce qui suit et appuyez sur Entrée :

spl-configL’invite devient

YourSBC(spl-config)#. -

Tapez ce qui suit et appuyez sur Entrée :

select -

Tapez ce qui suit et appuyez sur Entrée :

showLa configuration du plugiciel SPL pour générer un UCID Avaya pour chaque appel entrant s’affiche.

-

Tapez ce qui suit et appuyez sur Entrée :

exitL’invite devient

YourSBC(system)#. -

Tapez ce qui suit et appuyez sur Entrée :

exitL’invite devient

YourSBC(configure)#. -

Tapez ce qui suit et appuyez sur Entrée :

exitL’invite devient

YourSBC#.

(Facultatif) Conditions préalables au chiffrement

-

Vérifier qu’une branche d’appel est chiffrée :

Pour le chiffrement du segment d’appel de l’enregistreur, vérifiez que l’un des autres segments d’appel SBC entrant/sortant du SBC est chiffré.

-

Suivez la documentation Oracle pour configurer les certificats.

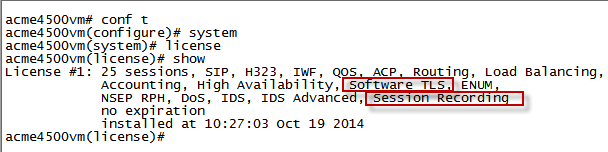

Vérifier la licence

Vérifiez que la licence est valide et qu’elle inclut la fonction d’enregistrement de session.

-

Connectez-vous au CLI Acme Packet et saisissez le mot de passe de l’utilisateur.

-

Tapez ce qui suit et appuyez sur Entrée :

enable -

Tapez le mot de passe du superutilisateur et appuyez sur Entrée:

-

Tapez ce qui suit et appuyez sur Entrée :

configure terminal -

Tapez ce qui suit et appuyez sur Entrée :

system -

Tapez ce qui suit et appuyez sur Entrée :

license -

Tapez ce qui suit et appuyez sur Entrée :

show -

Vérifiez que la licence est valide (qu’elle n’a pas expiré).

-

Vérifiez que la licence inclut l’enregistrement de session.

-

Pour SRTP, vérifiez que la licence inclut Software TLS.

Configurer le domaine d’enregistrement

-

Connectez-vous au CLI Acme Packet et saisissez le mot de passe de l’utilisateur.

-

Tapez ce qui suit et appuyez sur Entrée :

enable -

Tapez le nom du superutilisateur et appuyez sur Entrée :

-

Tapez ce qui suit et appuyez sur Entrée :

configure terminal -

Tapez ce qui suit et appuyez sur Entrée :

media-manager -

Tapez ce qui suit et appuyez sur Entrée :

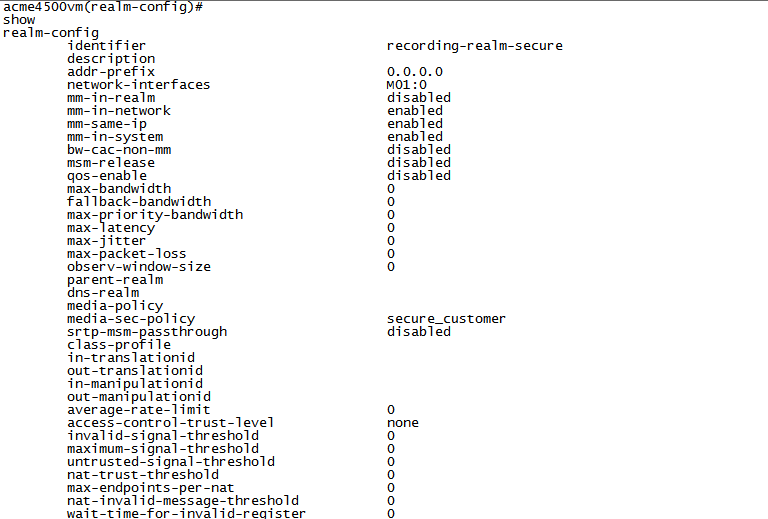

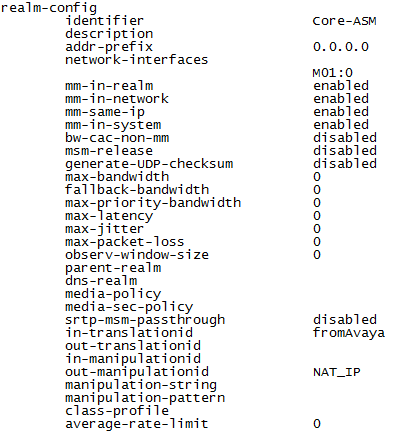

realm-config -

Configurez le nom du domaine et tapez :

identifier <Name of the realm>Il doit être identique au nom du domaine d’enregistrement que vous avez défini dans Configuration de la connexion au serveur d’enregistrement de session (SRS) ou (facultatif) Configuration du groupe d’enregistrement de session (SRG).

-

Configurez l’interface, tapez ce qui suit et appuyez sur Entrée :

network-interfaces <interface>Par exemple :

network-interfaces M01:0 -

Configurez la fonctionnalité RTCP Mux, tapez ce qui suit et appuyez sur Entrée :

rtcp-mux enable -

Configurez la fonction de mise à jour des médias de sortie masqués, entrez ce qui suit et appuyez sur Entrée :

hide-egress-media-update enable -

Tapez ce qui suit et appuyez sur Entrée :

doneLe graphique ci-dessus n’est donné qu’à titre d’exemple. Dans un environnement non sécurisé, la politique media-sec- est vide.

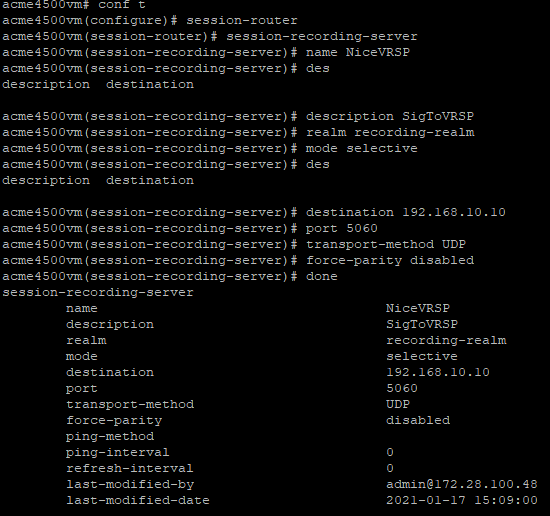

Configurer la connexion au serveur d’enregistrement de session (SRS)

Le SRS est le serveur VRSP.

-

Assurez-vous d’avoir terminé la configuration du domaine d’enregistrement.

-

Connectez-vous au CLI Acme Packet et saisissez le mot de passe de l’utilisateur.

-

Tapez ce qui suit et appuyez sur Entrée :

enable -

Tapez le mot de passe du superutilisateur et appuyez sur Entrée.

-

Tapez ce qui suit et appuyez sur Entrée :

configure terminal -

Tapez ce qui suit et appuyez sur Entrée :

session-router -

Tapez ce qui suit et appuyez sur Entrée :

session-recording-server -

Configurez le nom du SRS, tapez ce qui suit et appuyez sur Entrée :

name <name of the SRS>Par exemple :

name NiceVRSP -

(Facultatif) Configurez la description du SRS, tapez ce qui suit et appuyez sur Entrée :

description <description of the SRS>Par exemple :

description SignalingToVRSP -

Configurez le domaine SRS, tapez ce qui suit et appuyez sur Entrée:

realm <Name of the realm>Par exemple :

realm recording-realm -

Configurez le mode SRS, tapez ce qui suit et appuyez sur Entrée:

mode selective -

Configurez l’adresse IP de destination, tapez ce qui suit et appuyez sur Entrée:

destination <IP address of the VRSP>Par exemple :

destination 192.168.10.10 -

Configurer le port de destination :

-

Dans un environnement non sécurisé, tapez

port 5060et appuyez sur Entrée. -

Dans un environnement sécurisé, tapez

port 5061et appuyez sur Entrée

-

-

Configurer le protocole de la couche transport :

-

Dans un environnement non sécurisé, pour TCP comme protocole de couche de transport, tapez

transport-method TCPet appuyez sur Entrée -

Dans un environnement sécurisé, tapez

DynamicTLSet appuyez sur Entrée.

-

-

Tapez ce qui suit et appuyez sur Entrée :

done -

Ajouter le SRS à une interface SIP, un domaine ou une session d’agent. Voir Configuration des interfaces SIP, des domaines et des agents de session pour le SRS et le SRG.

Bien que vous puissiez ajouter le SRS aux trois options d’enregistrement, le système donne automatiquement la priorité à votre sélection dans l’ordre suivant : d’abord la session de l’agent, puis le domaine et enfin l’interface SIP.

-

Pour permettre l’enregistrement avec des enregistreurs qui attendent RTP sur des ports consécutifs (enregistreurs VoIP), vous devez désactiver la parité forcée. Par défaut, la force-parité est déjà désactivée à l’aide du paramètre force-parité. Pour vérifier que la parité forcée est désactivée, tapez :

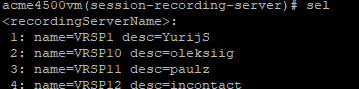

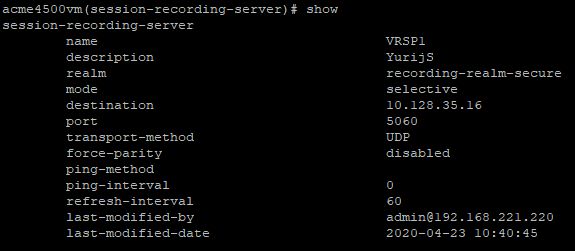

configure terminalsession-routersession-recording-serverselect [choose the recording server name by number]showLa configuration du serveur d’enregistrement de session s’affiche.

-

Vérifier que force-parity est disabled.

-

Si la parité forcée est activée, tapez ce qui suit et appuyez sur Entrée:

force-parity disableddone -

Sauvegarder et activer la configuration.

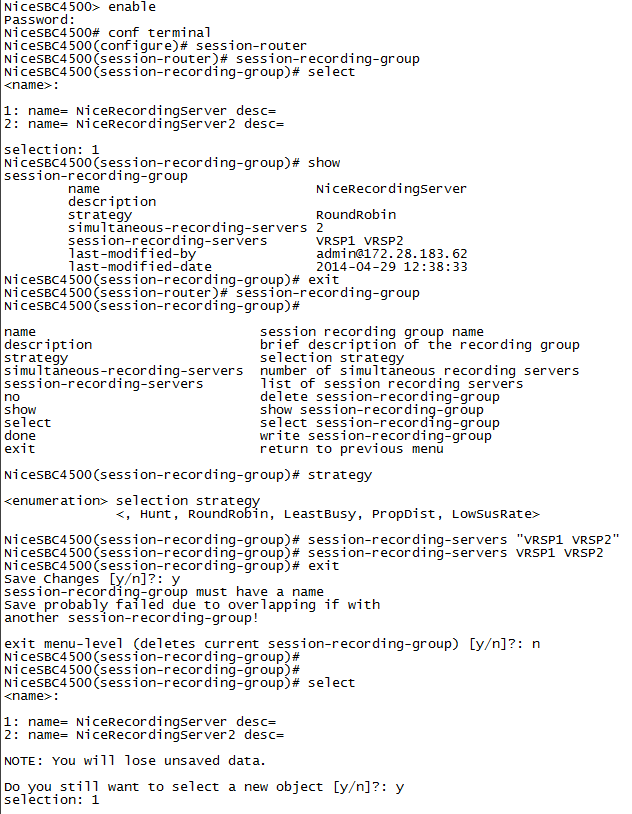

(Facultatif) Configurer le groupe d’enregistrement de session (SRG)

Configurez ceci si vous avez plus d’un enregistreur.

-

Vérifiez que vous avez terminé la configuration de la zone d’enregistrement.

-

Connectez-vous au CLI Acme Packet et saisissez le mot de passe de l’utilisateur.

-

Tapez ce qui suit et appuyez sur Entrée :

enable -

Tapez le mot de passe du superutilisateur et appuyez sur Entrée.

-

Tapez ce qui suit et appuyez sur Entrée :

configure terminal -

Tapez ce qui suit et appuyez sur Entrée :

session-router -

Tapez ce qui suit et appuyez sur Entrée :

session-recording-group -

Configurez le nom du SRG, tapez ce qui suit et appuyez sur Entrée:

name SRG:<name of the session recording group>Par exemple :

name SRG:NiceRecordingServer -

(Facultatif) Ajoutez la description du SRG, tapez ce qui suit et appuyez sur Entrée :

description <description of the SRG>Par exemple :

description SignalingToRecGroup -

Configurer la stratégie du SSR, par exemple RoundRobin (voir ci-dessous). Tapez le nom de la stratégie et appuyez sur Entrée:

strategy RoundRobinNotez qu'une paire VRSP NiCE ne prend pas en charge l'équilibrage de charge.

-

Pour afficher des options de stratégie supplémentaires (telles que Hunt, LeastBusy, PropDist et LowSusRate), tapez ce qui suit et appuyez sur Entrée:

strategy? -

Configurez le nombre de serveurs d’enregistrement de session qui seront alloués au SRG, tapez ce qui suit et appuyez sur Entrée:

simultaneous-recording-serverssuivi du nombre de serveurs.

Pour une paire VRSP NiCE, le nombre est 2.

-

Tapez

exitet répétez cette action jusqu’à ce que vous atteigniez la première invite du superutilisateur (#), par exemple :NiceSBC4500(configure)# session-router

NiceSBC4500(session-router)# session-recording-group

NiceSBC4500(session-recording-group)# exit

NiceSBC4500(session-router)# exit

NiceSBC4500(configure)# exit

NiceSBC4500#

-

Spécifiez les serveurs d’enregistrement de session à inclure dans le groupe. Tapez les noms des serveurs d’enregistrement de session entre guillemets, avec un espace entre chaque nom de serveur d’enregistrement de session, et appuyez sur Entrée:

"<servername1> <servername2>"Il doit être identique au nom de la zone d’enregistrement que vous avez défini dans la section Configuration de la connexion au serveur d’enregistrement de sessions (SRS).

-

Tapez ce qui suit et appuyez sur Entrée :

done -

Tapez ce qui suit et appuyez sur Entrée :

verify-config -

Lorsque vous recevez l’avis Vérification réussie, tapez ce qui suit et appuyez sur Entrée :

save-config -

Tapez ce qui suit et appuyez sur Entrée :

activate-config

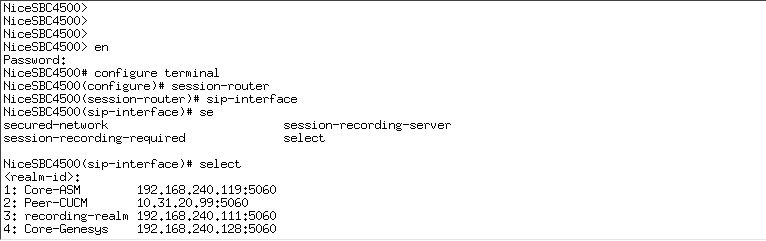

Configurer les interfaces SIP, les domaines et les agents de session pour le SRS et le SRG

Bien que vous puissiez sélectionner toutes ces interfaces pour les composants ci-dessus, le système hiérarchisera automatiquement la sélection dans l’ordre suivant : d’abord agent de session, puis realm, et enfin interface SIP.

-

Vérifiez que vous avez terminé la configuration de la zone d’enregistrement.

-

Connectez-vous au CLI Acme Packet et saisissez le mot de passe de l’utilisateur.

-

Tapez ce qui suit et appuyez sur Entrée :

enable -

Tapez le mot de passe du superutilisateur et appuyez sur Entrée:

-

Tapez ce qui suit et appuyez sur Entrée :

configure terminal -

Tapez ce qui suit et appuyez sur Entrée :

session-router -

Tapez ce qui suit et appuyez sur Entrée :

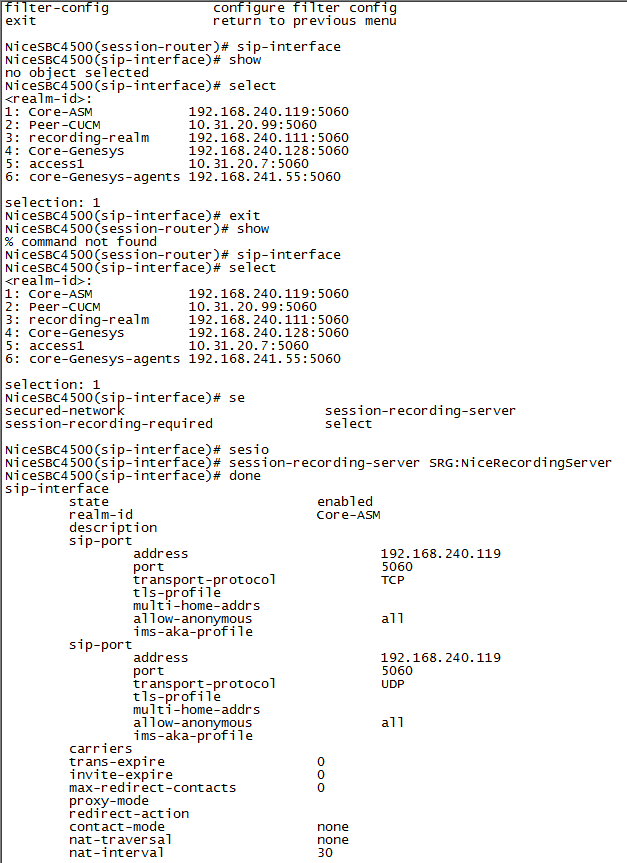

sip-interface -

Tapez ce qui suit et appuyez sur Entrée :

select -

Sélectionnez l’interface SIP et tapez le numéro de cette interface.

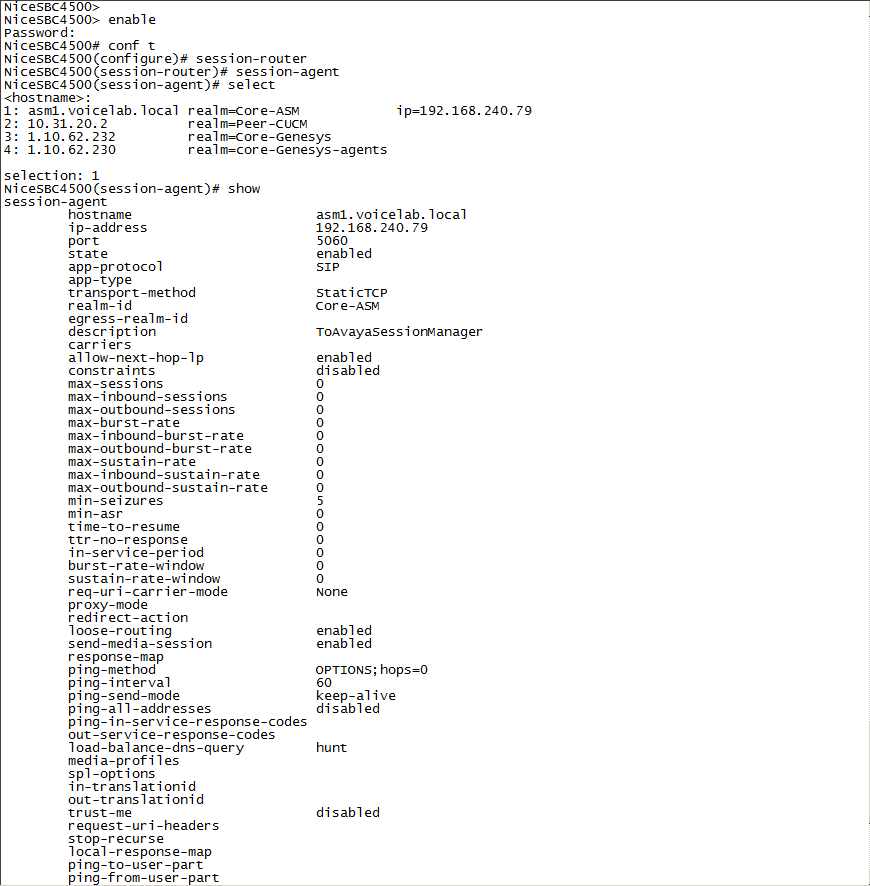

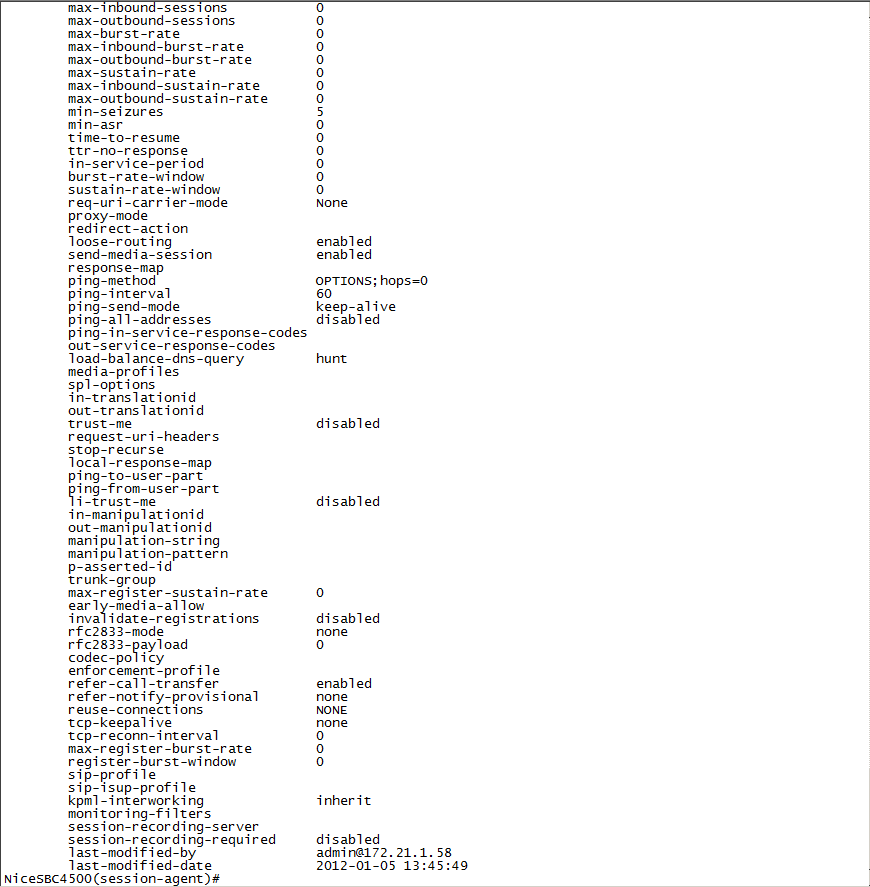

Par exemple, si vous voulez enregistrer l’interface SIP Core-ASM, comme dans l’exemple ci-dessus, tapez 1.

-

Définissez le SRS qui enregistrera l’interface SIP sélectionnée, tapez ce qui suit et appuyez sur Entrée:

session-recording-server <name of the SRS>Il doit s’agir du même nom de SRS que celui défini dans la section Configuration de la connexion au serveur d’enregistrement de sessions (SRS).

Par exemple :

name NiceVRSP -

Tapez ce qui suit et appuyez sur Entrée :

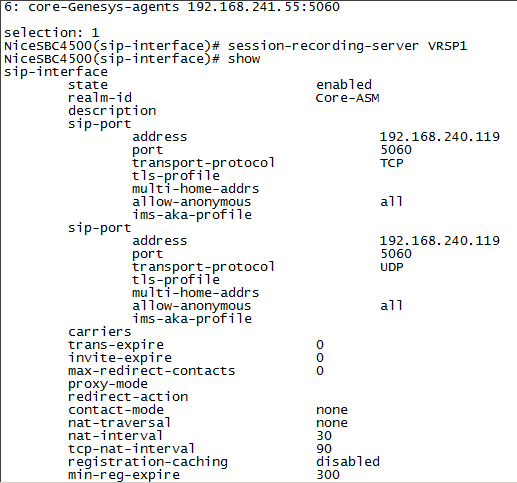

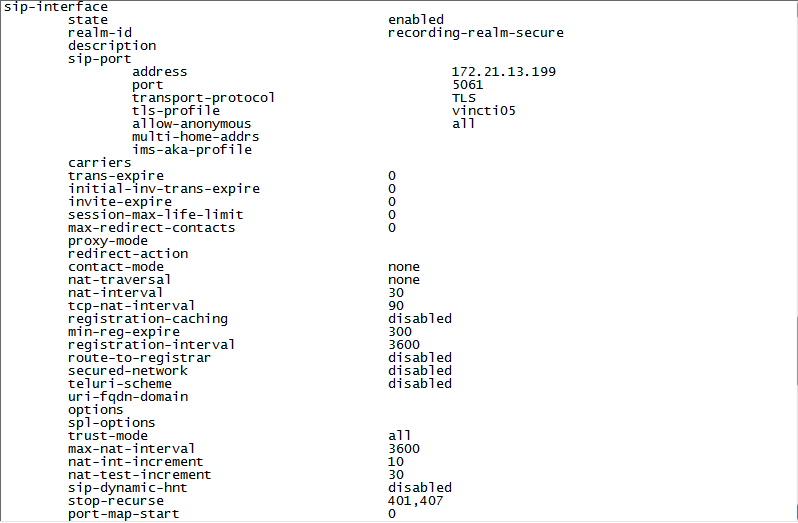

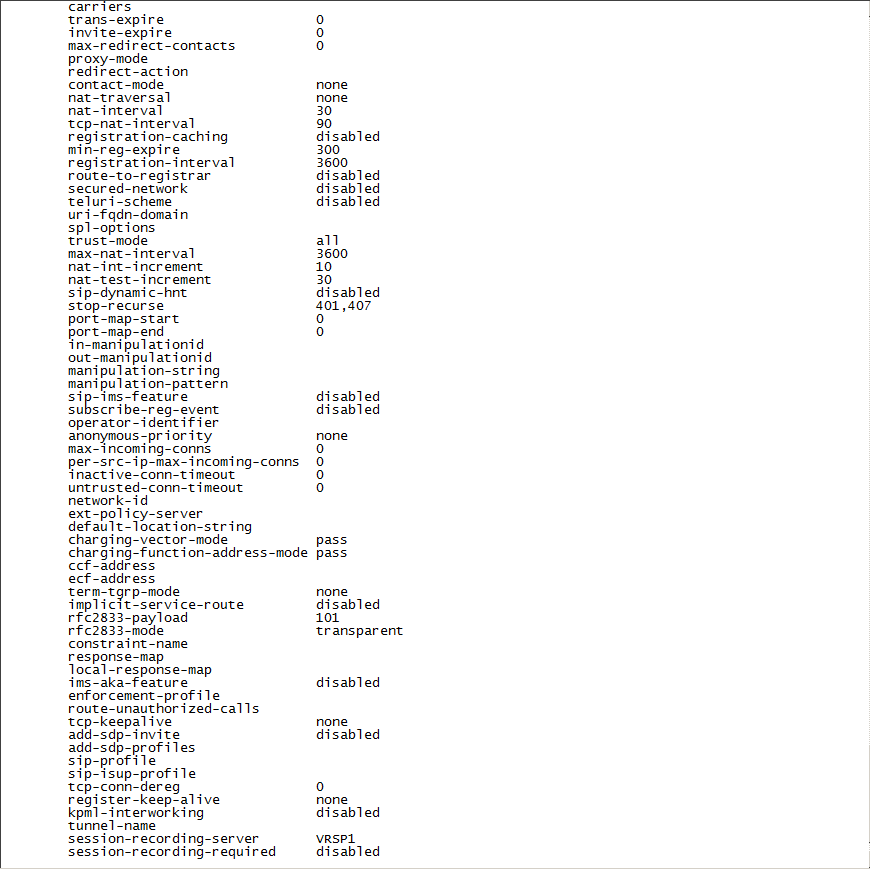

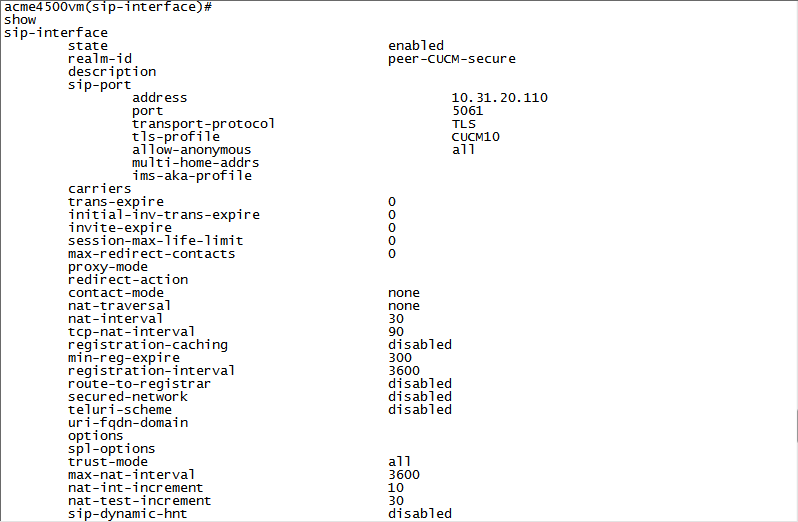

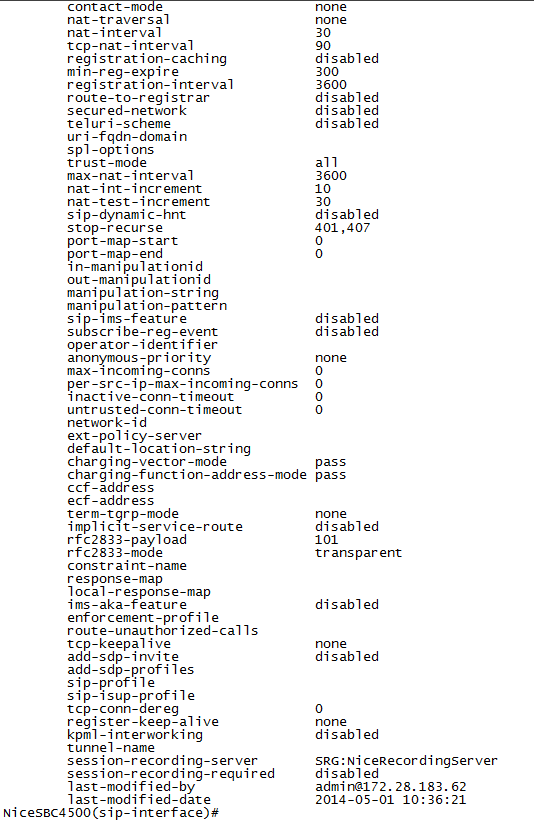

doneExemple non sécurisé :

Exemple sécurisé :

-

Faites défiler vers le bas pour afficher le champ du serveur d’enregistrement de session.

-

Tapez

exitplusieurs fois jusqu’à ce que vous atteigniez le niveau de l’invite du superutilisateur (#). -

Tapez ce qui suit et appuyez sur Entrée :

verify-config -

Lorsque vous recevez l’avis Vérification réussie, tapez ce qui suit et appuyez sur Entrée:

save-config -

Tapez ce qui suit et appuyez sur Entrée :

activate-config

-

Connectez-vous au CLI Acme Packet et saisissez le mot de passe de l’utilisateur.

-

Tapez ce qui suit et appuyez sur Entrée :

enable -

Tapez le mot de passe du superutilisateur et appuyez sur Entrée:

-

Tapez ce qui suit et appuyez sur Entrée :

configure terminal -

Tapez ce qui suit et appuyez sur Entrée :

session-router -

Allez dans l’interface SIP, tapez ce qui suit et appuyez sur Entrée:

sip-interface -

Tapez ce qui suit et appuyez sur Entrée :

selectDans cet exemple, l’enregistrement n’est pas crypté.

Afficher l’image

Afficher l’image

Pour l’enregistrement crypté des appels, l’une des étapes de l’appel doit passer par SRTP.

-

Sélectionnez l’interface SIP et tapez le numéro de cette interface.

Par exemple, si vous voulez enregistrer l’interface SIP Core-ASM, comme dans l’exemple ci-dessus, tapez 1.

-

Définir le SRG qui enregistrera l’interface SIP sélectionnée, tapez ce qui suit et appuyez sur Entrée:

session-recording-group SRG:<name of the session recording group>Il doit s’agir du même nom SRG que celui défini dans la section (Facultatif) Configuration du groupe d’enregistrement de session (SRG).

Par exemple :

name SRG:NiceRecordingServer. N’oubliez pas d’inclureSRG:avant le nom du groupe d’enregistrement de la session. -

Tapez ce qui suit et appuyez sur Entrée :

done -

Tapez

exitplusieurs fois jusqu’à ce que vous atteigniez le niveau de l’invite du superutilisateur (#). -

Tapez ce qui suit et appuyez sur Entrée :

verify-config -

Lorsque vous recevez l’avis Vérification réussie, tapez ce qui suit et appuyez sur Entrée:

save-config -

Tapez ce qui suit et appuyez sur Entrée :

activate-config

-

Connectez-vous au CLI Acme Packet et saisissez le mot de passe de l’utilisateur.

-

Tapez ce qui suit et appuyez sur Entrée :

enable -

Tapez le mot de passe du superutilisateur et appuyez sur Entrée:

-

Tapez ce qui suit et appuyez sur Entrée :

configure terminal -

Tapez ce qui suit et appuyez sur Entrée :

media-manager -

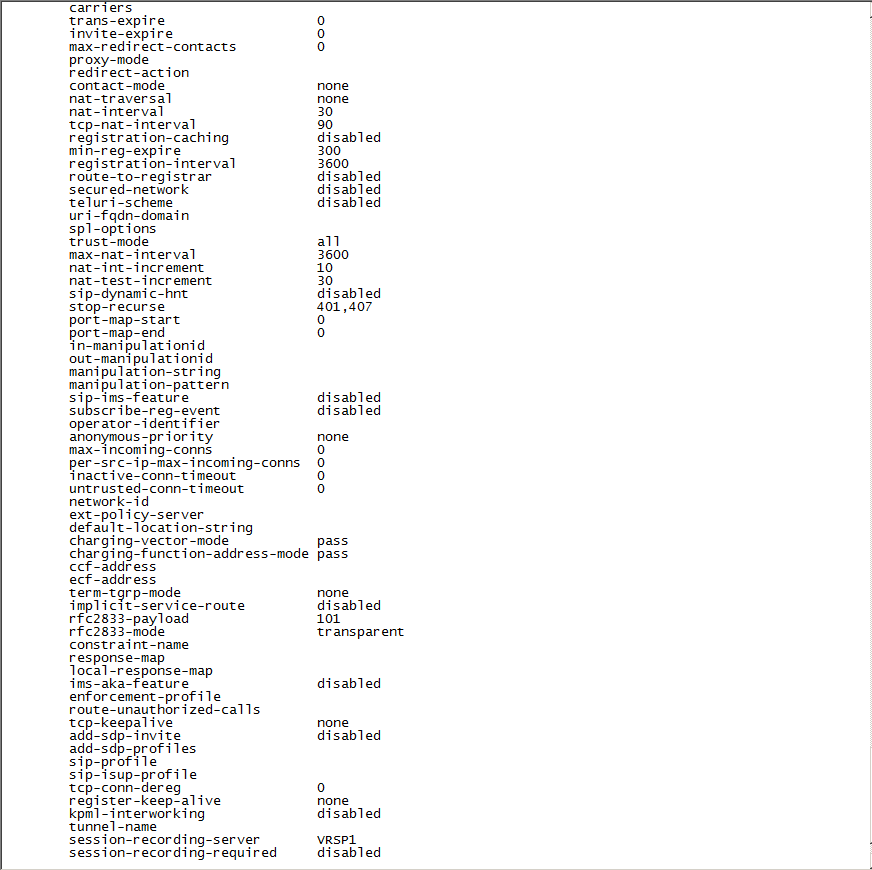

Allez dans l’interface SIP, tapez ce qui suit et appuyez sur Entrée:

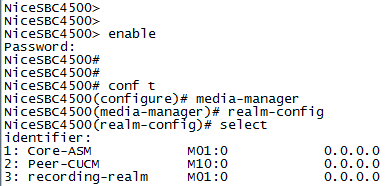

realm-config -

Tapez ce qui suit et appuyez sur Entrée :

selectLa liste des domaines disponibles s’affiche avec un numéro à côté de chaque domaine.

-

Dans la ligne marquée

selection, tapez le numéro de la zone d’entrée ou de sortie que vous souhaitez configurer.Par exemple, si vous voulez afficher le domaine Core-ASM, tapez 1.

-

Dans la ligne

(realm-config)#, tapez ce qui suit et appuyez sur Entrée:showLes détails de la zone sélectionnée s’affichent.

-

Si vous configurez le SRS, dans la ligne

(realm-config)# session-recording-server, saisissez le nom du serveur d’enregistrement de session. -

Si vous configurez le SRG, dans la ligne

(realm-config)# session-recording-group, saisissez le nom du groupe d’enregistrement des sessions.Par exemple :

name SRG:NiceRecordingServer. N’oubliez pas d’inclureSRG:avant le nom du groupe d’enregistrement de la session. -

Tapez ce qui suit et appuyez sur Entrée :

done -

Tapez

exitplusieurs fois jusqu’à ce que vous atteigniez le niveau de l’invite superutilisateur (#). -

Tapez ce qui suit et appuyez sur Entrée :

verify-config -

Lorsque vous recevez l’avis Vérification réussie, tapez ce qui suit et appuyez sur Entrée:

save-config -

Tapez ce qui suit et appuyez sur Entrée :

activate-config

-

Connectez-vous au CLI Acme Packet et saisissez le mot de passe de l’utilisateur.

-

Tapez ce qui suit et appuyez sur Entrée :

enable -

Tapez le mot de passe de validation et appuyez sur Entrée:

-

Tapez ce qui suit et appuyez sur Entrée :

configure terminal -

Tapez ce qui suit et appuyez sur Entrée :

session-router -

Tapez ce qui suit et appuyez sur Entrée :

session-agent -

Tapez ce qui suit et appuyez sur Entrée :

selectLa liste des agents de session configurés s’affiche.

-

Tapez le numéro de l’agent que vous voulez enregistrer.

Par exemple, si vous voulez enregistrer l’agent de session Session Agent, tapez 1.

-

Définir le serveur d’enregistrement de session qui enregistrera l’agent de session sélectionné. Tapez ce qui suit et appuyez sur Entrée :

session-recording-server <name of the session recording server>Il doit s’agir du même nom SRS que celui que vous avez défini dans Configurer la connexion au serveur d’enregistrement de session (SRS).

Par exemple :

name NiceVRSP. -

Tapez ce qui suit et appuyez sur Entrée :

doneLes informations configurées pour l’agent de session à enregistrer s’affichent.

-

Faites défiler vers le bas pour afficher le champ session-recording-server (serveur d’enregistrement de session).

-

Tapez

exitplusieurs fois jusqu’à ce que vous atteigniez le niveau de l’invite de validation (#). -

Tapez ce qui suit et appuyez sur Entrée :

verify-config -

Lorsque vous recevez l’avis Vérification réussie, tapez ce qui suit et appuyez sur Entrée:

save-config -

Tapez ce qui suit et appuyez sur Entrée :

activate-config

-

Connectez-vous au CLI Acme Packet et saisissez le mot de passe de l’utilisateur.

-

Tapez ce qui suit et appuyez sur Entrée :

enable -

Tapez le mot de passe de validation et appuyez sur Entrée:

-

Tapez ce qui suit et appuyez sur Entrée :

configure terminal -

Tapez ce qui suit et appuyez sur Entrée :

session-router -

Tapez ce qui suit et appuyez sur Entrée :

session-agent -

Tapez ce qui suit et appuyez sur Entrée :

selectLa liste des agents de session configurés s’affiche.

-

Tapez le numéro de l’agent que vous voulez enregistrer.

Par exemple, si vous voulez enregistrer l’agent de session Core-ASM, tapez 1.

-

Définir le groupe d’enregistrement de session (SRG) qui enregistrera l’agent de session sélectionné. Tapez ce qui suit et appuyez sur Entrée :

session-recording-group SRG:<name of the session recording group>Il doit s’agir du même nom SRG que celui défini dans (Facultatif) Configurer le groupe d’enregistrement de session (SRG).

Par exemple :

name NiceVRSP. -

Tapez ce qui suit et appuyez sur Entrée :

doneLes informations configurées pour l’agent de session à enregistrer s’affichent.

-

Faites défiler vers le bas pour afficher le champ session-recording-server (serveur d’enregistrement de session).

-

Tapez

exitplusieurs fois jusqu’à ce que vous atteigniez le niveau de l’invite de validation (#). -

Tapez ce qui suit et appuyez sur Entrée :

verify-config -

Lorsque vous recevez l’avis Vérification réussie, tapez ce qui suit et appuyez sur Entrée:

save-config -

Tapez ce qui suit et appuyez sur Entrée :

activate-config

Préparer le SBC AudioCodes

Cette section décrit comment préparer le contrôleur de session en périphérie (SBC) AudioCodes à l’intégration avec Real-Time Third Party Telephony Recording (Multi-ACD).

La version SBC AudioCodes prise en charge est la 7.4.

Les procédures décrites dans cette section ne sont que des recommandations. L’ingénieur du site AudioCodes doit effectuer la préparation et la configuration d’AudioCodes.

Le SBC doit avoir un certificat TLS valide. Le certificat doit être signé par une autorité de certification (AC) de confiance répertoriée dans la section Autorités de certification prises en charge pour SIPREC.

Flux de travail

Utilisez ce flux de travail pour préparer votre système SBC AudioCodes pour Real-Time Third Party Telephony Recording (Multi-ACD).

Étape 1 : Vérifier la licence

Étape 2 : Configurer l'ensemble de proxys pour l'environnement CXone Mpower

Étape 3 : Configurer le groupe IP pour le SBC CXone MpowerAudioCodes

Étape 4 : (Environnements sécurisés/non sécurisés) Configurer l’enregistrement SIP

Étape 5 : Envoyez un UCID au CXone Mpower SBC AudioCodes

Flux de travail pour le SIPREC sécurisé

Utilisez ce flux de travail pour préparer votre système SBC AudioCodes à une configuration SIPREC sécurisée avec Real-Time Third Party Telephony Recording (Multi-ACD).

Étape 1 : Vérifier la licence

Étape 2 : (Environnements sécurisés uniquement) Configurer l’ensemble de mandataires

Étape 3 : Configurer le profil IP sécurisé

Étape 4 : (Environnements sécurisés uniquement) Configurer le groupe IP

Étape 5 : (Environnements sécurisés uniquement) Importer et exporter des certificats pour l’enregistrement SIP

Étape 6 : (Environnements sécurisés/non sécurisés) Configurer l’enregistrement SIP

Étape 7 : Envoyez un UCID au CXone Mpower SBC AudioCodes

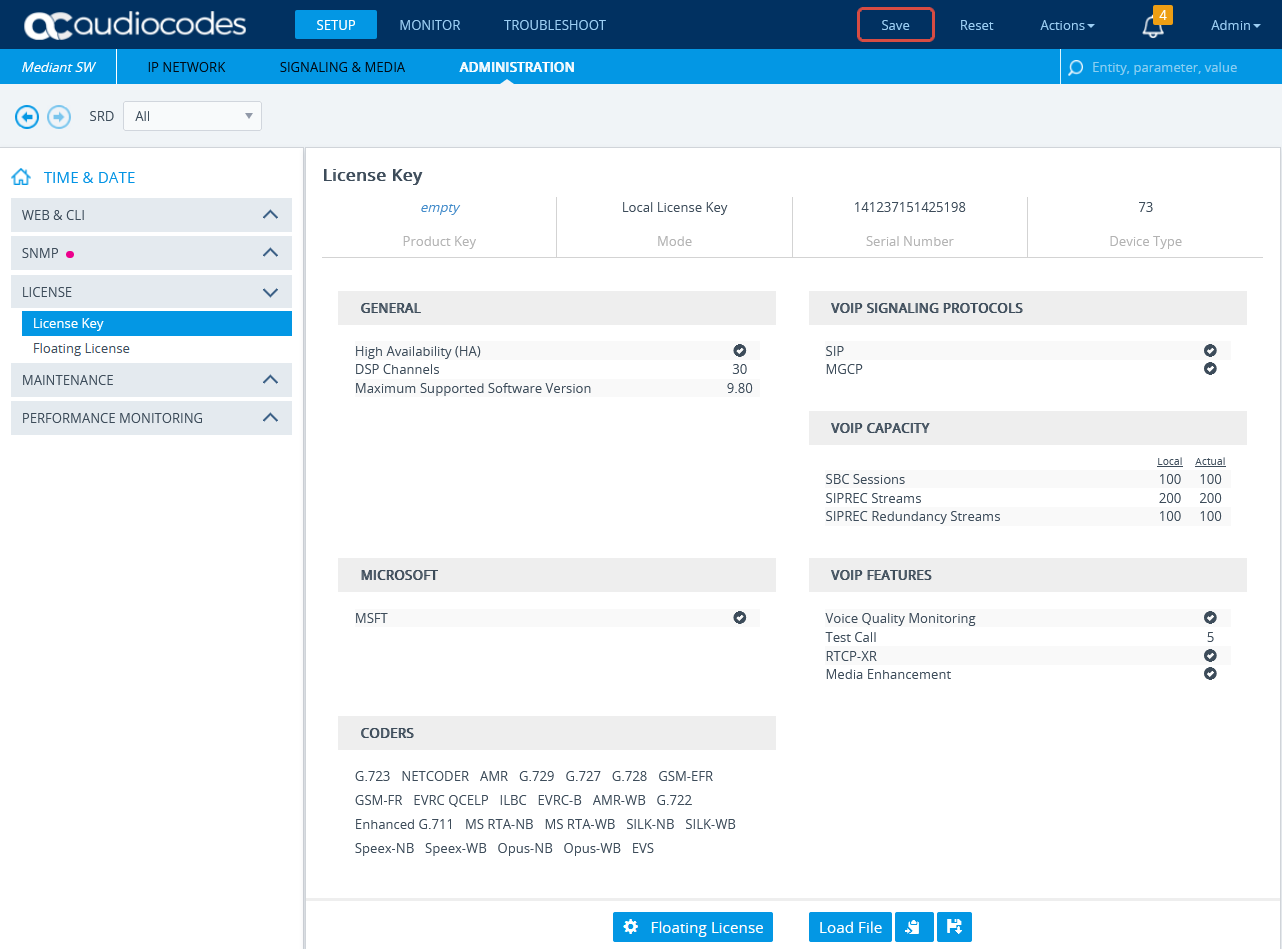

Vérifier la licence

Vérifiez que la licence est valide et que la fonction SBC-SIPREC est prise en charge.

-

Connectez-vous au SBC AudioCodes via le Web.

-

Cliquez sur le menu ADMINISTRATION.

-

Sous HEURE ET DATE, développez MAINTENANCE et sélectionnez Clé de licence.

-

Sous FONCTIONNALITÉS VOIP, vérifiez que la licence prend en charge les Sessions SIPRec.

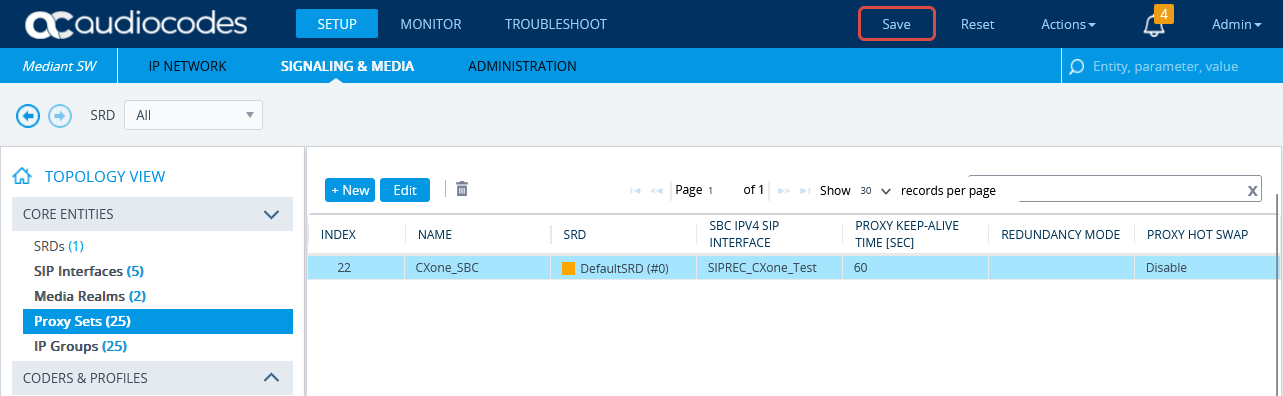

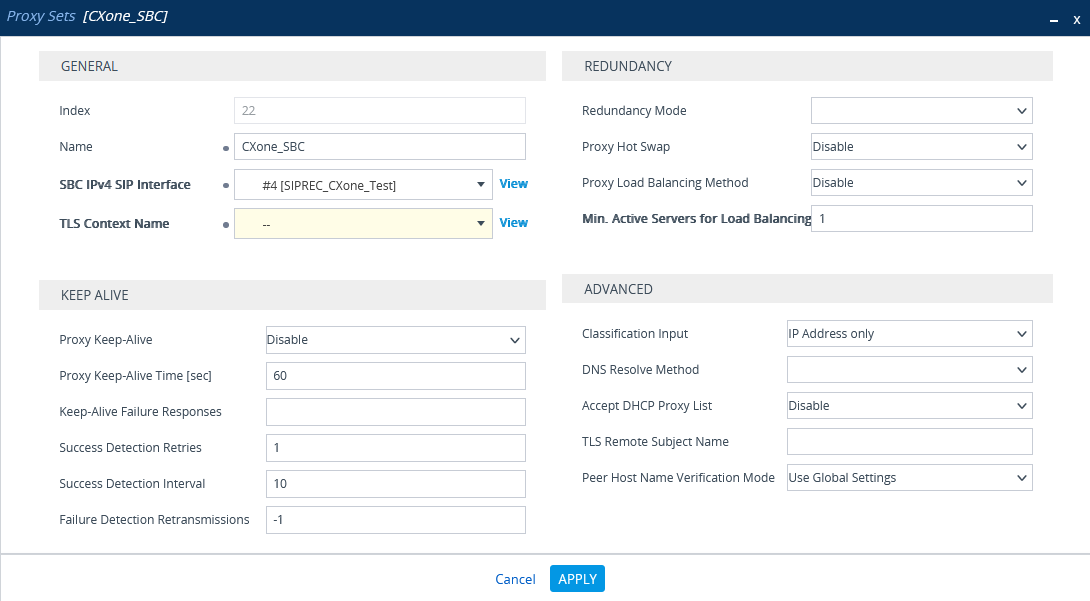

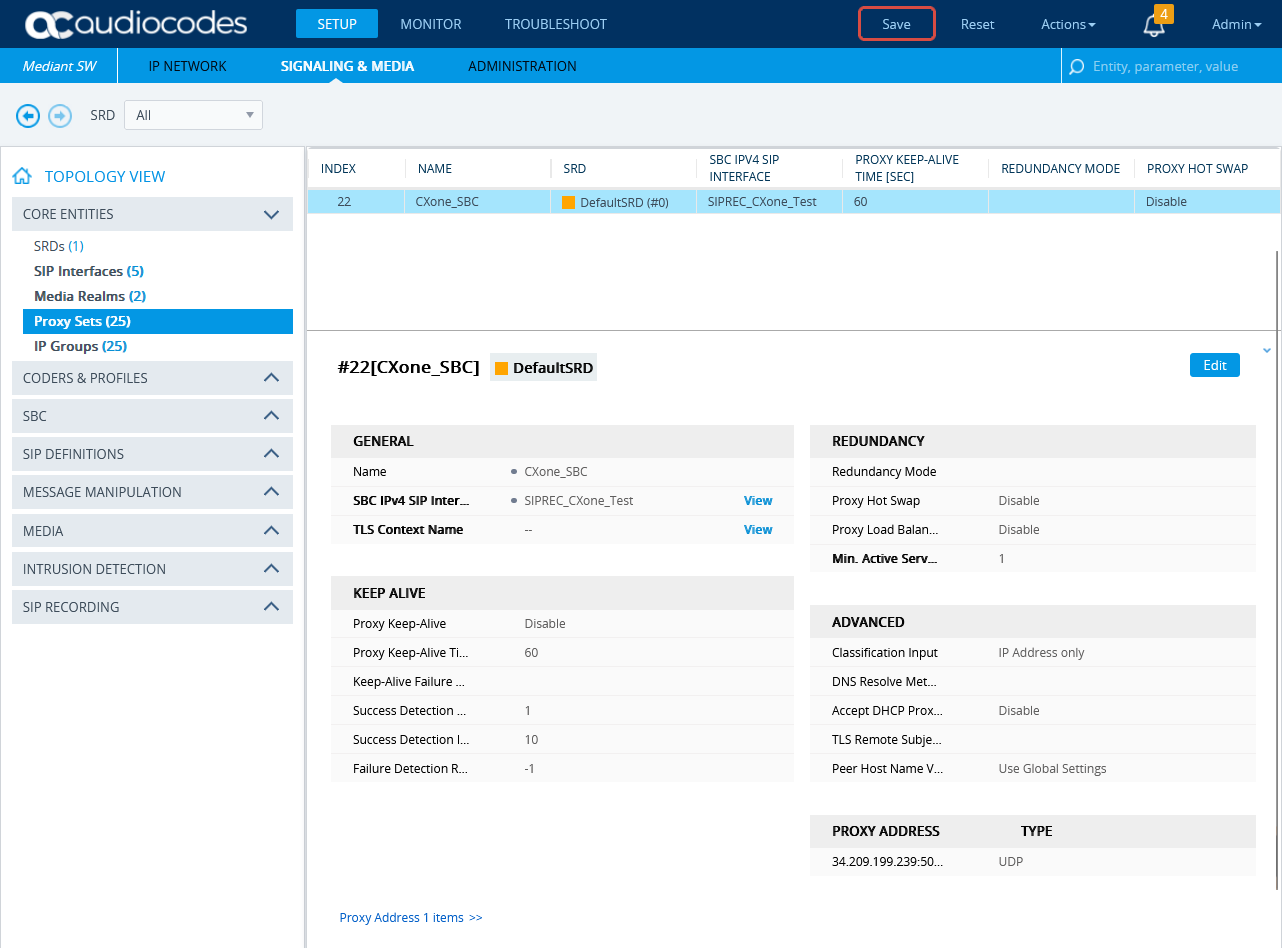

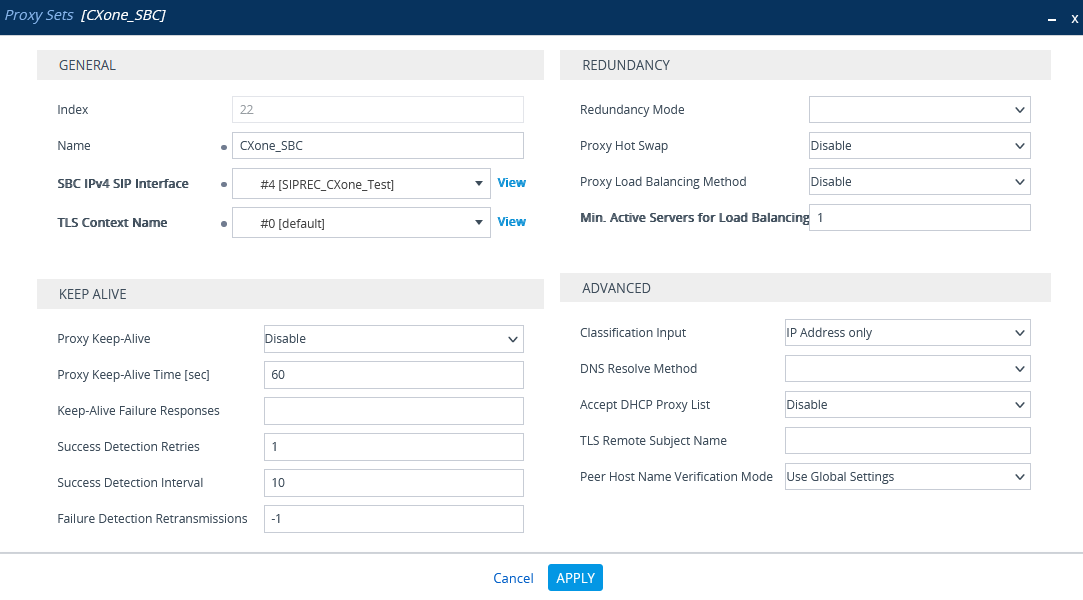

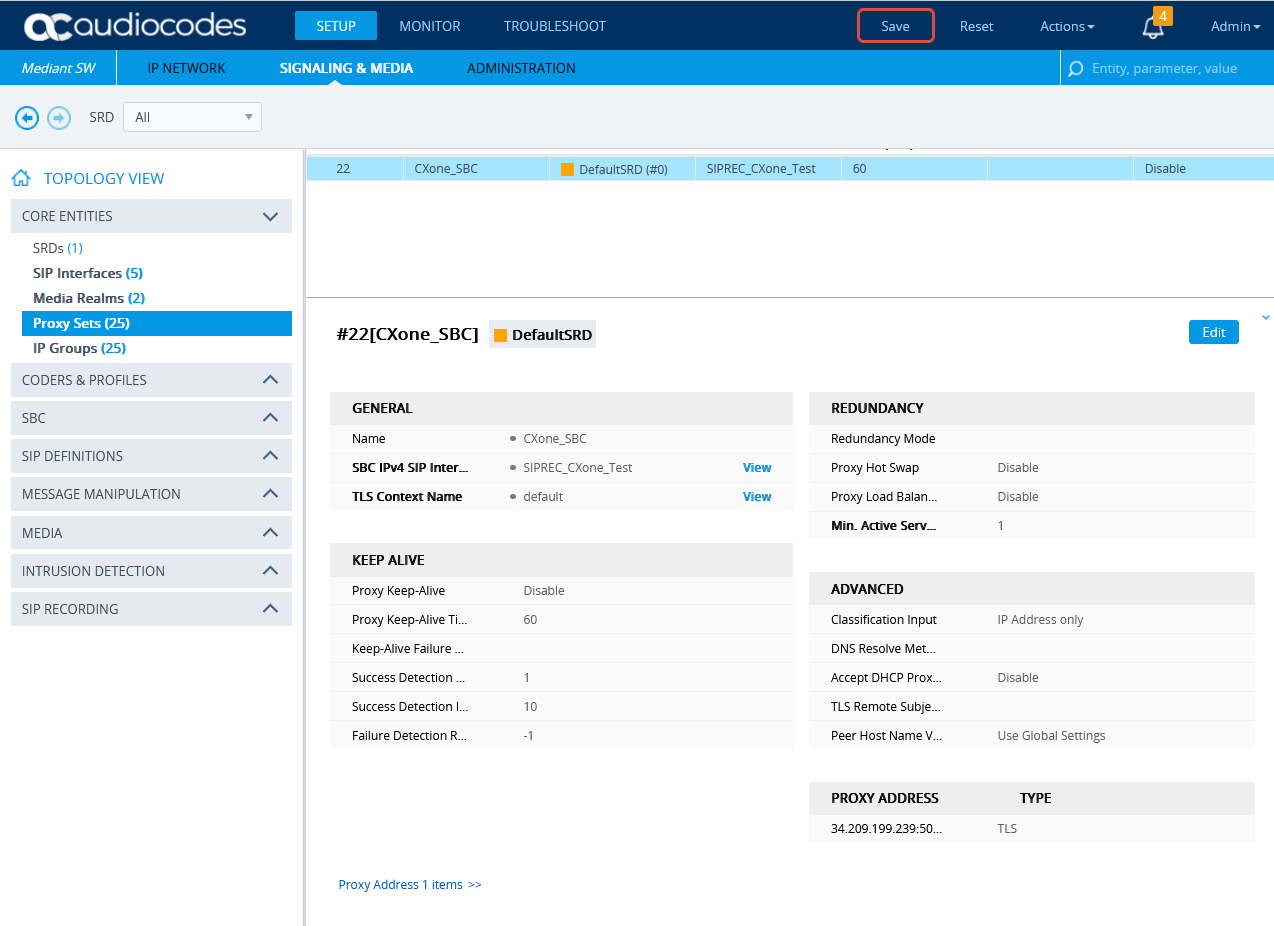

Configurer l’ensemble de proxy pour l’environnement CXone Mpower

Cette procédure fournit des instructions pour la configuration du SBC pour le SBC CXone Mpower AudioCodes, y compris l'adresse IP du SBC CXone Mpower AudioCodes.

-

Dans le menu, cliquez sur SIGNALISATION ET MÉDIA.

-

Sous AFFICHAGE DE LA TOPOLOGIE, développez ENTITÉS PRINCIPALES et sélectionnez Ensembles de mandataires.

-

Dans la liste des ensembles de mandataires, cliquez sur Nouveau.

-

Dans la fenêtre Ensemble de mandataires, sous GÉNÉRAL :

-

Dans le champ Nom, saisissez un nom.

-

Dans la liste déroulante Interface SIP SBC IPv4, sélectionnez l’interface SIP.

-

Cliquez sur APPLIQUER.

-

-

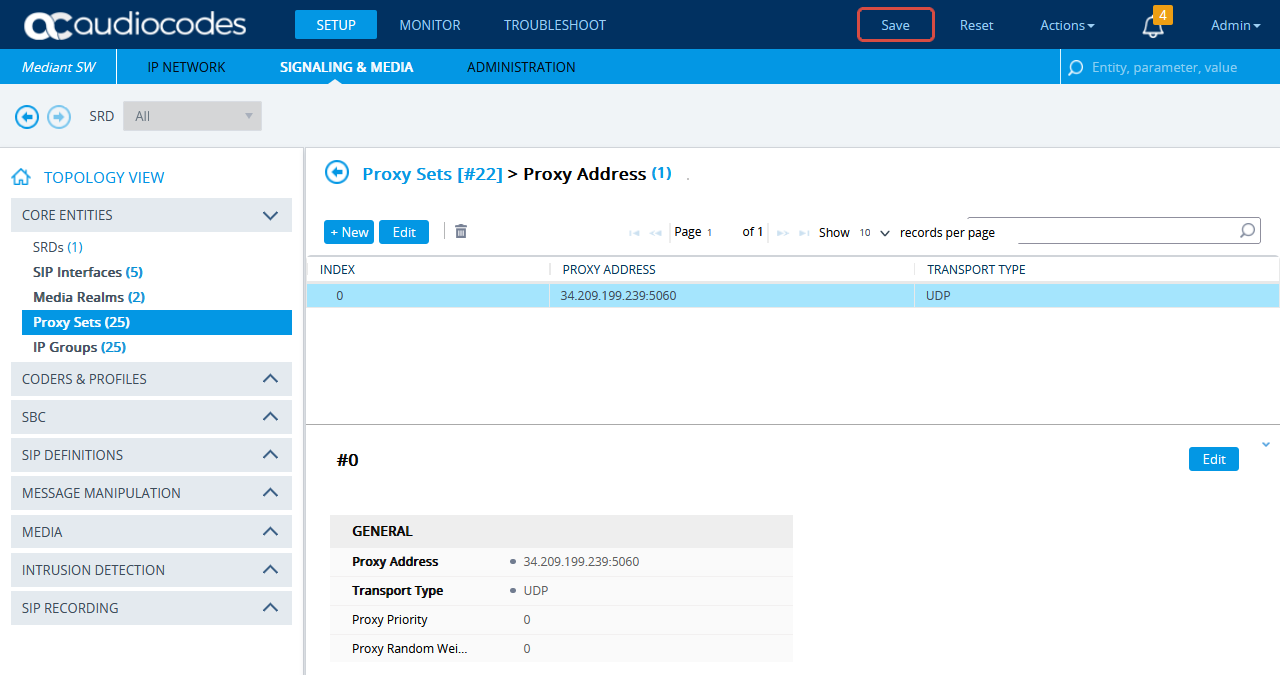

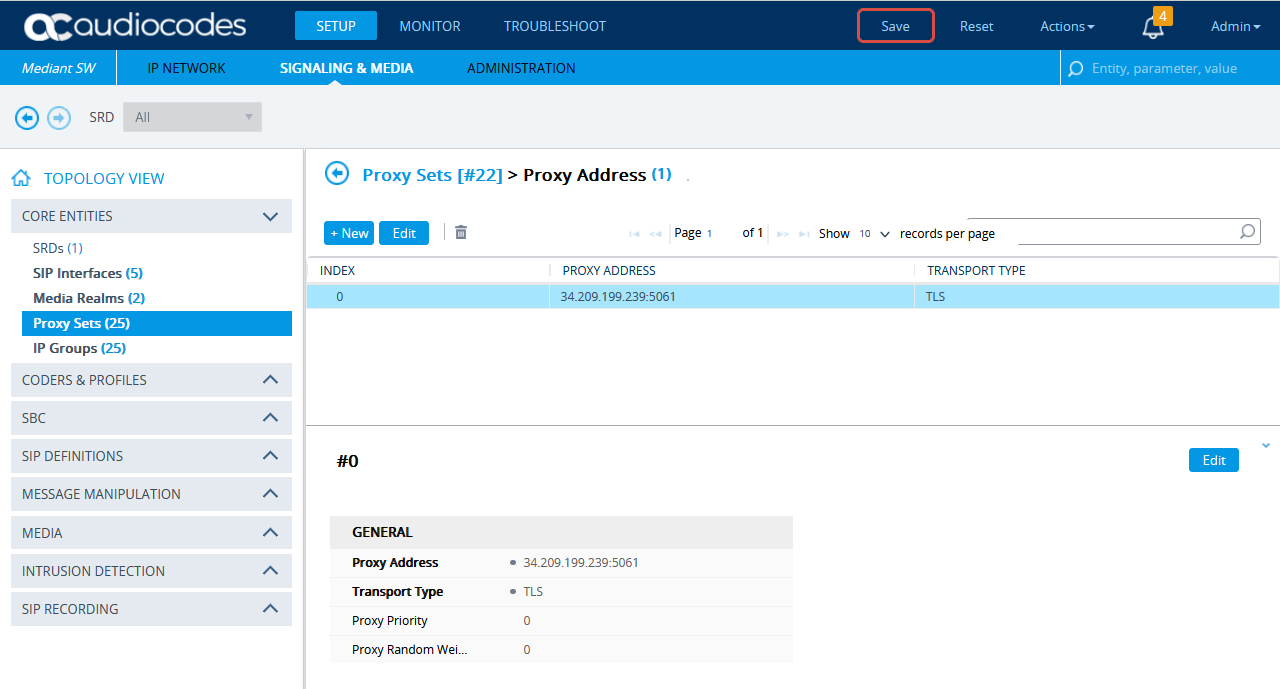

Faites défiler vers le bas et cliquez sur le lien Adresse du mandataire.

-

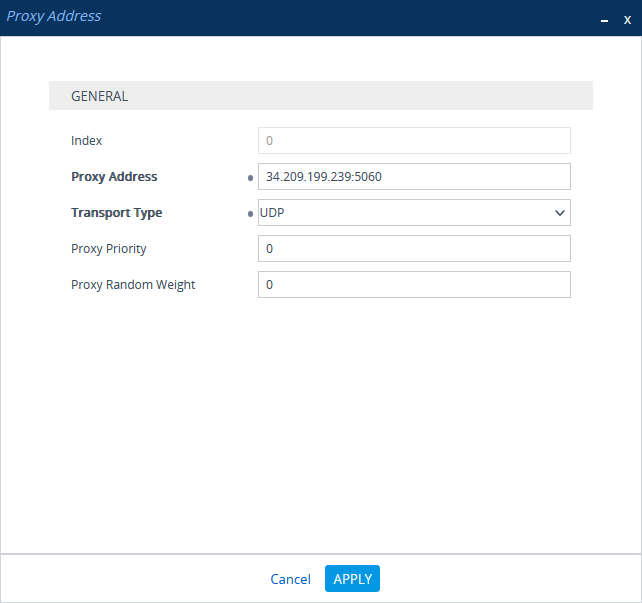

Dans la fenêtre Ensembles de proxy > Adresse proxy, cliquez sur Nouveau et ajoutez l'adresse IP pour CXone Mpower AudioCodes SBC.

-

Dans la fenêtre Adresse proxy, sous GÉNÉRAL, dans le champ Adresse proxy, saisissez l'adresse IP SBC CXone Mpower AudioCodes.

-

Cliquez sur APPLIQUER.

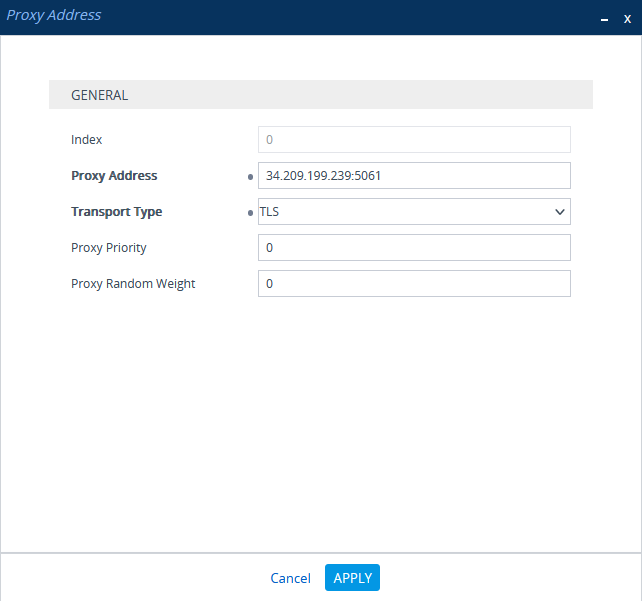

(Environnements sécurisés uniquement) Configurer l’ensemble de mandataires

Cette procédure fournit des instructions pour configurer l'ensemble de proxy SBC et l'adresse IP proxy pour le SBC CXone Mpower AudioCodes pour une connexion sécurisée.

-

Dans le menu, cliquez sur SIGNALISATION ET MÉDIA.

-

Sous AFFICHAGE DE LA TOPOLOGIE, développez ENTITÉS PRINCIPALES et sélectionnez Ensembles de mandataires.

-

Dans la liste des ensembles de mandataires, cliquez sur Nouveau.

-

Dans la fenêtre Ensemble de mandataires, sous GÉNÉRAL :

-

Dans le champ Nom, saisissez un nom.

-

Dans la liste déroulante Interface SIP SBC IPv4, sélectionnez l’interface SIP.

-

Dans la liste déroulante Nom du contexte TLS, sélectionnez le contexte TLS avec le certificat SBC.

-

-

Faites défiler vers le bas et cliquez sur le lien Adresse du mandataire.

-

Dans la fenêtre Ensembles de proxy > Adresse proxy, cliquez sur Nouveau et ajoutez l'adresse IP pour CXone Mpower AudioCodes SBC.

-

Dans la fenêtre Adresse proxy, sous GÉNÉRAL, dans le champ Adresse proxy, saisissez l'adresse IP SBC CXone Mpower AudioCodes et définissez le Type de transport sur TLS.

-

Cliquez sur APPLIQUER.

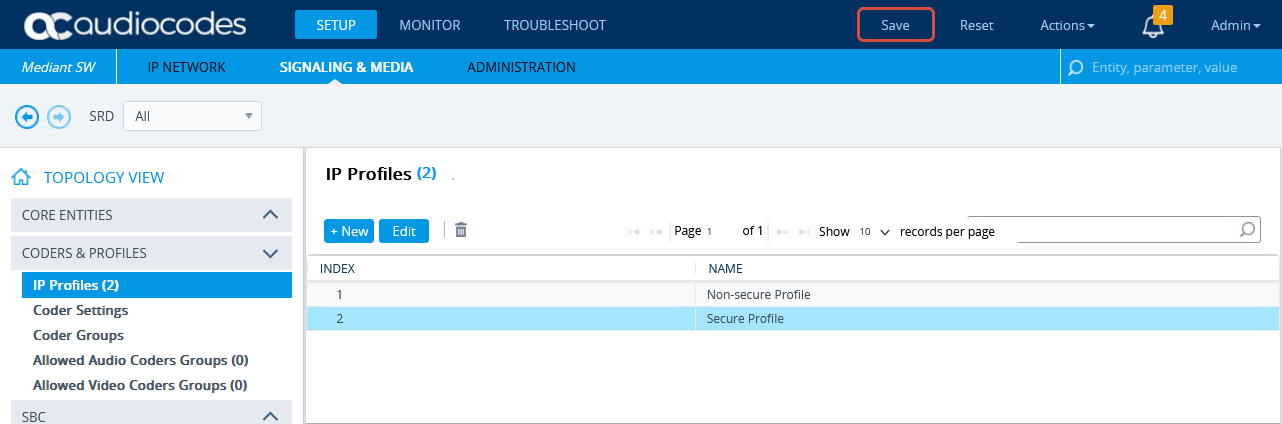

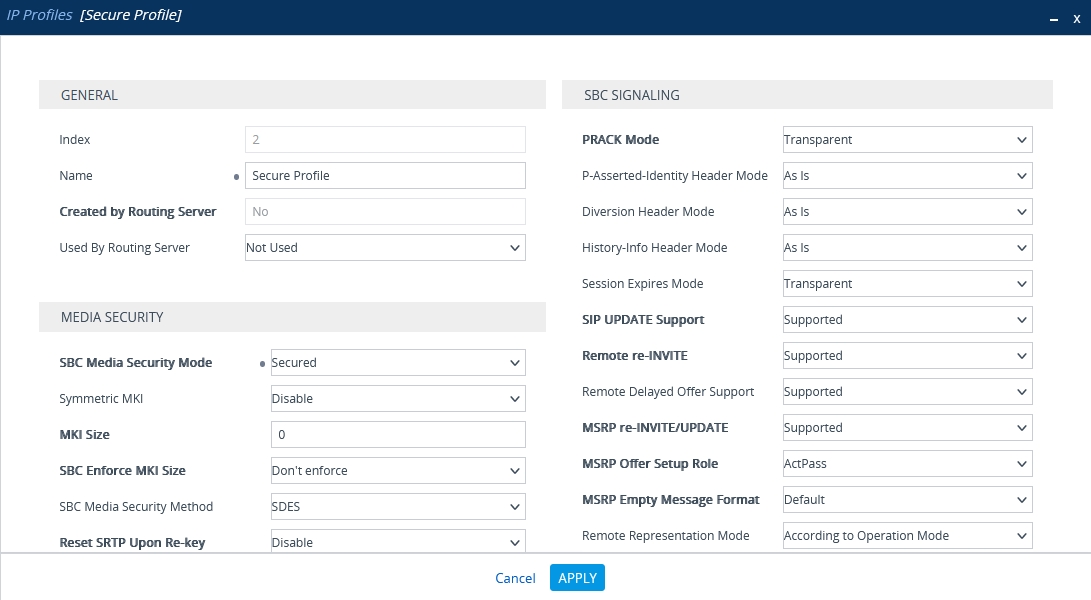

Configurer le profil IP sécurisé

-

Dans le menu de configuration, accédez à SIGNALISATION ET MÉDIA. Sous AFFICHAGE DE LA TOPOLOGIE, développez CODEURS ET PROFILS et sélectionnez Profils IP.

-

Dans la liste des profils IP, cliquez sur Nouveau.

-

Dans la fenêtre de la liste des profils IP, sous SÉCURITÉ MULTIMÉDIA, assurez-vous que le Mode de sécurité multimédia SBC est réglé sur Sécurisé.

-

Cliquez sur APPLIQUER.

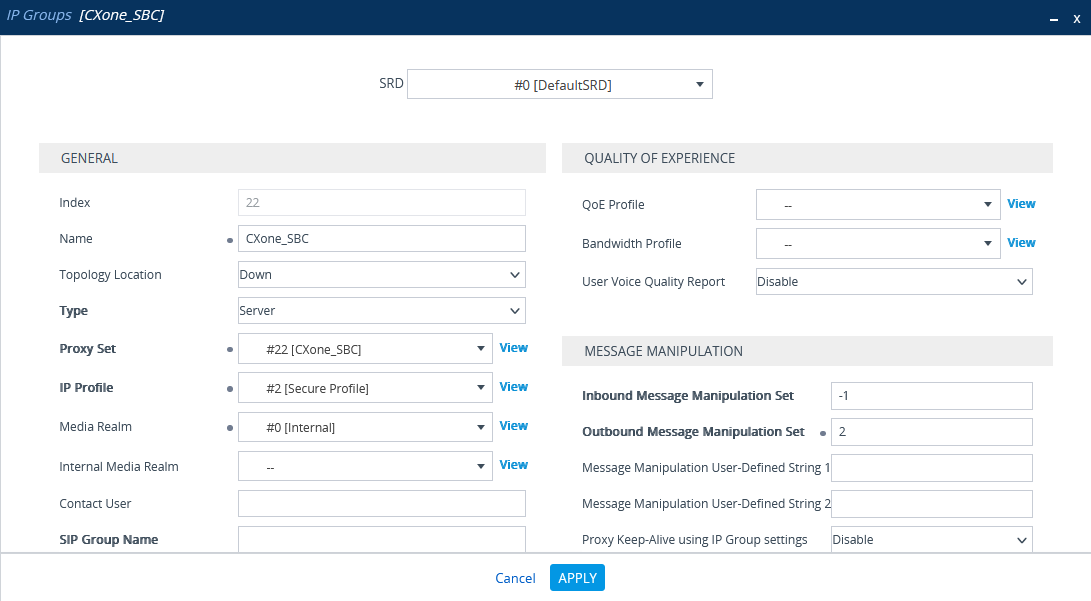

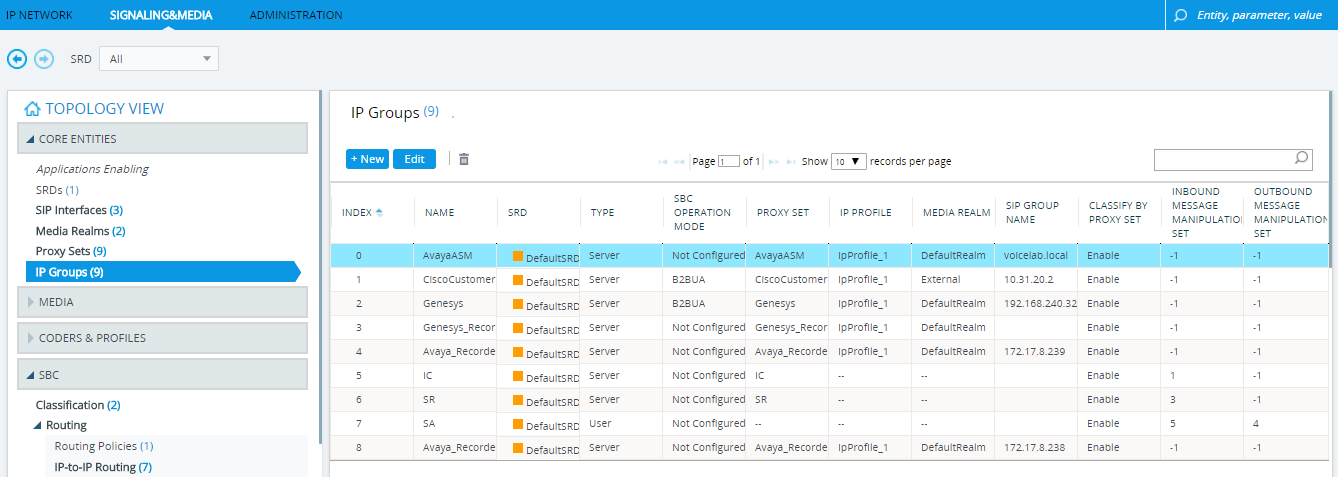

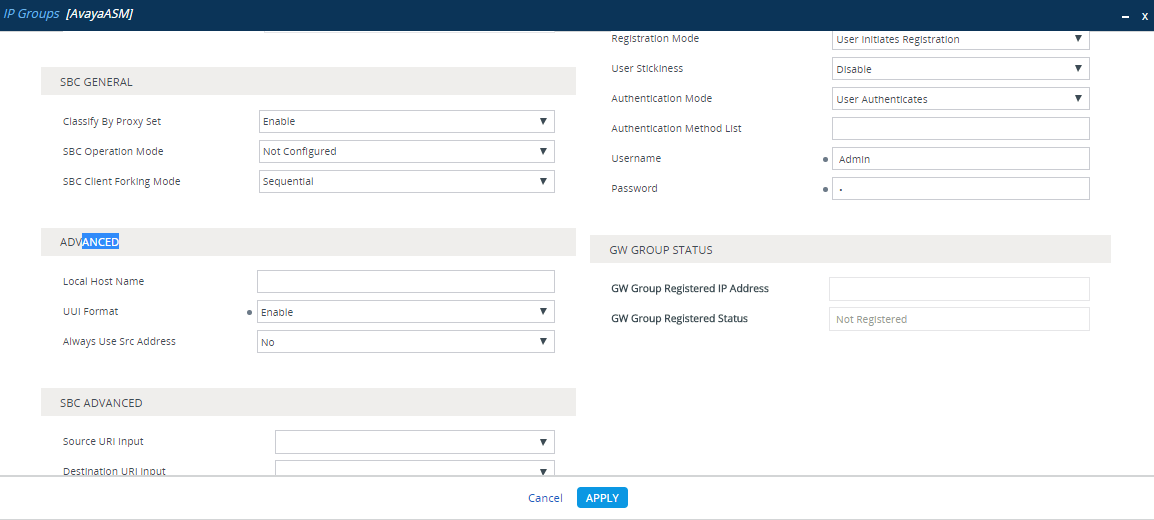

Configurer le groupe IP pour le SBC CXone Mpower AudioCodes

-

Dans le menu, cliquez sur SIGNALISATION ET MÉDIA.

-

Sous AFFICHAGE DE LA TOPOLOGIE, développez ENTITÉS PRINCIPALES et sélectionnez Groupes IP.

-

Dans la liste des groupes IP, cliquez sur Nouveau.

-

Dans la fenêtre Groupes IP, sous GÉNÉRAL :

-

Dans le champ Index, configurez le numéro séquentiel suivant.

-

Dans le champ Nom, saisissez un nom.

-

Dans la liste déroulante Emplacement de la topologie, sélectionnez l’emplacement.

-

Dans la liste déroulante Type, sélectionnez Serveur.

-

Dans le champ Ensemble de mandataires, sélectionnez l’ensemble de mandataires pour ce groupe IP.

-

Dans le champ Profil IP, saisissez un ID de profil IP existant.

-

Dans le champ Nom du domaine multimédia, sélectionnez le nom du domaine multimédia existant.

-

-

Cliquez sur APPLIQUER.

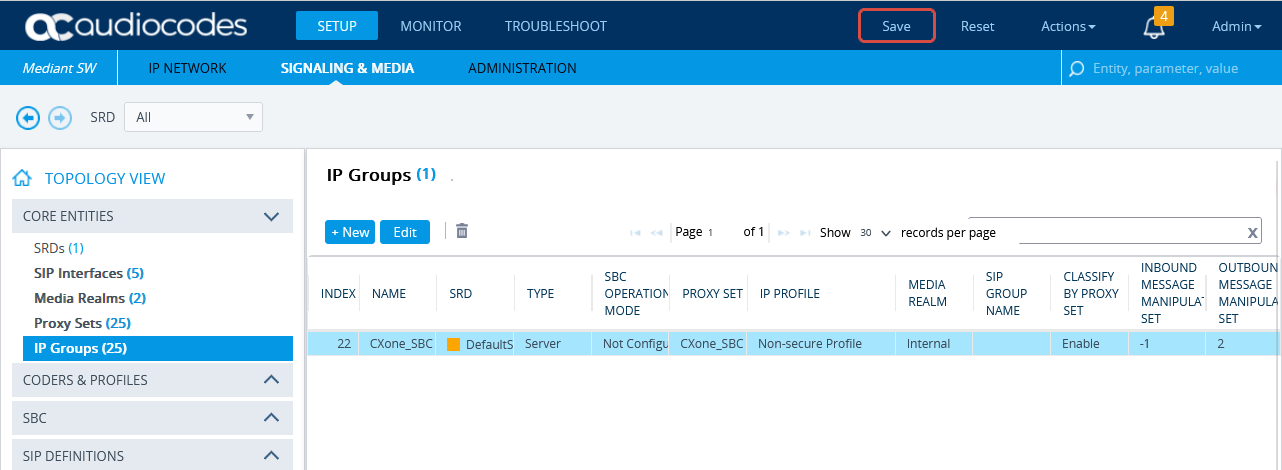

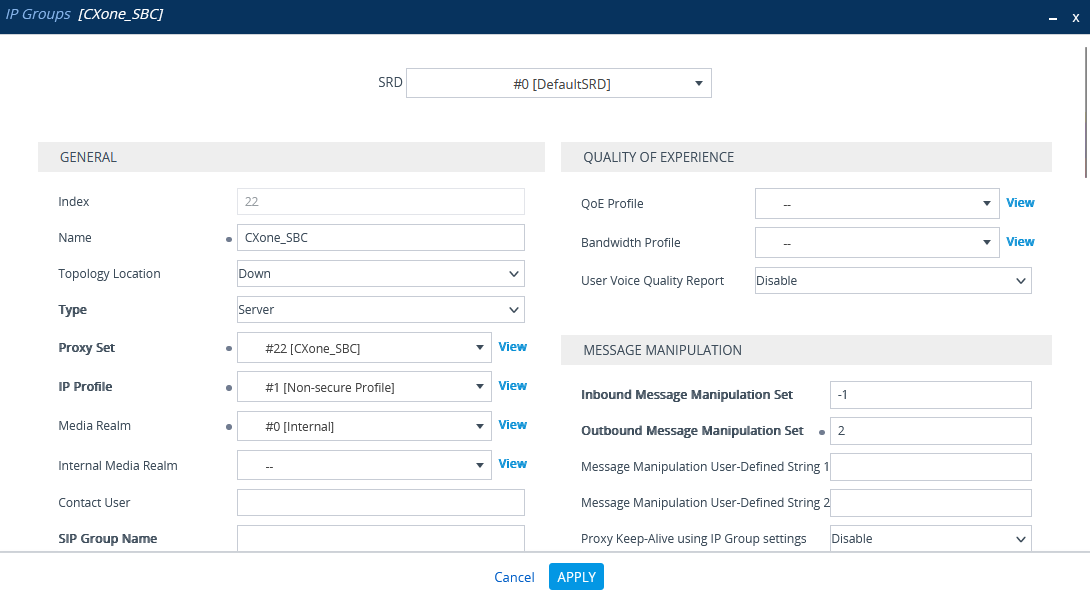

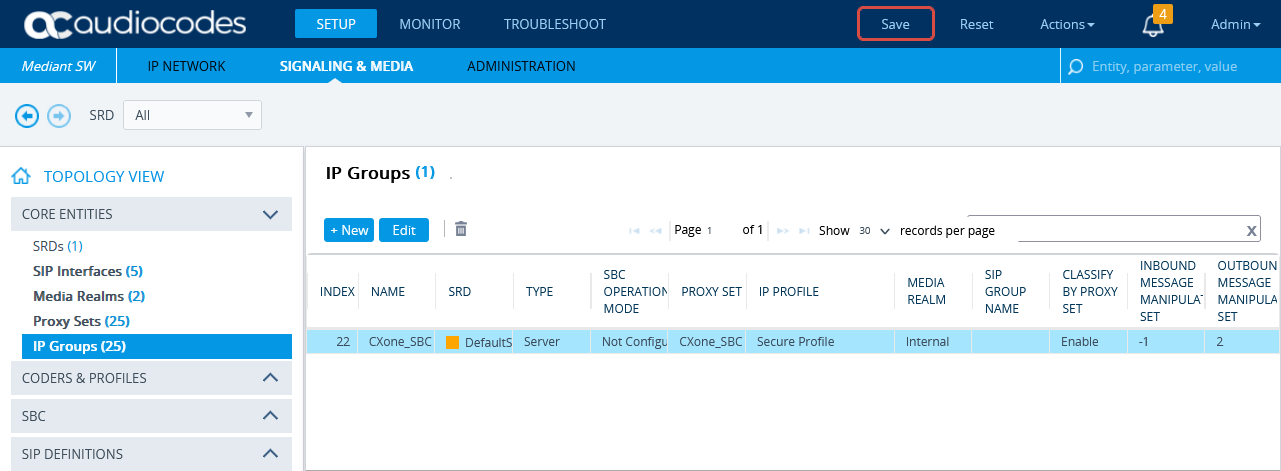

(Environnements sécurisés uniquement) Configurer le groupe IP

Vérifiez que le profil IP sécurisé a été configuré. Voir Configurer le profil IP sécurisé.

-

Dans le menu, cliquez sur SIGNALISATION ET MÉDIA.

-

Sous AFFICHAGE DE LA TOPOLOGIE, développez ENTITÉS PRINCIPALES et sélectionnez Groupes IP.

-

Dans la liste des groupes IP, cliquez sur Nouveau.

-

Dans la fenêtre Groupes IP, sous GÉNÉRAL :

-

Dans le champ Index, configurez le numéro séquentiel suivant.

-

Dans le champ Nom, saisissez un nom.

-

Dans la liste déroulante Emplacement de la topologie, sélectionnez l’emplacement.

-

Dans la liste déroulante Type, sélectionnez Serveur.

-

Dans le champ Ensemble de proxys, sélectionnez l'ensemble de proxys CXone Mpower pour ce groupe IP.

-

Dans le champ Profil IP, sélectionnez le profil IP sécurisé créé précédemment dans Configurer le profil IP sécurisé.

-

Dans le champ Nom du domaine multimédia, sélectionnez le nom du domaine multimédia existant.

-

-

Cliquez sur APPLIQUER.

-

Cliquez ensuite sur Enregistrer.

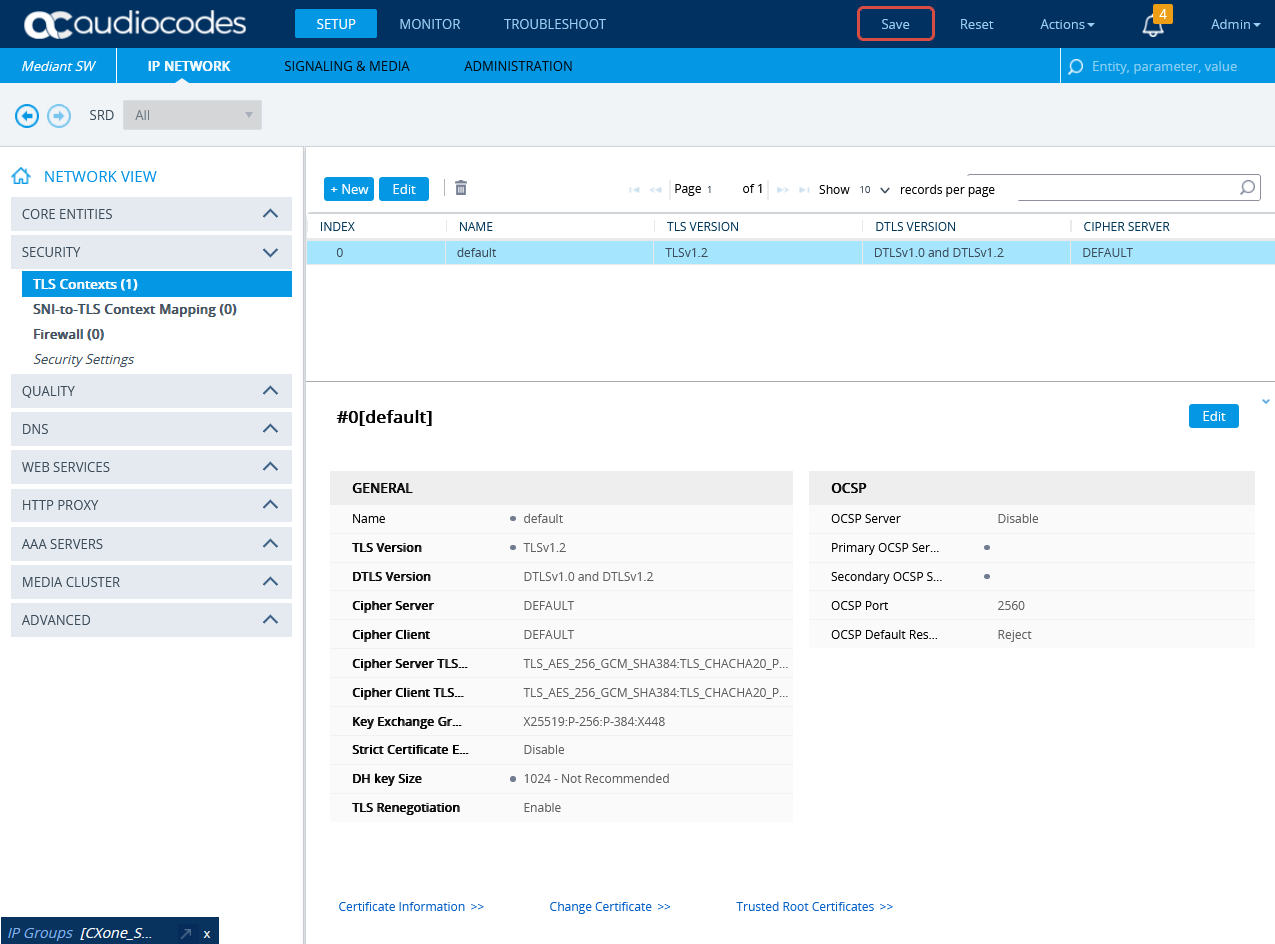

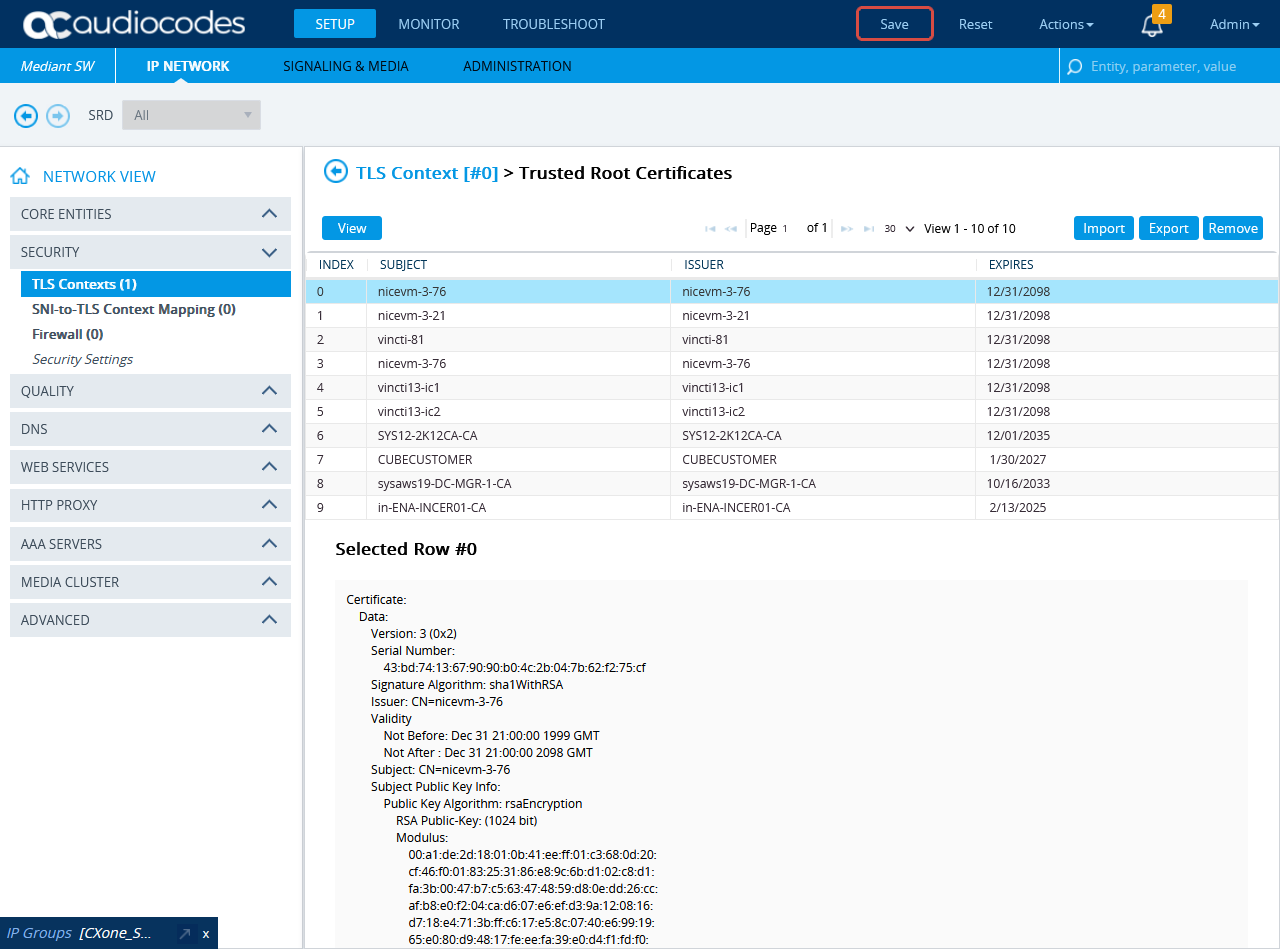

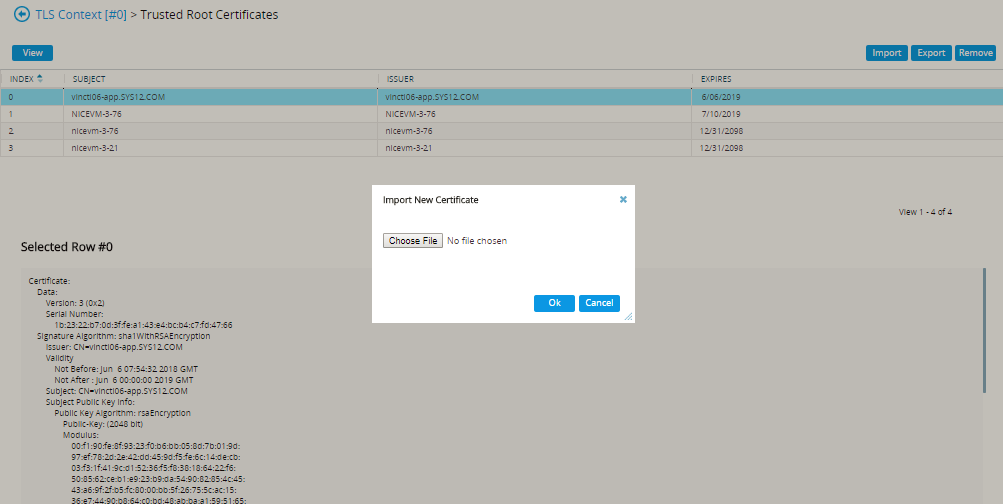

(Environnements sécurisés uniquement) Importer et exporter des certificats pour l’enregistrement SIP

À la fin de cette étape, vous devez fournir à NiCE Services Professionnels :

-

Le certificat au format PEM

Avant l'importation, le certificat SBC CXone Mpower AudioCodes doit être enregistré au format PEM.

-

Pour importer le certificat SBC CXone Mpower AudioCodes sur le SBC, accédez à CONFIGURATION > RÉSEAU IP. Sous AFFICHAGE DU RÉSEAU, développez SÉCURITÉ et sélectionnez Contextes TLS.

-

Dans la fenêtre Contexte TLS, cliquez sur Certificats racines de confiance.

-

Cliquez sur Importer.

-

Dans la fenêtre Importer un nouveau certificat, cliquez sur Choisir un fichier et accédez au certificat SBC CXone Mpower AudioCodes. Vérifiez que le certificat SBC CXone Mpower AudioCodes est au format PEM.

-

Cliquez sur OK.

-

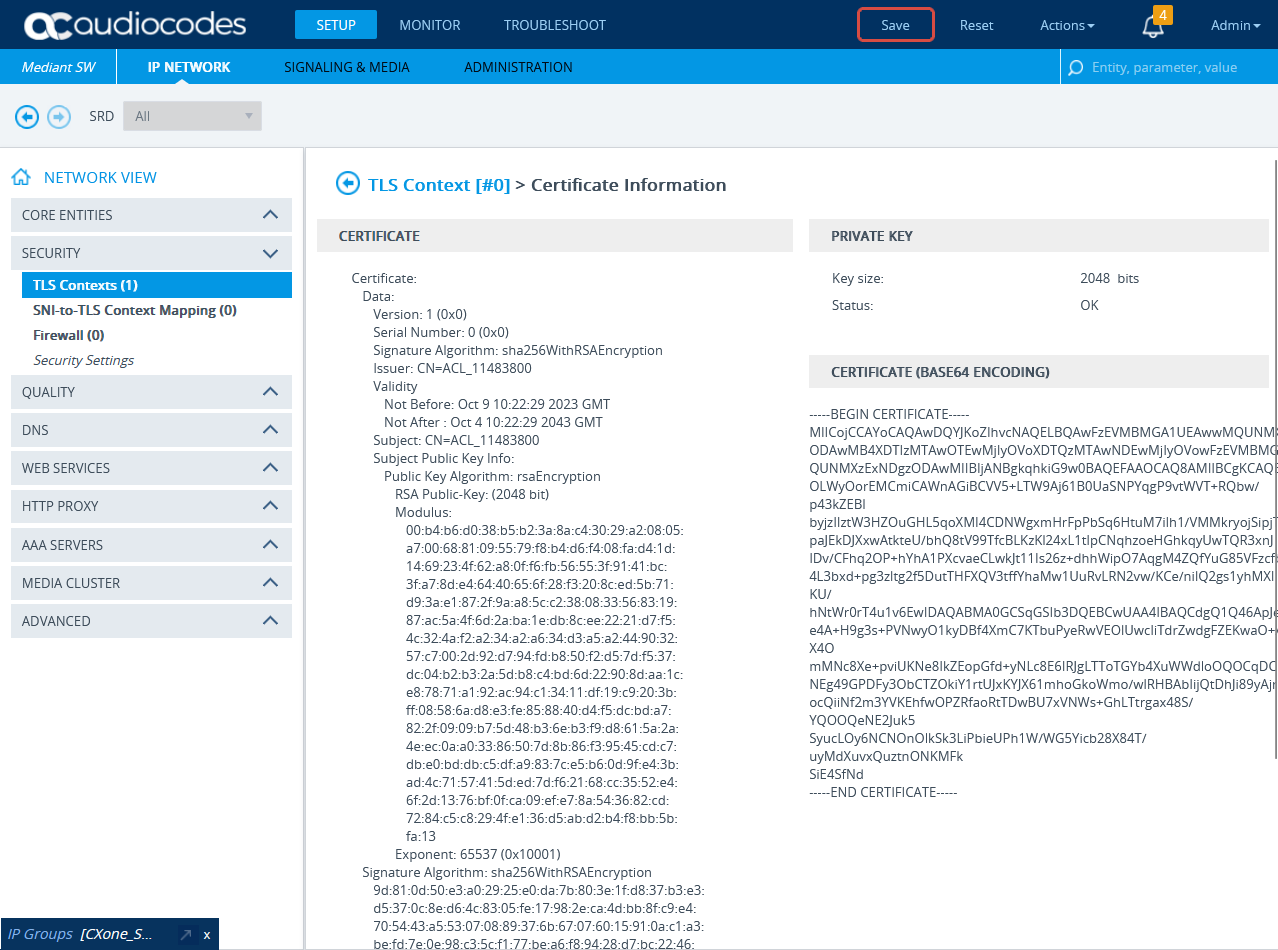

Dans la fenêtre Contextes TLS, cliquez sur Informations sur le certificat.

-

Sur la page Informations sur le certificat, sous CERTIFICAT, copiez le texte du certificat. Créez un certificat à partir de ce texte.

-

Envoyez le certificat au format PEM aux services professionnels NiCE avec l'autorité de certification, si elle existe.

(Environnements sécurisés/non sécurisés) Configurer l’enregistrement SIP

Cette section décrit la procédure d’activation de l’enregistrement SIP et la configuration du routage de l’enregistrement SIP.

-

Dans le menu, cliquez sur SIGNALISATION ET MÉDIA.

-

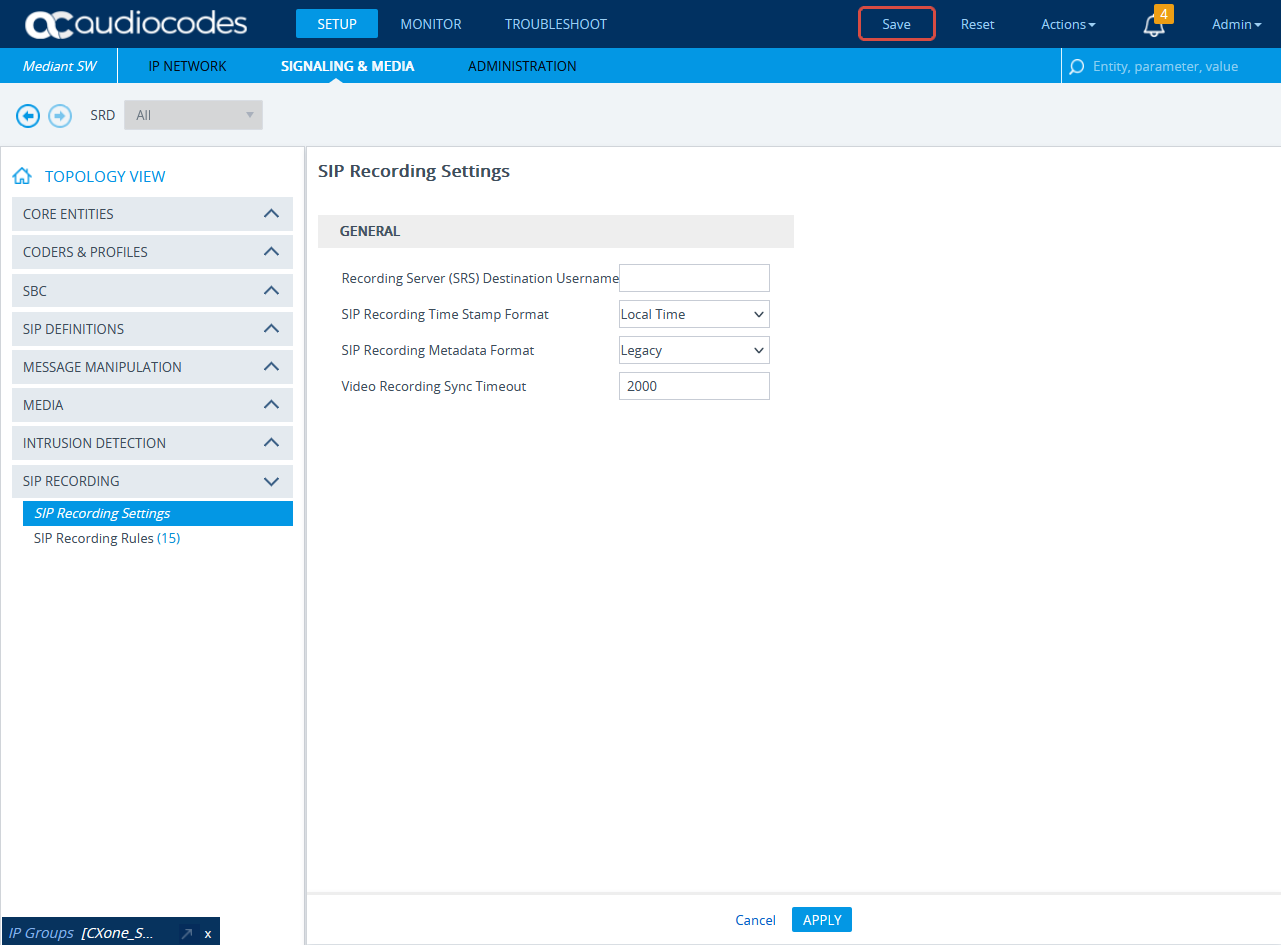

Développez ENREGISTREMENT SIP et sélectionnez Paramètres d’enregistrement SIP.

-

Sous Général, dans la liste déroulante Format des métadonnées d’enregistrement SIP, sélectionnez l’option de métadonnées héritées ou RFC 7865. Real-Time Third Party Telephony Recording (Multi-ACD) prend en charge les deux options. Configurez-les selon vos préférences.

-

Cliquez sur APPLIQUER.

-

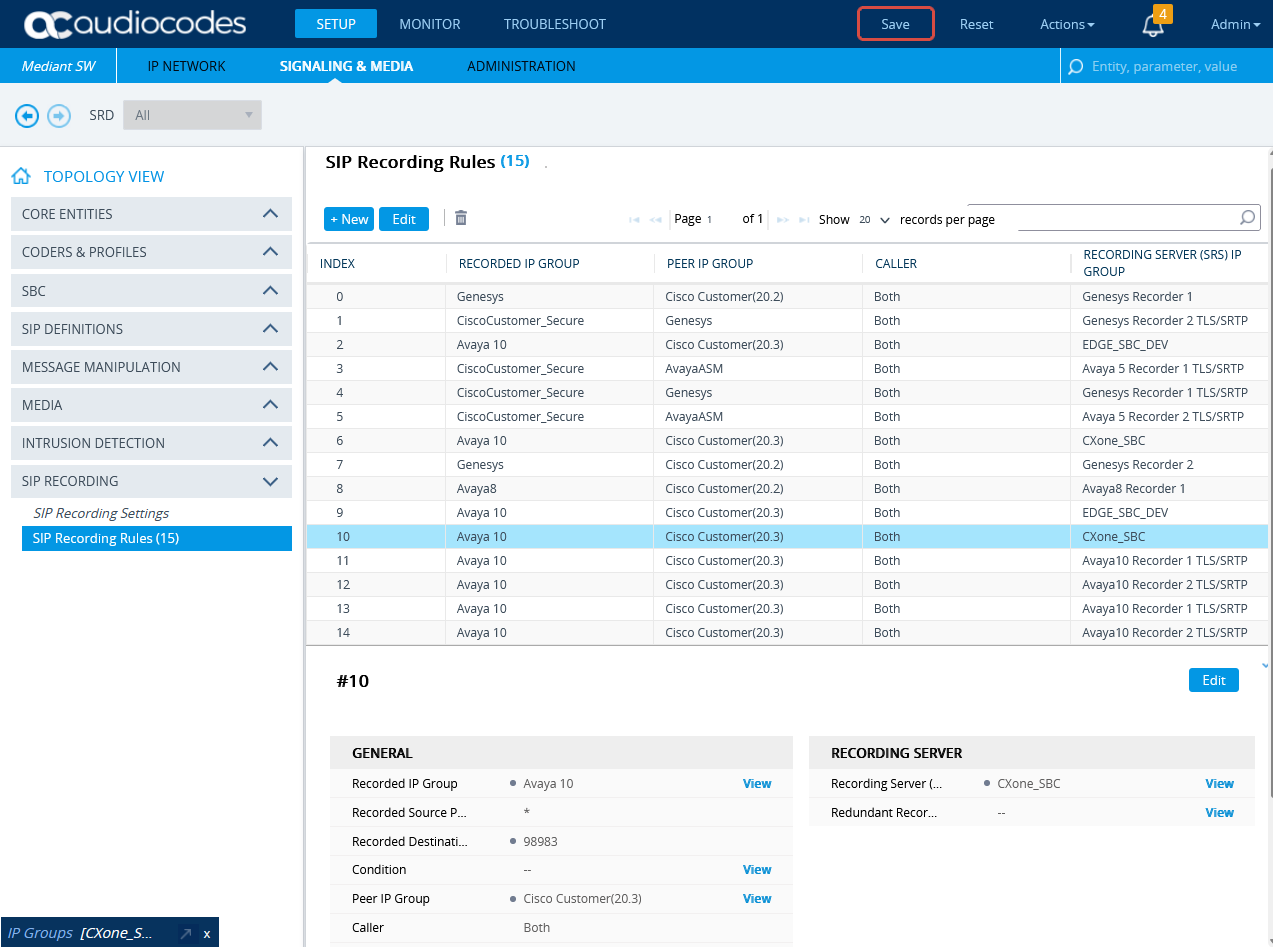

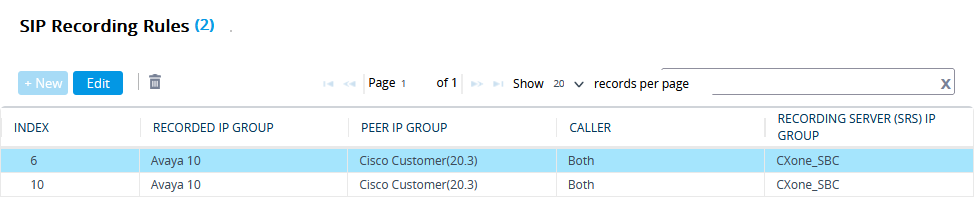

À partir de l’option ENREGISTREMENT SIP, sélectionnez Règles d’enregistrement SIP.

-

Dans la zone Règles d’enregistrement SIP, cliquez sur Nouveau.

-

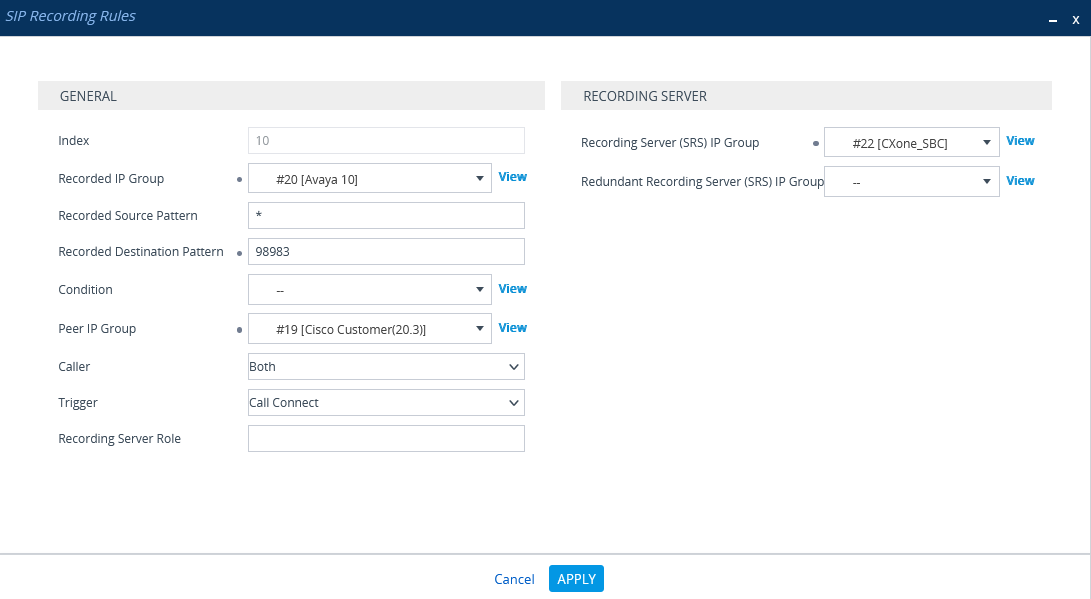

Dans la fenêtre Règles d’enregistrement SIP, sous GÉNÉRAL :

-

Dans la liste Groupe IP enregistré, sélectionnez l’ID de groupe existant côté agent.

-

Dans le champ Modèle source enregistré, saisissez le préfixe source à enregistrer.

-

Dans le champ Modèle de destination enregistré, saisissez le préfixe de destination à enregistrer.

-

Dans la liste Groupe IP pair, sélectionnez l’ID de groupe côté fournisseur de services.

-

Dans la liste Appelant, sélectionnez Les deux.

-

-

Sous SERVEUR D’ENREGISTREMENT :

-

Dans la liste Groupe IP du serveur d’enregistrement (SRS), sélectionnez le groupe IP précédemment créé pour l’enregistreur.

Voir Configurer le groupe IP pour le SBC CXone Mpower AudioCodes ou (environnements sécurisés uniquement) Configurer le groupe IP.

-

-

Cliquez sur APPLIQUER.

-

Une nouvelle ligne est ajoutée dans la section Routage de l’enregistrement SIP.

-

Pour enregistrer toutes les nouvelles informations, cliquez sur Enregistrer.

Envoyer un UCID au SBC CXone Mpower AudioCodes

Dans un environnement Avaya, l'identifiant d'appel universel (UCID) de chaque appel doit être envoyé au SBC CXone Mpower AudioCodes.

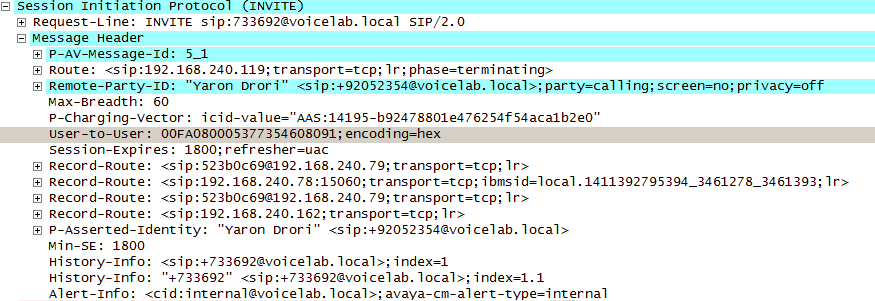

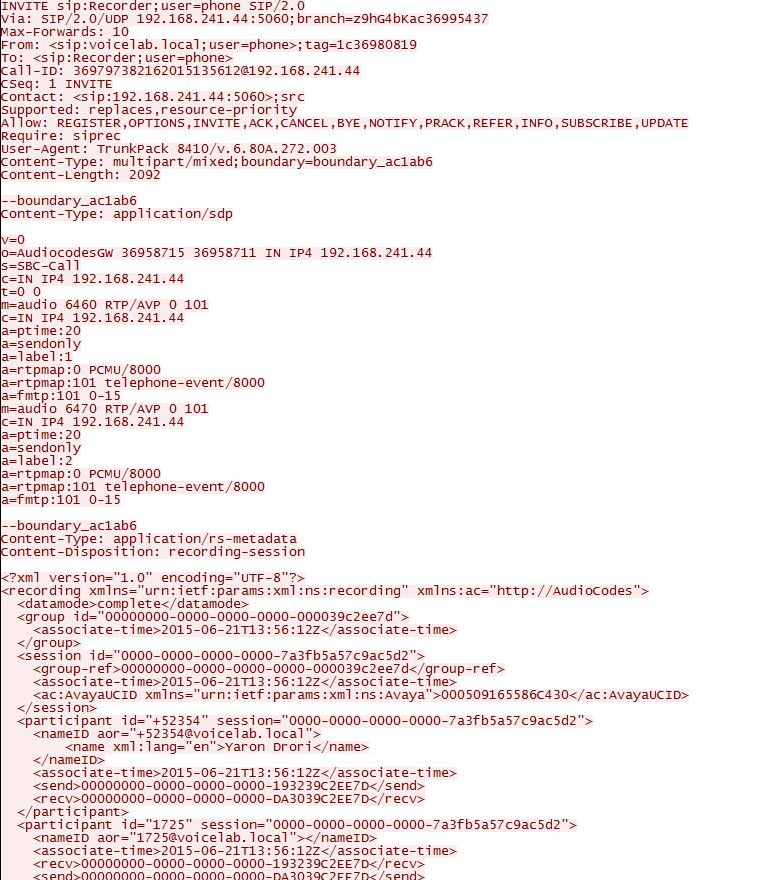

Pour les appels sortants, Avaya CM génère l’UCID et le convertit ensuite en informations d’utilisateur à utilisateur (UUI), qui sont envoyées du gestionnaire de session Avaya au SBC AudioCodes dans le champ Utilisateur à utilisateur de l’en-tête INVITE SIP, reportez-vous à l’image ci-dessous.

Dans une trace, l’UUI apparaît sous la forme d’une valeur hexadécimale, et dans un événement Avaya CTI, elle est affichée sous la forme d’un nombre décimal (l’UCID). L'UUI (qui contient l'UCID) est envoyé au SBC AudioCodes, qui envoie ensuite l'UCID au SBC AudioCodes CXone Mpower.

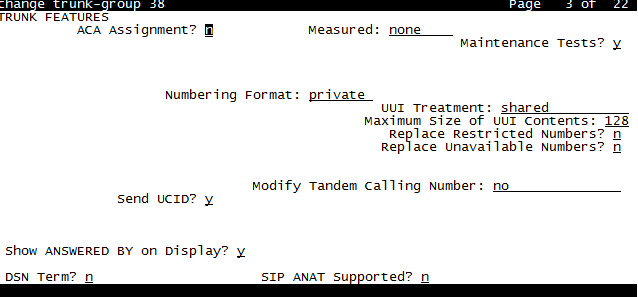

Sur Avaya CM, le traitement UUI doit être configuré comme Partagé sur la ligne réseau vers le gestionnaire de session Avaya.

L’UCID peut ou non être inclus dans un appel entrant, c’est-à-dire un appel dirigé du fournisseur de services vers un agent, lorsqu’il arrive au contrôleur SBC AudioCodes. Si l’UCID n’est pas inclus, le contrôleur SBC doit le générer.

Si l’UCID est déjà inclus dans un appel entrant, le contrôleur SBC ne doit pas générer un UCID différent.

Procédez comme suit pour activer la génération d’UCID Avaya dans le SBC.

-

Dans le menu, cliquez sur SIGNALISATION ET MÉDIA.

-

Sous AFFICHAGE DE LA TOPOLOGIE, développez ENTITÉS PRINCIPALES et sélectionnez Groupes IP.

-

Dans le tableau Groupes IP, sélectionnez le groupe IP pour Avaya et cliquez sur Modifier.

-

Dans la fenêtre Groupes IP, défilez jusqu’à AVANCÉ.

-

Dans la liste déroulante Format UUI, sélectionnez Activer.

-

Cliquez sur Appliquer.

-

Cliquez sur Enregistrer, puis sur Oui.

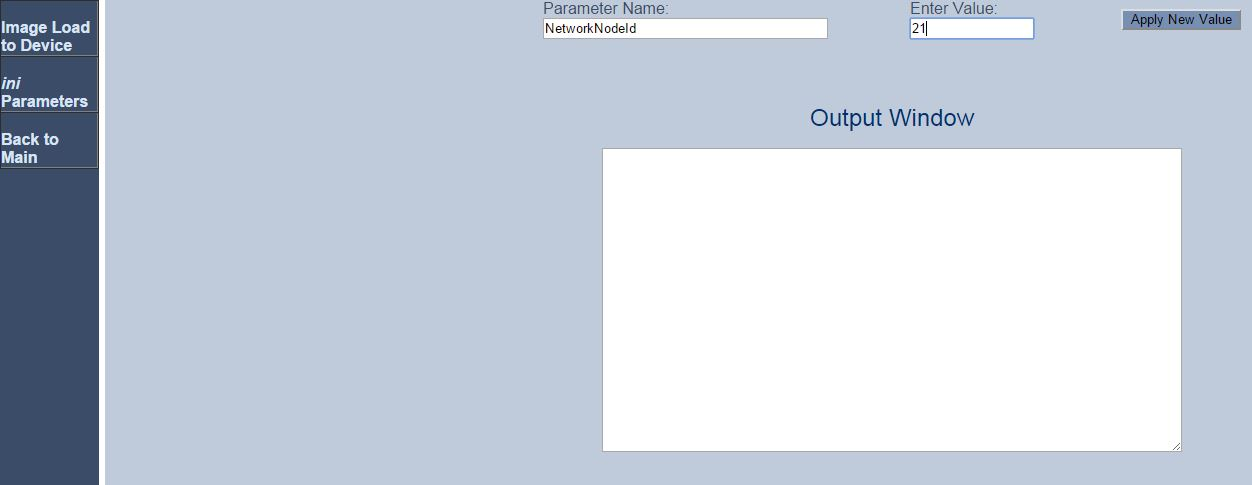

L’UCID comprend un identifiant du nœud qui l’a créé. Configurez la valeur de l’ID de nœud qui sera utilisé dans chaque UCID généré par le SBC AudioCodes.

-

Utilisez le navigateur pour accéder à la page d’administration du SBC AudioCodes. Saisissez cette URL :

Http://AudioCodes IP Address/AdminPage -

Connectez-vous en utilisant votre nom d’utilisateur et votre mot de passe.

-

Cliquez sur Paramètres ini.

-

Dans le champ Nom du paramètre, tapez NetworkNodeId.

-

Dans le champ Saisir la valeur, saisissez un ID de nœud unique. Cet ID de nœud doit être un ID unique qui n’est utilisé par aucun Avaya CM sur le réseau local.

-

Cliquez sur Appliquer une nouvelle valeur.

Une fois qu'un appel est établi via le SBC AudioCodes, le SBC envoie un message SIP INVITE au SBC AudioCodes CXone Mpower. Après confirmation par le SBC CXone Mpower AudioCodes, le SBC bifurque l'audio et l'envoie au SBC CXone Mpower AudioCodes.

Le SBC CXone Mpower AudioCodes est censé recevoir l'UCID dans le message SIP INVITE envoyé depuis le SBC lors d'un appel entrant ou d'un appel sortant. Voici un exemple de la partie métadonnées d'un message SIP INVITE envoyé du SBC au SBC CXone Mpower AudioCodes, le<ac:AvayaUCID > 0015EE805586C304</ac:AvayaUCID> l'élément contient l'UCID.

Par exemple, la valeur de l’UCID est ici mise en évidence :

<ac:AvayaUCID >0015EE805586C304</ac:AvayaUCID>

Préparer l’environnement Avaya SBC for Enterprise (SBCE)

Cette section décrit comment préparer l’environnement Avaya à l’intégration de Session Border Controller for Enterprise (SBCE) avec l’environnement Real-Time Third Party Telephony Recording (Multi-ACD) pour la communication SIPREC.

Les versions Avaya SBCE prises en charge sont 8.1.3, 10.1 et 10.2..

Les procédures décrites dans ce guide ne sont que des recommandations et doivent être effectuées par un ingénieur de site Avaya certifié.

Pour des informations complètes sur la configuration du commutateur Avaya, voir la documentation Avaya.

Lorsque vous effectuez ces procédures, ne sélectionnez pas la valeur par défaut d’Avaya (*) dans les étapes où une valeur spécifique (p. ex., un protocole de transport spécifique) est indiquée.

Flux de travail

Utilisez ce flux de travail pour configurer l’enregistrement actif Avaya SBCE avec Real-Time Third Party Telephony Recording (Multi-ACD).

Le SBC doit avoir un certificat TLS valide. Le certificat doit être signé par une autorité de certification (AC) de confiance répertoriée dans la section Autorités de certification prises en charge pour SIPREC.

Avant de commencer ce processus, vous devez vous assurer que les composants du site sont configurés.

-

Étape 1 : Configurer le TLS

-

Étape 2 : Configurer un serveur d’enregistrement

-

Étape 3 : Créer un profil de routage

-

Étape 5 : Créer un profil d’enregistrement

-

Étape 6 : Créer une politique de session

-

Étape 7 : Créer une règle d’application

-

Étape 8 : Créer une règle de média

-

Étape 10 : Ajouter un flux de session

-

Étape 11 : Créer un flux de serveur

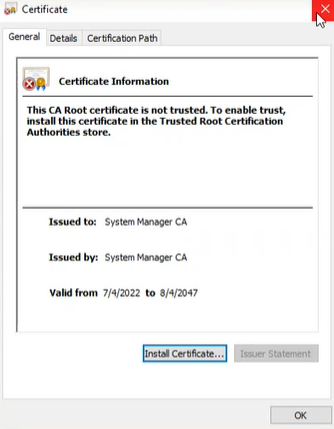

Configurer le TLS

Avant de commencer, assurez-vous que les profils Port TLS et Client TLS sont correctement configurés pour le segment de signalisation interne sous Réseau et flux > Interface de signalisation.

-

Sélectionnez Gestion TLS dans le menu.

-

Cliquez sur Certificats, et sous Certificats installés, affichez le certificat (par exemple, ASBC8.pem).

Il ne s’agit pas d’un certificat autosigné.

-

Pour obtenir le certificat, envoyez au représentant des services professionnels NiCE le certificat CA signé pour ce SBC.

-

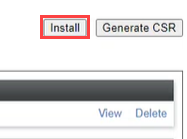

Une fois que vous avez obtenu le certificat NiCE, cliquez sur Installer.

-

Sélectionnez Certificat CA et fournissez un nom pour le certificat.

-

Cliquez sur Parcourir, naviguez jusqu’au certificat sur votre système.

-

Cliquer sur Téléverser.

Le certificat ASBC s’affiche sous Certificats installés.

-

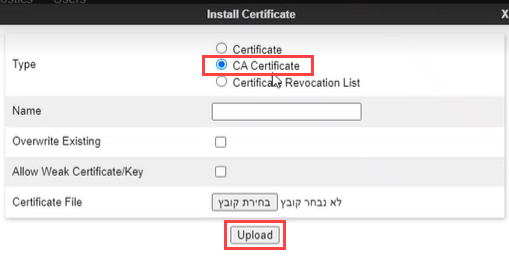

Cliquez sur Profils des clients.

-

Cliquez sur Ajouter.

-

Indiquez un nom de profil.

-

Attribuez le certificat SBC à Certificat et le certificat NiCE aux Autorités de certification homologues.

-

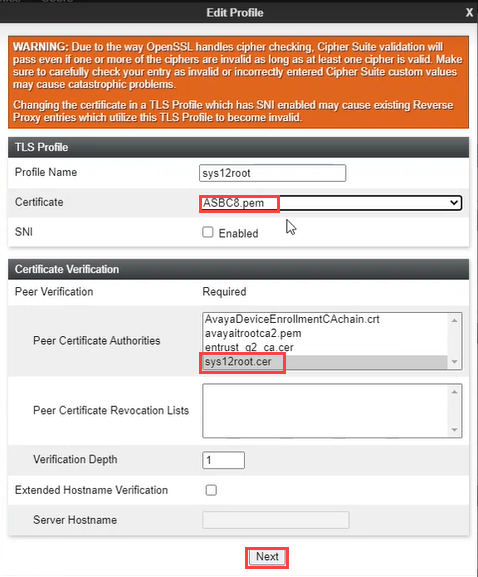

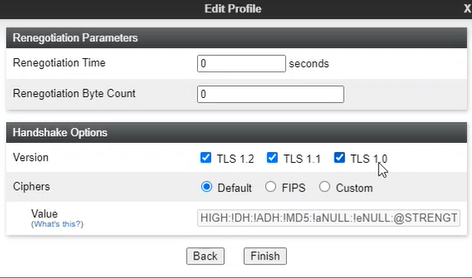

Cliquez sur Suivant.

-

Obtenez la version TLS auprès du représentant des services professionnels NiCE.

-

Cliquez sur Terminer. Le profil du client est affiché sous Profils des clients.

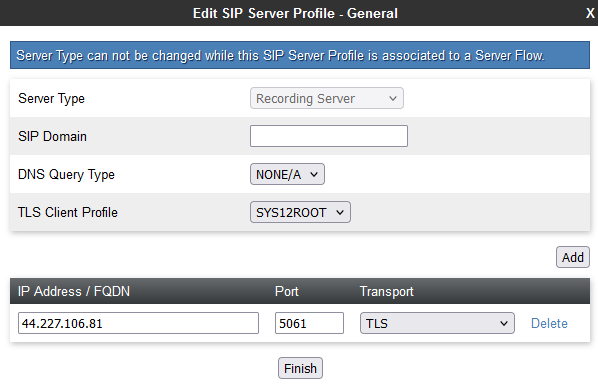

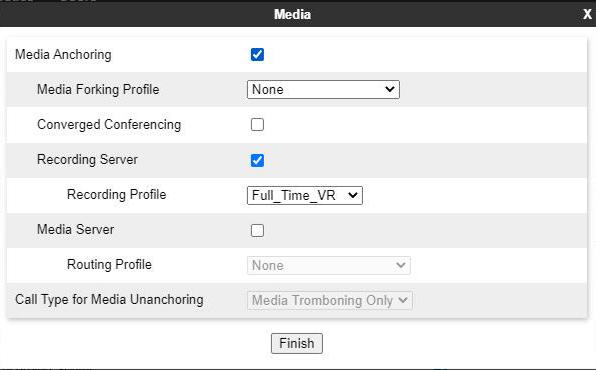

Configurer un serveur d’enregistrement

L’enregistrement des sessions est une exigence essentielle pour certaines entreprises. Cette procédure permet de configurer l’enregistrement des sessions pour SIPREC.

Pour configurer un serveur d’enregistrement :

-

Assurez-vous que les configurations pour le partage SIP entre le Gestionnaire de session et l’opérateur ont été effectuées.

-

Connectez-vous à l’interface Web de l’EMS avec les identifiants de l’administrateur.

-

Dans Appareil :, sélectionnez le nom de l’application SBC dans la liste déroulante.

-

Dans le volet de navigation gauche, sélectionnez Services > Serveurs SIP.

-

Sur la page Configuration du serveur, cliquez sur Ajouter.

-

Sur la page Ajouter un profil de configuration de serveur, dans le champ Nom du profil, saisissez un nom pour le nouveau profil de serveur.

-

Cliquez sur Suivant.

-

Dans la fenêtre Modifier le profil de configuration du serveur, dans le champ Type de serveur, cliquez sur Serveur d’enregistrement.

-

Pour Profil client TLS, sélectionnez le profil client que vous avez créé dans Configurer le TLS.

-

Dans le champ Adresse IP / FQDN, saisissez l'adresse IP du serveur SBC CXone Mpower AudioCodes.

-

Dans le champ Port, saisissez 5061.

-

Dans le champ Transport, sélectionnez le protocole de transfert TLS.

-

Cliquez sur Suivant.

-

Sur la page Ajouter une configuration de serveur - Avancé, pour sélectionner le profil d'interopérabilité, effectuez l'une des opérations suivantes :

-

Dans le champ Profil d’interconnectabilité, sélectionnez le profil avaya-ru.

Le profil avaya-ru est le profil d’interconnectabilité par défaut.

-

Clonez le profil d’interconnectabilité avaya-ru par défaut et sélectionnez le profil d’interconnectabilité cloné.

-

-

Vérifiez que la case Activer Grooming est cochée.

Pour un serveur d’enregistrement, le système sélectionne par défaut le champ Activer Grooming. Ne décochez pas la case Activer Grooming.

-

Cliquez sur Terminer.

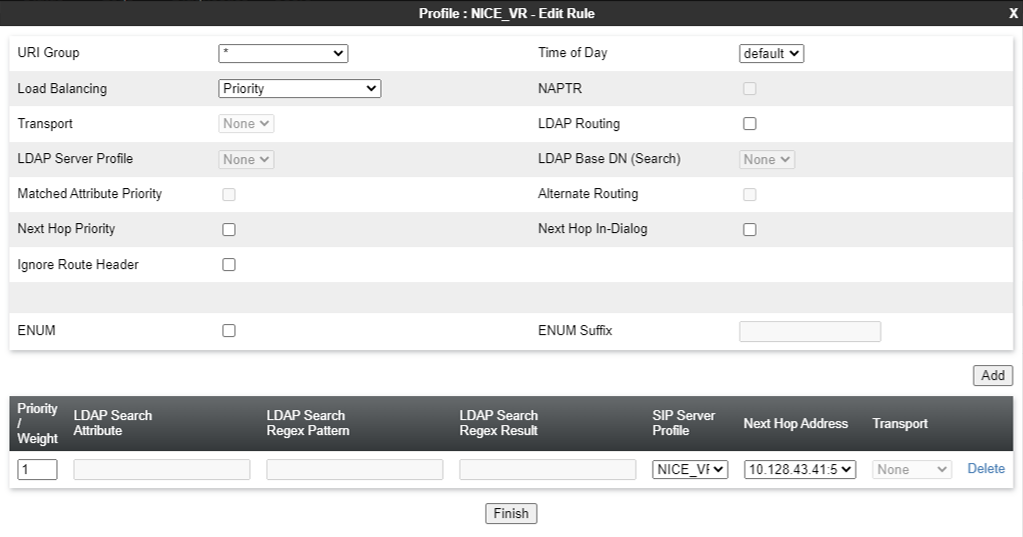

Créer un profil de routage

Un nouveau profil de routage doit être créé pour le serveur d’enregistrement. Les profils de routage définissent un ensemble spécifique de critères de routage des paquets qui sont utilisés en conjonction avec d’autres types de politiques de domaine. Les profils de routage identifient un flux d’appels particulier et déterminent ainsi les dispositifs de sécurité appliqués à ces paquets. Les paramètres définis par les profils de routage comprennent les paramètres de transport de paquets, les adresses des serveurs de noms et les méthodes de résolution, les informations de routage du saut suivant et les types de transport de paquets.

Pour créer un profil de routage :

-

Connectez-vous à l’interface Web de l’EMS avec les identifiants de l’administrateur.

-

Dans le volet de navigation, sélectionnez Profils de configuration > Routage. Le volet Application affiche les profils de routage existants. Le volet Contenu affiche les règles de routage qui composent le profil de routage sélectionné.

-

Dans le volet Application, cliquez sur Ajouter.

-

Saisissez un nom distinctif pour le nouveau profil de routage et cliquez sur Suivant.

-

Saisissez les informations demandées dans les champs appropriés, qui sont décrits dans le tableau ci-dessous.

Pour utiliser le routage alternatif, veillez à définir le champ Expiration trans. de l’onglet Minuteurs de Profils globaux > Interconnectabilité du serveur sur une courte durée appropriée. Toute demande envoyée par le serveur est interrompue si une réponse n’est pas reçue dans le délai fixé pour l’expiration de la transaction. Par conséquent, le routage alternatif ne fonctionne pas si le champ Expiration trans. est réglé sur la valeur par défaut de 32 secondes.

Nom du champ

Description

Groupe d’URI Indique le groupe d’URI auquel s’applique le profil de routage du saut suivant. Les valeurs possibles sont :

-

*

-

Urgence

Heure de la journée Indique l’heure à laquelle le serveur de réseau doit résoudre le profil de routage.

Pour les utilisateurs distants, n’utilisez pas le champ Heure du jour pour résoudre le profil de routage.

Équilibrage de la charge Indique le type d’option d’équilibrage de la charge.

Laissez la valeur par défaut.

Transport Indique l’adresse du saut suivant que vous devez configurer. Vous pouvez également sélectionner le type de transport. Le système utilise le type de transport du profil de routage pour acheminer le message. Saut suivant In-Dialog Indique la configuration du prochain saut pour le message In-Dialog. Si vous activez l’option Saut suivant In-Dialog, la demande In-Dialog essaiera d’utiliser la même entrée de routage pour acheminer le message. NAPTR Indique si le pointeur d’autorité de nommage est activé ou désactivé. Lorsque vous sélectionnez l’algorithme d’équilibrage de charge comme DNS/SRV, le système active la case à cocher NAPTR. Si vous désactivez NAPTR, vous devez spécifier le protocole de transport. Priorité au saut suivant Indique si, lorsque le SBC ne parvient pas à acheminer un message à l’aide de l’entrée de routage résolue à partir du message, c’est-à-dire à l’aide de l’URI de demande ou de l’en-tête d’itinéraire, le système enverra le message à l’entrée de routage alternative du profil de routage. Ignorer l’en-tête de route Indique si le SBCE d’Avaya ignorera l’en-tête de route. ENUM Indique si la prise en charge du protocole E.164 Number Mapping (ENUM) est activée. Suffixe ENUM Indique le suffixe ENUM qui est ajouté pour transformer le numéro en nom de domaine.

Ce champ n’est disponible que lorsque vous cochez la case ENUM.

Ajouter Ajoute une adresse de saut suivant. Priorité / Pondération Indique la priorité et la pondération attribuées aux options d’équilibrage de la charge.

Laissez la valeur par défaut.

Configuration du serveur Indique la configuration du serveur. Adresse du saut suivant Indique l’adresse IP ou le domaine du serveur de saut suivant. Vous pouvez ajouter jusqu’à 20 adresses de saut suivant. Transport Indique le type de transport pour chaque adresse de saut suivant. Sélectionnez le protocole de transport des paquets de signalisation sortants.

Les options prises en charge sont :

-

Aucun

-

TCP

-

UDP

Dans ce cas, le champ Type de transport commun n’est pas disponible. Vous pouvez sélectionner le type de transport en fonction de l’adresse du saut suivant.

-

-

Cliquez sur Terminer. Le volet Application affiche le nouveau profil de routage.

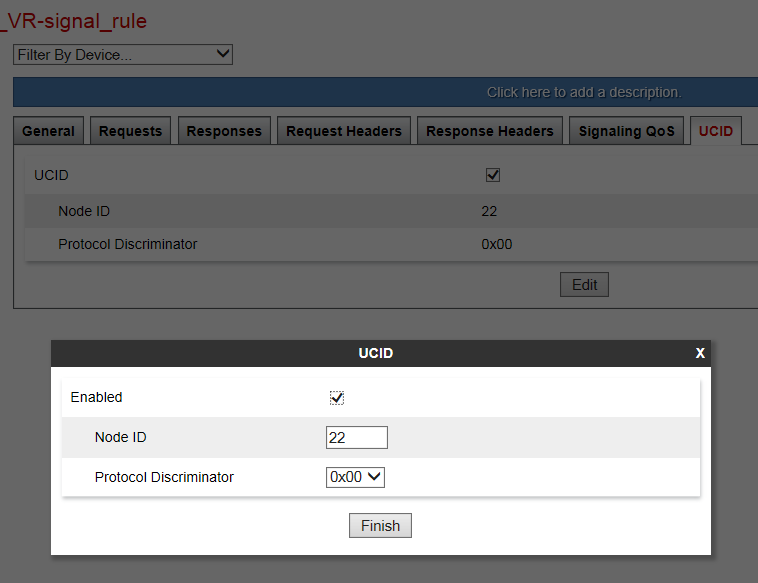

Activer UCID

L’UCID doit être activé pour les règles de signalisation utilisées sur le contenu du groupe de politiques de terminal du gestionnaire de session.

Pour activer l’UCID :

-

Connectez-vous à l’interface Web de l’EMS avec les identifiants de l’administrateur.

-

Dans le volet de navigation gauche, sélectionnez Politiques de domaine > Règles de signalisation. Le volet Application de gauche affiche les ensembles de règles de signalisation existants et le volet Contenu affiche les paramètres de l’ensemble de règles de signalisation sélectionné.

-

Cliquez sur la règle de signalisation qu’Avaya SBCE doit utiliser pour le Gestionnaire de session.

-

Cliquez sur l’onglet UCID.

-

Cliquez sur Modifier.

-

Cochez la case UCID pour l’activer.

-

Dans le champ ID de nœud, saisissez un ID de nœud. Chaque entité qui génère un UCID possède un ID de nœud. L’ID du nœud doit être unique dans une solution.

-

Dans le champ Discriminateur de protocole, cliquez sur 0x00. Le discriminateur de protocole configuré sur Avaya SBCE doit correspondre à la valeur configurée pour le Gestionnaire de communication. Si l’application Gestionnaire de communication CTI nécessite le discriminateur de protocole 0x04 pour l’ancienne application Centre d’interaction, vous pouvez définir le discriminateur de protocole sur 0x04.

-

Cliquez sur Terminer.

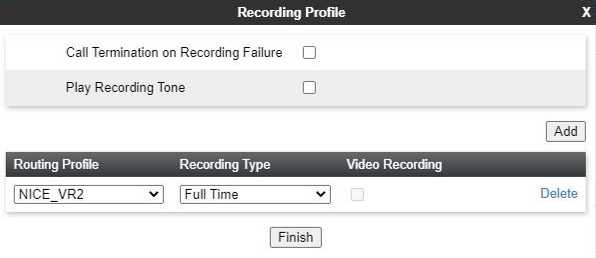

Créer un profil d’enregistrement

Pour créer un profil d’enregistrement :

-

Connectez-vous à l’interface Web de l’EMS avec les identifiants de l’administrateur.

-

Dans le volet de navigation gauche, sélectionnez Profils de configuration > Profil d’enregistrement.

-

Cliquez sur Ajouter dans la section Profils d’enregistrement pour ajouter un nouveau profil d’enregistrement.

-

Sélectionnez le profil de routage requis.

-

Sélectionnez Plein temps comme Type d’enregistrement.

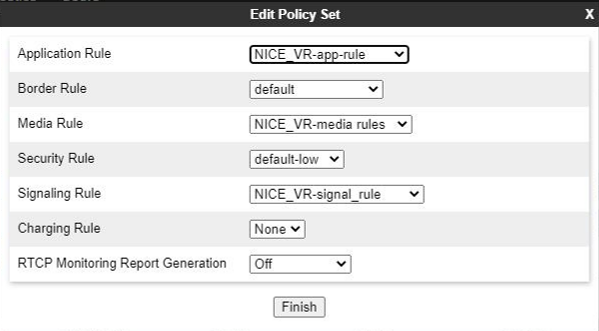

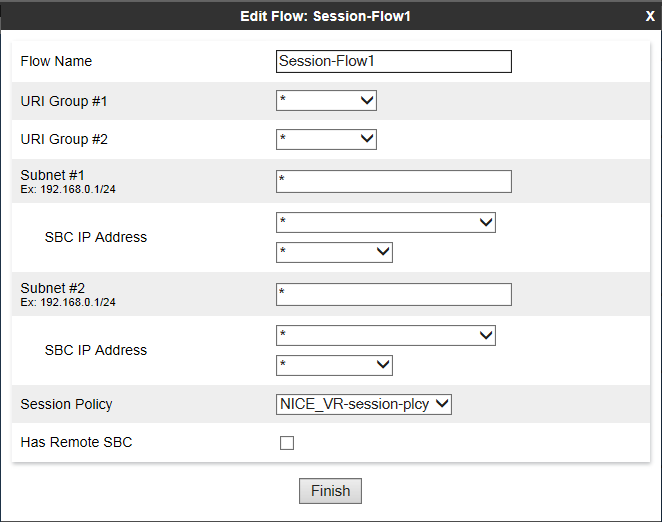

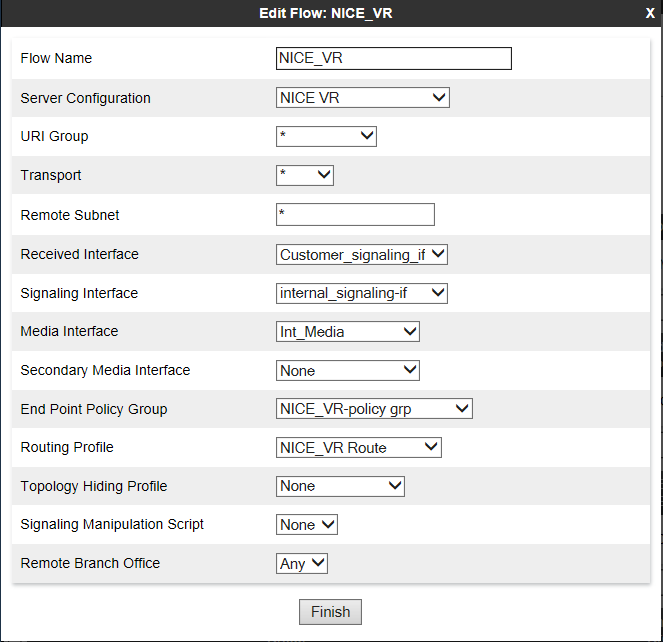

Créer une politique de session

Un type d’enregistrement et un profil de routage doivent être attribués en créant une nouvelle politique de session pour le serveur d’enregistrement.

Pour créer une politique de session pour un serveur d’enregistrement :

-

Connectez-vous à l’interface Web de l’EMS avec les identifiants de l’administrateur.

-

Dans le volet de navigation gauche, sélectionnez Politiques de domaine > Politiques de session. Le volet Application de gauche affiche les politiques de session existantes et le volet Contenu affiche les paramètres de la politique de session sélectionnée.

-

Dans le volet Applications, cliquez sur Ajouter.

-